Uwierzytelnianie użytkownika to konieczność w każdej firmie internetowej. Sprawdźmy niektóre z najlepszych narzędzi i alternatyw Firebase.

Uwierzytelnianie użytkownika to potężny sposób na zapewnienie prawidłowego dostępu do Twoich cyfrowych właściwości, takich jak witryna lub aplikacja. I oczywiście zwiększa bezpieczeństwo i spersonalizowane wrażenia użytkownika.

Wdrażając to, typowy właściciel firmy często napotyka tę przeszkodę:

Spis treści:

Dlaczego zewnętrzne uwierzytelnianie użytkownika?

Jeśli jesteś dużą firmą z niezbędną infrastrukturą zapewniającą bezpieczeństwo i zgodność danych, prawdopodobnie nie potrzebujesz rozwiązania innej firmy.

Ale jest zupełnie odwrotnie, jeśli:

- To nie jest twoja dziedzina wiedzy.

- Jesteś startupem lub po prostu nie możesz ponieść kosztów finansowych.

- Nie możesz zapewnić właściwego zarządzania danymi i bezpieczeństwa.

- Naruszenie danych może załamać Twoją organizację.

Więc nie rób pizzy, jeśli nie jesteś Domino. Są szanse, że to zepsujesz.

Ale ponieważ dane użytkownika są o wiele poważniejsze niż marnowanie pizzy pepperoni, sprawdźmy kilka platform uwierzytelniania użytkowników. I chociaż przeciętny biznesmen od razu pobiegnie w stronę Auth0 lub Firebase, są też inni.

STYL

STYL jest zagorzałym zwolennikiem uwierzytelniania bez hasła. Koncentruje się na poprawie doświadczenia użytkownika i zmniejszeniu bólu głowy programistów.

Uwierzytelnianie bez hasła jest bardzo podobne do korzystania ze Slacka. Pozwalają na logowanie innych firm lub wysyłają link do e-maila w celu uwierzytelnienia, ale nigdy nie używają haseł. STYTCH nazywa je magicznymi linkami.

Możesz użyć ich zestawów SDK do szybkiego wdrożenia lub bezpośredniego interfejsu API, aby użyć wybranej metody uwierzytelniania. Dostępnych jest wiele sposobów, takich jak logowanie społecznościowe, kody dostępu do wiadomości SMS/WhatsApp/e-mail, magiczne linki do wiadomości e-mail, aplikacje TOTP itp.

STYTCH ma elastyczne ceny, które dostosowuje się do Twojej aktywnej bazy użytkowników. A jako pakiet powitalny otrzymasz darmowe kredyty o wartości 100 USD.

Ory

Ory zapewnia pełną kontrolę nad doświadczeniem użytkownika dzięki bezgłowemu zarządzaniu uwierzytelnianiem użytkowników.

Istnieje warstwa bezpłatna i chmura, jeśli zamierzasz używać domeny niestandardowej. Poza tym Ory umożliwia tworzenie niestandardowych schematów tożsamości w celu tworzenia spersonalizowanych forów uwierzytelniania/rejestracji użytkowników.

Obsługuje również tworzenie aplikacji jednostronicowych przy użyciu React, Next.js, Gatsby i AngularJS. Dzięki Ory programiści mogą testować i weryfikować system bez konieczności kodowania.

Ory prezentuje się jako kompletna platforma uwierzytelniania i autoryzacji z zarządzaniem tożsamością i uprawnieniami. Jest to sieć o zerowym zaufaniu, zgodna z OAuth2 i OpenID Connect.

Ory jest również wyposażony w dwuskładnikowe uwierzytelnianie (2FA) zgodne z FIDO 2 i przyjazny dla programistów interfejs wiersza poleceń. Wreszcie możesz zacząć od bezpłatnego planu na zawsze i uaktualnić, jeśli zajdzie taka potrzeba.

Supabase

Supabase nazywa się alternatywą dla Firebase o otwartym kodzie źródłowym.

Podobnie jak STYTCH, Supabase ma wiele sposobów na przyciągnięcie użytkowników. Możesz użyć konwencjonalnego adresu e-mail i hasła, magicznych linków, loginów społecznościowych lub telefonicznych. Ponadto za pomocą kilku kliknięć możesz zintegrować protokoły uwierzytelniania innych firm, takie jak OAuth.

Dzięki bibliotekom React możesz szybko zacząć korzystać z widżetów uwierzytelniania przed kompilacją Supabase. Poza tym możesz zintegrować Supabase z REST i API czasu rzeczywistego z obsługą GraphQL, która pojawi się w przyszłych aktualizacjach.

Supabase posiada również mechanizmy zarządzania użytkownikami i autoryzacji w celu implementacji reguł dostępu granularnego.

Ostatecznie Supabase ma bezpłatny, płatny i płatny plan subskrypcji, który pasuje do wszystkich możliwych przypadków użycia.

Okta

Okta ponownie jest nosicielem bezpieczeństwa bez haseł. Możesz jednak poprosić o najsilniejsze hasła również w Okta.

Oprócz dostosowania wymagań dotyczących hasła możesz również włączyć uwierzytelnianie wieloskładnikowe (MFA). Co więcej, można skonfigurować uwierzytelnianie Okta w chmurze i pozwolić użytkownikom logować się za pomocą biometrii lub powiadomień push.

Poza tym otrzymujesz dziennik Syslog w czasie rzeczywistym z zaawansowanymi wyszukiwaniami w celu identyfikacji problemów i natychmiastowego rozwiązywania problemów.

Okta przywiązuje wagę do progresywnego profilowania, co oznacza minimalną ilość informacji podawanych z góry przy rejestracji. Celem jest zminimalizowanie niedogodności dla użytkowników, zwiększenie liczby rejestracji i stopniowe uzupełnianie profilu użytkownika.

Okta pozwala na doskonałe bezpieczeństwo API poprzez integrację protokołów tożsamości, takich jak OAuth. I będziesz mieć jeden punkt dla wszystkich zasad autoryzacji API, aby zintegrować bezpieczeństwo i rozwój.

I wreszcie, umożliwia łatwą integrację B2B z platformami bezpieczeństwa, takimi jak OpenID Connect i SAML, a także starsze wsparcie dla integracji pod klucz Active Directory i LDAP.

Tożsamość Ping

Tożsamość Ping ma kształt inteligentnego centralnego modułu uwierzytelniania dla wszystkich wdrożeń chmurowych, wewnętrznych i SaaS.

Pozwala to wdrożyć uwierzytelnianie adaptacyjne na podstawie zachowania użytkownika i oceny ryzyka.

Korzysta z wielu źródeł uwierzytelniania w tym samym czasie, aby dostosować się do określonych zasad bezpieczeństwa zgodnie z aplikacją.

Ma to również obsługę MFA i różnych reguł uwierzytelniania. Ponadto PingIdentity zezwala na logowanie jednokrotne inicjowane przez IdP i SP. Poza tym możesz włączyć logowanie jednokrotne dla aplikacji API, Mobiles i SaaS.

Można go łatwo zintegrować z aplikacjami innych firm, takimi jak Office 365, G Suite, narzędzia Atlassian itp.

Keyclock

Keyclock to platforma do zarządzania tożsamością i dostępem użytkowników typu open source.

Możesz zintegrować Keycloak ze swoimi aplikacjami, aby mieć jednokrotne logowanie i jednokrotne wylogowanie. Co więcej, można aktywować loginy społecznościowe bez modyfikacji kodu. Dodatkowo umożliwia uwierzytelnianie użytkownika za pośrednictwem istniejącego OpenID Connect lub SAML 2.0

Keycloak obsługuje łączenie się z istniejącymi serwerami LDAP lub Active Directory i używanie ich jako centralnej bazy danych użytkowników. Konsola zarządzania kontem pozwala użytkownikom zarządzać swoim profilem, aktualizować hasła, ustawiać 2FA itp.

Konsola administracyjna zapewnia kontrolę nad wszystkimi funkcjami, w tym brokerem tożsamości, tworzeniem aplikacji, definiowaniem szczegółowej kontroli dostępu itp.

Wreszcie, ponieważ Keycloak jest oprogramowaniem typu open source, możesz modyfikować kod i rozwidlać lub przełączać się w dowolnym momencie bez żadnych problemów, takich jak blokada dostawcy.

Frontegg

W przeciwieństwie do śmiesznej nazwy, Frontegg to przyjazne dla programistów rozwiązanie do uwierzytelniania i zarządzania użytkownikami dla niemal każdej organizacji.

Możesz wdrożyć jego logowanie jednokrotne, aby zintegrować korporacyjnych dostawców tożsamości za pośrednictwem połączenia SAML i OpenID. Frontegg jest również wyposażony w loginy społecznościowe i uwierzytelnianie wieloskładnikowe.

Ponadto obsługuje zaawansowane funkcje, takie jak Google Captcha i uwierzytelnianie bez hasła za pomocą magicznych linków. Poza tym użytkownicy mogą zarządzać własnymi zespołami, tworząc profile i uprawnienia. Profil użytkownika zawiera również dzienniki audytu, dzięki którym klienci mogą sprawdzać i kontrolować ich działania związane z logowaniem.

Możesz również upoważnić swoich użytkowników do włączania powiadomień webhook w celu generowania tokenów uwierzytelniania API i zarządzania nimi.

Forntegg ma również kilka wiodących w branży atrybutów, takich jak wymuszona MFA, blokada użytkownika, historia zmian haseł, blokowanie adresów IP itp. Ponadto możesz zastosować Frontegg do autoryzacji między komputerami. I wreszcie, istnieje możliwość włączenia niestandardowych domen do uwierzytelniania między witrynami.

Frontegg ma imponujący, wiecznie darmowy plan. Jednak niektóre zaawansowane funkcje są zarezerwowane dla płatnych klientów.

Autorka

Dzięki długiej liście funkcji, Autorka wydaje się genialnym uwierzytelnianiem użytkownika i alternatywą dla Firebase.

Authress w dużym stopniu stawia na interfejs API autoryzacji i integrację z istniejącymi rozwiązaniami tożsamości. Możesz zdefiniować szczegółowe kontrole dostępu i odpowiednio je pogrupować według ról użytkowników.

Ponadto Authress oferuje również uwierzytelnianie maszyna-maszyna i nieograniczoną integrację korporacyjną. Podobnie możesz użyć logowania jednokrotnego i dowolnej liczby logowań społecznościowych do uwierzytelniania aplikacji.

Zapewnia kompleksowe dzienniki użytkowania i nieograniczoną liczbę użytkowników z obsługą importu/eksportu. Możesz również użyć swojej marki z niestandardową domeną.

Chociaż nie ma bezpłatnej subskrypcji na zawsze, pierwsze 1000 wywołań interfejsu API jest bezpłatnych w przypadku planów standardowych i korporacyjnych.

Uwierz0

Uwierz0 jest platformą uwierzytelniania użytkowników i alternatywą dla Firebase z ważnych powodów.

Posiada uniwersalne logowanie do wszystkich aplikacji, aby zwiększyć wygodę użytkownika. To tak, jakby mieć jednokrotne logowanie między wieloma aplikacjami. Dzięki temu użytkownik nie będzie się denerwować logowaniem się osobno w innych aplikacjach; zamiast tego zostanie automatycznie zalogowany przez jednokrotne logowanie.

Istnieje centralny pulpit nawigacyjny kontroli funkcji dla logowania społecznościowego, wykrywania problemów i usługi MFA. Do bezproblemowego brandingu można również użyć niestandardowych domen.

Co więcej, istnieją magiczne linki bez haseł, które zapewniają jeszcze lepsze wrażenia użytkownika. Auth0 ma elastyczne subskrypcje dla wielu przypadków użycia, w tym bezpłatną warstwę.

Firebase

Firebase to oferta produktów Google, w tym platforma uwierzytelniania użytkowników.

Możesz używać uwierzytelniania Firebase za pomocą haseł, numerów telefonów lub loginów społecznościowych. Mają gotowe szablony i zestawy SDK, aby rozpocząć bez większego wysiłku. Ponadto istnieje bezpłatny plan, który rozpoczyna się od uwierzytelniania aplikacji z hojnymi limitami, po którym rozpoczyna się płatność zgodnie z rzeczywistym użyciem.

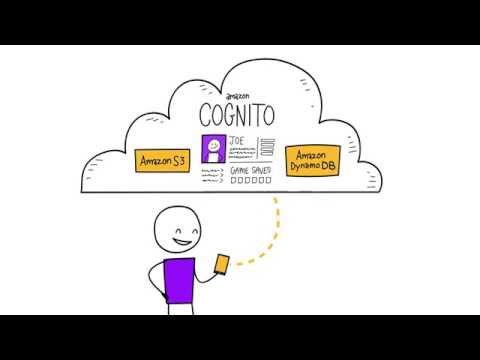

Amazon Cognito

Cognito to rozwiązanie firmy Amazon do uwierzytelniania aplikacji w chmurze dla mas. Jest to wdrożenie o niskim kodzie, którego można używać z konwencjonalnymi hasłami lub loginami stron trzecich, takimi jak Google lub Facebook.

Jest wyposażony w elastyczny interfejs użytkownika, który można zmienić zgodnie z przypadkiem użycia. Ma to również zaawansowane funkcje uwierzytelniania użytkowników, takie jak tryb adaptacyjny oparty na ryzyku.

Istnieje doskonały bezpłatny poziom, a następnie uaktualnia się do subskrypcji płatnej zgodnie z rzeczywistym użyciem po wykorzystaniu bezpłatnych kredytów.

OneLogin

OneLogin by OneIdentity to kolejna alternatywa dla Firebase z godnymi uwagi zaawansowanymi funkcjami.

OneLogin ma adaptacyjną MFA, SSO i Vigilance AI, która podobno wykorzystuje uczenie maszynowe do ochrony przed zaawansowanymi zagrożeniami.

Możesz także wykorzystać proste interfejsy API OneLogin, aby spersonalizować obsługę. Można również wdrożyć ich inteligentne uwierzytelnianie faktorowe do autoryzacji użytkowników za pomocą kodów SMS lub automatycznych połączeń telefonicznych.

Na koniec możesz zacząć od OneLogin z bezpłatną wersją próbną, aby poznać ich wsparcie i obsługę.

Wniosek

Platformy uwierzytelniania użytkowników innych firm są oczywistym rozwiązaniem dla organizacji rozpoczynających działalność i średniego szczebla.

Budowanie i stosowanie własnych rozwiązań po prostu nie jest warte wysiłku i ryzyka. Nawet w przypadku firm premium najlepiej powierzyć zadanie ekspertom, a nie źle je obsługiwać.

Wybierając dowolny plan, staraj się trzymać z daleka od wszelkich zamków dostawców. Podsumowując, wybór uwierzytelniania aplikacji typu open source może być satysfakcjonujący na dłuższą metę, nawet jeśli wydaje się, że brakuje niektórych funkcji.

Na marginesie, sprawdź, jak skonfigurować uwierzytelnianie bez hasła w prywatnym repozytorium GitHub.