Dla wielu osób szyfrowanie to tylko funkcja oprogramowania, którą włączasz, aby zapewnić bezpieczeństwo w Internecie. Ale VPN z alternatywnymi metodami szyfrowania pozwalają zrobić o wiele więcej. W czasach, w których neutralność sieci nie jest już gwarantowana, skorzystaj z naszych zalecanych sieci VPN, aby przywrócić i utrzymać dostęp do bezpłatnego i otwartego Internetu.

Z neutralnością sieci oficjalnie uchyloną w Stanach Zjednoczonych, przyszłość wolnego i otwartego internetu zależy od równowagi. Podczas gdy są jeszcze okna na obalenie ruchu, nikt nie czeka na najgorsze.

Doświadczeni internauci ładują się wiedzą na temat metod szyfrowania i innych sposobów na zachowanie własnych swobód online. VPN to świetne miejsce na rozpoczęcie, ale prawdopodobnie będą pierwszą rzeczą, którą dostawcy usług internetowych zaczynają blokować. Dobrze, że istnieje kilka innych popularnych, wykonalnych i prawie niemożliwych do zablokowania alternatywnych metod szyfrowania, których można użyć do oszczędzania neutralności sieci na własnych urządzeniach.

30-dniowa gwarancja zwrotu pieniędzy

Spis treści:

Szyfrowanie – jak to działa, dlaczego to działa

Szyfrowanie jest proste, ale skomplikowane w wykonaniu. Na szczęście nie potrzebujesz podwójnego doktoratu z wyższej matematyki i informatyki, aby go użyć. U podstaw szyfrowania leżą złożone wzorce kryptograficzne, które tworzą matematyczne łamigłówki, które są praktycznie nierozwiązywalne bez odpowiedniego zestawu kluczy. Żaden człowiek nigdy nie mógł złamać zaszyfrowanych danych, a zaawansowany komputer potrzebowałby milionów lat na złamanie ich siłą. Z tego powodu szyfrowanie jest idealne do ukrywania informacji przed oczami zewnętrznymi. To bezpieczeństwo sprawia, że idealnie nadaje się również do oszczędzania neutralności sieci.

Proces szyfrowania

Szyfrowanie przypomina wysyłanie pocztówki pocztą. Zaczyna się w domu, na komputerze, smartfonie lub innym urządzeniu podłączonym do Internetu. Chcesz wysłać pakiet danych do sieci WWW. Powiedzmy, że to prosta prośba o załadowanie strony internetowej lub pobranie e-maila. Normalną metodą jest wysłanie pakietu przez router z naznaczonym lokalnym adresem IP urządzenia, mniej więcej takim samym jak zwrotny adres pocztowy. Twój dostawca usług internetowych pobiera ten pakiet, widzi adresat na zewnątrz, a następnie wysyła go do Internetu. Po pobraniu danych dostawca usług internetowych sprawdza adres IP i zwraca informacje do urządzenia w ułamku sekundy.

Minusem tego procesu jest to, że każdy może przeczytać to, co znajduje się na twojej pocztówce, ponieważ nie ma tam nic, co mogłoby ukryć informacje zapisane na zewnątrz. W tym miejscu zaczyna się szyfrowanie. Po włączeniu odpowiedniego oprogramowania każdy wysłany pakiet danych zostanie owinięty w kopertę kodu kryptograficznego przed opuszczeniem urządzenia. Kartka pocztowa otrzymuje kopertę, ale nie tylko kopertę, taką, której nikt nie może otworzyć bez odpowiedniego kodu klucza. Każda metoda szyfrowania traktuje specyfikę inaczej, ale efekt końcowy jest taki sam: twoja tajna pocztówka jest wysyłana bez nikogo oprócz planowanego odbiorcy, który wie, co jest w środku.

Szyfrowanie tworzy prywatność

Szyfrowanie jest świetne do codziennego użytku i powinno być wywoływane w miarę możliwości. Jeśli jednak chodzi o neutralność sieci, jest to praktycznie warunek konieczny. Jednym z największych problemów związanych z utratą neutralności sieci jest to, że dostawcy usług internetowych mogą dławić twoje połączenie, a nawet blokować strony internetowe na podstawie zakupionych pakietów subskrypcyjnych. Robią to, badając pakiety danych wysyłane z twojego urządzenia. Czy poprosiłeś o coś z Facebooka? Cóż, nie zapłaciłeś za abonament społecznościowy, więc nie masz do niego dostępu.

Co jeśli dostawca usług internetowych nie może odczytać twoich pakietów? Co się wtedy stanie? Najprawdopodobniej po prostu przekazują dane do miejsca docelowego. Jeśli Twoje żądanie na Facebooku jest zaszyfrowane, Twój dostawca usług internetowych nie wie, do czego próbujesz uzyskać dostęp, i nie może Cię powstrzymać. Istnieją oczywiście sposoby obejścia tego problemu przez dostawców usług internetowych, ale z drugiej strony istnieją również obejścia tych obejść. Chodzi o to, że szyfrowanie stanowi doskonałą podstawę do prywatnego dostępu do Internetu, nawet przy całkowitym braku neutralności sieci.

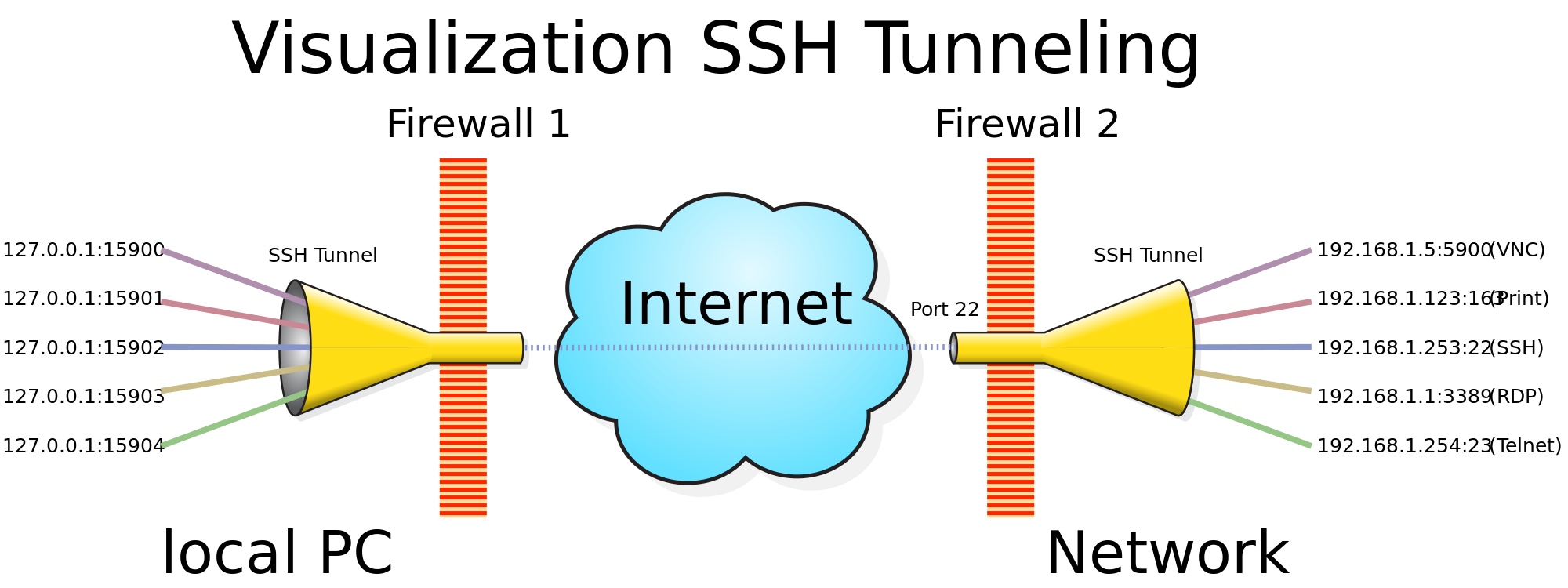

Metoda 1 – tunelowanie SSH

Tunelowanie SSH lub bezpieczne tunelowanie powłoki jest niezwykle popularną metodą szyfrowania, która istnieje od połowy lat 90. Szacuje się, że korzysta z niego codziennie około 2 milionów osób, a liczba ta gwałtownie rośnie, jeśli uwzględni się automatyczne skrypty i podobne transfery plików. Tunelowanie SSH jest zwykle używane do wysyłania małych plików do hosta internetowego za pomocą poleceń terminala. Można jednak zmienić przeznaczenie, aby zrobić więcej, dlatego jest to realna metoda pomagająca zachować neutralność sieci.

Korzyści z tuneli SSH

Największą zaletą tunelowania SSH jest to, że większość dostawców usług internetowych nigdy nie zablokowałaby tego rodzaju transferów. SSH jest wykorzystywany do wielu legalnych prac online, szczególnie przez firmy. Zablokowanie go zamknęłoby niezawodną i bezpieczną formę komunikacji. Możemy skorzystać z tego faktu, używając tuneli SSH do więcej niż tylko transferów serwer-klient. Wysyłając dane z szyfrowaniem SSH, możesz przesuwać w prawo przez blokady antyneutralne i zapory cenzurujące, aby uzyskać dostęp do bezpłatnej i otwartej sieci.

POWIĄZANE CZYTANIE: Jak ukryć ruch OpenVPN za pomocą tunelu SSH

Wady tunelowania SSH

SSH to stary protokół zbudowany w czasach, gdy Internet był znacznie mniejszy niż obecnie. Prędkości transferu nie są jego mocną stroną, co oznacza, że pobieranie filmów gigabajtowych lub przesyłanie strumieniowe filmów HD naprawdę nie działa. To odcina szeroki wachlarz treści online i zapobiega, aby tunelowanie SSH stało się prawdziwym konkurentem dla takich rzeczy jak VPN.

Jak stworzyć tunel SSH

Jeśli wiesz, co robisz, utworzenie tunelu SSH jest dość łatwe. Jest jednak kilka kroków konfiguracji, które musisz wykonać, wraz z pewnymi warunkami wstępnymi. Napisaliśmy kompletny przewodnik po tunelowaniu SSH, więc sprawdź to i ciesz się nowym szyfrowanym połączeniem.

Metoda 2 – Shadowsocks (SOCKS5 Proxy)

Protokół Socket Secure to metoda wymiany pakietów między serwerem a klientem za pomocą serwera proxy. Podczas korzystania z najnowszej wersji protokołu SOCKS5 dane są również szyfrowane i uwierzytelniane, co zapewnia dostęp do serwera proxy tylko zamierzonym stronom. SOCKS to protokół na wysokim poziomie, który był używany od wczesnych lat 90-tych. W nowoczesnym środowisku komputerowym jest najczęściej wykorzystywany jako narzędzie do obchodzenia zabezpieczeń, aby ominąć filtrowanie Internetu, szczególnie w takich obszarach jak Chiny, gdzie cenzura jest poważnym problemem.

Korzyści ze stosowania SOCKS5

Protokół SOCKS praktycznie istnieje tylko jako narzędzie do hakowania i przywracania wolności w Internecie. Jest szybki w przypadku metody szyfrowania, oferuje szeroki zakres opcji konfiguracji i działa na większości urządzeń, w tym smartfonów i tabletów. Jest to również jedna z niewielu alternatywnych metod szyfrowania odpowiednich do torrentowania, ponieważ sposób, w jaki protokół przesyła ruch przez porty, nie zakłóca pobierania roju.

Wady SOCKS5

Jedyną prawdziwą wadą korzystania z SOCKS5 jest metoda zatrudnienia. Jeśli twoja sieć VPN obsługuje ją natywnie, możesz ją włączyć i nie zauważyć nic innego, tylko lepszą prywatność i mniej cenzury online. Jeśli używasz cieni, jest to praktycznie taka sama sytuacja. Shadowsocks wymaga jednak dedykowanego serwera do pracy, co jest trudne do skonfigurowania we własnym zakresie.

Korzystanie z SOCKS5

Jeśli nie masz VPN, który obsługuje SOCKS5, większość ludzi zwróci się do cieni, gdy przyjdzie czas na użycie szyfrowanego proxy. To oprogramowanie zostało specjalnie zaprojektowane, aby wykorzystać stary protokół jako narzędzie do przywracania wolności online i pokonania cenzury. Hasło „Jeśli chcesz zachować tajemnicę, musisz również ukryć ją przed sobą” wskazuje, jak skuteczne mogą być cienie. Twoje dane będą tak bezpieczne, że nawet nie będziesz mógł się włamać.

Do korzystania z shadowsocks potrzebne są dwie rzeczy: serwer i klient. Oprogramowanie serwera jest wdrażane zdalnie i służy jako rzeczywisty serwer proxy, który przekazuje dane. Oprogramowanie klienckie działa na Twoim aktywnym urządzeniu i obsługuje szyfrowanie i routing ruchu. Wszystkie potrzebne instrukcje znajdują się na stronie shadowsocks. Wykonaj poniższe czynności, a za kilka minut będziesz mieć niesamowitą metodę prywatności online.

- Odwiedzić cienie stronie internetowej.

- Iść do Pobierz> Serwery i postępuj zgodnie z instrukcjami, aby zainstalować na zdalnym hoście.

- Wróć na stronę Shadowsocks, przejdź do Pobierz> Klienci aby uzyskać odpowiednie oprogramowanie dla swojego urządzenia.

- Wprowadź swój dane serwera do oprogramowania klienckiego.

- Połącz się z shadowsocks i przeglądaj sieć z pełną prywatnością.

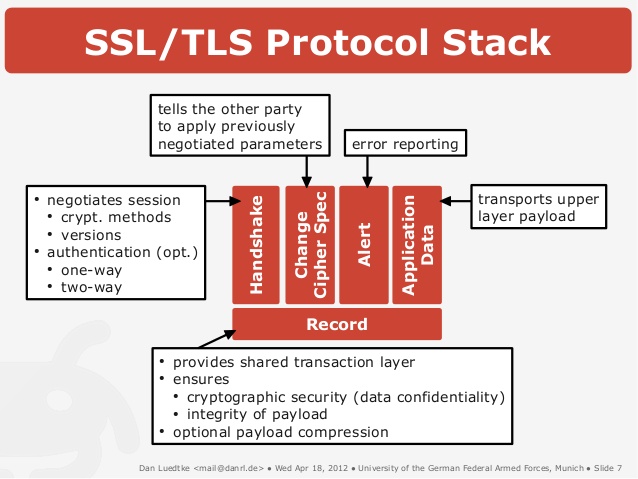

Metoda 3 – tunel SSL / TLS

Czy kiedykolwiek widziałeś tę małą zieloną ikonę kłódki w oknie przeglądarki, która pojawia się, gdy odwiedzasz pocztę internetową lub witrynę zakupów online? To szyfrowanie SSL (Secure Socket Layer) w pracy. SSL jest poprzednikiem Transport Layer Security (TLS), które są metodami szyfrowania służącymi do zabezpieczania danych w Internecie. Technologię można łatwo zmienić, aby zrobić więcej niż zablokować pojedyncze połączenie z jedną witryną. Tworząc tunel SSL, możesz zaszyfrować cały ruch online, aby przedrzeć się przez ściany cenzury i z łatwością omijać filtry antyneutralne.

Korzyści z tuneli SSL / TLS

Korzystanie z tuneli TLS do łączenia się z Internetem ma dwie ogromne zalety: powszechny charakter protokołu i niskie szanse dostawcy usług internetowych na zablokowanie ruchu. Jak wspomniano powyżej, protokół SSL / TLS jest dziś używany przez dużą część sieci do wysyłania i odbierania zwykłego ruchu. Gdy kupujesz coś online, istnieje szansa, że strona jest zabezpieczona przez SSL. Oznacza to, że dostawcy usług internetowych są bardzo, bardzo mało prawdopodobne, aby blokować ten rodzaj ruchu, ponieważ spowodowałoby to zamknięcie milionów legalnych połączeń. Jeśli użyjesz tunelu SSL, aby przełamać bariery cenzury, prawdopodobnie przejdziesz przez to bez żadnych problemów.

Wady tuneli SSL

Szybkość zawsze stanowi problem przy korzystaniu z alternatywnej metody szyfrowania, ponieważ tak naprawdę nic nie jest w stanie zapewnić równowagi zapewnianej przez dobre połączenie OpenVPN. Tunele SSL mogą cierpieć z powodu tego samego efektu spowolnienia, zwłaszcza jeśli pobierasz duże pliki lub przesyłasz strumieniowo filmy HD. Tunele SSL nie są również obsługiwane przez większość sieci VPN, co oznacza, że musisz skonfigurować i skonfigurować własne przy użyciu osobnego oprogramowania, co może być skomplikowane i czasochłonne.

Jak korzystać z tuneli SSL

Aby użyć tunelu SSL, musisz go pobrać stunnel oprogramowanie, które, szczerze mówiąc, najlepiej pozostawić doświadczonym dłoniom. Na stronie znajdują się samouczki i poradniki dotyczące całego procesu, ale musisz bardzo dobrze znać polecenia terminala, aby wszystko działało poprawnie.

Metoda 4 – Sieci Tor i Cebula

Sieci Tor działają przy użyciu routingu cebulowego, procesu owijania danych w wielu warstwach szyfrowania i przekazywania ich przez sieć anonimizacji w celu usunięcia śladów tożsamości hosta. Tor najlepiej jest używać w przeglądarce Tor, która działa zamiast bieżącej instalacji przeglądarki Firefox, Chrome lub Safari. Dzięki Torowi często możesz przebić się przez cenzurę i łatwo uzyskać dostęp do bezpłatnego internetu. Najlepsze jest to, że nie musisz robić nic niezwykłego, aby skorzystać z tej metody, wystarczy pobrać przeglądarkę i rozpocząć surfowanie.

Korzyści z Tora

Prostota Tora jest prawdopodobnie jego najważniejszą cechą. Z protokołu może korzystać wiele różnych programów, zwłaszcza przeglądarka Tor. Wszystko, co musisz zrobić, to pobrać plik i uruchomić Tora, a następnie gotowe. Jest także niesamowitym anonimizatorem, dzięki czemu jest doskonałym wyborem dla osób w ograniczonych obszarach, w których dostęp do otwartej sieci może być niebezpieczny dla ich źródła utrzymania.

Wady Tora

Prędkość jest ogromnym problemem w przypadku Tora. Korzystanie z sieci oznacza brak filmów, brak torrentów i brak jakiegokolwiek przesyłania strumieniowego. Domyślnie wiele nowoczesnych technologii internetowych jest wyłączonych w przeglądarce, w tym wszelkiego rodzaju apletów lub Java. Tor najlepiej nadaje się do prostego przeglądania stron internetowych i komunikacji e-mail. Korzystanie z samej przeglądarki oznacza również, że pamięć w chmurze lub inne połączenia zewnętrzne nie będą szyfrowane ani anonimowe. Sieć Tor jest również często blokowana w najbardziej restrykcyjnych krajach, co czyni ją bezużyteczną w miejscach takich jak Chiny czy Syria.

Jak korzystać z Tora

To jest łatwa część. Aby użyć Tora, po prostu pobierz przeglądarkę i uruchom go jak każde oprogramowanie przeglądarki. Jest to oprogramowanie typu open source i działa na różnych platformach, w tym na Androidzie i iOS. Zauważysz natychmiastowy spadek prędkości, ale możesz bezpiecznie surfować, wiedząc, że twoja tożsamość i lokalizacja są bezpieczne. Aby uzyskać więcej informacji o korzystaniu z przeglądarki, zapoznaj się z naszą funkcją Jak korzystać z Tora: Przewodnik po rozpoczęciu.

Metoda 5 – Obfsproxy

Obfsproxy, skrót od „zaciemniania proxy”, to narzędzie, które omija cenzurę, przekształcając zaszyfrowany ruch, aby uniemożliwić rozpoznanie go przez dostawców usług internetowych lub inne podmioty zewnętrzne. Jest to niezwykle przydatne w scenariuszach, w których wychodzące pakiety są skanowane w poszukiwaniu oznak szyfrowania Tora lub użycia VPN i blokowane w wyniku. Obfsproxy praktycznie uniemożliwia odróżnienie pakietów Tor / VPN od innych pakietów, dając użytkownikom kolejne narzędzie do omijania zapór cenzurujących i uzyskiwania dostępu do otwartego Internetu.

Korzyści z Obfsproxy

Obfsproxy najlepiej jest stosować w obszarach, w których neutralność sieci już dawno minęła, a dostawcy usług internetowych blokują takie rzeczy, jak Tor i VPN. Te ekstremalne scenariusze przypadków są już stosowane w takich miejscach jak Chiny, Etiopia, Iran i Syria i mogą się rozprzestrzeniać, gdy neutralność sieci umiera powolną śmiercią. To naprawdę nie spowalnia ruchu, ale może mieć wpływ na takie rzeczy, jak torrenty lub strumienie filmów HD ze względu na sposób obsługi tych transferów.

Wady Obfsproxy

Obfsproxy jest powolny i trudny do samodzielnego skonfigurowania. Jeśli twoja obecna sieć VPN nie obsługuje jej domyślnie, musisz zbudować własny serwer VPN i sam wszystko skonfigurować. Może to zająć trochę czasu, wymaga kilku zewnętrznych programów, a także nie jest bezpłatne.

Jak korzystać z Obfsproxy

Jeśli potrzebujesz użyć obfsproxy, najlepszym rozwiązaniem jest zarejestrowanie się w usłudze VPN, która oferuje ją domyślnie. Niektóre z bardziej popularnych opcji to Mullvad i IVPN. NordVPN oferuje również ustawienie domyślne, a także wiele innych opcji prywatności i bezpieczeństwa, które mogą Ci się przydać. Po zainstalowaniu jednego z nich wystarczy uruchomić oprogramowanie i wybrać opcję obfsproxy z menu konfiguracji.

Metoda 6 – Szyfrowanie VPN

Wirtualne sieci prywatne (VPN) to niesamowite narzędzia do oszczędzania neutralności sieci. Są szybkie, łatwe w użyciu i zaskakująco skuteczne. Większość sieci VPN korzysta z protokołu OpenVPN do szyfrowania. Ta metoda jest postrzegana jako „prawie idealna” forma szyfrowania, która zapewnia bezpieczeństwo danych bez nadmiernego obciążenia zasobów. Sieci VPN mogą korzystać z tego i innych protokołów w celu maskowania Twojej tożsamości i zapewnienia bezpiecznego, otwartego połączenia z Internetem. Wybierz odpowiedni, a zostaniesz ustawiony, bez względu na to, jak surowe są przepisy w Twojej okolicy!

Najlepsze sieci VPN do oszczędzania neutralności sieci

Powyższe alternatywne metody szyfrowania czynią cuda z przywracania bezpłatnego i otwartego dostępu do Internetu. Najlepiej jednak stosują je doświadczone ręce, które mogą stanowić silną barierę dla wejścia. Sieci VPN dla porównania są szybkie, łatwe w użyciu, a nawet łatwiejsze w instalacji. Niektóre z nich dokładają nawet wszelkich starań, aby zapewnić dostęp do niektórych powyższych protokołów szyfrowania, dzięki czemu są lepszym wyborem, aby zachować bezpieczeństwo w Internecie. Poniżej znajdują się dwie zalecane sieci VPN, które pomagają upewnić się, że Twoje działania online są tak prywatne, jak to możliwe.

1. ExpressVPN

ExpressVPN jest jedną z najszybszych sieci VPN na rynku. Osiągają to poprzez sieć ponad 3000 serwerów rozproszonych w 94 krajach na całym świecie, z których każdy jest precyzyjnie dostrojony pod kątem niskich opóźnień i szybkich strumieni wideo. Połączenia są zawsze zabezpieczone 256-bitowym AES, aby zablokować twoje dane, a także będziesz chroniony przez zasady zerowego logowania ruchu, ochronę przed wyciekiem DNS i automatyczny przełącznik zabijania. Co najważniejsze, ExpressVPN jest niezwykle łatwy w użyciu. Wystarczy zarejestrować się, uruchomić oprogramowanie, a następnie połączyć się z najszybszym serwerem za pomocą jednego kliknięcia.

ExpressVPN zezwala na tunele SSL w swoich głównych aplikacjach, co zapewnia podobne zaciemnianie jak w przypadku innych metod wymienionych powyżej. To świetny dodatek, który pomaga pokonać bloki cenzury i przywrócić otwarte połączenie internetowe bez względu na to, gdzie mieszkasz.

Przeczytaj naszą pełną recenzję ExpressVPN.

- OFERTA SPECJALNA: 3 miesiące za darmo (49% zniżki – link poniżej)

- Ponad 3000 super szybkich serwerów

- Nie znaleziono wycieków DNS / IP

- Surowe zasady braku dzienników

- Obsługa klienta (czat 24/7).

- Maksymalnie 3 jednoczesne połączenia

- Nieco droższy niż niektóre inne opcje.

2. NordVPN

NordVPN to świetny dostawca VPN bez względu na to, jak na to patrzysz. Usługa obsługuje ogromną sieć ponad 5 100 serwerów w 60 różnych krajach, oferując szybkie połączenia z sześcioma kontynentami i miastami na całym świecie. Niektóre z tych serwerów są również przypisane do unikalnych zadań, w tym ochrony DDoS, podwójnego szyfrowania i naprawdę rzadkiej funkcji cebulowej przez VPN. Oprócz tych dodatków wszyscy użytkownicy NordVPN mogą skorzystać z zasady zerowego logowania, która obejmuje wszystko, od ruchu po przepustowość, adresy IP i znaczniki czasu, ochronę przed wyciekiem DNS, automatyczny przełącznik zabijania i 256-bitowe szyfrowanie AES na wszystkich połączeniach na każdym urządzeniu.

Oprócz wspomnianych wyżej funkcji podwójnego VPN i cebulowego over VPN, NordVPN oferuje również tunele obfsproxy i SSL za pośrednictwem swoich aplikacji. Wszystko, co musisz zrobić, to zanurzyć się w ustawieniach konfiguracji i włączyć je, a następnie surfujesz po Internecie z bezpłatnym, otwartym i prywatnym połączeniem.

Przeczytaj naszą pełną recenzję NordVPN.

- Odblokowuje US Netflix, iPlayer, Amazon Prime i inne usługi przesyłania strumieniowego

- Różne adresy IP aervers

- Zero wycieków: IP / DNS / WebRTC

- Z siedzibą w Panamie

- Obsługa czatu na żywo.

- Przetwarzanie zwrotu środków może potrwać do 30 dni.

Wniosek

Oszczędzanie neutralności sieci dla świata jest długim i zaangażowanym procesem, który wymaga ciągłej walki z lokalnymi samorządami i potężnymi korporacjami. Podczas trwania tej bitwy prowadzenie VPN lub korzystanie z alternatywnych metod szyfrowania może zapewnić bezpieczne i anonimowe połączenie w celu uzyskania pełnego dostępu do otwartej sieci. Czy znasz inne usługi pomagające przywrócić neutralność sieci? Daj nam znać w komentarzach poniżej!