Oprogramowanie ransomware to wszystko, co złe w ludzkości jest destylowane w złośliwe oprogramowanie – złośliwość, chciwość i zwykła niekompetencja. Szyfruje pliki i żąda zapłaty za klucz, który może nawet nie działać. Jednak dzięki odpowiedniej strategii tworzenia kopii zapasowych Twoje pliki mogą przetrwać infekcję.

Zalecamy, abyś zrobił to dzisiaj i uniknął debaty na temat tego, czy powinieneś zapłacić okup.

Spis treści:

Co musisz wiedzieć o oprogramowaniu ransomware

Ransomware to rodzaj złośliwego oprogramowania, którego celem jest zablokowanie dostępu do komputera, chyba że zapłacisz okup. Zwykle szyfruje pliki, aby cię zablokować, a okup jest zwykle w kryptowalucie. Oprogramowanie ransomware zwykle atakuje podmioty korporacyjne, korporacyjne i rządowe, ale osoby fizyczne mogą i są wciągane do walki.

Oprogramowanie jest coraz bardziej wyrafinowane, a przez cały czas pojawiają się nowe warianty. Podczas gdy większość przestępców traktuje atak jako transakcję, niektórzy autorzy oprogramowania ransomware wydają się biesiadować z ofiarami. W zeszłym roku dowiedzieliśmy się o tym ZENIS, ransomware, które celowo usuwa kopie zapasowe. A ostatnio GermanWiper, który w ogóle nie szyfruje twoich plików – po prostu je usuwa i mimo wszystko żąda okupu. Nieszczęsne ofiary, które płacą, nie mają nic do odszyfrowania, ponieważ ich pliki zniknęły od samego początku.

A wektorów ataku jest więcej niż kiedykolwiek.

„Oprogramowanie ransomware jest obecnie przesyłane za pomocą różnych mechanizmów, co sprawia, że użytkownikom końcowym coraz trudniej jest zachować ochronę” – powiedział Victor Congionti, dyrektor ds. Informacji w firmie Proven Data, zajmującej się bezpieczeństwem cybernetycznym. „Tradycyjnie oprogramowanie ransomware było rozpowszechniane za pośrednictwem kampanii e-mailowych, które polegają na łatwowiernych użytkownikach w celu pobrania złośliwych linków”. Powiedział też: „Oprogramowanie ransomware jest coraz częściej rozpowszechniane w nietradycyjny sposób”.

Przestępcy ukrywają to teraz w aplikacjach i niezatwierdzonym oprogramowaniu. Lub przesyłają je za pomocą ataków typu spear-phishing, w których atakują osoby w organizacji, które są bardziej skłonne do klikania podejrzanych odsyłaczy.

Tam jest dżungla!

Jak chronić swoje kopie zapasowe przed oprogramowaniem ransomware

Jeśli Twój system jest zainfekowany oprogramowaniem ransomware, możesz zapłacić okup i mieć nadzieję, że odzyskasz swoje pliki, lub nie zapłacić i spróbować zrekonstruować komputer z kopii zapasowych. Pierwsza opcja jest problematyczna ze względów moralnych, etycznych, finansowych i logistycznych. Możesz więc już teraz podjąć kroki, aby zapewnić sobie bezbolesne odzyskiwanie sprawności po ataku ransomware.

Zacznij od trzech głównych zasad dotyczących kopii zapasowych:

Załóżmy, że oprogramowanie ransomware zaszyfruje lub usunie wszystko, do czego masz dostęp z komputera. Jeśli tworzysz kopię zapasową na wewnętrznym lub zewnętrznym dysku twardym, który jest stale podłączony do komputera lub chmury, rozważ te pliki już martwe. Są wartościowe tylko w przypadku bardziej staromodnej i konwencjonalnej katastrofy, takiej jak awaria dysku twardego. Nie ma nic złego w tego rodzaju kopiach zapasowych tradycyjnych zagrożeń, ale nie powinno to być jedyną linią obrony, aby chronić dane.

Odłącz kopię zapasową od sieci. Solidną bronią przeciwko oprogramowaniu ransomware jest użycie nośnika kopii zapasowej, który można przepuścić, co oznacza, że jest on całkowicie odłączony od komputera i Internetu. Na przykład, jeśli tworzysz kopię zapasową na zewnętrznym dysku twardym, podłączaj go tylko podczas regularnie zaplanowanej kopii zapasowej, a następnie natychmiast odłącz go ponownie. „Bardzo ważne jest, aby lokalny dysk pamięci nie był podłączony do sieci” – powiedział Congionti. „Zapobiegnie to szyfrowaniu kopii zapasowych, jeśli plik wykonywalny ransomware zostanie załadowany do sieci, a urządzenie magazynujące jest poza procesem szyfrowania. Jeśli dysk jest podłączony, oprogramowanie ransomware może teraz mieć dostęp do tych kopii zapasowych, co spowoduje, że staną się bezużyteczne, ponieważ zostały zaszyfrowane wraz z innymi plikami ”. Tak, jest to niewygodne, a ręczne podłączenie dysku i uruchomienie kopii zapasowej wymaga dyscypliny. Ale to szczególnie bezpieczna strategia.

Polegaj na wersjonowaniu. Nawet jeśli odłączysz dysk zewnętrzny, nie ma gwarancji, że pozostanie on chroniony. Dzieje się tak, ponieważ Twój system może być już zainfekowany złośliwym oprogramowaniem podczas tworzenia kopii zapasowej. „Wersjonowanie to kluczowa strategia zapewniająca odzyskanie danych po ataku oprogramowania ransomware” – powiedział Dror Liwer, założyciel firmy zajmującej się bezpieczeństwem Diadem. Użyj narzędzia do tworzenia kopii zapasowych, które zapisuje wiele wersji plików ze znacznikami czasu. Następnie, podczas przywracania komputera, powinieneś mieć możliwość cofnięcia się na tyle daleko, aby kopia zapasowa została utworzona przed infekcją.

Wdrożenie praktycznej strategii tworzenia kopii zapasowych

Oczywiście popularne rozwiązania do tworzenia kopii zapasowych po prostu nie są wystarczająco solidne, aby chronić Cię przed atakiem ransomware. Przechowywanie w chmurze to nie to samo, co tworzenie kopii zapasowych w chmurze, w związku z czym wszystko, co synchronizuje lub dubluje dane, jest tostowane. Jeśli chcesz odzyskać jakiekolwiek pliki, nie możesz na przykład polegać na bezpłatnych wersjach Dropbox, OneDrive lub Google Drive.

Ale jeśli zapłacisz za przechowywanie, historia może wyglądać trochę inaczej. Dropbox zawiera funkcję przewijania Dropbox na płatnych poziomach. Dropbox Plus (2 TB przestrzeni dyskowej) zapewnia 30-dniową historię plików, do której możesz w dowolnym momencie wrócić. Dropbox Professional (3 TB) ma 180-dniową historię wersji.

OneDrive ma własną ochronę przed oprogramowaniem ransomware. Jeśli usługa OneDrive wykryje możliwą aktywność oprogramowania ransomware, powiadomi Cię o tym i poprosi o sprawdzenie, czy ostatnio wprowadzono zmiany w plikach. Jeśli nie, firma Microsoft spróbuje pomóc w wyczyszczeniu dysku twardego i przywróceniu uszkodzonych plików.

Ponieważ Dysk Google i iCloud nie mają takiej wbudowanej ochrony, nie zalecamy polegania na nich, gdy oprogramowanie ransomware stanowi tak poważne zagrożenie.

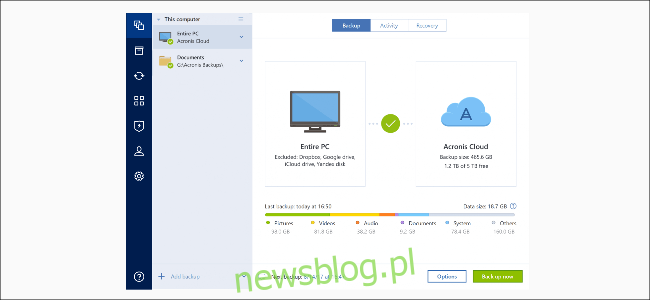

Ponadto większość rozwiązań do tworzenia kopii zapasowych online wykorzystuje przechowywanie wersji, więc w przypadku usług takich jak Acronis, Carbonite i iDrive (między innymi) można przywrócić migawkę dysku twardego sprzed infekcji.

„Carbonite z powodzeniem odzyskał ponad 12 600 klientów po ataku ransomware po skontaktowaniu się z naszą linią obsługi klienta” – powiedział Norman Guadagno, wiceprezes ds. Marketingu w Carbonite.

Niektóre usługi internetowe wykorzystują nawet narzędzia chroniące przed oprogramowaniem ransomware. Na przykład Acronis ma narzędzie o nazwie Active Protection, które wyszukuje złośliwe zachowanie.

„Gdy funkcja Active Protection wykryje coś podejrzanego” – powiedział James Slaby, dyrektor ds. Cyberochrony w firmie Acronis – „Podobnie jak proces, który zmienia nazwę, a następnie szyfruje zbiór plików, natychmiast przerywa proces”.

W ten sam sposób, w jaki sonda Apollo miała dwa niezależne komputery naprowadzające, zalecamy co najmniej dwa sposoby tworzenia kopii zapasowych danych. Możesz połączyć proste, łatwo dostępne rozwiązanie oparte na synchronizacji z jednym na tyle solidnym, że można je odzyskać po ataku ransomware.

Na przykład możesz użyć tradycyjnego rozwiązania do tworzenia kopii zapasowych w chmurze, takiego jak Dropbox lub OneDrive, aby mieć pewność, że Twoje pliki będą zawsze dostępne, jeśli zalogujesz się z innego komputera lub wystąpi katastrofalna awaria komputera. Jeśli masz subskrypcję i możesz skorzystać z wbudowanej ochrony przed oprogramowaniem ransomware, to jest jeszcze lepsze!

Jednocześnie wdrażaj bezpieczne rozwiązanie do tworzenia kopii zapasowych z wersjonowaniem. Możesz użyć lokalnej aplikacji do tworzenia kopii zapasowych, która zapisuje na dysku zewnętrznym, lub usługi tworzenia kopii zapasowych online, która przechowuje pliki w chmurze. Tak, dostęp do plików jest trudniejszy, gdy używasz tego typu kopii zapasowych, ale mogą one przetrwać atak ransomware, którego nie można przeprowadzić w codziennej synchronizacji plików.

Jak uniknąć infekcji

Chociaż jest to jeden z najbardziej niepokojących rodzajów, oprogramowanie ransomware to tylko kolejny rodzaj złośliwego oprogramowania, o którym powinieneś wiedzieć i na niego być przygotowany.

Gdy masz już bezpieczne, wielopoziomowe rozwiązanie do tworzenia kopii zapasowych, postępuj zgodnie z poniższymi zdrowymi zasadami, aby zminimalizować ryzyko ransomware:

Użyj silnego produktu antywirusowego z ochroną przed oprogramowaniem ransomware. Oczywiście żadna aplikacja antywirusowa nie jest idealna, ale każda strategia bezpieczeństwa, która jej nie zawiera, jest zasadniczo zepsuta.

Nie klikaj niczego, czemu nie ufasz. Znasz zasady. Nie klikaj dziwnych linków w witrynach internetowych, w wiadomościach e-mail lub SMS-ach ani w przesyłanych pocztą lotniczą. Nie używaj pirackiego oprogramowania ani nie odwiedzaj nielegalnych witryn. Pozostań w zatwierdzonych witrynach sklepowych na telefonie, takich jak sklepy Google Play i Apple App.

Zapewnij swojemu komputerowi najnowsze aktualizacje systemu.

Jeśli zostaniesz trafiony

Wreszcie, jeśli kiedykolwiek miałeś nieszczęście zostać zainfekowanym oprogramowaniem ransomware, nie stracisz żadnej nadziei. Istnieją dwa bezpłatne narzędzia, których możesz użyć do odszyfrowania plików bez płacenia ani grosza okupu:

Nigdy więcej okupu: To jest wspólny projekt McAfee oraz kilka europejskich organizacji ścigania, które obecnie mogą się pochwalić około 100 partnerami korporacyjnymi i rządowymi. Jeśli Twój system jest zainfekowany, możesz przejść do witryny No More Ransom i przesłać przykładowe zaszyfrowane pliki ze swojego komputera. Jeśli ta rodzina ransomware jest złamana, możesz odblokować swój komputer bez żadnych kosztów.

ID Ransomware: Podobna do No More Ransom, firmy ochroniarskiej Emsisoft stworzył ten projekt. Możesz również zażądać, aby identyfikator powiadomił Cię, jeśli w przyszłości niemożliwy do odszyfrowania atak stanie się odszyfrowany.