Aktualizacje oprogramowania mogą być denerwujące. Instalowanie, przenoszenie (lub usuwanie) funkcji, których używasz, zajmuje trochę czasu – a czasami nawet psują. Mimo to zalecamy aktualizowanie (i uaktualnianie) oprogramowania, gdy tylko jest to możliwe. Internet to niebezpieczne miejsce.

Spis treści:

Aktualizacje zabezpieczeń 101

Systemy operacyjne i aplikacje, których używasz na co dzień, prawie na pewno mają luki w zabezpieczeniach. Pisanie oprogramowania jest skomplikowane, a błędy te są regularnie wykrywane. Kiedy są, są załatane aktualizacjami zabezpieczeń.

Jeśli regularnie instalujesz aktualizacje – wiele nowoczesnych aplikacji robi to automatycznie – otrzymasz aktualizację zabezpieczeń i będziesz bezpieczny przed tą drogą ataku. Jeśli nie zainstalujesz aktualizacji, istnieje znany atak, który może zostać użyty przeciwko tobie. Jeśli używasz starej i nieobsługiwanej wersji aplikacji, która nie otrzymuje najnowszych aktualizacji, jest to również problem – musisz zaktualizować aplikację do nowoczesnej, obsługiwanej wersji, która je pobiera.

Innymi słowy, jeśli używasz programu Word 2000 w systemie Windows XP, masz kłopoty. Istnieją lata i lata znanych luk w zabezpieczeniach, które można wykorzystać przeciwko tobie – nawet samo pobranie i otwarcie pliku DOC może być niebezpieczne.

Jakie jest naprawdę ryzyko?

Istnieje wiele rodzajów luk w zabezpieczeniach, ale bardzo często błędy pozwalają pozornie legalnym plikom naruszyć oprogramowanie. Na przykład specjalnie spreparowany obraz JPEG lub plik muzyczny MP3 może wykorzystać znaną lukę w aplikacji do uruchamiania złośliwego oprogramowania. Problem w przeglądarce internetowej może pozwolić złośliwej witrynie na ominięcie zabezpieczeń i zainstalowanie złośliwego oprogramowania. Problem z systemem operacyjnym może pozwolić robakowi przejąć kontrolę i przejąć kontrolę nad systemem.

Mając dostęp do Twojego komputera, osoba atakująca może zainstalować złośliwe oprogramowanie, przeprowadzić atak ransomware, który przetrzymuje Twoje pliki jako zakładników, dopóki nie zapłacisz, umieścić w systemie keylogger, który wyśle Twoje hasła i numery kart kredytowych przestępcy lub przechwyci Twoje dane używa go do kradzieży tożsamości. RAT może nawet chować się w tle i robić kompromitujące zdjęcia z Twojej kamery internetowej.

Możesz się zabezpieczyć, upewniając się, że oprogramowanie jest aktualne. Upewnij się, że korzystasz z aplikacji, które są nadal obsługiwane z aktualizacjami zabezpieczeń, i upewnij się, że są one ustawione na automatyczne instalowanie tych aktualizacji, jeśli to możliwe.

Nie tylko przeglądarki internetowe i systemy operacyjne

Luki w przeglądarkach internetowych mogą umożliwić złośliwym stronom przejęcie kontroli nad komputerem lub zainstalowanie złośliwego oprogramowania. Podobnie luki w zabezpieczeniach w systemach operacyjnych są dość niebezpieczne i mogą pozwolić robakom i innym złośliwym programom na ominięcie zabezpieczeń.

Ale nie chodzi tylko o przeglądarki internetowe i systemy operacyjne. Inne aplikacje na twoim komputerze również mogą mieć luki w zabezpieczeniach. Na przykład:

Pakiet Microsoft Office ma wiele luk w zabezpieczeniach, nie tylko w programie Microsoft Outlook lub makrach. Ta stara kopia programu Word 2000 może nadal dobrze odpowiadać Twoim potrzebom, ale zawiera luki w zabezpieczeniach, które można wykorzystać – wszystko, co musisz zrobić, to pobrać i otworzyć złośliwy plik DOC lub nawet skopiować i wkleić złośliwy plik obrazu do Słowo. Pakiet Office 2010 jest obsługiwany przez aktualizacje zabezpieczeń do 13 października 2020 r. Jeśli używasz starszej wersji, jest ona podatna na ataki.

Narzędzia do archiwizacji i rozpakowywania plików, takie jak WinRAR, 7-Zip, i WinZip miały luki w zabezpieczeniach. Jeśli pobierzesz i otworzysz złośliwe archiwum, może ono zainstalować złośliwe oprogramowanie na Twoim komputerze. Poprawki bezpieczeństwa w nowszych wersjach narzędzi do archiwizacji plików rozwiązały ten problem.

Photoshop i inne aplikacje graficzne miały wiele luk w zabezpieczeniach, które mogą spowodować atak złośliwego oprogramowania, jeśli otworzysz złośliwy plik obrazu.

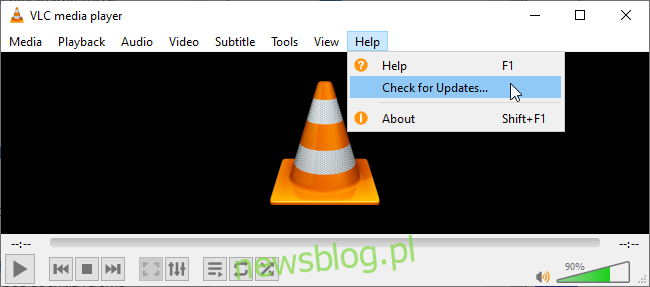

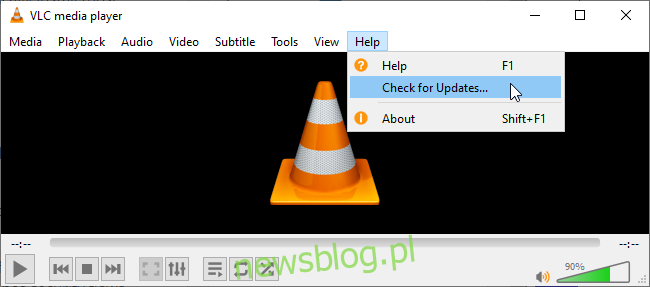

Odtwarzacze multimedialne, takie jak popularne oprogramowanie typu open source Vlc media player, ITunes firmy Apple, i Spotify zawiera błędy, które mogą pozwolić komputerowi przejąć kontrolę po otwarciu złośliwego pliku muzycznego lub wideo.

Nie zawsze potrzebujesz najnowszych wersji

Nie zawsze potrzebujesz najnowszych wersji

Aktualizacje są konieczne, ale natychmiastowe uaktualnienia do nowych głównych wersji nie zawsze są wymagane. Chociaż używanie przestarzałego oprogramowania, które nie jest już aktualizowane, jest złym pomysłem, wiele firm i programistów obsługuje starsze wersje oprogramowania z aktualizacjami przez jakiś czas, zanim będzie wymagać uaktualnienia do następnej dużej wersji. Na przykład:

Windows 8.1 nadal jest opcją: chociaż systemy Windows 7 i Windows XP nie są już obsługiwane, firma Microsoft nadal obsługuje system Windows 8.1 z aktualizacjami zabezpieczeń do 10 stycznia 2023 r.

Microsoft Office ma lata aktualizacji: nie musisz płacić za platformę Microsoft 365 ani kupować najnowszej wersji pakietu Office za każdym razem, gdy się pojawi. Jeśli na przykład jesteś właścicielem pakietu Office 2016, nadal jest on obsługiwany przez aktualizacje zabezpieczeń do 14 października 2024 r.

macOS daje ci kilka lat: Apple nie ma oficjalnych pisemnych zasad pomocy technicznej, ale firma ogólnie obsługuje trzy najnowsze wersje systemu macOS z aktualizacjami zabezpieczeń. Tak więc, nawet po pojawieniu się nowej wersji systemu macOS, prawdopodobnie masz około dwóch lat, aby trzymać się obecnej wersji, jeśli chcesz.

Firefox ESR Oferuje wolniejsze aktualizacje przeglądarki: Jeśli chcesz, aby przeglądarka zmieniała się rzadziej, Mozilla oferuje „Extended Support Release (ESR)” przeglądarki Firefox. Standardowa wersja Firefoksa jest aktualizowana co cztery tygodnie, ale wersja ESR co 42 tygodnie. Jednak Mozilla aktualizuje wersję ESR aktualizacjami zabezpieczeń.

Powyższe opcje są obsługiwane przez aktualizacje zabezpieczeń – i to się liczy.

Ale co z…?

Jasne, jest kilka sposobów obejścia tego. jeśli masz stary komputer, w którym masz „przerwę powietrzną” – innymi słowy, nie jest on podłączony do Internetu – i używasz na nim starego oprogramowania, prawdopodobnie jest w porządku.

Oczywiście, jeśli pobrałeś złośliwy plik i zabrałeś go na komputer, na którym zaatakował starszą aplikację, może to spowodować zablokowanie dostępu do twoich plików przez oprogramowanie ransomware.

Ostatecznie ważne jest, aby zdać sobie sprawę z ryzyka – i istnieje ryzyko – związanego z korzystaniem z nieaktualnego oprogramowania. Nie zawsze musisz korzystać z najnowszych wersji oprogramowania, ale powinieneś uruchamiać oprogramowanie, które jest nadal obsługiwane z aktualizacjami.

Jeśli nadal polegasz na starej aplikacji, która nie jest już aktualizowana, zalecamy znalezienie jej nowocześniejszego zamiennika. To prawdopodobnie oznacza nauczenie się czegoś nowego, ale przynajmniej będziesz mieć bezpieczne, obsługiwane oprogramowanie.

Oczywiście nie musisz stosować się do naszych rad. Możesz biegać, co chcesz. Po prostu bądź świadomy ryzyka, które podejmujesz, jeśli nadal korzystasz z nieobsługiwanego oprogramowania i zachowaj ostrożność, niezależnie od tego, czy jest to luka powietrzna na komputerze, czy może nawet uruchamianie starszego oprogramowania w piaskownicy lub maszynie wirtualnej.