Nmap to potężne narzędzie do skanowania sieci dla systemów Linux, BSD i innych systemów operacyjnych. Ma dziesiątki doskonałych funkcji, takich jak skanowanie adresów IP w poszukiwaniu otwartych portów, mapowanie aktywnych urządzeń w sieci, identyfikowanie usług działających na skanowanych obiektach i wiele więcej.

W tym przewodniku omówimy, jak korzystać z tego potężnego narzędzia do administrowania siecią w systemie Linux i jak korzystać z niektórych z jego najbardziej przydatnych funkcji, w tym skanowania hosta, mapowania sieci i wielu innych!

Uwaga: Nmap to narzędzie wiersza poleceń. Jeśli potrzebujesz dobrego narzędzia do mapowania sieci, ale nie jesteś fanem terminala, sprawdź Zenmap. Jest to interfejs GUI dla Nmapa, który ma te same funkcje, ale jest spakowany w zgrabny interfejs.

Spis treści:

Przeskanuj pojedynczego hosta

Jedną z najbardziej podstawowych funkcji Nmapa jest możliwość skanowania celu (hosta AKA) w poszukiwaniu otwartych portów, informacji o systemie itp. Aby rozpocząć skanowanie, uruchom okno terminala w systemie Linux, naciskając Ctrl + Alt + T lub Ctrl + Shift + T Stamtąd podnieś terminal do Root za pomocą su lub sudo -s.

su -

Lub

sudo -s

Po uzyskaniu dostępu roota w terminalu, możliwe jest wykonanie podstawowego skanowania, uruchamiając nmap wraz z docelowym adresem IP, nazwą hosta lub stroną internetową.

Uwaga: aby Nmap skanował nazwy domen zdalnych witryn internetowych, może być konieczne dodanie https: // przed adresem.

nmap target-local-or-remote-ip-address

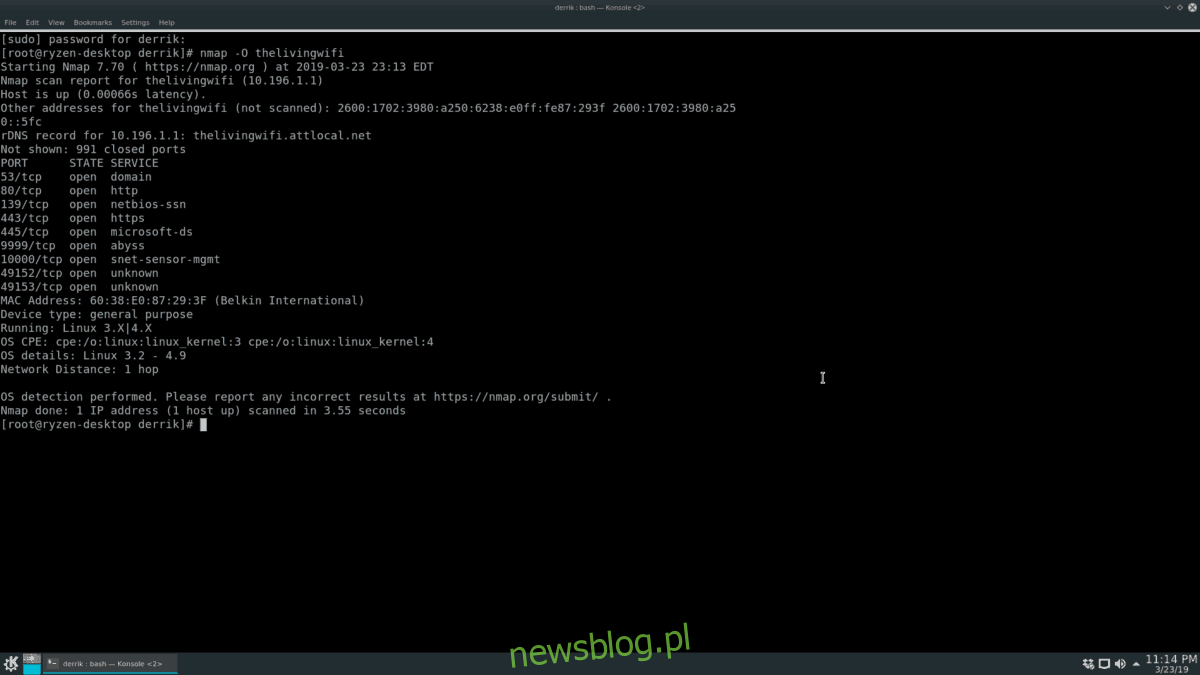

Chcesz dowiedzieć się, jaki system operacyjny działa w docelowym systemie? Użyj opcji O.

nmap -O target-local-or-remote-ip-address

Uruchomienie skanowania za pomocą polecenia O ujawnia informacje o systemie operacyjnym o docelowych skanach Nmapa, ale dla niektórych to nie wystarczy. Na szczęście przełącznik wiersza poleceń V może wyświetlać jeszcze więcej informacji (otwarte porty itp.)

nmap -O -v target-local-or-remote-ip-address

Aby uzyskać jeszcze więcej informacji, możesz dwukrotnie użyć przełącznika V.

nmap -O -vv target-local-or-remote-ip-address

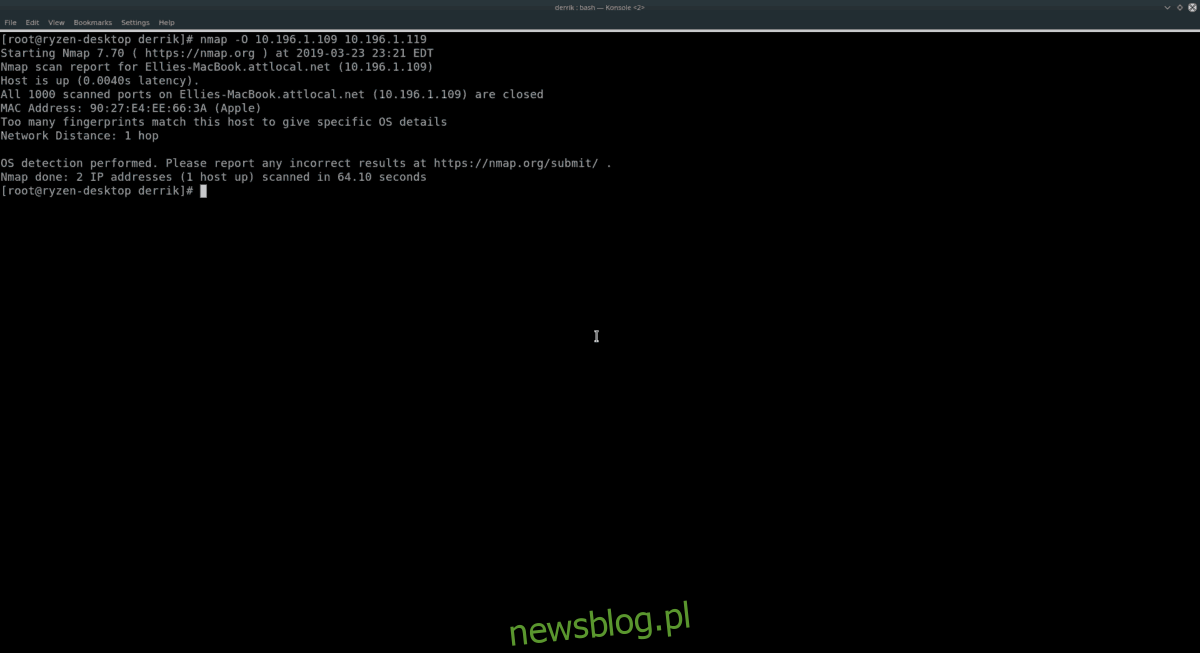

Skanuj wiele hostów

Nmap umożliwia skanowanie wielu hostów jednocześnie. Aby to zrobić, napisz polecenie, którego użyjesz dla pojedynczego celu, ale dodaj inne adresy na końcu polecenia. Na przykład, aby sprawdzić, jakie dwa oddzielne docelowe systemy operacyjne to:

nmap -O target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Aby znaleźć więcej informacji o dwóch przeskanowanych powyżej hostach, użyj przełącznika V.

nmap -O -v target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

lub

nmap -O -vv target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Nmap nie ma ograniczeń co do liczby indywidualnych nazw hostów lub adresów IP, które dodajesz na końcu polecenia, więc możesz dodać tyle, ile potrzebujesz!

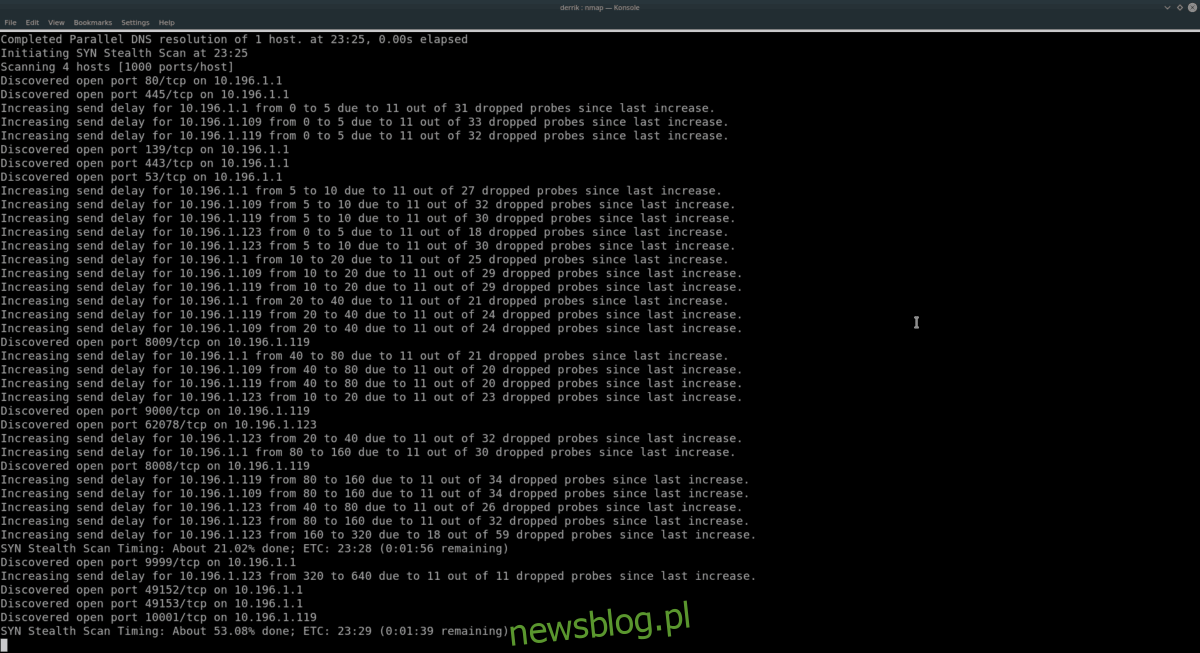

Skanuj zakres adresów IP

Jednym ze sposobów jest skanowanie poszczególnych hostów poprzez umieszczanie ich na listach jeden po drugim. Mimo to, jeśli masz do obejrzenia wiele komputerów lub urządzeń sieciowych, mądrzej jest wykonać skanowanie zakresu adresów IP za pomocą Nmapa.

Aby zeskanować zakres adresów IP, uruchom Nmap na adresie IP, użyj przełącznika sn. Na przykład, aby przeskanować sieć lokalną działającą w zakresie 192.168.1, wypróbuj następujący przykład.

Uwaga: pamiętaj, aby zamienić X i Y w poniższym poleceniu na maksymalny numer IP do skanowania. Na przykład 0-50, 1-100 itd.

nmap -sS 192.168.1.X-Y

Chcesz uzyskać więcej informacji na temat skanowania zakresu adresów IP, rozważ dodanie przełączników wiersza polecenia O i VV.

nmap -sS -O -vv 192.168.1.X-Y

Jeśli Twoja sieć działa w wersji 10.196.1.1, spróbuj:

nmap -sS 10.196.1.X-Y

Lub

nmap -sS -O -vv 10.196.1.X-Y

Nie używasz 10.196.1.1 lub 192.168.1.0? Określ zakres adresów IP, które chcesz przeskanować, i skorzystaj z poniższego przykładu.

Uwaga: Nmap może skanować dowolny zakres adresów IP. Aby uzyskać najlepsze wyniki, sprawdź adres IP routera sieci lokalnej i zacznij od tego miejsca.

nmap -sS x.x.x.x-yy

Lub

nmap -sS -O -vv x.x.x.x-yy

Skanuj podsieć

Korzystanie z narzędzia Nmap do przeglądania zakresu adresów IP jest skuteczne. Alternatywą dla skanowania zakresu jest skanowanie wszystkich urządzeń w podsieci. Aby to zrobić, wprowadź podstawowy adres IP routera (lub innego używanego do dostarczania połączenia sieciowego do każdego komputera w sieci) i użyj notacji / 24.

Na przykład, aby przeskanować każdy adres IP na routerze działającym od podstawowego adresu IP 192.168.1.1, wykonaj następujące czynności:

nmap -sS 192.168.1.1/24

Aby uzyskać więcej informacji na temat tego skanowania, dodaj O i VV.

nmap -sS -O -vv 192.168.1.1/24

Lub w przypadku routera z podstawowym adresem IP 10.196 .1.1 spróbuj zamiast tego wykonać to polecenie.

nmap -sS 10.196.1.1/24

Lub, aby uzyskać więcej informacji, zrób:

nmap -sS -O -vv 10.196.1.1/24

Przykłady 192.168.1.1 i 10.196.1.1 powinny działać w większości przypadków. Jednak nie są to jedyne istniejące początkowe adresy IP. Jeśli chcesz przeskanować urządzenia w podsieci i nie używasz tych podstawowych adresów IP, wypróbuj następujący przykład:

nmap -sS x.x.x.x/24

Lub

nmap -sS -O -vv x.x.x.x/24

Więcej informacji o Nmap

W tym przewodniku po prostu zarysowaliśmy powierzchnię tego, co Nmap może zrobić w systemie Linux. Jeśli chcesz dowiedzieć się więcej na ten temat, uruchom nmap z przełącznikiem –help. Wyświetli wszystkie dostępne opcje i polecenia.

nmap --help