Program Windows Defender jest często dyskontowany jako irytujący i uciążliwy, a wielu użytkowników systemu Windows 10 szuka sposobów na jego dezaktywację. Faktem jest, że program Windows Defender jest skutecznym narzędziem do zapewniania bezpieczeństwa systemu. Definicje wirusów są regularnie aktualizowane, ale oprócz tego ma również funkcje, które chronią system przed nowszymi, bardziej wyrafinowanymi zagrożeniami, takimi jak oprogramowanie ransomware. Ochrona przed exploitami to jedna z takich funkcji, która chroni nieszkodliwe aplikacje przed bronią. Jeśli jednak musisz, możesz wykluczyć aplikację z ochrony przed exploitami. Po prostu zrób to na własne ryzyko.

Spis treści:

Wyklucz aplikację z ochrony przed exploitami

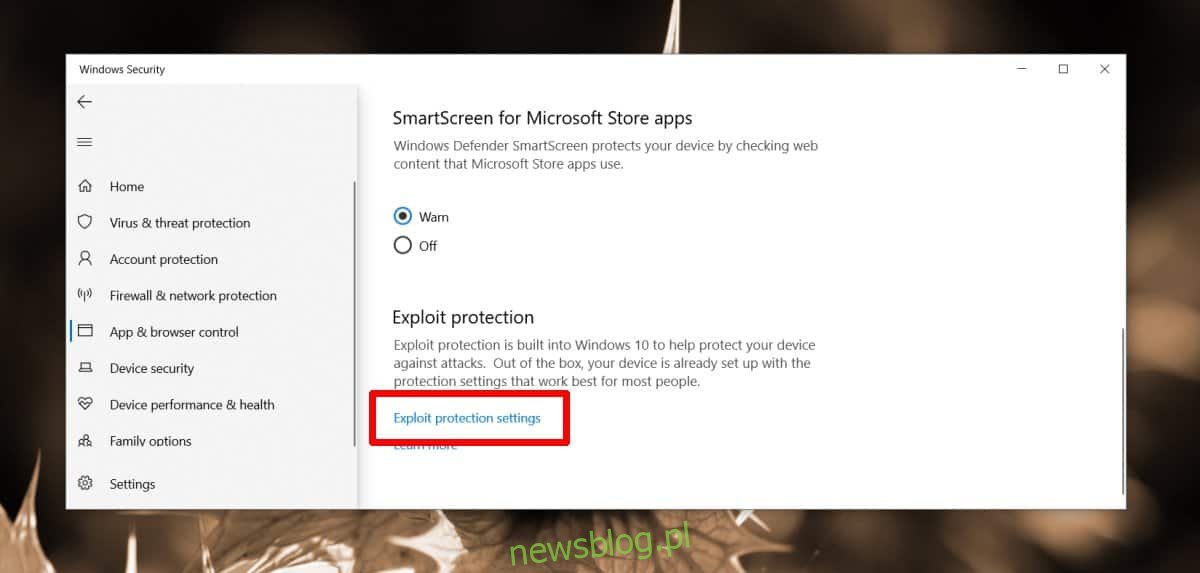

Aby wykluczyć aplikację z ochrony przed exploitami, potrzebujesz uprawnień administratora. Otwórz program Windows Defender i przejdź do opcji Kontrola aplikacji i przeglądarki. Przewiń w dół i wybierz Ustawienia ochrony przed exploitami w sekcji Ochrona przed exploitami.

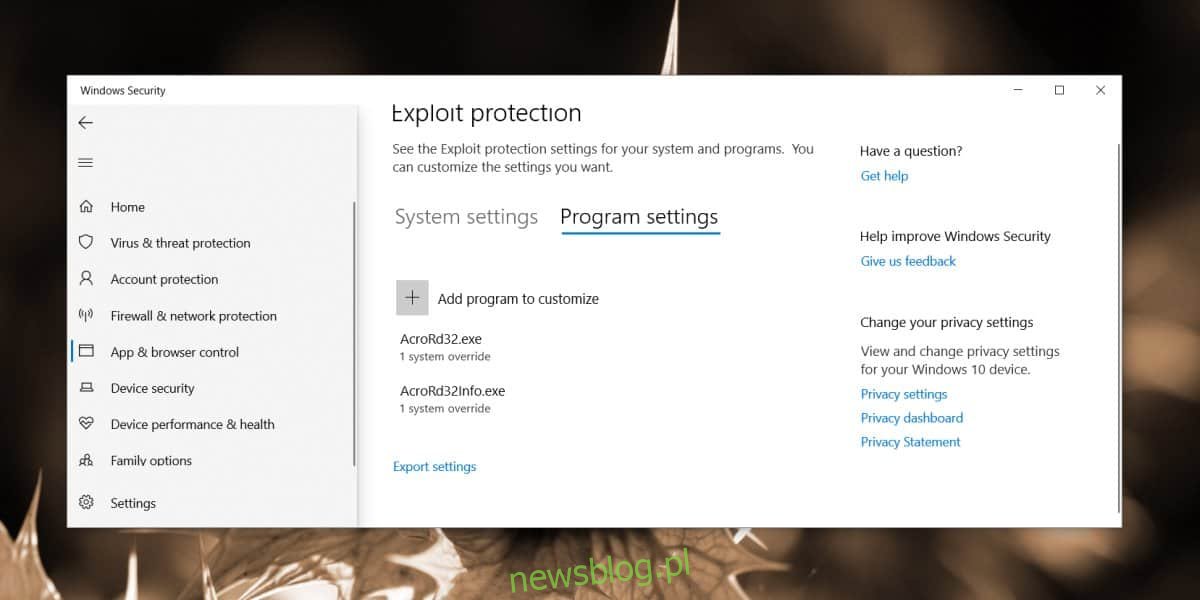

Na ekranie ustawień ochrony przed exploitami przejdź do zakładki Ustawienia programu i kliknij opcję „Dodaj program do dostosowania”. Najłatwiejszym sposobem dodania programu jest wybranie jego pliku EXE. Idź tą trasą iw otwartym oknie przeglądarki plików przejdź do pliku EXE aplikacji, którą chcesz wykluczyć, i wybierz go.

Po dodaniu aplikacji do listy wybierz ją i kliknij przycisk Edytuj.

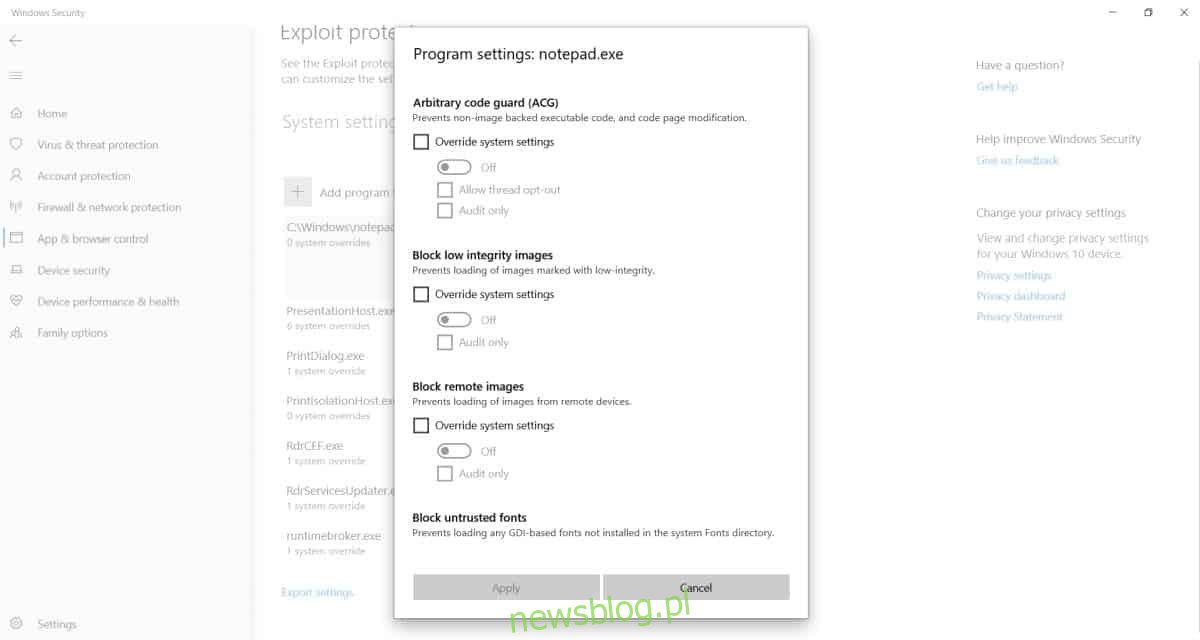

Otworzy się długa lista ustawień, które możesz włączyć / wyłączyć. Jeśli szukasz określonego typu ustawienia do wyłączenia, możesz to zrobić i pozostawić wszystko inne bez zmian. Kliknij Zastosuj, aby dodać wyjątek.

Po co wykluczać aplikacje?

Ochrona przed exploitami rzadko ma negatywny wpływ na wydajność dowolnej aplikacji, jednak nadal istnieją wyjątki. Wygląda na to, że niektóre gry mają problemy z płynnym działaniem, gdy ta funkcja jest dla nich włączona, dlatego użytkownicy chcą ją wyłączyć tylko dla tych gier.

Co to jest ochrona przed exploitami?

Ochrona przed exploitami to forma wstrzyknięcia kodu. Działa za pośrednictwem nieszkodliwej aplikacji, takiej jak Microsoft Word. Gdybyś miał otworzyć dokument Worda, zrobiłbyś to, nie myśląc o tym, że jest złośliwy i nie bez powodu. Jest to dokument i logicznie rzecz biorąc, najgorsze, co może mieć, to złe marginesy, ale jeśli dokument pochodzi z nieznanego źródła, prawdopodobnie zawiera trochę złośliwego kodu. Sam ten kod nie może zostać wykonany za pośrednictwem pliku, ale program, np. Microsoft Word, może zostać użyty do uruchomienia go i spowodowania uszkodzeń.

Eksploity szukają słabych punktów w aplikacjach, których mogą używać do infekowania lub przechwytywania systemów, a infekcja rozprzestrzenia się poprzez nieszkodliwe pliki, które aplikacja będzie uruchamiać. Ochrona przed exploitami przeciwdziała temu.