Szyfrowanie symetryczne to szybki i bezpieczny rodzaj szyfrowania, który używa jednego klucza do szyfrowania i deszyfrowania.

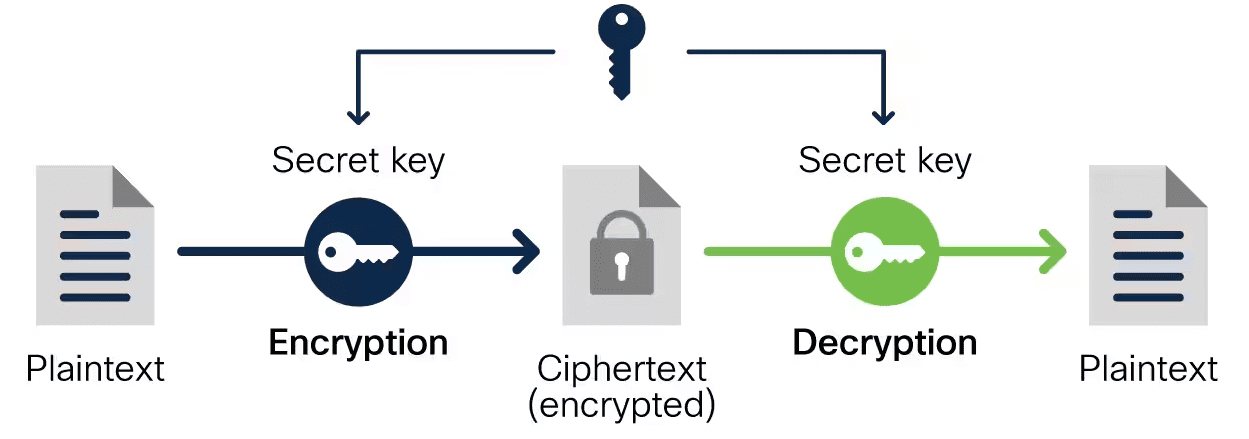

Szyfrowanie to proces przekształcania informacji czytelnych dla człowieka w zaszyfrowany, nieczytelny format zwany tekstem zaszyfrowanym. Ma to na celu uniemożliwienie dostępu do poufnych informacji osobom nieupoważnionym.

Aby zaszyfrować dane, algorytmy szyfrujące używają losowych ciągów bitów w celu zaszyfrowania danych w formie, której nie można zrozumieć. Losowe ciągi bitów używane do szyfrowania danych nazywane są kluczami szyfrującymi.

W lutym 2009 roku Dave Crouse zauważył podejrzane transakcje na swoim koncie bankowym. Po pierwsze, małe transakcje poniżej 40 dolarów budziły podejrzenia, ale go nie niepokoiły. Jednak sześć miesięcy później sytuacja stała się okropna. Transakcje wzrosły do 500, 600 USD, a czasami łącznie od 2800 do 3200 USD w ciągu jednego dnia.

W mniej niż sześć miesięcy Crouse stracił 900 000 dolarów na rzecz złośliwych napastników i dodatkowe 100 000 dolarów, próbując uporządkować bałagan, w który się wpakował.

Co gorsza, jego numer ubezpieczenia społecznego, adres i numer telefonu były nadal używane do otwierania kont bankowych. Wszystko to dlatego, że jego dane osobowe zostały skradzione przez złośliwe oprogramowanie, które zainfekowało jego komputer.

Przypadek Crouse’a nie jest wyjątkowy. Wiele osób i organizacji ucierpiało z powodu kosztownych naruszeń danych, które doprowadziły nie tylko do utraty krytycznych danych i zakłóceń w świadczeniu usług, ale także do ogromnych strat finansowych.

Dlatego ważne jest, aby zapewnić ochronę poufnych informacji przed złośliwymi atakującymi. Doskonałym sposobem na to jest szyfrowanie symetryczne.

Spis treści:

Szyfrowanie symetryczne

Szyfrowanie gwarantuje, że nawet jeśli poufne informacje dostaną się w niepowołane ręce, nie będą mogły zostać zrozumiane przez nieupoważniony personel. Istnieją dwa rodzaje szyfrowania: szyfrowanie asymetryczne i symetryczne.

Różnica między tymi dwoma polega na kluczach używanych do szyfrowania i deszyfrowania. W szyfrowaniu asymetrycznym, znanym również jako szyfrowanie z kluczem publicznym, istnieją dwa klucze, jeden używany do szyfrowania, a drugi do deszyfrowania.

W szyfrowaniu symetrycznym jeden klucz służy do szyfrowania i deszyfrowania zaszyfrowanych danych. Kiedy dwie strony komunikują się i używają szyfrowania symetrycznego do szyfrowania swoich danych, obie strony będą używać tego samego klucza do szyfrowania i deszyfrowania. Dlatego szyfrowanie symetryczne jest również znane jako szyfrowanie z kluczem współdzielonym.

Każdy, kto ma klucz, może zaszyfrować dane lub odszyfrować je z powrotem do pierwotnej postaci. Dlatego ważne jest, aby klucz ten był utrzymywany w tajemnicy przed osobami nieupoważnionymi. Jest to również powód, dla którego szyfrowanie symetryczne jest również określane jako szyfrowanie kluczem tajnym. Bezpieczeństwo szyfrowania symetrycznego leży w tajemnicy klucza.

Jak działa szyfrowanie symetryczne

Istnieją dwa tryby szyfrowania symetrycznego. Są to tryby strumieniowe i blokowe. W trybie strumieniowym każdy bit danych jest niezależnie szyfrowany i przesyłany jako ciągły strumień. W trybie blokowym dane do zaszyfrowania są najpierw dzielone na bloki o długości 56, 128, 192 lub 256 bitów. Bloki te są następnie szyfrowane i przesyłane.

Źródło obrazu: Cisco

Źródło obrazu: Cisco

Gdy dwie strony używają szyfrowania symetrycznego, klucz symetryczny jest generowany przy użyciu algorytmu szyfrowania symetrycznego, takiego jak Advanced Encryption Standard (AES). Klucz ten jest następnie udostępniany między komunikującymi się stronami.

Można to zrobić za pomocą protokołu uzgadniania klucza, takiego jak Elliptic Curve Diffie-Hellman Ephemeral (ECDH) lub mechanizm enkapsulacji klucza, w którym klucz symetryczny jest szyfrowany przez dostarczony klucz publiczny i przesyłany.

Innym sposobem udostępniania klucza symetrycznego są alternatywne środki komunikacji, takie jak e-maile, telefony lub spotkania jeden na jeden.

Po otrzymaniu klucza przez upoważnione strony dane mogą być teraz bezpiecznie przesyłane. Nadawca najpierw decyduje o preferowanym trybie szyfrowania, strumieniowym lub blokowym, i szyfruje dane w nieczytelny tekst zaszyfrowany. Szyfrowanie w trybie blokowym jest jednak bardziej nowoczesnym i popularnym wyborem szyfrowania symetrycznego.

Zaszyfrowane dane są następnie przesyłane do zamierzonego odbiorcy. Po otrzymaniu udostępnionych danych w tekście zaszyfrowanym, odbiorca używa uzgodnionego klucza do konwersji tekstu zaszyfrowanego z powrotem do formatu, który można odczytać. Nazywa się to deszyfrowaniem.

Algorytmy szyfrowania symetrycznego

Niektóre z typowych algorytmów szyfrowania symetrycznego obejmują:

# 1. Standard szyfrowania danych (DES)

DES został opracowany przez IBM na początku lat 70. XX wieku w celu zapewnienia bezpiecznego sposobu szyfrowania danych, który jest zarówno łatwy w użyciu, jak i wdrożeniu.

DES dzieli dane na bloki 64-bitowe i używa 56-bitowego klucza do szyfrowania danych. DES jest jednak postrzegany jako mniej bezpieczny i NIST wycofał go jako standard szyfrowania.

Stworzony w latach 70., kiedy moc obliczeniowa była ograniczona, 56-bitowa długość klucza nie stanowiła problemu. Jednak nowoczesne komputery mogą brutalnie wymusić klucz 56-bitowy. Dlatego jego stosowanie nie jest zalecane przez Narodowy Instytut Standardów i Technologii (NIST).

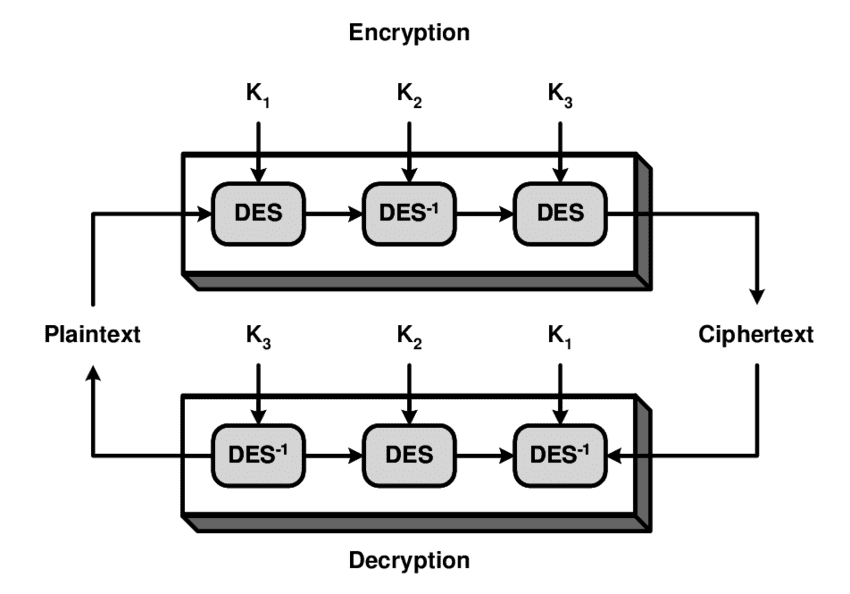

#2. Potrójny standard szyfrowania danych (3DES, TDES)

Źródło obrazu: Philip Leong

Źródło obrazu: Philip Leong

TDES jest oparty na DES. Został opracowany w celu rozwiązania głównej słabości DES, którą jest krótka długość klucza. TDES rozwiązuje ten problem, dzieląc dane na 64-bitowe bloki informacji i trzykrotnie stosując DES na blokach. To potraja 56-bitowy klucz używany przez DES w bezpieczniejszy klucz 168-bitowy.

Chociaż algorytm ten jest nadal używany, NIST zabronił jego używania po 31 grudnia 2023 r. ze względów bezpieczeństwa, ponieważ TDES jest podatny na ataki siłowe.

#3. Zaawansowany standard szyfrowania (AES)

Jest to najpopularniejszy algorytm symetryczny używany w Internecie. Jest bezpieczniejszy niż inne algorytmy szyfrowania symetrycznego. AES został opracowany jako zamiennik i rozwiązanie DES.

AES jest oparty na sieci substytucyjno-permutacyjnej i wykorzystuje blokowy tryb szyfrowania. Dane są dzielone na bloki po 128 bitów, które następnie są szyfrowane po jednym bloku na raz.

AES używa klucza o długości 128, 192 lub 256 bitów. AES jest tak bezpieczny, że służy do zabezpieczania bardzo wrażliwych informacji z agencji wojskowych, banków, szpitali i rządów.

W 2001 roku NIST ogłosił AES jako nowy standard do użytku przez rząd Stanów Zjednoczonych. Od tego czasu AES stał się najpopularniejszym i najczęściej używanym algorytmem symetrycznym.

Szyfrowanie symetryczne: uwagi

Podczas korzystania z szyfrowania symetrycznego należy wziąć pod uwagę kilka rzeczy. To są:

Zarządzanie kluczami

Kluczowa słabość szyfrowania symetrycznego polega na tym, jak jego klucz jest generowany, dystrybuowany do upoważnionych stron i bezpiecznie przechowywany. Dlatego podczas korzystania z szyfrowania symetrycznego musisz mieć skuteczne strategie zarządzania kluczami, aby zapewnić bezpieczne zarządzanie kluczami, regularne zmiany i nienadużywanie.

Zgodność z przepisami

Zastosowany algorytm symetryczny musi być zgodny z przepisami. Na przykład, chociaż TDES jest nadal w użyciu, jego zastosowanie po 31 grudnia 2023 r. nie będzie zgodne z rozporządzeniem. Z drugiej strony korzystanie z algorytmu takiego jak DES jest całkowitym naruszeniem przepisów. AES jest jednak zgodny.

Długość klucza

Bezpieczeństwo szyfrowania symetrycznego jest bezpośrednio związane z długością użytego klucza. Wybór klucza szyfrującego o krótkiej długości może być narażony na ataki siłowe prowadzące do naruszenia bezpieczeństwa danych.

Rodzaj zastosowanego algorytmu

Każdy algorytm symetryczny ma swoje mocne i słabe strony oraz zamierzone urządzenia. Podczas korzystania z szyfrowania symetrycznego ważne jest uwzględnienie zastosowanego algorytmu, aby zapewnić najwyższe bezpieczeństwo szyfrowanych danych.

Biorąc pod uwagę wszystkie te kwestie, użytkownik może dokonać właściwego wyboru algorytmów i praktyk zarządzania kluczami, aby upewnić się, że szyfrowanie symetryczne spełnia jego potrzeby w zakresie bezpieczeństwa.

Szyfrowanie symetryczne a szyfrowanie asymetryczne

Różnice między nimi obejmują:

Szyfrowanie symetryczne Szyfrowanie asymetryczne Używa tego samego klucza do szyfrowania i deszyfrowania Używa dwóch różnych kluczy, klucza publicznego do szyfrowania i klucza prywatnego do odszyfrowywania Jest szybka i wymaga niewielkich zasobów obliczeniowych Znacznie wolniejsza i wymaga dużych zasobów Klucz szyfrujący musi być bezpiecznie wymieniany między stronami przed komunikacją Klucz publiczny można otwarte udostępnianie bez narażania bezpieczeństwaMniejsze bezpieczeństwo, ponieważ używa jednego klucza do szyfrowania i deszyfrowaniaWiększe bezpieczeństwo, ponieważ używa dwóch różnych kluczy do szyfrowania i szyfrowaniaUżywane do przesyłania dużych ilości danychIdealne do przesyłania małych ilości danych

W nowoczesnych urządzeniach stosowane jest zarówno szyfrowanie symetryczne, jak i asymetryczne, ponieważ mają one przypadki, w których jedno jest lepszą opcją niż drugie.

Szyfrowanie symetryczne: korzyści

Zastosowanie szyfrowania symetrycznego ma kilka zalet. To zawiera:

Bezpieczeństwo

Szyfrowanie symetryczne jest bardzo bezpieczne. Na przykład przy wdrażaniu zalecanego przez NIST algorytmu szyfrowania symetrycznego AES, nawet na nowoczesnych komputerach, złamanie klucza przy użyciu brutalnej siły zajęłoby miliardy lat. Oznacza to, że przy prawidłowym stosowaniu szyfrowanie symetryczne jest bardzo bezpieczne.

Prędkość

algorytmy szyfrowania symetrycznego nie wymagają dużej mocy obliczeniowej i są łatwe w użyciu. Ma to tę zaletę, że szyfrowanie symetryczne jest bardzo szybkie, dzięki czemu idealnie nadaje się do zabezpieczania dużych ilości danych.

Zgodność z przepisami

Ponieważ bezpieczeństwo jest ważnym aspektem każdej firmy, ważne jest przestrzeganie obowiązujących przepisów, aby uniknąć kar i naruszeń. Algorytmy szyfrowania symetrycznego, takie jak AES, są akceptowane przez organizacje normalizacyjne, takie jak NIST, co pozwala organizacjom stosującym szyfrowanie symetryczne z algorytmem AES zachować zgodność z przepisami bezpieczeństwa.

Niższe wymagania obliczeniowe

szyfrowanie symetryczne nie wymaga dużych zasobów obliczeniowych, dzięki czemu może być stosowane nawet przy ograniczonych zasobach przetwarzania.

Jeśli przy wyborze metody szyfrowania uznasz szybkość, bezpieczeństwo, zgodność z przepisami i niskie przetwarzanie za ważne, to szyfrowanie symetryczne będzie doskonałym wyborem.

Szyfrowanie symetryczne: wady

Kluczową wadą szyfrowania symetrycznego jest udostępnianie kluczy szyfrujących, co musi odbywać się w bezpieczny sposób. Bezpieczeństwo szyfrowania symetrycznego jest uzależnione od możliwości bezpiecznego udostępniania klucza szyfrowania przez użytkowników. Nawet jeśli wycieknie tylko część klucza, atakujący mogą zrekonstruować cały klucz

Jeśli klucz szyfrujący dostanie się w niepowołane ręce, skutki mogą być katastrofalne, ponieważ złośliwi aktorzy mogą uzyskać dostęp do wszystkich danych zaszyfrowanych przy użyciu tego klucza. To ustawia użytkowników na większe szkody, jeśli ich klucz zostanie naruszony.

Pomijając jego wady, szyfrowanie symetryczne jest nadal dobrym sposobem zabezpieczania danych, szczególnie jeśli chcesz je zabezpieczyć w stanie spoczynku.

Szyfrowanie: zasoby edukacyjne

Aby dowiedzieć się więcej o szyfrowaniu symetrycznym, rozważ przejrzenie następujących zasobów:

# 1. Szyfrowanie symetryczne — algorytm, analiza i aplikacje

Ta książka, skierowana do studentów, badaczy i praktyków, opisuje różne techniki szyfrowania symetrycznego, które mają duże znaczenie dla bezpieczeństwa danych i systemów komputerowych.

Książka zawiera wstępne definicje, z którymi czytelnicy zetkną się w szyfrowaniu symetrycznym, zanim omówi i przeanalizuje różne techniki szyfrowania symetrycznego oraz ich zastosowanie.

Książka, która zawiera wiele przykładów, które pomagają rozbić i zilustrować złożone koncepcje, jest dobrą lekturą dla każdego, kto chce przenieść swoją wiedzę na temat szyfrowania symetrycznego na wyższy poziom.

#2. Algorytmy klucza symetrycznego

Ta książka jest doskonałą lekturą dla początkujących zainteresowanych stop shopem, aby dowiedzieć się o różnych algorytmach szyfrowania symetrycznego w łatwy do zrozumienia sposób.

Książka obejmuje całe słownictwo używane w kryptografii i zawiera przykłady rozszerzające wyjaśnienia pojęć. Następnie przechodzi do rozbicia elementów składowych szyfrowania symetrycznego, dostarczając ilustracji i zwięzłych, łatwych do zrozumienia wyjaśnień.

Ta książka jest wysoce zalecana dla czytelników zainteresowanych szerokim poznaniem kryptografii i szyfrowania bez zagłębiania się w trudne pojęcia z tego tematu.

#3. Kryptografia: poznaj wszystkie algorytmy szyfrowania

Ten kurs Udemy to dobry wybór dla wszystkich zainteresowanych poznaniem kryptografii, w szczególności szyfrowania symetrycznego i asymetrycznego. Kurs oferuje krótkie wprowadzenie do szyfrowania i zapoznaje uczniów ze wszystkimi terminami, z którymi mogą się spotkać podczas nauki szyfrowania.

Następnie bada różne rodzaje ataków na zaszyfrowane dane i omawia techniki kryptograficzne, które można zastosować, aby zapobiec atakom. Mając to na uwadze, instruktor oferuje dogłębną analizę szyfrów i omawia różne typy szyfrów używanych do szyfrowania.

#4. Szyfrowanie i kryptografia dla profesjonalistów

Dla każdego, kto chce zanurzyć się w szyfrowaniu i kryptografii, ten kurs Udemy to najlepsza okazja do zainwestowania pieniędzy. Kurs zakłada, że uczestnicy są całkowicie nowi w kryptografii i szyfrowaniu, dlatego zaczyna się od wprowadzenia do kryptografii, teorii informacji i elementów składowych szyfrowania.

Następnie przechodzi do tematów pośrednich i obejmuje algorytmy szyfrowania symetrycznego i asymetrycznego oraz funkcje i algorytmy mieszające. Obejmuje również bardziej zaawansowane koncepcje, takie jak kryptografia postkwantowa, sygnatury pierścieniowe, bezpieczne obliczenia wielostronne i dowody z wiedzą zerową.

Wniosek

Szyfrowanie symetryczne jest bardzo przydatne w zabezpieczaniu danych podczas przesyłania i przechowywania. Aby zabezpieczyć się przed kosztownymi naruszeniami danych, rozważ szyfrowanie danych za pomocą szyfrowania symetrycznego, które nie wpłynie na szybkość urządzenia pamięci masowej ani nie zwiększy zapotrzebowania na moc obliczeniową. Aby dowiedzieć się więcej o szyfrowaniu symetrycznym, rozważ przeczytanie zalecanych książek lub wzięcie udziału w sugerowanych kursach.

Możesz także zapoznać się z kryptografią w chmurze, jej rodzajami oraz wdrożeniem Google Cloud.