8 sposobów na naprawę „Twojego adresu IP zostało zbanowane” w 2023 r

Blokady adresów IP to zjawisko znane od dawna i istnieją różne metody, by je ominąć.

Niezależnie od tego, czy Twoje działania były podejrzane, czy nie, istnieje możliwość, że spotkasz się z blokadą IP.

W rzeczywistości, blokowanie adresu IP to użyteczna funkcja, stosowana w wielu rozwiązaniach zabezpieczających. Na przykład, platforma Cloudflare umożliwia blokowanie adresów IP z konkretnych krajów, co jest często praktykowane przez administratorów stron.

Jeśli jednak pojęcie to jest dla Ciebie nowe, warto zacząć od wyjaśnienia, czym jest adres IP. Adresy te przypominają adresy w świecie fizycznym, ale są przypisane do przestrzeni cyfrowej, czyli Internetu.

Każde urządzenie podłączone do Internetu posiada swój adres IP, który umożliwia mu komunikację z innymi urządzeniami.

Zatem, gdy Twój komputer próbuje nawiązać połączenie ze stroną, która ma listę zablokowanych adresów IP, a Twój adres się na niej znajduje, zobaczysz komunikat o błędzie, np. „Twój adres IP został zablokowany” lub „Odmowa dostępu”.

Podobne komunikaty możesz otrzymać również, jeśli Twój dostawca usług internetowych zablokował dostęp do określonej strony, którą próbujesz odwiedzić.

Dlaczego mój adres IP jest blokowany?

Istnieje kilka przyczyn blokowania adresów IP, poza tymi, gdy administrator strony internetowej blokuje IP z własnej inicjatywy lub gdy Twój dostawca Internetu działa zgodnie z wytycznymi lub naciskiem lokalnych władz.

Nadużycia

Każda usługa internetowa, z której korzystamy, ma regulamin, na który zazwyczaj nie zwracamy uwagi. W większości przypadków, standardowe zachowania użytkowników nie są problematyczne.

Jednak sytuacja zmienia się, gdy użytkownik próbuje wykorzystać luki w zabezpieczeniach lub działa ze złymi intencjami.

Na przykład, użytkownik, który podejmuje próby nieautoryzowanego dostępu do panelu administracyjnego strony internetowej, zazwyczaj zostaje ukarany blokadą adresu IP.

Ponadto, możesz zostać zablokowany, jeśli utworzysz więcej kont użytkownika z tego samego adresu IP niż dopuszczają zasady danej witryny.

To tylko kilka przykładów, ale przyczyn blokowania adresów IP może być znacznie więcej, jeśli Twoje zachowanie odbiega od normy.

Ataki i współdzielone adresy IP

W niektórych przypadkach osoba trzecia może wykorzystać Twój adres IP do nielegalnych działań. Może to być skutkiem włamania, a na Twoim urządzeniu może działać szkodliwe oprogramowanie.

W takiej sytuacji Twój komputer może być używany do rozsyłania spamu lub innych działań, co skutkuje blokadą Twojego adresu IP.

Dodatkowo, większość użytkowników korzysta ze współdzielonych adresów IP przypisywanych przez dostawców Internetu. W rezultacie, możesz zostać zablokowany z powodu działań innych osób.

Grupa docelowa i bezpieczeństwo

Sklep z pizzą działający w Nowym Jorku nie ma interesu w obsłudze klientów z Pakistanu czy innych odległych krajów. Każde połączenie z Internetem zużywa zasoby serwera, a obsługa klientów, którzy nie przynoszą zysku, nie jest opłacalna dla właściciela strony.

Co więcej, niektóre kraje są znane z przeprowadzania cyberataków na strony internetowe zlokalizowane w konkurencyjnych krajach.

Blokowanie adresów IP pomaga administratorom stron optymalizować wykorzystanie zasobów i chronić ich projekty przed atakami.

Teraz, gdy znasz już powody blokowania adresów IP, przejdźmy do omówienia metod ich omijania.

Jak radzić sobie z blokadami IP

Chociaż blokady IP są łatwe do wprowadzenia, nie są one nie do obejścia. Istnieje wiele sposobów na ich ominięcie, które zostaną opisane poniżej.

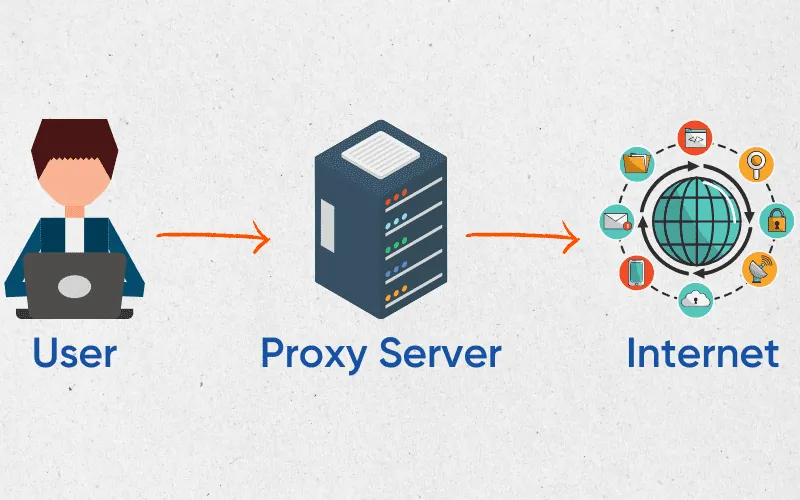

Serwery proxy

Serwer proxy pozwala na zamaskowanie Twojego adresu IP. Zazwyczaj wystarczy kilka kliknięć, aby nadać Twojej obecności w Internecie zupełnie inną tożsamość.

Serwer proxy kieruje Twoje połączenie internetowe przez siebie, działając jako pośrednik. W rezultacie, Twoja aktywność online jest identyfikowana na podstawie adresu IP serwera proxy, a nie Twojego rzeczywistego adresu IP i lokalizacji.

Najprostszym sposobem korzystania z serwera proxy jest zainstalowanie rozszerzenia przeglądarki. Dostępne są bezpłatne serwery proxy, znane jako publiczne serwery proxy, z których można korzystać bezpłatnie, ale z pewnymi ograniczeniami dotyczącymi transferu danych. Należy jednak pamiętać, że większość darmowych serwerów proxy stanowi zagrożenie dla prywatności i nie zalecamy ich używania.

Jednym z serwisów proxy, które możemy polecić, jest Lime Proxy. Posiadają serwery zlokalizowane w Europie, Amerykach i Azji. Ponadto oferują bezpłatny trzydniowy okres próbny, aby sprawdzić, czy ich usługi spełniają Twoje wymagania.

VPN

Sieci VPN można uznać za prywatne wersje serwerów proxy. VPN nie tylko maskuje Twoją lokalizację, ale również szyfruje przesyłane dane. Inną ważną różnicą jest to, że serwer proxy obejmuje tylko jedną aplikację (np. przeglądarkę), podczas gdy VPN obejmuje całe urządzenie.

Oznacza to, że VPN chroni przeglądarki, zainstalowane aplikacje i wszystkie wychodzące połączenia.

Co więcej, większość sieci VPN oferuje przyjazne użytkownikowi funkcje, takie jak split tunneling, które pozwalają na wyłączenie szyfrowania dla wybranych aplikacji.

Istnieje wiele zaawansowanych aspektów, które sprawiają, że VPN są preferowane przez specjalistów ds. bezpieczeństwa. Należy jednak pamiętać, że szyfrowanie danych może skutkować obniżeniem prędkości połączenia, szczególnie w przypadku słabszych sieci VPN.

Problem ten nie dotyczy jednak usług takich jak NordVPN.

Aby korzystać z VPN, wystarczy pobrać odpowiednią aplikację i połączyć się z wybranym serwerem VPN. Istnieją również bardziej zaawansowane metody korzystania z VPN, wymagające konfiguracji, która zależy od systemu operacyjnego.

Powiązane: Serwer proxy a VPN: jakie są różnice?

Tor

Tor to darmowy i otwarty sposób na zachowanie anonimowości w sieci. Jest to projekt wspierany przez społeczność wolontariuszy, którzy działają jako węzły przesyłowe na całym świecie. Każde z Twoich zapytań jest przekazywane przez trzy losowe węzły, zanim trafi do miejsca docelowego.

Odbywa się to za pomocą specjalnej przeglądarki, znanej jako przeglądarka Tor. Jest ona dostępna dla systemów Windows, macOS, Linux i Android. Jedynym minusem może być prędkość połączenia i fakt, że niektóre strony blokują ruch z sieci Tor.

Warto zauważyć, że Tor działa podobnie do serwera proxy, a korzystanie z tej przeglądarki nie chroni całego systemu operacyjnego. Anonimowość jest ograniczona tylko do przeglądarki Tor.

Czyszczenie DNS

System nazw domen (DNS), działający jak internetowa książka telefoniczna, przypisuje nazwy domen (np. newsblog.pl.com) do adresów IP, które są odczytywane przez maszyny (np. 145.42.79.57).

W tym celu, nasze urządzenia kontaktują się z serwerem DNS, który pomaga załadować stronę w przeglądarce. Dzieje się tak jednak tylko za pierwszym razem, a urządzenie przechowuje lokalne kopie rekordów DNS, które są regularnie odświeżane, aby przyspieszyć ładowanie stron.

Zmiana w źródłowym rekordzie DNS może jednak powodować wyświetlanie ostrzeżeń o odmowie dostępu, wynikających z nieaktualnych danych w pamięci podręcznej. W takiej sytuacji konieczne jest ręczne wyczyszczenie pamięci DNS.

Komputer w chmurze

Jest to nieco droższe rozwiązanie opisanego problemu. Niemniej jednak, możesz wykupić subskrypcję na komputer w chmurze, uzyskując dostęp do zupełnie nowego urządzenia do zdalnego korzystania.

Mówiąc najprościej, komputer w chmurze to urządzenie z typowymi zasobami (procesor, pamięć RAM, dysk twardy itd.). Do korzystania z takiego komputera, który znajduje się w innej lokalizacji, potrzebujesz jedynie połączenia z Internetem i dodatkowego urządzenia (komputera, smartfona lub tabletu).

Usługa Shells oferuje takie rozwiązania już od 5 USD miesięcznie. Jest to zazwyczaj zaawansowany produkt, którego głównym celem jest obniżenie kosztów infrastruktury dla startupów.

Jednak nic nie stoi na przeszkodzie, aby korzystać z niego również prywatnie.

Przeglądarka antydetekcyjna

GoLogin to rozwiązanie premium, które nie jest bezpośrednio powiązane z blokadami IP, ale z ogólną anonimowością w Internecie.

GoLogin umożliwia zarządzanie wieloma profilami użytkownika z poziomu jednej przeglądarki internetowej. Profile te są przechowywane w chmurze, a Ty możesz dostosowywać różne parametry, aby uzyskać unikalne odciski przeglądarki, zapewniając silną ochronę prywatności w sieci.

Aby korzystać z GoLogin w celu omijania blokad IP, konieczne jest zintegrowanie go z serwerami proxy. Możesz skorzystać z publicznych serwerów proxy lub zakupić serwery premium bezpośrednio z poziomu panelu nawigacyjnego.

Chociaż GoLogin może pomóc Ci w walce z blokadami IP, ta przeglądarka została stworzona głównie do prywatnego przeglądania Internetu. Działa to poprzez losowe generowanie odcisków palców przeglądarki, które są zazwyczaj wykorzystywane do wyświetlania spersonalizowanych reklam.

Kontakt z administratorem

Jeśli żadna z powyższych metod nie pomogła i jesteś pewien, że nie nadużywasz usługi, skontaktuj się z administratorem danej strony internetowej.

Może to być trudne, ponieważ nie możesz odwiedzić witryny. Sugerujemy, abyś poszukał profili administratora w mediach społecznościowych, które mogą zawierać dane kontaktowe.

W ten sposób możesz wyjaśnić problem i poprosić o zdjęcie blokady.

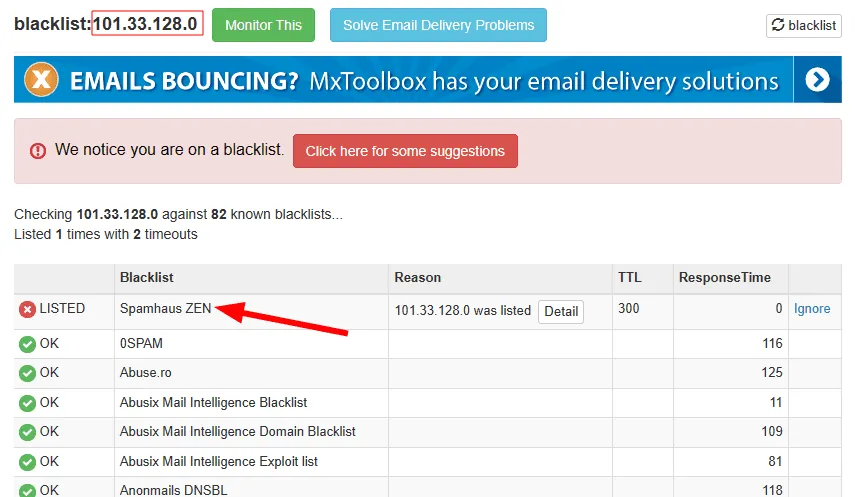

Usunięcie z czarnych list

Czarne listy to bazy danych adresów IP, które zostały zablokowane z powodu podejrzanego zachowania. Jak już wspomniano, przyczyną może być włamanie lub korzystanie ze współdzielonego adresu IP.

Możesz to sprawdzić, wyszukując swój adres IP za pomocą strony whatismyipaddress i wklejając go w dowolnym narzędziu do sprawdzania czarnych list.

Dodatkowo, zobaczysz nazwę czarnej listy, taką jak na przykład:

Sprawdziliśmy losowy adres IP z Chin i okazało się, że jest on umieszczony na liście Spamhaus ZEN. Właściciel tego adresu IP, który chce zostać usunięty z listy, musi wyszukać w Google stronę internetową powiązaną z daną czarną listą i poszukać procedury usunięcia.

Jeśli procedura usunięcia nie jest dostępna, możesz skontaktować się z administratorem danej listy.

Jest to jednak żmudny proces, który nie zawsze przynosi rezultaty. Najprostszym rozwiązaniem jest uzyskanie nowego adresu IP od dostawcy Internetu, jeśli korzystasz z dedykowanego łącza.

W przypadku współdzielonych adresów IP, większość dostawców zmienia je okresowo. Dodatkowo, wyłączenie routera WiFi na noc, najprawdopodobniej spowoduje, że rano otrzymasz nowy adres IP. Dzieje się tak, ponieważ większość dostawców usług internetowych używa protokołu DHCP do przydzielania adresów IP. Jeśli więc przejdziesz w tryb offline i ponownie się połączysz, prawdopodobnie otrzymasz inny adres IP.

Należy jednak pamiętać, że czas odświeżania adresu IP może się różnić. Niektórzy użytkownicy usług Comcast zgłaszają, że posiadają ten sam adres IP od lat, pomimo przerw w dostawie prądu. Jeśli czekanie na nowy adres IP nie działa, wypróbuj inne metody opisane powyżej.

Odblokuj swój adres IP!

Blokady IP nie stanowią większego problemu w standardowych sytuacjach. Możesz po prostu odczekać, wykupić subskrypcję VPN/proxy lub uzyskać dostęp do komputera w chmurze. Zawsze istnieje też możliwość skontaktowania się z administratorem strony internetowej lub podjęcia próby usunięcia swojego adresu IP z czarnej listy.

Należy jednak pamiętać, że blokada IP może być również spowodowana złośliwym oprogramowaniem, które atakuje inne urządzenia. W takim przypadku, użycie dobrego programu antywirusowego rozwiąże problem.

PS: Oto lista kilku aplikacji, które pomogą Ci wzmocnić ochronę komputera z systemem Windows.