5 najlepszych narzędzi Linuksa do rozszerzania katalogów

Niezbędne Narzędzia do Testowania Aplikacji Internetowych

- Przeszukiwanie katalogów stanowi kluczową technikę w etycznym hakowaniu, umożliwiając odkrycie ukrytych struktur i zasobów na serwerach internetowych.

- System Linux oferuje bogaty zestaw narzędzi dedykowanych do tego zadania, w tym DIRB, DirBuster, Gobuster, ffuf i dirsearch.

- Te automatyczne narzędzia, wysyłając zapytania HTTP, przeszukują serwer w poszukiwaniu katalogów, które nie są dostępne z poziomu nawigacji witryny, ani mapy strony.

WIDEO DNIA

PRZEWIŃ, ABY POZNAĆ SZCZEGÓŁY

Podczas testów penetracyjnych aplikacji webowych kluczowym etapem jest identyfikacja potencjalnych katalogów. Odkrycie tych struktur może ujawnić istotne informacje i punkty zaczepienia, pomagające w odnalezieniu podatności i wzmocnieniu bezpieczeństwa.

Na szczęście, w sieci dostępnych jest wiele narzędzi, które ułatwiają i przyspieszają proces automatycznego wyszukiwania katalogów. Poniżej przedstawiamy pięć narzędzi dla systemu Linux, które pomagają w eksploracji ukrytych zasobów aplikacji webowych.

Na czym polega eksploracja katalogów?

Eksploracja katalogów, często określana mianem "brute-force katalogów", to taktyka wykorzystywana w etycznym hakowaniu do odkrywania niedostępnych publicznie folderów i plików na serwerach i aplikacjach internetowych. Opiera się ona na systematycznym testowaniu dostępu do różnych katalogów poprzez zgadywanie ich nazw lub generowanie ich z list znanych struktur i nazw plików.

Proces ten zazwyczaj wymaga użycia zautomatyzowanych narzędzi lub skryptów, które generują zapytania HTTP do serwera, w celu testowania różnych nazw katalogów i plików. Celem jest identyfikacja zasobów, które nie są widoczne w nawigacji witryny, ani w jej mapie.

W Internecie można znaleźć wiele darmowych narzędzi do eksploracji katalogów. Przedstawiamy kilka z nich, które mogą przydać się podczas następnego testu penetracyjnego:

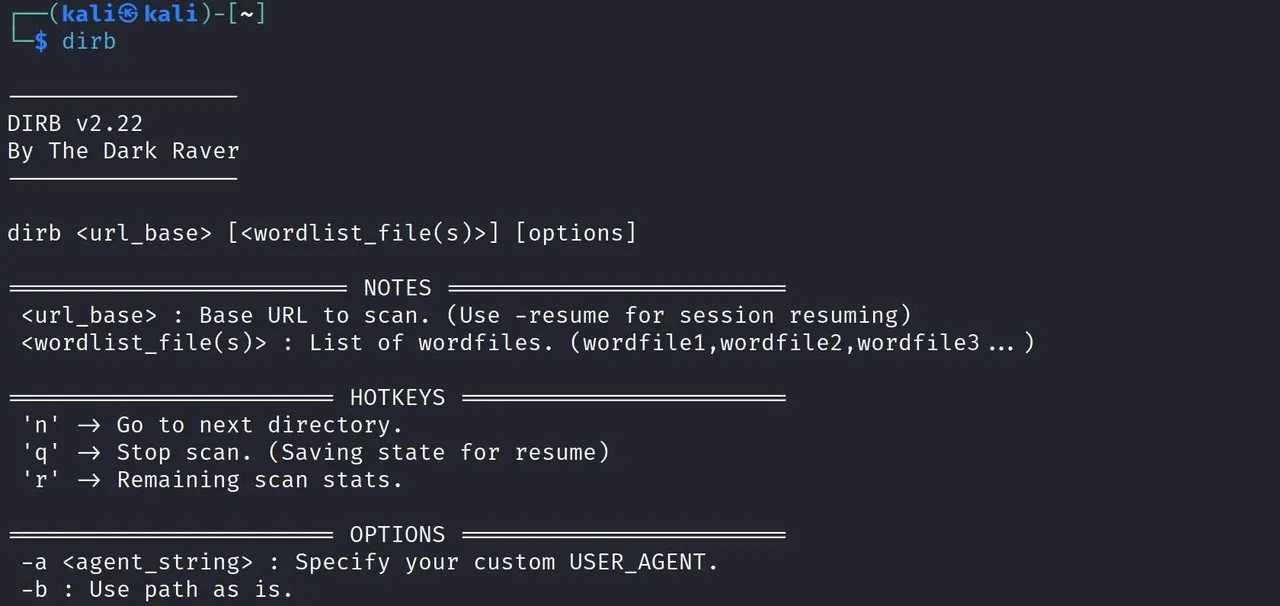

1. DIRB

DIRB to popularne narzędzie działające z poziomu wiersza poleceń w systemie Linux, które służy do skanowania i sprawdzania katalogów w aplikacjach internetowych. Narzędzie to przeszukuje adres URL witryny, korzystając z listy słów, aby wyłonić możliwe lokalizacje.

DIRB jest zazwyczaj preinstalowany w dystrybucji Kali Linux. Jeżeli jednak nie masz go zainstalowanego, możesz go łatwo dodać za pomocą prostego polecenia.

W dystrybucjach opartych na Debianie należy wprowadzić:

sudo apt install dirb

W dystrybucjach niebazujących na Debianie, takich jak Fedora i CentOS:

sudo dnf install dirb

W systemie Arch Linux:

yay -S dirb

Wykorzystanie DIRB do Przeszukiwania Katalogów

Sposób użycia DIRB w procesie przeszukiwania katalogów aplikacji webowej prezentuje się następująco:

dirb [url] [ścieżka do listy słów]

Na przykład, jeśli chcemy przeszukać https://example.com, zastosujemy polecenie:

dirb https://example.com wordlist.txt

Możemy też uruchomić polecenie bez określania listy słów. Wtedy DIRB wykorzysta swój domyślny plik z listą słów (common.txt) do przeszukania witryny.

dirb https://example.com

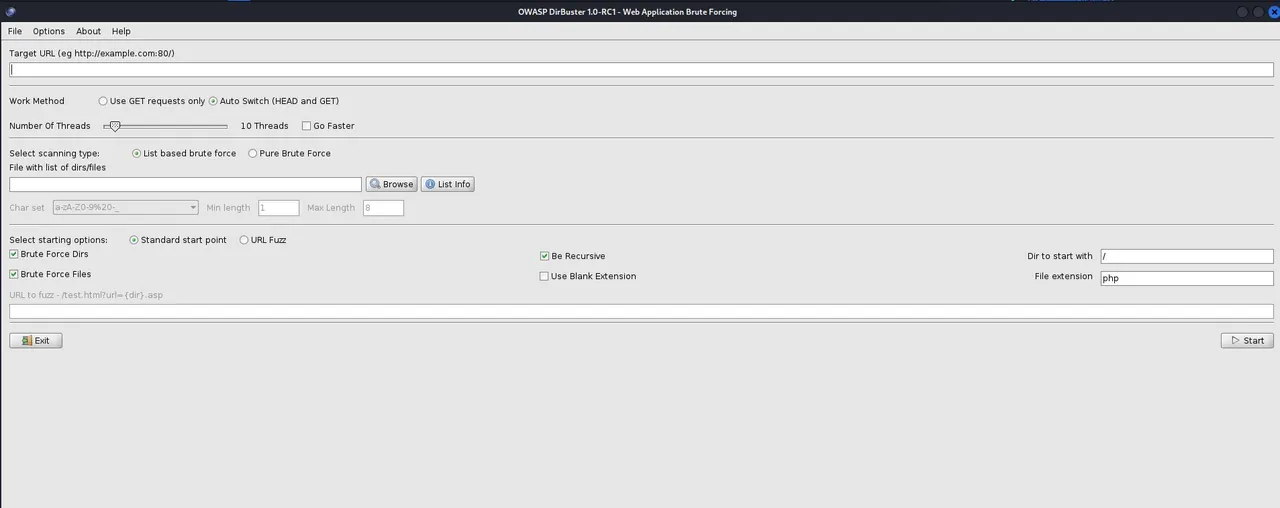

2. DirBuster

DirBuster działa na podobnej zasadzie jak DIRB. Najważniejszą różnicą jest to, że DirBuster posiada graficzny interfejs użytkownika (GUI), w przeciwieństwie do DIRB, który jest narzędziem wiersza poleceń. DirBuster pozwala na dostosowanie parametrów skanowania, filtrowanie rezultatów według kodu statusu i innych kryteriów.

Dodatkowo, można ustawić ilość wątków, co pozwala kontrolować szybkość skanowania, jak również określić rozszerzenia plików, które aplikacja ma przeszukać.

Wystarczy wprowadzić adres URL do przeszukania, listę słów, ewentualne rozszerzenia plików i ilość wątków (opcjonalnie), a następnie kliknąć przycisk "Start".

DirBuster, w trakcie skanowania, prezentuje wykryte katalogi i pliki. Możemy monitorować status każdego zapytania (np. 200 OK, 404 Not Found) oraz ścieżkę do odnalezionych elementów. Rezultaty skanowania można również zapisać do pliku w celu dalszej analizy. Jest to pomocne w dokumentacji przeprowadzonych działań.

DirBuster jest dostępny w Kali Linux, ale można go również zainstalować na innych systemach, na przykład, instalując DirBuster na Ubuntu.

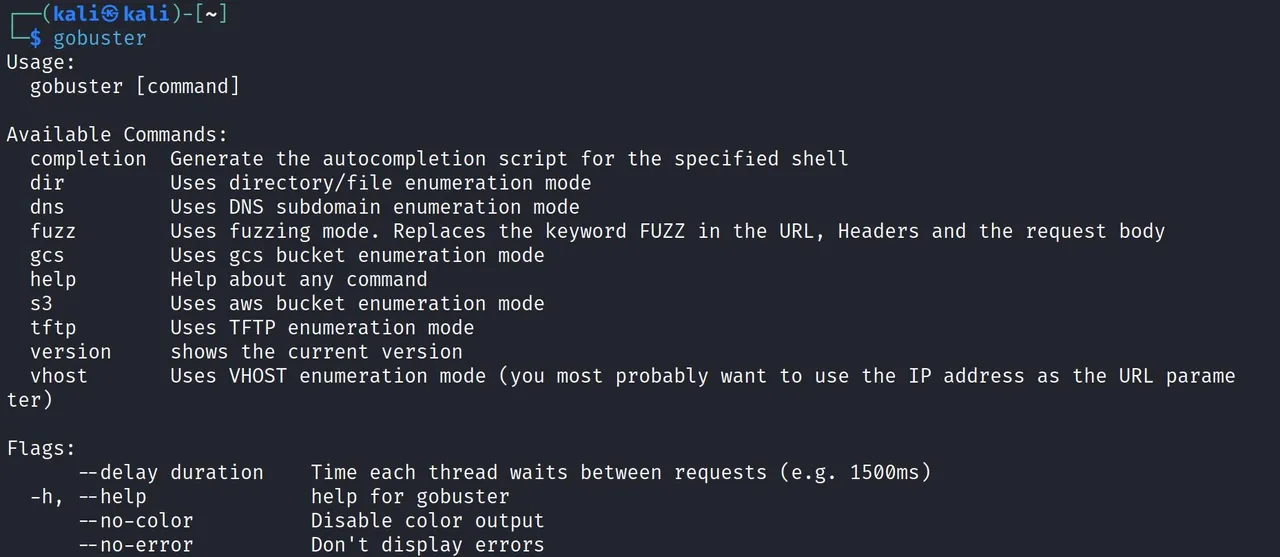

3. Gobuster

Gobuster to narzędzie wiersza poleceń, napisane w języku Go, służące do przeszukiwania katalogów i plików na stronach internetowych. Jest również przydatne przy wyszukiwaniu zasobów Amazon S3, subdomen DNS, nazw wirtualnych hostów na serwerach WWW, serwerach TFTP i innych.

Aby zainstalować Gobuster w dystrybucjach Debiana, takich jak Kali, wprowadź:

sudo apt install gobuster

W dystrybucjach z rodziny RHEL:

sudo dnf install gobuster

W Arch Linux:

yay -S gobuster

Alternatywnie, jeśli masz zainstalowany język Go, użyj:

go install github.com/OJ/gobuster/v3@latest

Używanie Gobustera

Sposób użycia Gobustera w procesie przeszukiwania katalogów aplikacji webowej jest następujący:

gobuster dir -u [url] -w [ścieżka do listy słów]

Na przykład, aby przeszukać https://example.com, polecenie wygląda tak:

gobuster dir -u https://example.com -w /usr.share/wordlist/wordlist.txt

4. ffuf

ffuf to szybkie narzędzie typu web fuzzer, które również nadaje się do przeszukiwania katalogów. Zostało napisane w języku Go i jest cenione za swoją wydajność i prostotę obsługi.

Ponieważ ffuf jest napisany w Go, należy posiadać zainstalowane Go 1.16 lub nowsze. Wersję Go można sprawdzić poleceniem:

go version

Aby zainstalować ffuf, wykonaj polecenie:

go install github.com/ffuf/ffuf/v2@latest

Można też sklonować repozytorium z Githuba i skompilować je za pomocą polecenia:

git clone https://github.com/ffuf/ffuf ; cd ffuf ; go get ; go build

Wykorzystanie ffuf do Przeszukiwania Katalogów

Podstawowa składnia przeszukiwania katalogów za pomocą ffuf:

ffuf -u [URL/FUZZ] -w [ścieżka do listy słów]

Na przykład, aby przeszukać https://example.com, polecenie będzie wyglądać następująco:

ffuf -u https://example.com/FUZZ -w wordlist.txt

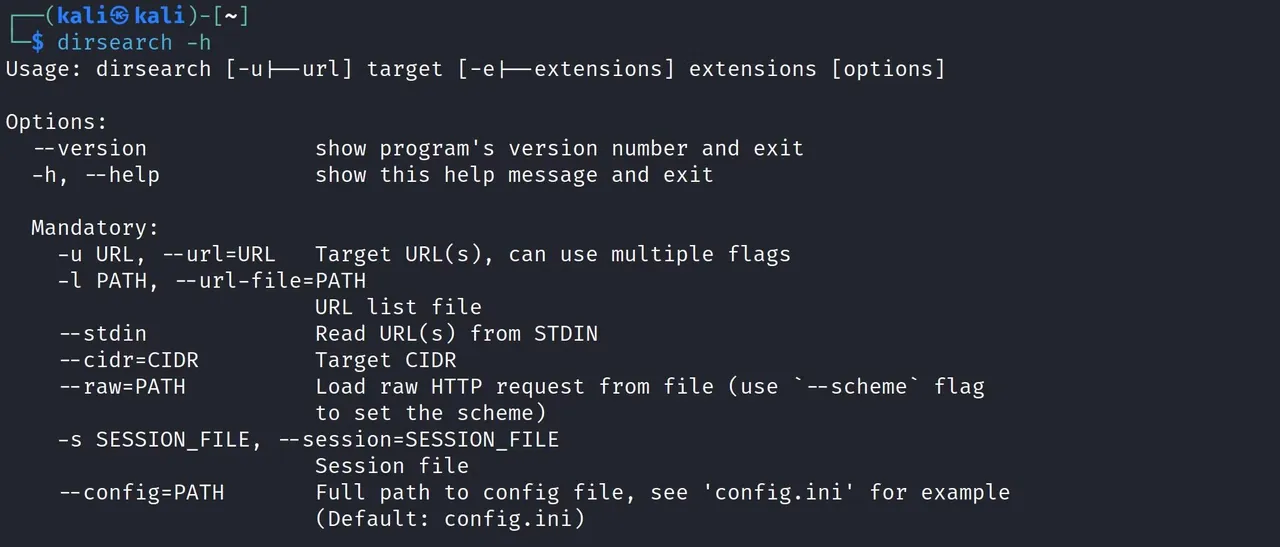

5. dirsearch

dirsearch to kolejne narzędzie działające w wierszu poleceń, które służy do wyliczania katalogów w aplikacjach webowych. Jest szczególnie cenione za kolorowe wyniki, pomimo bycia aplikacją terminalową.

dirsearch można zainstalować za pomocą pip:

pip install dirsearch

Można też sklonować repozytorium z GitHub:

git clone https://github.com/maurosoria/dirsearch.git --depth 1

Wykorzystanie dirsearch do Przeszukiwania Katalogów

Podstawowa składnia używania dirsearch do przeszukiwania katalogów:

dirsearch -u [URL]

Aby przeszukać katalogi na https://example.com, użyjemy polecenia:

dirsearch -u https://example.com

Narzędzia te pozwalają zaoszczędzić sporo czasu, który byłby potrzebny na ręczne testowanie katalogów. W cyberbezpieczeństwie czas jest cennym zasobem, dlatego specjaliści używają narzędzi open-source, które optymalizują ich codzienną pracę.

Dostępnych jest wiele darmowych narzędzi, szczególnie w systemie Linux, które zwiększają efektywność pracy. Warto je przetestować i wybrać te, które najlepiej spełniają twoje oczekiwania!