Chcesz przetrwać ransomware? Oto jak chronić swój komputer

Oprogramowanie ransomware to esencja negatywnych cech ludzkości, takich jak złośliwość, chciwość i niekompetencja. Szyfruje pliki i żąda zapłaty za klucz, który może okazać się nieskuteczny. Dzięki odpowiedniej strategii tworzenia kopii zapasowych Twoje pliki mogą jednak przetrwać infekcję.

Zalecamy, abyś podjął działania już dziś, aby uniknąć dylematu dotyczącego płacenia okupu.

Co musisz wiedzieć o oprogramowaniu ransomware

Ransomware to rodzaj złośliwego oprogramowania, którego celem jest zablokowanie dostępu do komputera, chyba że zapłacisz okup. Zwykle szyfruje pliki, aby uniemożliwić ich odzyskanie, a okup jest zazwyczaj wymagany w kryptowalucie. Oprogramowanie ransomware atakuje głównie podmioty korporacyjne oraz rządowe, ale osoby fizyczne również mogą stać się ofiarami.

Oprogramowanie to staje się coraz bardziej wyrafinowane, a nowe warianty pojawiają się regularnie. Choć większość przestępców traktuje ataki jako transakcje, niektórzy autorzy oprogramowania ransomware zdają się cieszyć cierpieniem swoich ofiar. W zeszłym roku mieliśmy do czynienia z ransomware ZENIS, które celowo usuwało kopie zapasowe. Ostatnio pojawił się również GermanWiper, który nie szyfruje plików, lecz je usuwa, żądając okupu. Ofiary, które płacą, nie mają nic do odszyfrowania, ponieważ ich pliki zostały usunięte od początku.

Wektory ataku są obecnie bardziej zróżnicowane niż kiedykolwiek.

„Oprogramowanie ransomware jest obecnie rozpowszechniane za pomocą różnych mechanizmów, co sprawia, że użytkownikom końcowym coraz trudniej jest pozostać chronionym” – powiedział Victor Congionti, dyrektor ds. informacji w firmie Proven Data, zajmującej się bezpieczeństwem cybernetycznym. „Tradycyjnie oprogramowanie ransomware było rozprzestrzeniane za pośrednictwem kampanii e-mailowych, które polegały na łatwowiernych użytkownikach, którzy pobierali złośliwe linki”. Dodał również, że „oprogramowanie ransomware jest coraz częściej rozpowszechniane w nietradycyjny sposób”.

Przestępcy ukrywają złośliwe oprogramowanie w aplikacjach oraz niezatwierdzonym oprogramowaniu, a także wykorzystują ataki typu spear-phishing, w których atakują osoby w organizacji, które są bardziej skłonne do klikania podejrzanych linków.

Jak chronić swoje kopie zapasowe przed oprogramowaniem ransomware

Jeśli Twój system zostanie zainfekowany oprogramowaniem ransomware, możesz zapłacić okup, mając nadzieję na odzyskanie plików, lub nie płacić i spróbować odtworzyć komputer z kopii zapasowych. Pierwsza opcja wiąże się z wieloma problemami moralnymi, etycznymi i finansowymi. Dlatego warto podjąć kroki, aby zapewnić sobie bezproblemowe odzyskiwanie po ataku ransomware.

Oto trzy główne zasady dotyczące tworzenia kopii zapasowych:

Po pierwsze, zakładaj, że oprogramowanie ransomware może zaszyfrować lub usunąć wszystko, do czego masz dostęp na swoim komputerze. Jeśli tworzysz kopię zapasową na wewnętrznym lub zewnętrznym dysku twardym, który jest stale podłączony do komputera lub chmury, traktuj te pliki jako skazane. Chociaż są one wartościowe w przypadku tradycyjnych katastrof, takich jak awaria dysku twardego, nie powinny stanowić jedynej linii obrony w ochronie danych.

Po drugie, odłącz kopię zapasową od sieci. Skuteczną bronią przeciwko oprogramowaniu ransomware jest użycie nośnika kopii zapasowej, który można odłączyć, co oznacza, że jest całkowicie odseparowany od komputera i Internetu. Na przykład, jeśli tworzysz kopię zapasową na zewnętrznym dysku twardym, podłączaj go tylko podczas regularnie zaplanowanej kopii zapasowej, a następnie odłącz go natychmiast po wykonaniu kopii. „Bardzo ważne jest, aby lokalny dysk pamięci nie był podłączony do sieci” – zaznaczył Congionti. „Zapobiegnie to szyfrowaniu kopii zapasowych, jeśli plik wykonywalny ransomware zostanie załadowany do sieci, a urządzenie magazynujące będzie poza procesem szyfrowania”. Tak, jest to niewygodne, ale jest to szczególnie bezpieczna strategia.

Po trzecie, polegaj na wersjonowaniu. Nawet jeśli odłączysz dysk zewnętrzny, nie ma gwarancji, że pozostanie on chroniony. Może się zdarzyć, że Twój system będzie już zainfekowany złośliwym oprogramowaniem podczas tworzenia kopii zapasowej. „Wersjonowanie to kluczowa strategia zapewniająca odzyskanie danych po ataku oprogramowania ransomware” – powiedział Dror Liwer, założyciel firmy zajmującej się bezpieczeństwem Diadem. Użyj narzędzia do tworzenia kopii zapasowych, które zapisuje wiele wersji plików z odpowiednimi znacznikami czasu, co pozwoli na przywrócenie danych sprzed infekcji.

Wdrożenie praktycznej strategii tworzenia kopii zapasowych

Popularne rozwiązania do tworzenia kopii zapasowych mogą nie być wystarczająco solidne, aby chronić przed atakiem ransomware. Przechowywanie w chmurze nie jest równoznaczne z tworzeniem kopii zapasowych w chmurze, co oznacza, że wszystko, co synchronizuje lub dubluje dane, jest narażone na ryzyko. Jeśli chcesz odzyskać jakiekolwiek pliki, nie polegaj na darmowych wersjach Dropbox, OneDrive czy Google Drive.

Jeśli jednak zapłacisz za przechowywanie, sytuacja może wyglądać inaczej. Dropbox oferuje funkcję przewijania w płatnych planach. Dropbox Plus (2 TB przestrzeni dyskowej) zapewnia 30-dniową historię plików, do której możesz wrócić w dowolnym momencie. Dropbox Professional (3 TB) ma 180-dniową historię wersji.

OneDrive ma własną ochronę przed oprogramowaniem ransomware. Jeśli usługa wykryje możliwą aktywność ransomware, powiadomi Cię o tym i poprosi o sprawdzenie ostatnich zmian w plikach. Jeśli nie wprowadzałeś żadnych zmian, Microsoft spróbuje pomóc w przywróceniu uszkodzonych plików.

Ponieważ Dysk Google i iCloud nie oferują takiej wbudowanej ochrony, nie zalecamy polegania na nich w obliczu poważnego zagrożenia, jakim jest oprogramowanie ransomware.

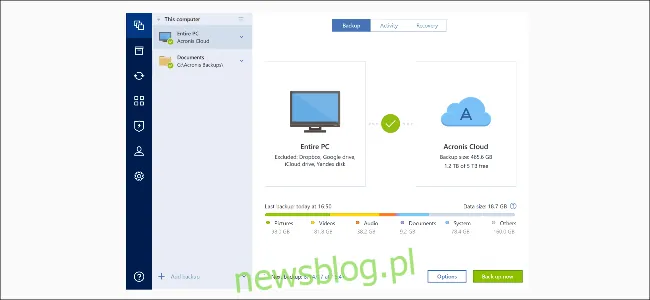

Dodatkowo, większość rozwiązań do tworzenia kopii zapasowych online wykorzystuje przechowywanie wersji, więc w przypadku usług takich jak Acronis, Carbonite czy iDrive można przywrócić migawkę dysku twardego sprzed infekcji.

„Carbonite z powodzeniem odzyskał ponad 12 600 klientów po ataku ransomware, po skontaktowaniu się z naszą linią obsługi klienta” – powiedział Norman Guadagno, wiceprezes ds. marketingu w Carbonite.

Niektóre usługi internetowe wykorzystują również narzędzia chroniące przed oprogramowaniem ransomware. Na przykład Acronis posiada narzędzie nazwane Active Protection, które monitoruje złośliwe zachowania.

„Kiedy funkcja Active Protection wykryje coś podejrzanego” – powiedział James Slaby, dyrektor ds. cyberochrony w Acronis – „natychmiast przerywa proces, który zmienia nazwy i szyfruje zestaw plików”.

Podobnie jak w przypadku sondy Apollo, która miała dwa niezależne komputery naprowadzające, zalecamy przynajmniej dwa sposoby tworzenia kopii zapasowych danych. Możesz połączyć proste rozwiązanie oparte na synchronizacji z takim, które jest wystarczająco solidne, aby umożliwić odzyskanie po ataku ransomware.

Na przykład możesz użyć tradycyjnego rozwiązania do tworzenia kopii zapasowych w chmurze, takiego jak Dropbox czy OneDrive, aby mieć pewność, że Twoje pliki będą dostępne w razie awarii komputera. Jeśli masz subskrypcję i możesz skorzystać z wbudowanej ochrony przed oprogramowaniem ransomware, to jeszcze lepiej!

Jednocześnie wdrażaj bezpieczne rozwiązanie do tworzenia kopii zapasowych z wersjonowaniem. Możesz użyć lokalnej aplikacji do tworzenia kopii zapasowych, która zapisuje na dysku zewnętrznym, lub usługi tworzenia kopii zapasowych online, która przechowuje pliki w chmurze. Choć dostęp do plików będzie trudniejszy, gdy używasz tego typu kopii zapasowych, mogą one przetrwać atak ransomware, którego nie można przeprowadzić w codziennej synchronizacji plików.

Jak uniknąć infekcji

Chociaż oprogramowanie ransomware jest jednym z najbardziej niepokojących rodzajów złośliwego oprogramowania, jest to tylko kolejny typ zagrożenia, na które powinieneś być przygotowany.

Gdy masz już bezpieczne, wielopoziomowe rozwiązanie do tworzenia kopii zapasowych, stosuj się do poniższych zasad, aby zminimalizować ryzyko ransomware:

Użyj solidnego oprogramowania antywirusowego z ochroną przed oprogramowaniem ransomware. Oczywiście żadna aplikacja antywirusowa nie jest doskonała, ale każda strategia bezpieczeństwa, która jej nie zawiera, jest niekompletna.

Nie klikaj niczego, czemu nie ufasz. Znasz zasady. Nie klikaj podejrzanych linków w wiadomościach e-mail, SMS-ach ani na stronach internetowych. Unikaj pirackiego oprogramowania i nie odwiedzaj nielegalnych witryn. Zawsze korzystaj z zatwierdzonych sklepów, takich jak Google Play i Apple App Store.

Utrzymuj system operacyjny swojego komputera w najnowszej wersji.

Jeśli zostaniesz trafiony

Jeśli kiedykolwiek miałeś nieszczęście zostać zainfekowanym oprogramowaniem ransomware, nie trać nadziei. Istnieją dwa bezpłatne narzędzia, które możesz wykorzystać do odszyfrowania plików bez płacenia okupu:

Nigdy więcej okupu: To wspólny projekt McAfee oraz kilku europejskich organizacji ścigania, który obecnie współpracuje z około 100 partnerami korporacyjnymi i rządowymi. Jeśli Twój system jest zainfekowany, odwiedź stronę No More Ransom i przesyłaj próbki zaszyfrowanych plików z komputera. Jeśli ta rodzina ransomware jest złamana, możesz odblokować swój komputer bez żadnych kosztów.

ID Ransomware: Podobnie jak No More Ransom, projekt stworzony przez firmę ochroniarską Emsisoft. Możesz również poprosić o powiadomienie, jeśli w przyszłości niemożliwy do odszyfrowania atak stanie się odszyfrowany.