Jak oszuści wykorzystują Twoją twarz do popełniania oszustw

Najważniejsze informacje o zagrożeniu

- "Złoty Kilof" to szkodliwe oprogramowanie atakujące smartfony, którego celem jest kradzież danych biometrycznych twarzy do celów oszustw.

- Przestępcy wykorzystują skradzione wizerunki twarzy do tworzenia deepfake'ów i nieautoryzowanego dostępu do kont bankowych.

- Konieczne jest zachowanie ostrożności przy przyznawaniu uprawnień aplikacjom, unikanie pobierania plików z niepewnych źródeł oraz aktywowanie dwuskładnikowego uwierzytelniania (2FA) dla wzmocnienia bezpieczeństwa.

Czy jesteś świadomy, jak Twoje zdjęcie twarzy może być wykorzystywane w sieci? Jeśli nie, powinieneś zwrócić na to szczególną uwagę.

To właściwy moment, by podjąć kroki prewencyjne, ponieważ pojawił się nowy rodzaj złośliwego oprogramowania, nazwany "Złoty Kilof", którego zadaniem jest gromadzenie danych o Twojej twarzy w celu wykorzystania ich w nieuczciwych działaniach.

Co to jest "Złoty Kilof"?

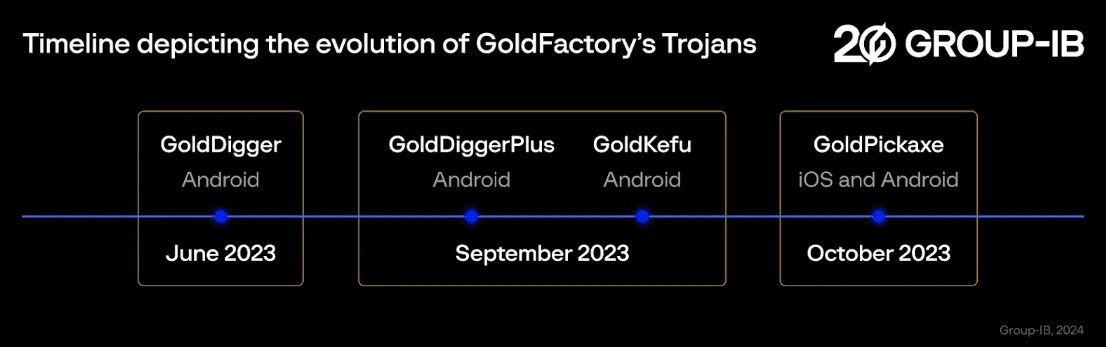

Według Bleeping Computer, "Złoty Kilof" to złośliwa aplikacja mobilna, która została po raz pierwszy zidentyfikowana przez firmę specjalizującą się w bezpieczeństwie - Group-IB. Jest ona elementem szeroko zakrojonej i długotrwałej kampanii złośliwego oprogramowania o nazwie "Gold Factory". "Złoty Kilof" zazwyczaj podszywa się pod legalną aplikację, aby zachęcić użytkowników do jej instalacji. Jest klasyfikowany jako trojan zarówno dla systemu iOS, jak i Android.

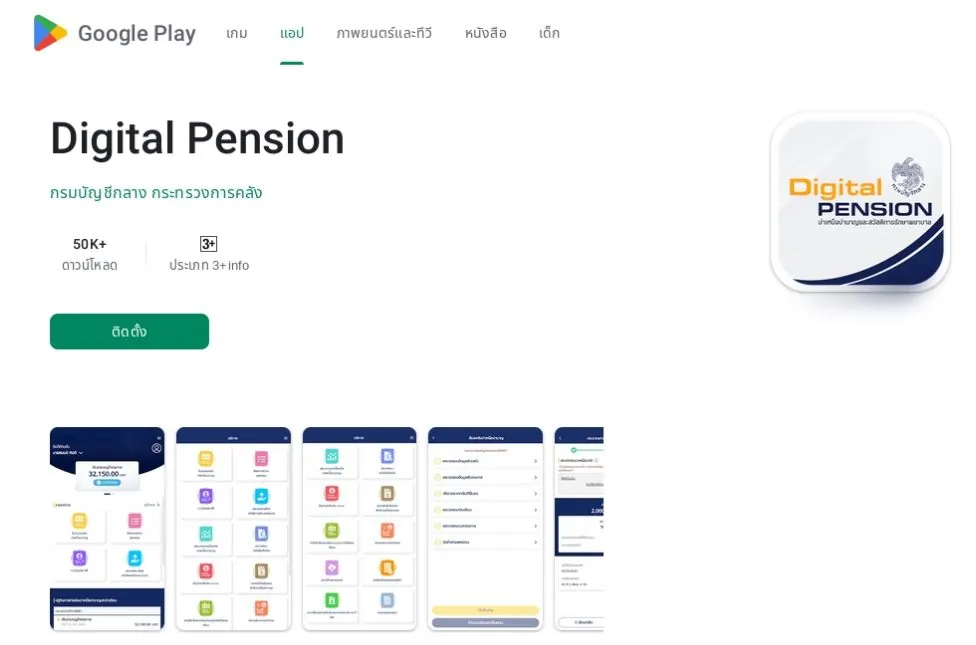

Aby zwiększyć liczbę pobrań, twórcy "Złotego Kilofa" rozpowszechniają e-maile oparte na inżynierii społecznej, udając przedstawicieli urzędów państwowych. Treść wiadomości e-mail zachęca użytkownika do zainstalowania fałszywej aplikacji. W jednym z udokumentowanych przypadków, aplikacja imitowała cyfrowy system zarządzania emeryturami, wykorzystując stronę, która wyglądem przypominała Sklep Play - oficjalny sklep z aplikacjami dla systemu Android.

Jak działa "Złoty Kilof"?

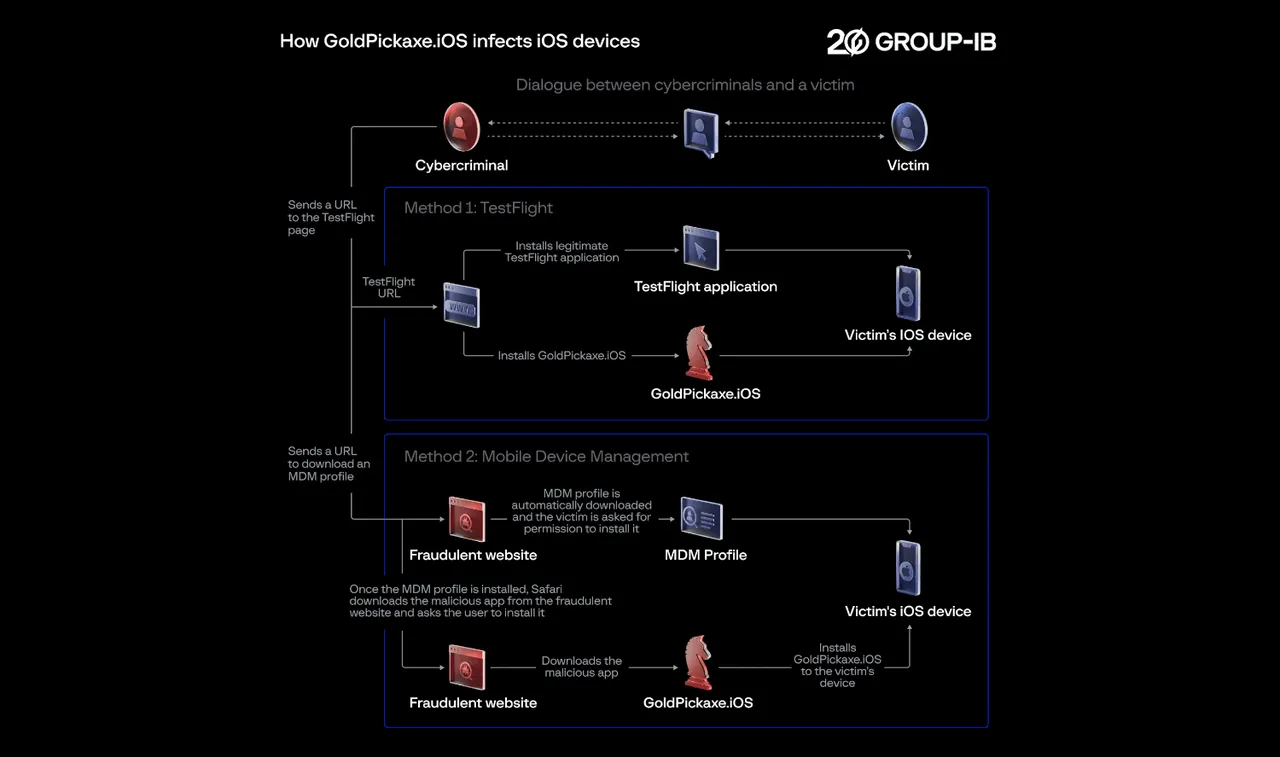

Gdy ofiara zainstaluje zainfekowaną aplikację na swoim telefonie, oprogramowanie natychmiast rozpoczyna zbieranie danych o użytkowniku. Obejmuje to monitorowanie wiadomości tekstowych, analizę ruchu internetowego oraz przeglądanie plików. Dodatkowo, poprzez manipulację, ofiary są nakłaniane do instalacji profilu zarządzania urządzeniami mobilnymi (MDM). Po zainstalowaniu tego profilu, operatorzy "Złotego Kilofa" uzyskują niemal pełną kontrolę nad urządzeniem. MDM daje im dostęp do funkcji takich jak zdalne czyszczenie danych, śledzenie lokalizacji urządzenia, zarządzanie aplikacjami i wiele innych.

Jednakże, bezpośrednia kradzież danych bankowych nie jest ich jedynym celem. To, co odróżnia "Złotego Kilofa" od innych rodzajów złośliwego oprogramowania, to jego podstawowy cel: zdobycie zdjęcia twarzy ofiary. Osiąga to na dwa sposoby.

Pierwsza metoda polega na bezpośrednim zażądaniu od użytkownika zeskanowania twarzy. "Złoty Kilof" często przyjmuje postać aplikacji udającej aplikację rządową, ponieważ takie aplikacje często wymagają skanowania twarzy za pomocą aparatu w telefonie. Podczas procesu logowania, aplikacja pobiera te dane i przesyła je do oszustów. Innym, bardziej zaawansowanym wariantem "Złotego Kilofa", jest

Drugi sposób polega na pośredniej kradzieży danych twarzy. Niektóre odmiany "Złotego Kilofa" sporadycznie robią zdjęcia przednim aparatem, licząc na uchwycenie wizerunku twarzy. Jeśli nie uda im się tego zrobić, mogą przeszukać zapisane w telefonie zdjęcia, aby znaleźć te, na których widoczna jest twarz ofiary.

Według Group-IB:

"Złoty Kilof" w wersji na iOS

Jest

pierwszym trojanem dla systemu iOS

zidentyfikowanym przez Group-IB, który łączy w sobie następujące funkcjonalności:

zbieranie danych biometrycznych ofiar

,

dokumentów tożsamości

,

przechwytywanie SMS-ów

oraz

przekierowywanie ruchu sieciowego przez urządzenia ofiar.

Wersja dla systemu Android ma jeszcze więcej możliwości, ze względu na mniejsze ograniczenia i bardziej otwarty charakter systemu Android w porównaniu do systemu iOS.

Ważne jest, by podkreślić, że oprogramowanie nie pobiera danych biometrycznych twarzy z systemów takich jak Face ID. Zamiast tego, próbuje sfotografować twarz użytkownika za pomocą aparatu lub poszukuje zdjęć w plikach.

Do czego oszuści mogą wykorzystać Twoją twarz?

Może wydawać się dziwne, że oszust dąży do zdobycia zdjęcia Twojej twarzy, ale istnieje wiele powodów, dla których może to robić.

"Złoty Kilof" gromadzi dane twarzy, aby umożliwić nieautoryzowany dostęp do danych bankowych. Niektóre banki wymagają weryfikacji za pomocą skanu twarzy, przy przesyłaniu znacznych kwot pieniędzy. Przechwycenie danych twarzy ofiary pozwala oszustom obejść to zabezpieczenie.

To nie jedyna możliwość wykorzystania Twojego zdjęcia twarzy przez oszustów. Obserwuje się wzrost liczby realistycznych deepfake'ów, które pozwalają na tworzenie fałszywych wizerunków osób wypowiadających dowolne treści. Te deepfake'i mogą być wykorzystywane do różnego rodzaju oszustw.

Ponadto, w przypadku próby kradzieży tożsamości, dane twarzy stanowią cenny punkt wyjścia dla oszusta. Na ich podstawie może on zaciągać pożyczki i tworzyć fałszywe dokumenty pod Twoim nazwiskiem. Oszust będzie potrzebował więcej niż tylko imię, nazwisko i wizerunek twarzy, ale biorąc pod uwagę zakres danych przechwytywanych przez "Złotego Kilofa", jest możliwe, że pozyska kluczowe informacje.

Jak chronić się przed atakami związanymi ze skanowaniem twarzy?

Chociaż "Złoty Kilof" brzmi groźnie, jego skuteczność zależy od tego, czy użytkownik da się nabrać na e-mail i zainstaluje aplikację z fałszywej strony internetowej. Dlatego, nigdy nie pobieraj aplikacji z podejrzanych źródeł i naucz się rozpoznawać ataki socjotechniczne.

Podczas instalacji aplikacji, dokładnie zapoznaj się z listą wymaganych uprawnień. Jeśli aplikacja, która nie powinna mieć dostępu do Twojego aparatu lub otoczenia, żąda takich uprawnień, zachowaj szczególną ostrożność. Możesz również zainstalować program antywirusowy, który pomoże wykryć i zablokować takie złośliwe aplikacje. Pamiętaj, aby nie pobierać aplikacji, szczególnie tych nieznanych, wzbudzających wątpliwości lub których pochodzenia nie możesz zweryfikować, zwłaszcza na urządzeniach z systemem Android.

Jeśli obawiasz się, że Twoje zdjęcia twarzy są łatwo dostępne w Internecie, rozważ włączenie dodatkowych zabezpieczeń na swoich wrażliwych kontach. Przykładowo, jeśli Twoje konta obsługują uwierzytelnianie dwuskładnikowe (2FA), aktywowanie go stanowi dodatkową barierę, którą oszust musi pokonać, aby dostać się do Twoich danych. Jest to proste w konfiguracji i znacząco zwiększa poziom bezpieczeństwa.