Zrozumienie zgodności z HITRUST w kategoriach laika

Uzyskanie certyfikacji HITRUST to dla firm sposób na stworzenie spójnej struktury, która spełnia wymogi różnorodnych regulacji, w tym HIPAA, NIST i SOC 2.

W dobie narastających zagrożeń w cyberprzestrzeni, stosowanie się do tych standardów stało się absolutnie niezbędne, aby zapobiegać problemom z bezpieczeństwem danych i uniknąć konsekwencji prawnych.

Jednakże, spełnienie tych wymogów bywa skomplikowane i podlega częstym modyfikacjom, co utrudnia cały proces.

W takiej sytuacji, zgodność ze standardami HITRUST może pomóc w pokonaniu tych wyzwań, łącząc różne normy i potrzeby biznesowe w jedną strukturę, która chroni poufne dane i pomaga w zarządzaniu ryzykiem.

W tym artykule, w przystępny sposób, omówimy zagadnienie zgodności z HITRUST, abyś mógł lepiej zrozumieć te wymagania i zwiększyć ochronę danych w swojej firmie.

Zaczynajmy!

Czym jest zgodność z HITRUST?

Health Information Trust Alliance (HITRUST) to organizacja, która opracowuje standardy ochrony danych i programy bezpieczeństwa. Ma ona na celu wspieranie firm w ochronie wrażliwych informacji, zarządzaniu ryzykiem i spełnianiu wymogów zgodności.

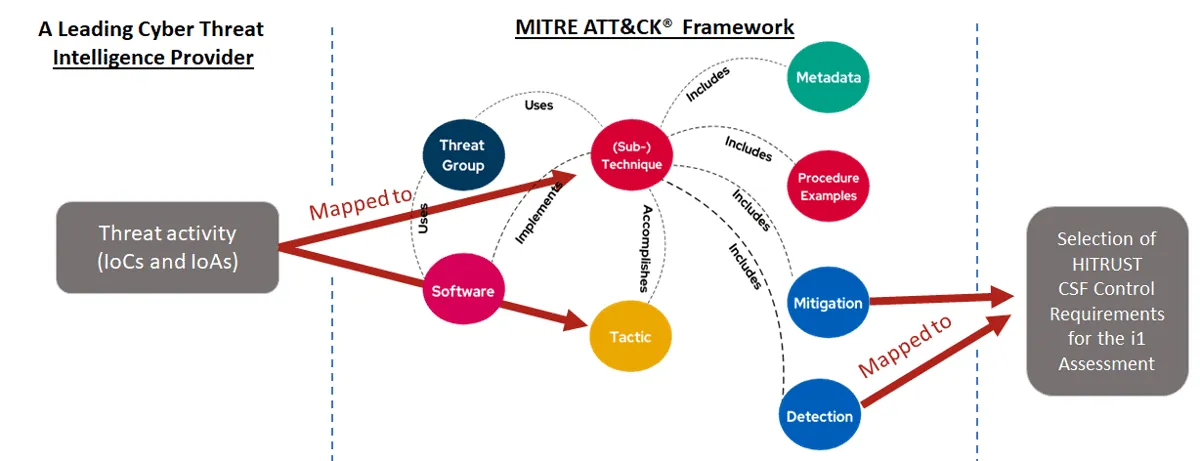

Zgodność z HITRUST oznacza, że organizacja przestrzega regulacji dotyczących ochrony danych, prywatności i zarządzania ryzykiem. Opiera się ona na różnych standardach, takich jak HIPAA, ISO, NIST, SOC 2 i wielu innych. HITRUST jest jedyną organizacją, która dostarcza zarówno platformę do oceny, jak i ramy umożliwiające osiągnięcie zgodności.

Zgodność z HITRUST obejmuje różnorodne ramy, standardy, przepisy i regionalne regulacje, a także wymagania biznesowe, które są zintegrowane w jedną całość zwaną ramą HITRUST.

Zamiast więc koncentrować się na spełnieniu indywidualnych regulacji osobno, wystarczy przejść jedną ocenę, czyli HITRUST, aby sprawdzić, czy spełnia się wszystkie wymagania.

Ramy te obejmują wiele zabezpieczeń i pomagają firmom w przestrzeganiu przepisów, a także w ochronie danych wrażliwych, dokumentacji medycznej i innych informacji zdrowotnych.

Dodatkowo, certyfikacja HITRUST Common Security Framework (CSF) to plan działania, który zapewnia zgodność firmom z różnych branż, szczególnie z sektora medycznego. Zgodność z HITRUST to uznany standard w cyberbezpieczeństwie, który pomaga firmom radzić sobie z wyzwaniami związanymi z bezpieczeństwem danych poprzez różnorodne zabezpieczenia i mechanizmy ochrony prywatności.

Chociaż HITRUST powstał w 2007 roku i był pierwotnie dedykowany sektorowi opieki zdrowotnej, inne branże również mogą czerpać z niego korzyści, ponieważ jego mechanizmy kontroli bezpieczeństwa i prywatności są uniwersalne.

Korzyści płynące ze zgodności z HITRUST

Wiele firm, zwłaszcza z sektora zdrowia i bezpieczeństwa informacji, decyduje się na spełnienie wymogów HITRUST, aby ograniczyć ryzyko, koszty i złożoność zarządzania bezpieczeństwem danych. Oto korzyści, jakie niesie za sobą ta decyzja:

Uproszczona zgodność

Jednym z głównych powodów, dla których organizacje, szczególnie placówki medyczne, wybierają zgodność z HITRUST, jest uproszczenie procesu spełniania wymogów prawnych. Pozwala to także firmom lepiej zrozumieć, jakie zabezpieczenia są niezbędne.

Sprawniejsze zarządzanie ryzykiem

Przestrzeganie zasad zgodności z HITRUST pomaga firmom utrzymać najwyższe standardy wymagane do ochrony danych. Zapewnia to solidne ramy do oceny i zarządzania zagrożeniami związanymi z prywatnością i bezpieczeństwem danych, zarówno wewnątrz, jak i na zewnątrz firmy (u dostawców i partnerów). Minimalizuje to ryzyko naruszenia bezpieczeństwa.

Wzmocnione cyberbezpieczeństwo

Zgodność z HITRUST umożliwia firmom wzmocnienie ogólnego poziomu bezpieczeństwa. W tym celu obejmuje szeroki zakres zabezpieczeń, takich jak szyfrowanie, kontrola dostępu, reakcja na incydenty i inne. Dodatkowo, HITRUST regularnie aktualizuje swoje metody i rozwiązania, aby pomóc firmom w dostosowaniu się do zmieniających się standardów i zagrożeń.

Bezpieczny przesył danych

HITRUST pomaga firmom bezpiecznie przesyłać poufne informacje, stosując solidne zabezpieczenia i zaawansowane szyfrowanie. Nie ogranicza firm w zakresie ilości przesyłanych danych, ale zaleca stosowanie bezpiecznych metod transmisji.

Przewaga nad konkurencją

Zgodność z HITRUST daje firmie przewagę nad konkurencją, pokazując, że stosuje ona rygorystyczne zasady bezpieczeństwa danych. Pomaga to zyskać zaufanie klientów, partnerów, inwestorów, ponieważ każdy ceni współpracę z firmą, która dba o bezpieczeństwo.

Zintegrowana zgodność

Zgodność z HITRUST łączy różne standardy i regulacje, takie jak RODO, HIPAA, ISO i PCI-DSS. Ułatwia to przestrzeganie różnych przepisów dotyczących cyberbezpieczeństwa w ramach jednego systemu, zamiast dążyć do zgodności z każdą z nich osobno.

Znaczenie zgodności z HITRUST w sektorze opieki zdrowotnej

Zgodność z HITRUST ma ogromne znaczenie dla cyberbezpieczeństwa w sektorze opieki zdrowotnej. Umożliwia firmom w tej branży przyjęcie surowego podejścia do ochrony danych i zarządzania nimi.

Ochrona poufnych danych pacjentów

Zgodność z HITRUST pozwala firmom wywiązać się z obowiązku ochrony poufnych danych pacjentów i informacji zdrowotnych. Organizacja oferuje program certyfikacji, w którym można zaprezentować, w jaki sposób chroni się dane pacjentów oraz jakie środki bezpieczeństwa zostały podjęte w tym celu.

Solidne ramy bezpieczeństwa

HITRUST umożliwia placówkom medycznym wdrożenie solidnych ram bezpieczeństwa, które pomagają im wziąć pod uwagę różne aspekty bezpieczeństwa. Dzięki skutecznym zabezpieczeniom i mocnemu podejściu do bezpieczeństwa, zgodność z HITRUST pomaga firmom łatwo eliminować potencjalne zagrożenia i luki w zabezpieczeniach.

Zarządzanie ryzykiem

Podejście HITRUST oparte na ryzyku pomaga firmom oceniać i priorytetyzować zagrożenia i słabe punkty, które mogą mieć największy wpływ. Umożliwia to zespołom ds. bezpieczeństwa odpowiednie wykorzystanie zasobów i szybsze rozwiązywanie problemów.

Spełnienie różnych wymogów prawnych

Branże takie jak ochrona zdrowia podlegają surowym regulacjom. Dlatego też muszą one spełniać rygorystyczne standardy i przepisy obowiązujące w regionie, w którym działają. Zgodność z HITRUST zapewnia spójne ramy, które pomagają firmom z tych sektorów dostosować się do różnych wymogów regulacyjnych i uniknąć kar.

Proaktywne podejście do zagrożeń

W dobie rosnących zagrożeń cybernetycznych firmy muszą zachować proaktywność wobec wszelkiego rodzaju zagrożeń. Kiedy firmy decydują się na zgodność z HITRUST, pomaga im to w przyjęciu proaktywnej postawy w obliczu nowych zagrożeń i w byciu na bieżąco ze wszystkimi niezbędnymi rozwiązaniami, aby je zminimalizować.

Ograniczanie ryzyka

Firmy z sektora zdrowia i bezpieczeństwa informacji często współpracują z zewnętrznymi dostawcami i połączonymi systemami, co zwiększa obszar narażony na ataki. Zgodność z HITRUST pomaga firmom wdrożyć niezbędne zabezpieczenia i zredukować ryzyko związane ze złożoną infrastrukturą i łańcuchami dostaw.

HITRUST a inne standardy

HITRUST, dzięki swoim kompleksowym ramom, jest zintegrowany z najważniejszymi przepisami i standardami branżowymi. Przyjrzyjmy się, jak HITRUST, przepisy i standardy wzajemnie się uzupełniają.

#1. HIPAA i HITRUST

Źródło: Stone Fly

Źródło: Stone Fly

HITRUST został zaprojektowany specjalnie w celu spełnienia standardów ustawy o przenośności i odpowiedzialności w ubezpieczeniach zdrowotnych (HIPAA), poprzez wdrożenie kontroli i wymagań zgodnych z jej zasadami. HITRUST uwzględnia kontrolę dostępu, rejestrowanie audytów, powiadamianie o naruszeniach i podejście oparte na ryzyku w taki sposób, aby było zgodne z wymogami HIPAA.

#2. PCI-DSS i HITRUST

HITRUST obejmuje również standard bezpieczeństwa danych kart płatniczych (PCI-DSS), z mechanizmami kontrolnymi, takimi jak szyfrowanie i kontrola dostępu, w celu zabezpieczenia szczegółów płatności. HITRUST pozwala firmom na wykorzystanie kontroli dostępu i szyfrowania CSF w celu spełnienia wymogów PCI-DSS.

#3. ISO i HITRUST

Ponieważ HITRUST stanowi ujednoliconą strukturę, pomaga również firmom spełnić standardy ustanowione przez Międzynarodową Organizację Normalizacyjną (ISO).

HITRUST CSF zapewnia uporządkowane podejście do wdrażania zabezpieczeń zgodnych ze wszystkimi normami ISO w zakresie zarządzania bezpieczeństwem informacji. Jest to dobre rozwiązanie dla firm, które chcą przestrzegać zasad ISO 270001.

#4. RODO i HITRUST

W przeciwieństwie do HIPAA lub PCI-DSS, HITRUST CSF nie został stworzony wyłącznie w celu spełnienia wymogów Ogólnego rozporządzenia o ochronie danych (RODO).

Jednak sposób, w jaki HITRUST zarządza ryzykiem i kontroluje prywatność, może pomóc firmom z branży bezpieczeństwa informacji i zdrowia w spełnieniu wymogów RODO. Zapewnia to firmom solidne ramy do zabezpieczania danych i wykazywania odpowiedzialności.

#5. NIST i HITRUST

Jeśli Twoja firma ma trudności ze spełnieniem wymogów Narodowego Instytutu Standardów i Technologii (NIST), przyjęcie HITRUST CSF może być pomocne.

HITRUST zaprojektował swoją kontrolę CSF w taki sposób, aby tworzyła ona korelację z kontrolami prywatności i bezpieczeństwa NIST. Ponieważ CSF wdraża szeroki zakres zabezpieczeń, umożliwia firmie dostosowanie się do wytycznych kontroli NIST.

Kroki prowadzące do zgodności z HITRUST

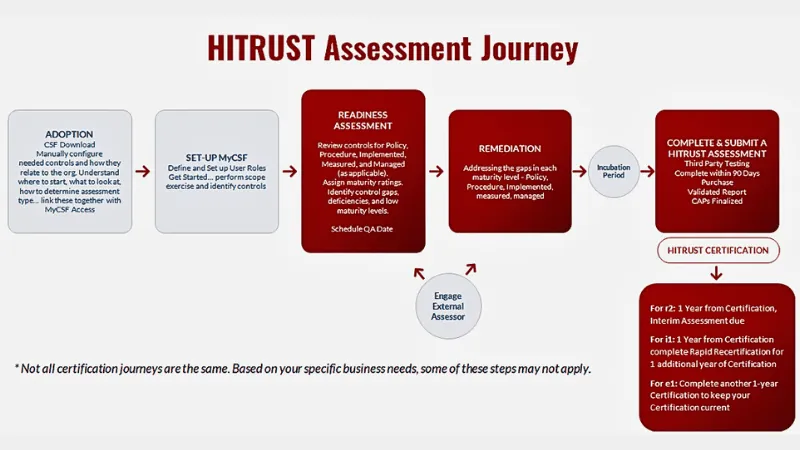

Aby osiągnąć zgodność, HITRUST wymaga przejścia rygorystycznego procesu oceny. Można to zrobić samodzielnie lub z pomocą asesorów HITRUST.

Proces uzyskania certyfikacji jest dość czasochłonny, ale zależy od wielkości i złożoności firmy. Oto kroki, które należy podjąć, aby osiągnąć zgodność:

Krok 1: Pobierz framework HITRUST CSF

Źródło: Sojusz HITRUST

Źródło: Sojusz HITRUST

Na początku należy pobrać najnowszy framework HITRUST CSF z oficjalnej strony HITRUST i dokładnie przeanalizować wszystkie wymagania.

Krok 2: Wybierz asesora HITRUST

Następnie należy wybrać autoryzowanego asesora HITRUST, który pomoże ocenić zabezpieczenia firmy i sposób zarządzania ryzykiem w oparciu o ramy HITRUST CSF. Ten krok jest opcjonalny, ponieważ analizę luk można przeprowadzić również samodzielnie.

Krok 3: Przeanalizuj zakres

W kolejnym kroku konieczne jest określenie zakresu, w tym celu należy przeprowadzić analizę luk, porównując istniejące zabezpieczenia z docelowymi. Warto też przeprowadzić ocenę gotowości, aby przejrzeć procedury, zasady bezpieczeństwa i zidentyfikować obszary, które wymagają ulepszenia.

Krok 4: Plan naprawy luk

Na podstawie analizy zakresu i oceny gotowości, asesor HITRUST opracuje plan naprawy luk, aby zapewnić, że nic nie zakłóci procesu zgodności. Plan ten będzie zawierał wytyczne, zasady, procedury i zabezpieczenia, które pomogą w rozwiązaniu problemów.

Po naprawieniu luk konieczne jest zintegrowanie zabezpieczeń, szyfrowania i zasad w celu ich wyeliminowania.

Krok 5: Przeprowadź ocenę HITRUST

Na tym etapie autoryzowany asesor HITRUST przeprowadza proces oceny. Oceni on nie tylko mechanizmy i zasady bezpieczeństwa, ale również procedury i ich integrację.

Źródło: Sojusz HITRUST

Źródło: Sojusz HITRUST

Asesor przeprowadzi rozmowy z pracownikami, aby poznać ich zaangażowanie w przestrzeganie zasad bezpieczeństwa. Należy przedstawić wszystkie niezbędne dowody, aby wykazać, że organizacja spełnia wymagania HITRUST.

Krok 6: Rozwiąż problemy

Podczas procesu oceny mogą pojawić się pewne problemy. Asesor autoryzowany przez HITRUST dostarczy raport z zaleceniami dotyczącymi środków naprawczych. Zespół musi szybko zareagować i przedstawić raport końcowy.

Jeśli asesor będzie zadowolony z raportu, nałoży na organizację 90-dniowy okres bez zmian. Następnie dokona pełnego przeglądu i przedłoży raport końcowy organizacji HITRUST.

Krok 7: Uzyskaj certyfikat HITRUST

Jeśli HITRUST zaakceptuje raport końcowy, wystawi certyfikat – certyfikat HITRUST. Oznacza to, że firma osiągnęła zgodność z HITRUST. Aby jednak zachować zgodność, należy regularnie dostosowywać się do ram HITRUST.

Wyzwania w procesie uzyskania zgodności z HITRUST

Osiągnięcie zgodności z HITRUST przynosi firmie wiele korzyści, jednak proces ten wiąże się z pewnymi wyzwaniami. Do najważniejszych należą:

Długi czas realizacji

Jedną z największych przeszkód w dążeniu do zgodności z HITRUST jest czasochłonność całego procesu. Proces certyfikacji może zająć nawet firmom z solidnym systemem bezpieczeństwa około 200 godzin.

Złożone wymagania

HITRUST CSF obejmuje wiele przepisów i standardów, więc przestrzeganie wszystkich wymagań w celu zachowania zgodności może być skomplikowane. Dodatkowo firmy muszą stale dostosowywać się do kontroli, aby utrzymać zgodność, co może być trudne ze względu na zmieniające się potrzeby i zasoby.

Wysoki koszt certyfikacji

Osiągnięcie zgodności z wymogami HITRUST może być kosztowne, ponieważ wymaga znacznych inwestycji. Konieczne jest zatrudnienie zewnętrznego audytora HITRUST, który pomoże w procesie certyfikacji. Ponadto należy odpowiednio zaplanować alokację zasobów wewnętrznego zespołu, aby zminimalizować straty.

Ciągła aktualizacja

Aby utrzymać zgodność z HITRUST CSF, należy stale aktualizować wymagania zgodności.

Utrzymanie zgodności może być wyzwaniem dla wielu firm, w miarę jak zmieniają się potrzeby, dodawane są nowe produkty i usługi, a wymagania rosną. Ponadto wiąże się to ze znacznymi nakładami.

Zarządzanie dostawcami

Wiele firm współpracuje z zewnętrznymi dostawcami, a każdy z nich ma swój poziom bezpieczeństwa. Dlatego też zewnętrzny dostawca również musi przestrzegać zasad zgodności z HITRUST, co może być problematyczne.

Należy odpowiednio zarządzać zespołami i zasobami oraz stale monitorować i oceniać ich systemy kontroli i praktyki bezpieczeństwa, aby upewnić się, że stosują się do najlepszych standardów i przestrzegają wymogów prawnych.

Przykłady firm, które uzyskały zgodność z HITRUST

Poniżej przedstawiono kilka przykładów, jak różne firmy skutecznie osiągnęły zgodność z HITRUST.

#1. Placówki medyczne

Placówki medyczne osiągają zgodność z HITRUST poprzez ocenę istniejących zabezpieczeń i identyfikację luk w szpitalach i klinikach. Następnie naprawiają luki, poprawiają kontrolę dostępu, wdrażają szyfrowanie oraz usprawniają zarządzanie ryzykiem i reagowanie na incydenty.

Placówki te zatrudniają konsultantów HITRUST, którzy sprawdzają wszystkie zabezpieczenia i je zatwierdzają. Jeśli wszystko jest zgodne z wymaganiami, HITRUST wydaje certyfikat.

#2. Instytucje finansowe

Instytucje finansowe, które przetwarzają poufne dane, przechodzą długotrwały proces, aby osiągnąć zgodność z wymogami HITRUST.

Najpierw mapują one zabezpieczenia HITRUST CSF z istniejącymi zabezpieczeniami, a następnie przeprowadzają analizę luk. Jednocześnie, organizacje te wdrażają programy szkoleniowe z zakresu bezpieczeństwa, stosują szyfrowanie i rozpoczynają proces ciągłego monitorowania.

Instytucje finansowe zatrudniają również zewnętrznego audytora autoryzowanego przez HITRUST, który sprawdza, czy systemy bezpieczeństwa są zgodne z zabezpieczeniami HITRUST. Po weryfikacji przekazują one certyfikat organizacji.

#3. Firmy telekomunikacyjne

Firmy telekomunikacyjne również decydują się na uzyskanie certyfikacji HITRUST, aby pokazać, że dbają o ochronę danych swoich klientów. Przeprowadzają ciągłą ocenę ryzyka, zarządzanie podatnościami i szyfrowanie danych, aby zmniejszyć narażenie na ataki.

Firmy telekomunikacyjne regularnie aktualizują kontrolę dostępu i wdrażają systemy wykrywania włamań, aby poprawić ogólny poziom bezpieczeństwa. Prowadzą również szkolenia, aby pomóc zespołom w stosowaniu najlepszych praktyk w zakresie bezpieczeństwa. Dostosowując swoje praktyki bezpieczeństwa do wymagań HITRUST, wiele firm telekomunikacyjnych skutecznie osiągnęło zgodność.

Podsumowanie

HITRUST CSF to kompleksowy system obejmujący różne przepisy i standardy. Gdy Twoja firma osiągnie zgodność z HITRUST, możesz mieć pewność, że spełnia wszystkie wymagania różnych standardów, takich jak HIPAA, ISO, PCI-DSS itp.

Zastosuj się do powyższych wskazówek, aby osiągnąć zgodność z HITRUST i chronić dane swojej firmy, zarządzać nimi sprawniej i uniknąć kar.

Możesz również zapoznać się z najlepszym oprogramowaniem do zarządzania cyberbezpieczeństwem, aby zapewnić jeszcze lepszą ochronę.