8 działań, które powinieneś podjąć, jeśli uważasz, że Twój Mac został zhakowany

Odkrycie, że Twój komputer Mac padł ofiarą cyberataku, nie jest łatwe. Sprawcy tego typu działań zwykle starają się działać dyskretnie, chcąc w ukryciu wykraść dane lub wywołać problemy z funkcjonowaniem Twojego urządzenia. Istnieją jednak pewne sygnały, które mogą świadczyć o niepożądanej aktywności, na przykład wskaźniki zdalnego dostępu, nieznane aplikacje, których nie instalowałeś, i inne niepokojące zjawiska.

W przypadku jakichkolwiek podejrzeń, warto podjąć kroki, które pomogą ograniczyć, a nawet zatrzymać potencjalne szkodliwe działania na Twoim Macu. Skuteczność tych działań będzie jednak uzależniona od metody, jaką haker wykorzystał do uzyskania dostępu do Twojego komputera.

Internet to najczęstsza droga, którą hakerzy wykorzystują, aby dostać się do Twojego Maca. Poprzez sieć internetową mogą oni przykładowo:

Wiele z tych problemów może wynikać z korzystania z publicznych sieci Wi-Fi, np. w kawiarniach czy na lotniskach. Jeżeli podejrzewasz, że Twoje połączenie internetowe może być zagrożone lub że trwa atak, natychmiast wyłącz Wi-Fi i Bluetooth w ustawieniach systemowych. Dodatkowo, warto zapoznać się z poradami dotyczącymi zachowania prywatności podczas korzystania z Maca w miejscach publicznych.

Odłączenie od Wi-Fi to często tylko doraźne rozwiązanie. Będąc offline, należy skupić się na znalezieniu źródła problemu i wdrożeniu środków ochronnych.

macOS korzysta z wskaźników, aby poinformować Cię o tym, czy aplikacja używa kamery lub mikrofonu. Otrzymasz również powiadomienie, gdy ktoś zdalnie uzyskuje dostęp do Twojego komputera. Jeżeli podejrzewasz, że ktoś Cię szpieguje podczas korzystania z Maca, odłącz urządzenie od internetu i postępuj zgodnie z naszym przewodnikiem.

2. Zmiana haseł i danych logowania

Bardziej trwałym działaniem w przypadku cyberataku jest zmiana wszystkich wrażliwych haseł. Jeśli dotychczas nie używałeś haseł, to teraz jest idealny moment, aby to zmienić.

Poniżej znajduje się lista haseł, które powinieneś zmienić na swoim Macu:

Takie działanie pomoże Ci zapobiec dalszemu nieautoryzowanemu dostępowi, ochroni Twoje dane osobowe i zakończy wszelkie trwające sesje hakerskie, które wykorzystują Twoje dane uwierzytelniające. Podczas tej operacji odłącz Maca od Internetu i spróbuj zmienić hasła online za pomocą telefonu lub innego urządzenia.

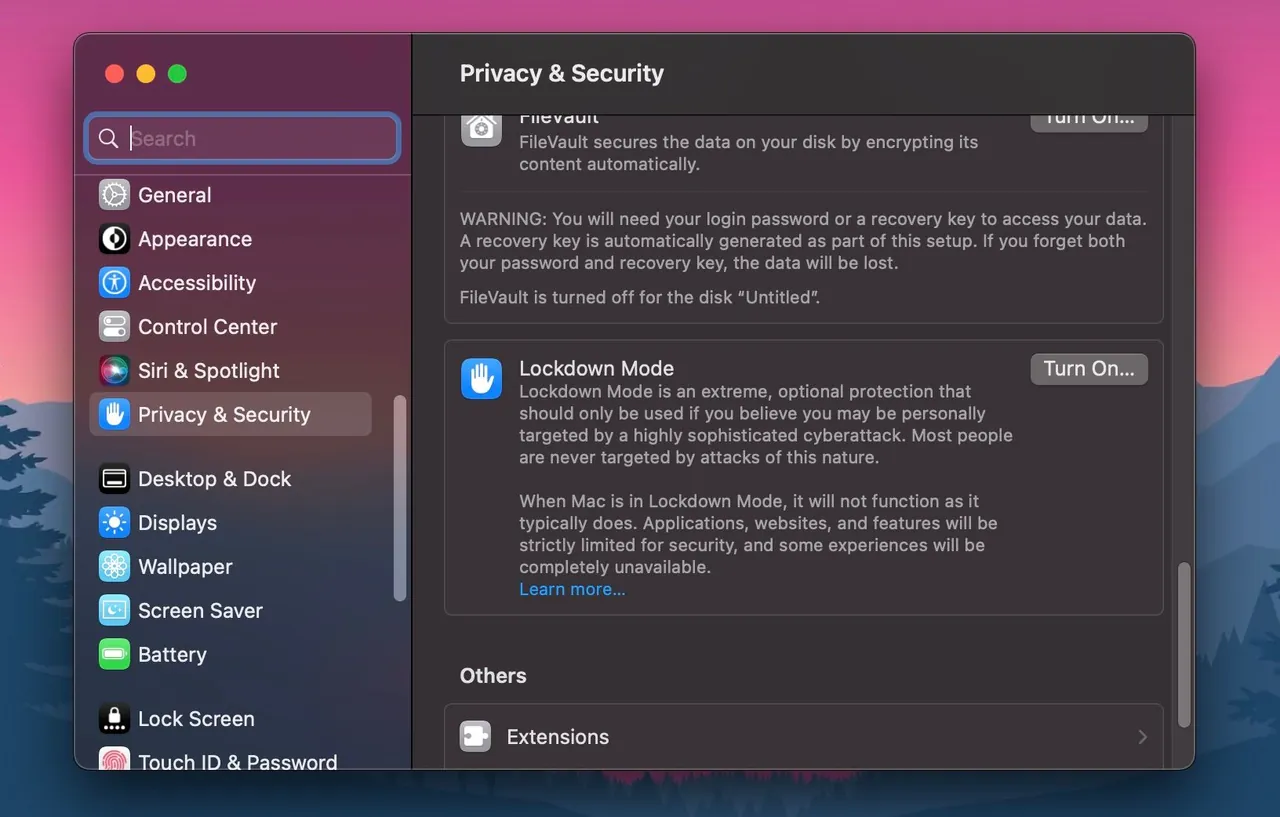

3. Włączenie trybu blokady w nagłych przypadkach

macOS oferuje tryb awaryjnej ochrony, który możesz aktywować, jeżeli masz podejrzenia, że możesz być celem zaawansowanego, celowanego ataku. Nazywa się on trybem blokady i możesz go włączyć w panelu Prywatność i bezpieczeństwo w Ustawieniach systemowych.

Apple wprowadziło tę funkcję zabezpieczeń wraz z systemem macOS Ventura. Jeżeli na Twoim Macu działa starsza wersja systemu, nie będziesz miał dostępu do tej opcji.

Tryb blokady wyłącza załączniki wiadomości, linki i podglądy linków, blokuje połączenia FaceTime i zaproszenia od osób spoza Twojej listy kontaktów, wyłącza udostępnione albumy i zatrzymuje złożone funkcje przeglądania internetu, które mogą stanowić potencjalne zagrożenie.

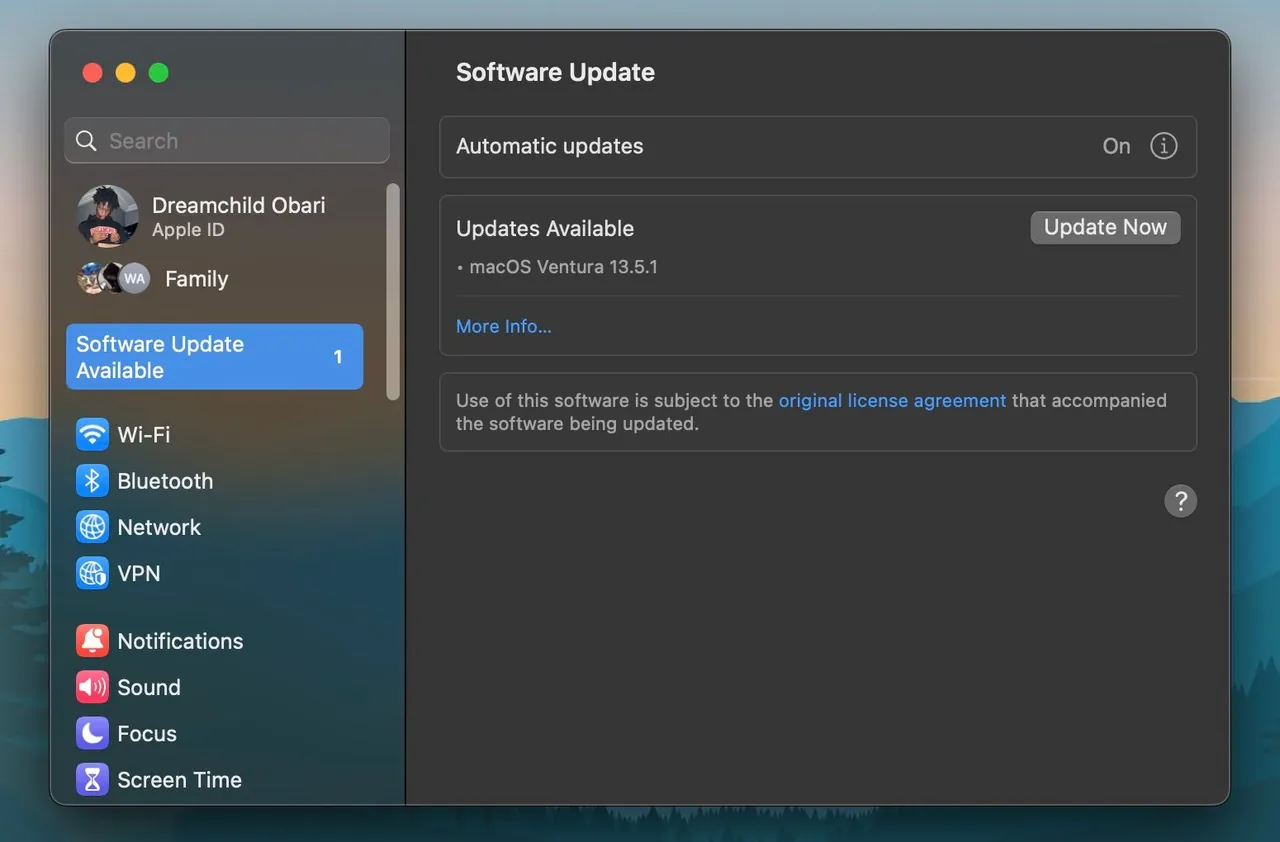

4. Utworzenie kopii zapasowej na dysku zewnętrznym, reset i aktualizacja

Regularne tworzenie kopii zapasowej Twojego Maca jest ważne z wielu powodów, ale przede wszystkim ochroni to Twoje dane w przypadku utraty komputera lub konieczności jego zresetowania.

Gdy podejrzewasz, że Twój Mac padł ofiarą hakerów i odłączyłeś się już od Internetu, powinieneś wykonać kopię zapasową na dysku zewnętrznym za pomocą Time Machine.

Po zakończeniu tworzenia kopii zapasowej powinieneś przywrócić ustawienia fabryczne Maca. Usunie to wszystkie aplikacje firm zewnętrznych, a także potencjalne złośliwe oprogramowanie i spyware, które mogłeś pobrać na komputer. Po ponownej instalacji macOS, należy go zaktualizować przed przywróceniem na niego danych.

Apple często udostępnia w aktualizacjach poprawki błędów i usprawnienia bezpieczeństwa systemu macOS. Podwyższenie poziomu bezpieczeństwa to tylko jeden z wielu powodów, dla których warto regularnie aktualizować swojego Maca.

5. Ochrona plików za pomocą szyfrowania FileVault

Kolejną świetną funkcją ochrony prywatności i bezpieczeństwa w systemie macOS jest FileVault. To wbudowane narzędzie szyfrujące chroni Twój wewnętrzny dysk twardy. Działa automatycznie po włączeniu, szyfrując wszystkie informacje na dysku i odszyfrowując je na bieżąco po wprowadzeniu hasła użytkownika Maca.

W rezultacie zdalny dostęp do dysku bez hasła użytkownika byłby niemożliwy, a skradziony komputer byłby bezużyteczny, chyba że hakerowi udałoby się złamać szyfrowanie FileVault.

FileVault możesz włączyć w panelu Prywatność i bezpieczeństwo w Ustawieniach systemowych Twojego Maca.

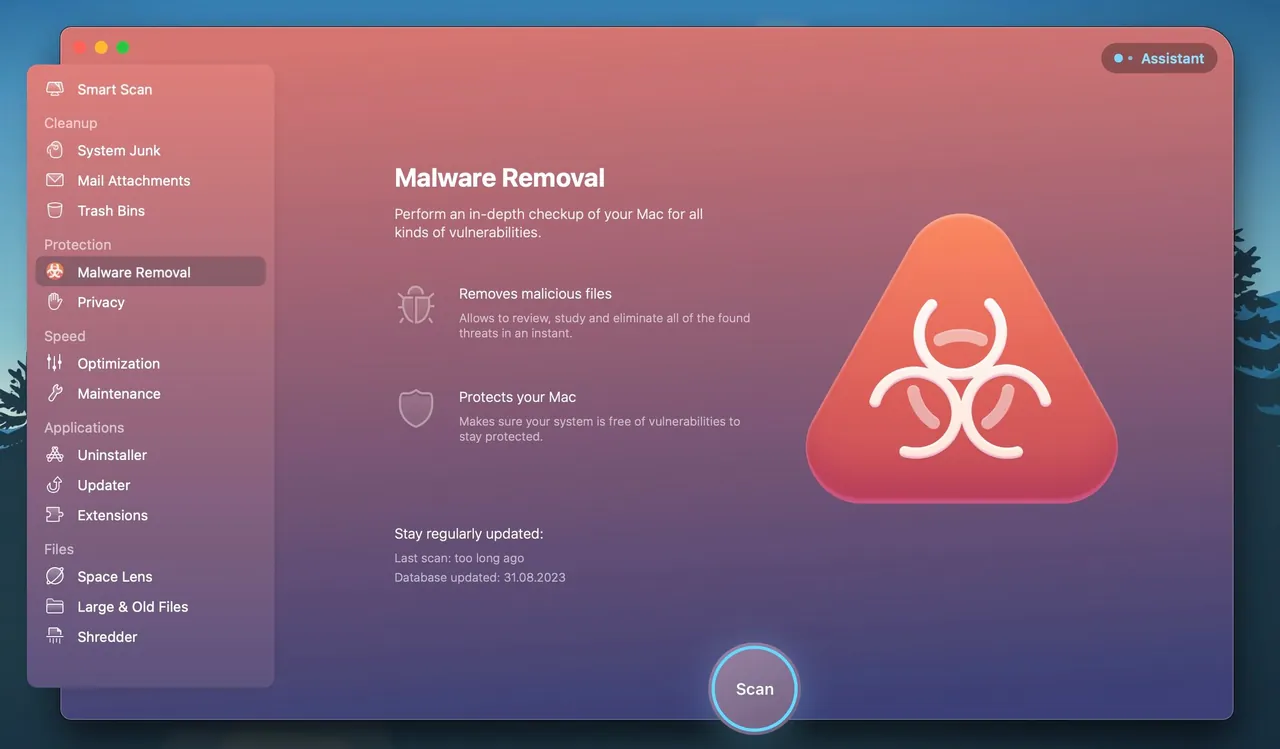

6. Użycie programu antywirusowego do wykrywania złośliwego oprogramowania i sprawdzenie elementów logowania

Programy antywirusowe mogą aktywnie chronić Twój komputer przed złośliwym oprogramowaniem oraz stale skanować Maca w poszukiwaniu potencjalnie szkodliwych aplikacji. Wiele z nich możesz pobrać na Maca całkowicie bezpłatnie. Dobre narzędzie antywirusowe monitoruje komputer w czasie rzeczywistym i na żądanie, ostrzegając Cię w przypadku podejrzanych naruszeń bezpieczeństwa.

Po zainstalowaniu skutecznego programu antywirusowego, powinieneś sprawdzić elementy logowania na swoim Macu, aby upewnić się, że nie ma tam żadnych podejrzanych programów. W tym miejscu znajdziesz wszystkie procesy uruchamiane po zalogowaniu oraz te działające w tle. Przejdź do Ustawienia systemowe > Ogólne > Elementy logowania i usuń stamtąd wszystkie podejrzane aplikacje, których nie potrzebujesz.

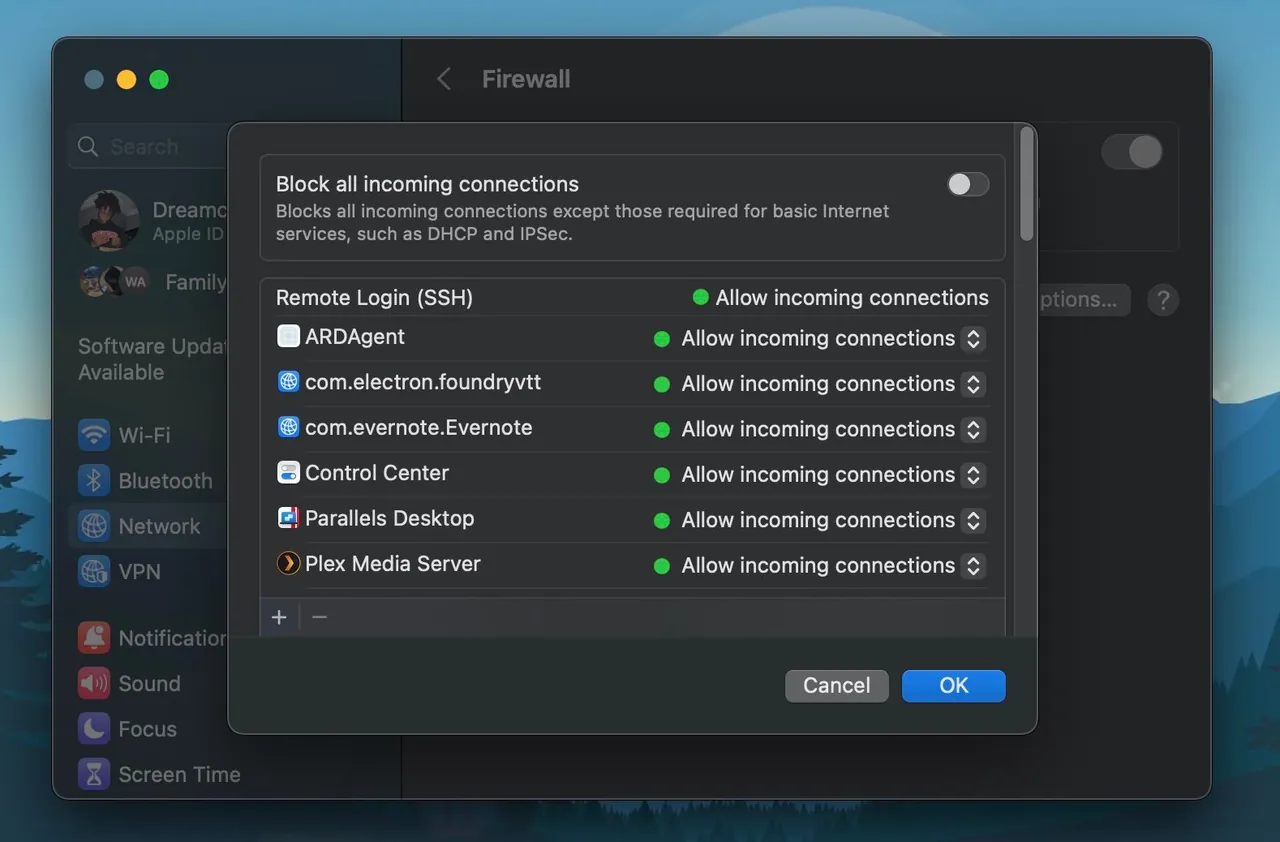

7. Przegląd ustawień zapory sieciowej

Zapora sieciowa to skuteczne narzędzie zabezpieczające sieć, chroniące przed potencjalnymi atakami hakerów, którzy próbują wykorzystać luki w zabezpieczeniach. Zapora macOS działa jak bariera, monitorując ruch sieciowy przychodzący i wychodzący, chroniąc przed nieautoryzowanym dostępem i zdalnymi atakami.

Ustawienia zapory sieciowej w systemie macOS znajdziesz w Ustawieniach systemowych. Przejdź do sekcji Sieć na pasku bocznym i kliknij Zapora sieciowa. Po wejściu włącz Zaporę i kliknij Opcje, aby sprawdzić, które aplikacje i usługi mogą zezwalać na połączenia przychodzące. Z tego okna możesz także zablokować wszelkie połączenia przychodzące.

8. Konsultacja z ekspertem ds. cyberbezpieczeństwa lub firmą Apple

Jeżeli zauważysz, że Ty lub Twoja firma stajecie się częstym celem ataków hakerskich, warto skonsultować się z ekspertem ds. cyberbezpieczeństwa. Posiada on wiedzę o tym, jakie środki należy podjąć w zależności od natury problemu.

Jeśli nie chcesz podejmować tak formalnych działań, możesz spróbować skontaktować się ze wsparciem Apple lub odwiedzić najbliższy sklep Apple Store. Mogą oni sprawdzić Twój sprzęt pod kątem programów śledzących, takich jak keyloggery, i wyłączyć niektóre funkcje Maca, które mogliby wykorzystać hakerzy.

Zachowanie ostrożności podczas korzystania z Maca w przyszłości

Nie zakładaj, że jesteś zbyt małym celem dla cyberprzestępców. Hakerzy często rozkładają swoje sieci tak szeroko, jak to możliwe, licząc, że coś uda im się złapać. Jeżeli po zastosowaniu się do zawartych tu porad wszystko wróci do normy, wprowadzenie kilku drobnych środków ostrożności może pomóc Ci w uniknięciu takich sytuacji w przyszłości. Zainstaluj oprogramowanie antywirusowe, zachowaj ostrożność, łącząc się z publicznymi sieciami Wi-Fi, i korzystaj z VPN podczas przeglądania internetu.