9 narzędzi do znajdowania i naprawiania luk w zabezpieczeniach GraphQL

GraphQL, stworzony pierwotnie przez Facebooka, to język zapytań oraz środowisko wykonawcze dla API, które obecnie jest udostępniane na zasadach open source.

Podobnie jak każde oprogramowanie, GraphQL posiada zarówno swoje zalety, jak i wady.

Wady związane z funkcjonalnością można zazwyczaj zignorować, ale co, gdyby okazało się, że w GraphQL istnieją realne luki w zabezpieczeniach?

Na szczęście, dostępne są różnorodne narzędzia, które pomogą w identyfikacji i eliminacji tych problemów.

Zanim jednak przejdziemy do omówienia tych narzędzi, warto przyjrzeć się bliżej, czym właściwie jest GraphQL i jakie zagrożenia ze sobą niesie.

Czym jest GraphQL?

Wyobraź sobie sytuację w restauracji. Zamawiasz posiłek, ale niekoniecznie chcesz otrzymać dokładnie to, co jest w menu. Chcesz zmodyfikować danie, na przykład usunąć lub dodać składniki. Załóżmy, że masz alergię na orzechy i musisz dostosować zamówienie do swoich potrzeb.

GraphQL działa na podobnej zasadzie, jak kelner, który modyfikuje zamówienie. Pobiera on dane z serwerów i dostarcza dokładnie te informacje, o które zapytano.

Dzięki tej technologii nowoczesne aplikacje mogą uzyskać tylko te dane, których rzeczywiście potrzebują. Pozwala to na oszczędność transferu danych i poprawę komfortu użytkowania.

Zachęcamy do zapoznania się z dodatkowymi materiałami na temat czołowych rozwiązań GraphQL.

Potencjalne Luki w GraphQL

Poniżej znajduje się lista potencjalnych słabości, które mogą zostać wykorzystane przez osoby o złych intencjach w celu uzyskania dostępu do poufnych informacji.

- Nadmierne i niedostateczne pobieranie danych: Ta luka może prowadzić do niepotrzebnego obciążenia serwera. Błędne instrukcje pobierania mogą skutkować pobraniem zbyt dużej ilości danych (więcej niż żądano) lub zbyt małej (wymuszając wielokrotne żądania).

- Narażenie danych: Nieprawidłowa konfiguracja kontroli dostępu może ujawniać wrażliwe informacje. Jeśli serwer umożliwia nieautoryzowany dostęp, hakerzy mogą łatwo zdobyć dostęp do tych danych.

- Problemy z zagnieżdżonymi zapytaniami: Brak limitu złożoności zapytań umożliwia przesyłanie bardzo skomplikowanych zapytań. Wiele zagnieżdżonych zapytań może wykorzystać zasoby systemowe, co prowadzi do spowolnienia odpowiedzi, a nawet ataku typu Denial of Service (DoS).

- Iniekcje: GraphQL przetwarza dane wejściowe dostarczone przez użytkownika. Niezabezpieczone API może zostać wykorzystane do wstrzyknięcia złośliwego kodu, co zagraża bazie danych, systemowi plików, sieci i systemowi operacyjnemu.

- Bomby GraphQL: Odkryte w sierpniu 2022 roku, ataki te wykorzystują luki w API GraphQL do przesyłania plików. Polegają one na wysyłaniu wielu zapytań HTTP do punktu końcowego GraphQL, co prowadzi do ataku DoS.

- Błędna konfiguracja nagłówków HTTP: Błędna konfiguracja nagłówków HTTP może otworzyć furtkę dla ataków, takich jak CSRF (Cross-Site Request Forgery), sniffing MIME czy ataki Man-in-the-Middle.

- Ograniczenie szybkości: Brak limitów liczby zapytań, które klient może wykonać w określonym czasie, może prowadzić do ataku DoS.

Czy to nie brzmi niepokojąco?

Na szczęście istnieją narzędzia, które pomogą Ci zidentyfikować i naprawić te problemy. Poniżej znajduje się lista narzędzi, które omówimy.

Główne funkcje produktów:Escape GraphQL Security: Szybkie skanowanie, analiza rzeczywistego ryzyka, integracja z narzędziami deweloperskimi.Inviciti GraphQL Scanner: Skanowanie pod kątem różnych rodzajów ataków, ochrona przed współczesnymi zagrożeniami.StackHawk GraphQL Testing: Ciągłe sprawdzanie podatności, automatyczna ochrona.Beagle Security: Aktywne testowanie, integracja CI/CD, szczegółowe raporty.GraphQL dot Security: Darmowa opcja, skanowanie punktów końcowych, aktualna baza danych.Qualysec GraphQL API Penetration Testing: Analiza pod kątem OWASP Top 10, dynamiczne/statyczne testy API.AppCheck Security Scanning: Testy API, SPA i punktów końcowych, wsparcie dla Jira/TeamCity.Synopsys API Security Testing: Ciągłe testowanie w tle, wizualne mapowanie wad.Bright Security API Testing: Skupienie na mikrousługach, CLI, oparte na SaaS, integracja CI/CD.

Escape GraphQL Security

Escape tworzy swoje produkty z myślą o programistach, a narzędzie do sprawdzania bezpieczeństwa GraphQL nie jest wyjątkiem.

Jako jeden z nielicznych dostawców usług bezpieczeństwa, Escape jest w stanie szybko skanować pod kątem nowych luk w zabezpieczeniach.

Główne zalety:

- Skanowanie rozpoczyna się w zaledwie 60 sekund!

- Baza danych Escape jest regularnie aktualizowana o nowe luki.

- Identyfikuje rzeczywiste zagrożenia, a nie tylko potencjalne problemy.

- Zintegrowane z popularnymi narzędziami programistycznymi.

Escape to szybkie i proste rozwiązanie do analizy bezpieczeństwa GraphQL.

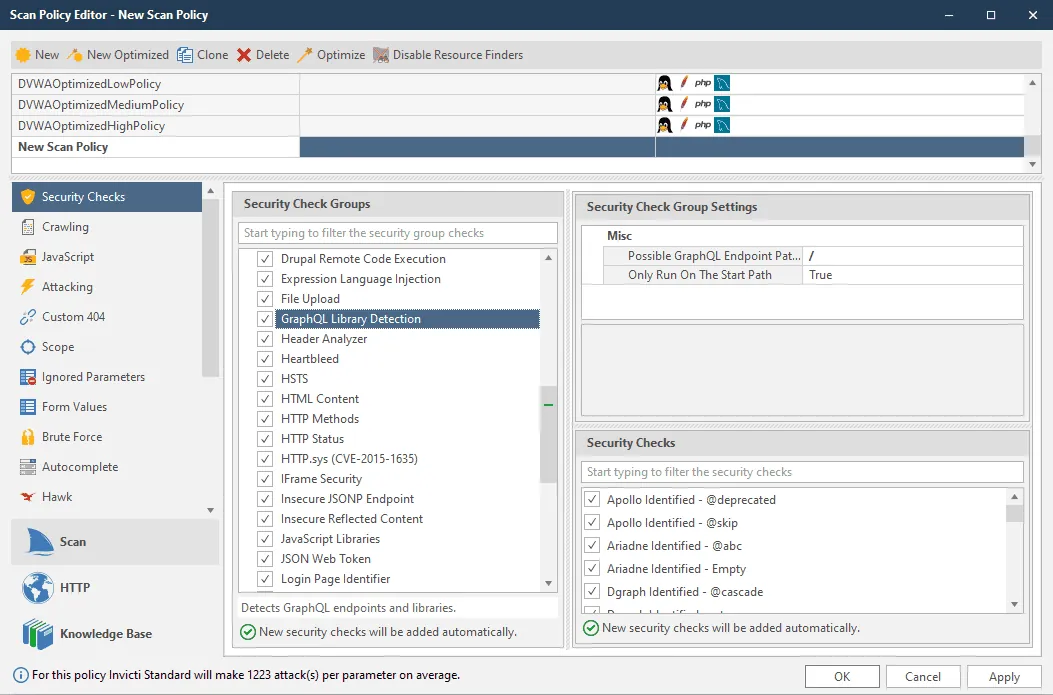

Skaner Inviciti GraphQL

Inviciti, wcześniej znany jako Netsparker, to zaufana marka w dziedzinie skanowania API.

Inviciti umożliwia skanowanie pod kątem następujących ataków i luk:

- Blind Command Injection

- Blind SQL Injection

- Command Injection

- Remote Code Execution

- Server-Side Request Forgery

To solidne rozwiązanie, które pomaga chronić przed współczesnymi atakami.

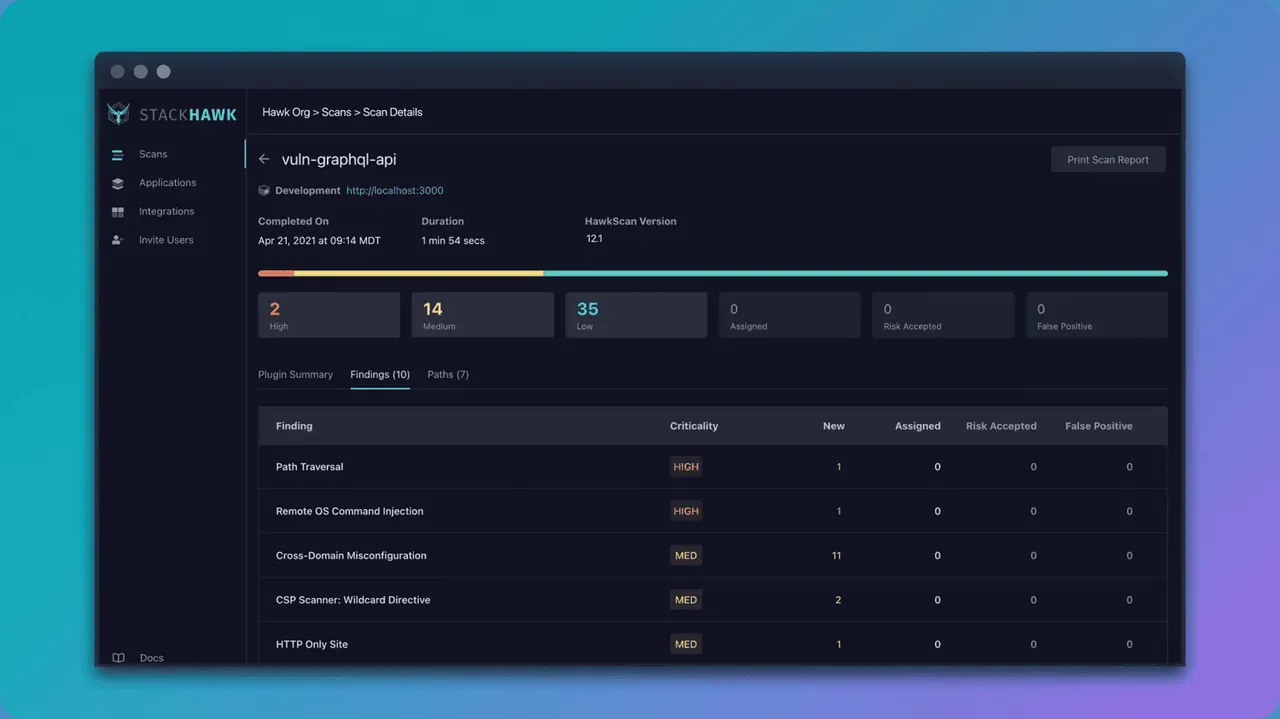

Testy bezpieczeństwa StackHawk GraphQL

StackHawk GraphQL Testing sprawdza luki GraphQL przy każdym żądaniu pull request.

Dodatkowe zalety StackHawk:

- Automatyczne testy bezpieczeństwa.

- Szybkie testowanie i naprawianie problemów.

- Intuicyjny interfejs użytkownika.

- Dobra dokumentacja, która ułatwia samodzielną naprawę.

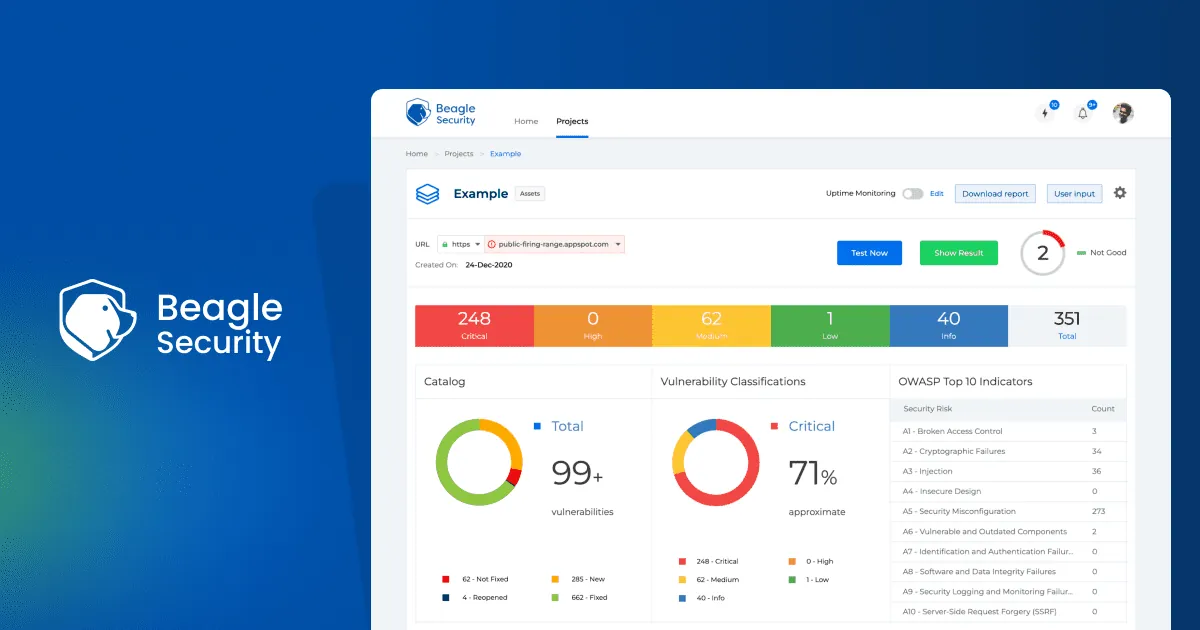

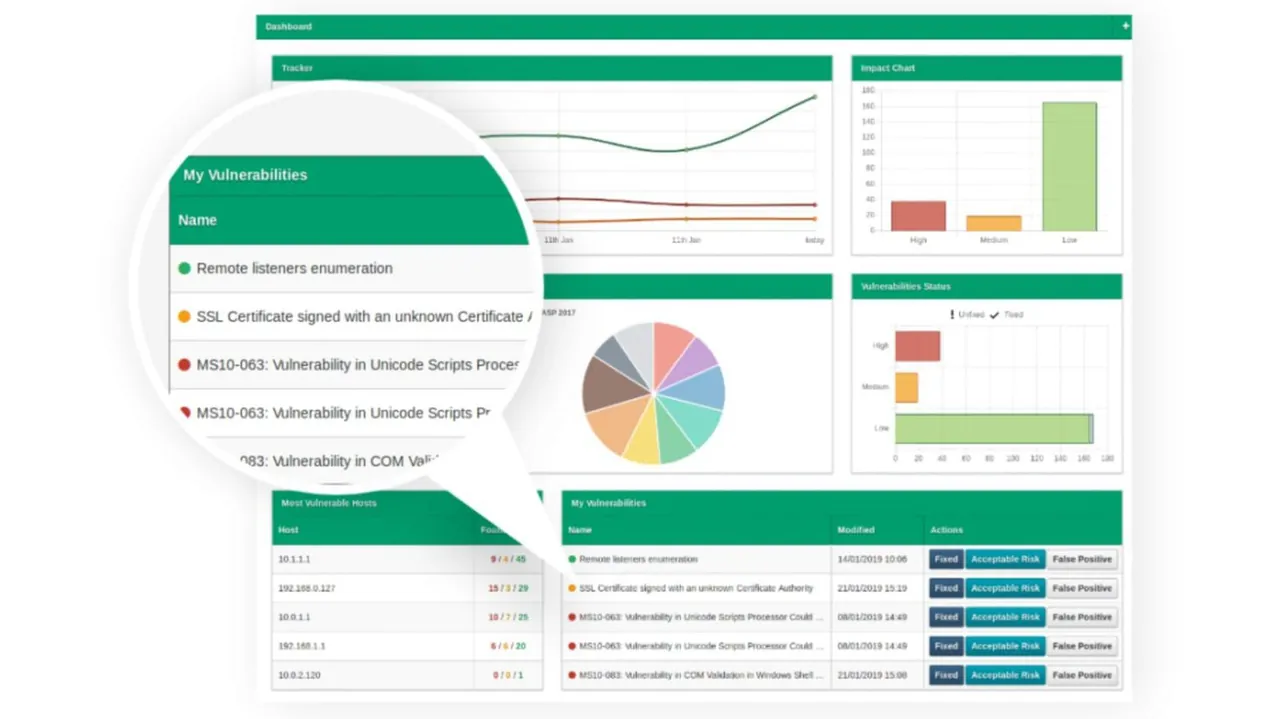

Ochrona Beagla

Beagle Security oferuje zautomatyzowane rozwiązania do testowania bezpieczeństwa aplikacji webowych, pomagając w identyfikacji i eliminacji luk w zabezpieczeniach.

Kluczowe cechy:

- Zaawansowane testy.

- Integracja z CI/CD.

- Szczegółowe raporty.

- Wskazówki od ekspertów ds. bezpieczeństwa.

Możesz również skorzystać z ich darmowego narzędzia do oceny bezpieczeństwa witryny.

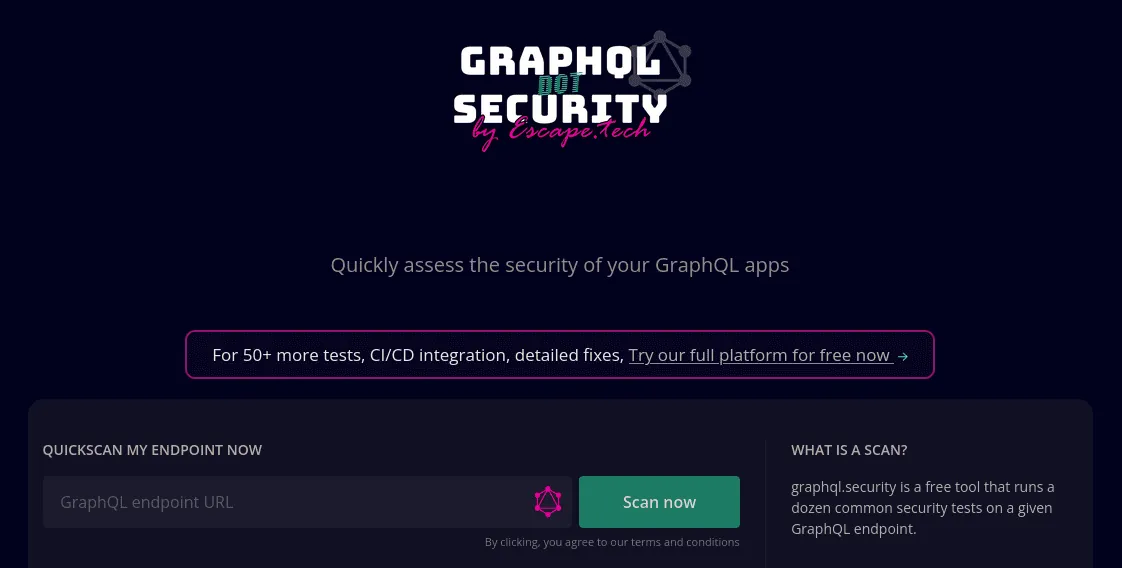

GraphQL dot Security (graphql.security)

Jeśli szukasz bezpłatnej i prostej opcji z ograniczonymi funkcjami, graphql.security może być idealnym rozwiązaniem.

Jest to produkt firmy Escape, co gwarantuje jakość testów.

Kluczowe funkcje:

- Aktualna baza danych Escape.

- Rejestracja nie jest wymagana.

- Skanowanie punktu końcowego jednym kliknięciem.

- Bezpłatna usługa.

GraphQL dot Security jest dobrą opcją dla osób, które dopiero zaczynają swoją działalność online i mają ograniczony budżet.

Testy penetracyjne API Qualysec GraphQL

Qualysec oferuje profesjonalne testy penetracyjne API GraphQL. Pomaga w odkrywaniu i naprawianiu luk w zabezpieczeniach.

Funkcje:

- Analiza pod kątem OWASP Top 10 GraphQL API Testing.

- Dynamiczne testowanie API.

- Statyczne testy API.

- Analiza składu oprogramowania.

Raport z analizy Qualysec zawiera między innymi raport z penetracji, ponowny test, list potwierdzający i certyfikat bezpieczeństwa.

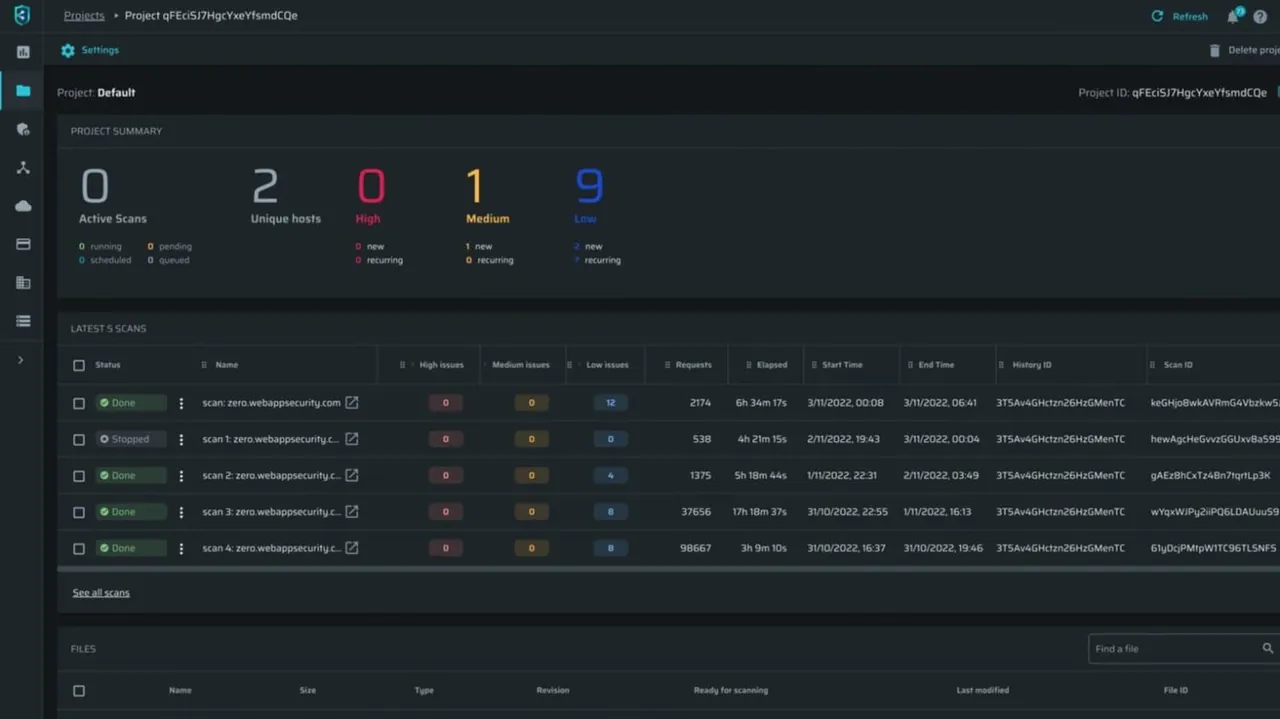

Skanowanie bezpieczeństwa AppCheck

AppCheck zapewnia kompleksowe wsparcie w testowaniu API, indeksowaniu SPA, wykrywaniu punktów końcowych i innych.

Dodatkowe zalety:

- Oszczędność czasu dzięki praktycznemu przepływowi pracy.

- Kompatybilność z Jira, TeamCity i innymi narzędziami programistycznymi.

- Wykrywanie zero-day exploits, ponad 100 000 znanych luk i pełne pokrycie OWASP.

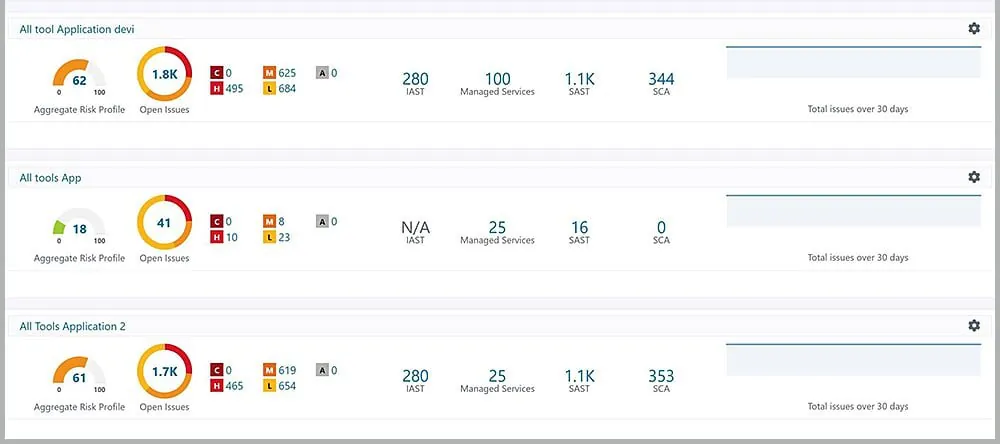

Streszczenie Testy bezpieczeństwa API

Synopsys posiada program do testowania API, który automatycznie wykrywa odsłonięte punkty końcowe aplikacji, działając nieprzerwanie w tle.

Inne funkcje:

- Wykrywanie luk w kodzie i danych za pomocą wizualnego mapowania.

- Automatyczne wykrywanie podatności.

- Oceny zagrożeń i ryzyka.

Bright Security API Testing

Usługi Bright Security są dedykowane dla środowisk mikrousług i bezproblemowo integrują się z SDLC, CI/CD i przepływem pracy git, ułatwiając wykrywanie luk w zabezpieczeniach.

Kluczowe cechy:

- Wygodny CLI dla programistów.

- W 100% oparte na SaaS.

- Integracja CI/CD.

- Mapowanie luk do OWASP API Security Top 10.

Podsumowanie…

W tym artykule omówiliśmy kluczowe luki w GraphQL oraz przedstawiliśmy najlepsze narzędzia do ich identyfikacji i naprawy.

Mam nadzieję, że ten poradnik okazał się pomocny.

Możesz być także zainteresowany porównaniem GraphQL z REST API oraz tym, kiedy stosować którą z tych technologii.