Zaciemnianie VPN wyjaśnione w 5 minut lub mniej

Niezbędnym aspektem, na który warto zwrócić uwagę przy wyborze usługi VPN, jest funkcja maskowania serwera. Przyjrzyjmy się bliżej temu zagadnieniu i omówmy, jakie konsekwencje niesie za sobą jej brak.

Usługi VPN przestały być produktami niszowymi. Coraz więcej osób i firm korzysta z nich z różnorodnych powodów, takich jak ochrona prywatności, dostęp do treści niedostępnych w danym regionie, zwiększenie bezpieczeństwa, czy też możliwość korzystania z rozrywki online.

Niestety, nie wszystkie sieci VPN oferują taki sam poziom ochrony prywatności, jak to deklarują. Niektóre bezpłatne usługi mogą być wręcz katastrofalne dla anonimowości użytkowników.

Choć większość sieci VPN charakteryzuje się podobnymi parametrami technicznymi, to właśnie funkcja maskowania serwerów wyróżnia się na ich tle.

Maskowanie serwera VPN

Czy pamiętasz, dlaczego w ogóle korzystamy z VPN?

Chcemy ukryć naszą aktywność przed rządami, dostawcami internetu, cyberprzestępcami i innymi potencjalnymi szpiegami. Użytkownik VPN pragnie spokoju i unika śledzenia ze strony wspomnianych podmiotów.

Sieci VPN „starają się” zapewnić prywatność poprzez różne formy szyfrowania. Jednak szyfrowanie danych, z wykorzystaniem określonych protokołów VPN, tworzy charakterystyczne wzorce, odróżniające je od zwykłego ruchu w sieci.

W rezultacie, sama obecność szyfrowania może zdradzić fakt korzystania z VPN, niwecząc tym samym starania użytkownika o zachowanie anonimowości. Po ujawnieniu, tacy użytkownicy mogą napotkać niechcianą kontrolę, spowolnienie prędkości połączenia, blokady, a w niektórych krajach nawet problemy prawne, jeśli korzystanie z VPN jest zakazane.

Na szczęście, istnieje rozwiązanie w postaci maskowania serwera.

Na czym to polega?

Maskowanie VPN można traktować jako dodatkową warstwę szyfrowania, która ukrywa prawdziwe szyfrowanie VPN. Działa ona poprzez randomizację ruchu internetowego, tak aby wyglądał jak standardowy, co ułatwia jego przesyłanie przez zapory sieciowe.

I to w zasadzie wszystko.

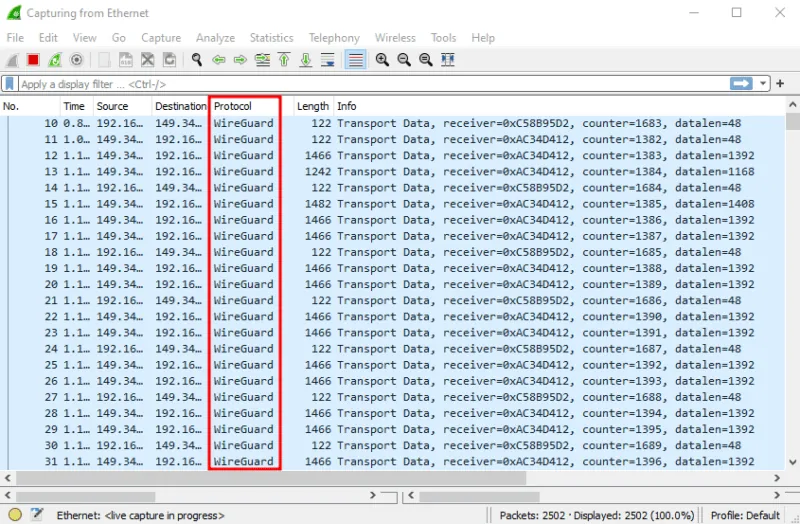

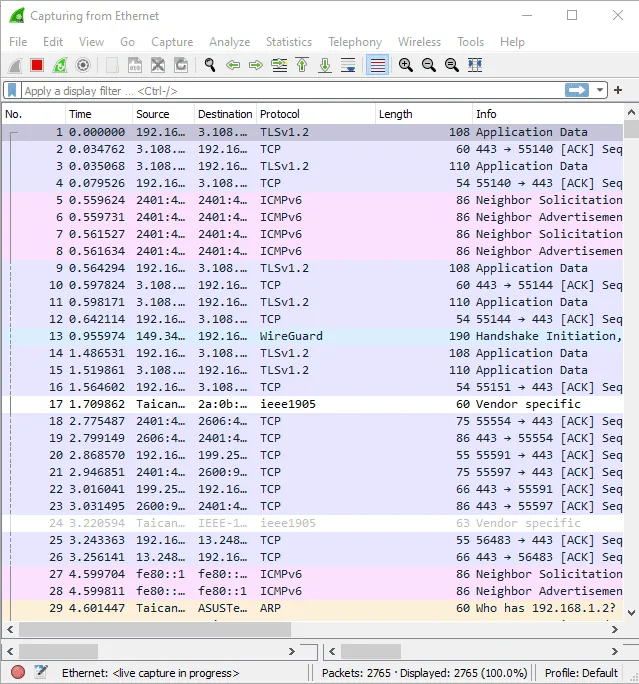

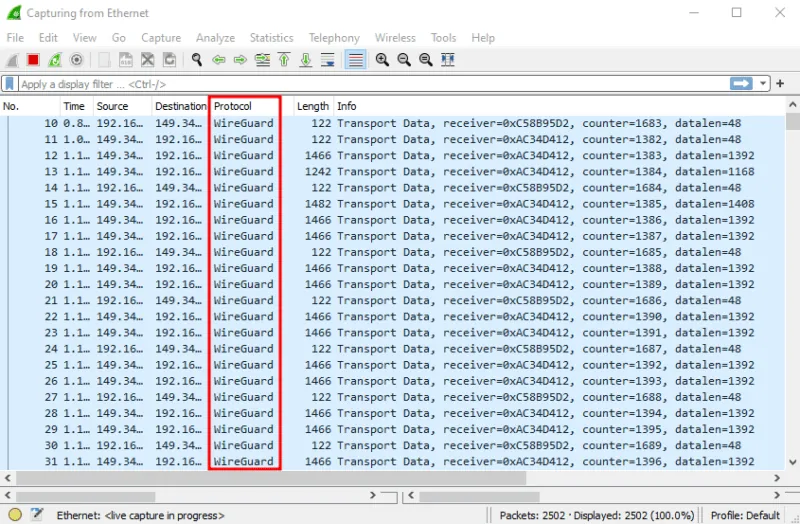

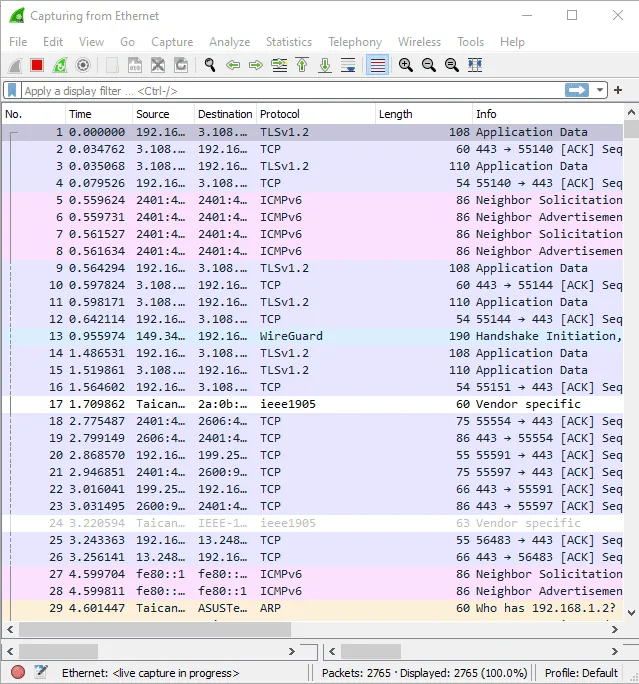

Mówiąc bardziej technicznie, osoba próbująca nas śledzić może zastosować zaawansowaną inspekcję pakietów (DPI) za pomocą narzędzi, takich jak Wireshark, aby zidentyfikować protokół VPN używany do połączenia. Pozwala to na potwierdzenie korzystania z VPN.

Jednak kiedy użytkownik aktywuje maskowanie VPN, łączy je ze standardowym połączeniem VPN. Metadane połączenia są mieszane, a ruch wygląda jak zwykły, dzięki jednoczesnemu wykorzystaniu wielu protokołów (HTTPS, UDP, TCP itp.).

Te ogólne wzorce ukrywają prawdziwą sieć VPN, zapewniając rzeczywistą anonimowość.

Maskowanie serwera uzyskuje się różnymi metodami, a niektóre z nich to:

- Shadowsocks

- Stunnel

- XOR Obfuscation

- Obfsproxy

#1. Shadowsocks

Shadowsocks, pierwotnie opracowany przez chińskiego programistę w celu obejścia Wielkiego Chińskiego Muru Ogniowego, jest jednym z szybszych sposobów na zmianę geolokalizacji. Jest to serwer proxy oparty na protokole SOCKS5.

W połączeniu z szyfrowaniem VPN, eliminuje typowe niedogodności zwykłych serwerów proxy i staje się jednym z najlepszych rozwiązań do maskowania, ukrywając ruch VPN jako zwykłe pakiety danych HTTPS.

#2. Stunnel

Stunnel to implementacja proxy wykorzystująca bibliotekę kryptograficzną OpenSSL, kompatybilna z każdym algorytmem wykorzystującym te same protokoły.

W związku z tym Stunnel może być stosowany z OpenVPN, popularnym protokołem VPN, aby ukryć standardowy ruch VPN za pomocą szyfrowania TLS.

#3. XOR Obfuscation

Ta metoda maskowania wykorzystuje klucz XOR za pośrednictwem dodatkowej nakładki i jest wdrażana w połączeniu z OpenVPN, aby ominąć blokady VPN.

Warto zaznaczyć, że twórcy OpenVPN odradzają korzystanie z tej poprawki XOR, ze względu na brak rygorystycznych testów. Niektórzy dostawcy VPN nadal jednak ją stosują, z własnymi modyfikacjami, ze względu na łatwość implementacji.

#4. Obfsproxy

Obfsproxy został opracowany przez społeczność Tor i może być używany również przez inne protokoły VPN, w tym OpenVPN.

Chociaż spełnia swoją rolę, może być podatny na wykrycie ze względu na zbyt losowe dane. Jest to jednak projekt typu open source, więc można go modyfikować w celu poprawy maskowania i uniknięcia wykrycia.

To tylko niektóre z metod wykorzystywanych przez dostawców VPN do wdrożenia maskowania serwera.

Należy pamiętać, że nie gwarantuje to sukcesu w każdej sytuacji.

Niemniej jednak, jest to najlepsze rozwiązanie w walce z popularnymi zaporami sieciowymi. Sprawdźmy, które firmy oferują tę funkcję w swoich usługach.

Warto dodać, że nie będę wymieniał standardowych funkcji branżowych, takich jak szyfrowanie AES-256-bit, czy dzielone tunelowanie. Skupię się za to na ważnych szczegółach i ewentualnych brakach.

NordVPN

NordVPN to bardzo ceniona sieć VPN, która umożliwia maskowanie ruchu i omijanie blokad internetowych. Można skorzystać z tej funkcji, wybierając protokół OpenVPN i odpowiedni serwer.

Może to być problematyczne dla niektórych użytkowników, ponieważ maskowanie nie jest dostępne na wszystkich serwerach. Na szczęście NordVPN oferuje 30-dniową gwarancję zwrotu pieniędzy, podobnie jak większość konkurencyjnych firm.

NordVPN jest potężną opcją, z ogromną bazą użytkowników i często chwaloną za odblokowywanie platform streamingowych.

Usługa umożliwia połączenie do sześciu urządzeń w ramach jednej subskrypcji, a także oferuje zaawansowane funkcje, takie jak Tor przez VPN czy prywatny DNS.

ProtonVPN

ProtonVPN jest moim osobistym faworytem, ma przejrzysty interfejs, darmową wersję, rewelacyjną prędkość i bogaty wybór funkcji chroniących prywatność. Dodatkowo, firma została założona przez obrońców prywatności.

Dzisiaj prezentujemy Stealth, nasz nowy, niestandardowy protokół do walki z cenzurą w Proton VPN. W obliczu rosnącej inwigilacji na świecie, stworzyliśmy zupełnie nowy protokół, który omija cenzurę internetową w autorytarnych reżimach: https://t.co/VY1Bl5x2qW

— Proton VPN (@ProtonVPN) 11 października 2022

ProtonVPN opracował swój własny protokół Stealth, który ma na celu walkę z cenzurą. Jest bardzo prosty w użyciu, wystarczy wybrać Stealth w sekcji protokołu.

Oprócz maskowania, ProtonVPN oferuje również funkcje Tor przez VPN, podwójny VPN, blokowanie reklam, prywatny DNS i wiele innych, co czyni go jednym z liderów branży VPN.

Dodatkowo, ProtonVPN umożliwia korzystanie z aż 10 urządzeń w ramach jednej subskrypcji.

Zachęcam do zapoznania się z naszą szczegółową recenzją ProtonVPN.

Surfshark

Surfshark zintegrował swoje rozwiązanie do maskowania z protokołem OpenVPN, a użytkownicy mogą z niego korzystać po prostu przełączając się na ten protokół.

Dodatkowym atutem jest wbudowane blokowanie reklam i możliwość podłączenia nieograniczonej liczby urządzeń w ramach jednej subskrypcji.

Oprócz standardowej subskrypcji VPN, dostępny jest pakiet Surfshark One, który obejmuje program antywirusowy, wyszukiwarkę i monitor ostrzegający przed hakerami.

ExpressVPN

ExpressVPN, ceniony za dostęp do rozrywki, podchodzi do kwestii maskowania w bardziej tajemniczy sposób niż wspomniane wcześniej firmy. Zapewnia on domyślne możliwości maskowania, a w przypadku problemów, użytkownik może skontaktować się z obsługą techniczną.

ExpressVPN słynie z wysokich prędkości, odblokowywania treści z innych regionów i stosunkowo wysokiej ceny.

Tak, jest to jedna z droższych sieci VPN na rynku. Jednak wielu użytkowników wybiera ExpressVPN ze względu na jego płynne działanie i bogaty zestaw funkcji.

Usługa umożliwia korzystanie z pięciu urządzeń w ramach jednej subskrypcji.

Zachęcam do zapoznania się z naszą szczegółową recenzją ExpressVPN.

Konieczność naszych czasów!

Maskowanie serwera, choć kiedyś mogło być tematem dyskusji, obecnie powinno być integralną częścią każdej usługi VPN.

Niestety, tak nie jest. Mimo to, spora liczba firm oferuje tę funkcję, która daje użytkownikom większą szansę na zachowanie prawdziwej anonimowości. Poza wspomnianymi, warto również zapoznać się z ofertą Astrill VPN.

Zachęcam także do lektury artykułów o niezawodnych sieciach VPN dla małych i średnich firm.