Zrozumienie bezplikowego złośliwego oprogramowania i sposoby obrony przed nim

Czym jest złośliwe oprogramowanie bezplikowe?

Być może zetknąłeś się już z problemem zainfekowania komputera złośliwym oprogramowaniem. Jeśli tak, to poznaj jego jeszcze bardziej podstępną formę: złośliwe oprogramowanie bezplikowe. Jest to rodzaj cyberzagrożenia, które działa w ukryciu, nie pozostawiając po sobie widocznych śladów na dysku twardym.

W przeciwieństwie do tradycyjnego złośliwego oprogramowania, które pozostawia pliki na dysku, umożliwiając programom antywirusowym ich wykrycie i usunięcie, złośliwe oprogramowanie bezplikowe działa wyłącznie w pamięci operacyjnej komputera (RAM). To utrudnia jego wykrycie i eliminację.

W tym artykule przybliżę Ci, czym dokładnie jest złośliwe oprogramowanie bezplikowe, jak działa i jak możesz się przed nim chronić.

Złośliwe oprogramowanie bezplikowe to fragment złośliwego kodu, który uruchamia się bezpośrednio z pamięci systemu. Jego działanie polega na wyszukiwaniu i wykorzystywaniu luk w zabezpieczeniach legalnych aplikacji. W nielicznych przypadkach, w celu realizacji swoich funkcji, może tworzyć własne, złośliwe procesy.

Programy antywirusowe zazwyczaj skanują pliki pobrane i zainstalowane na komputerze. Ponieważ złośliwe oprogramowanie bezplikowe nie ma powiązanego pliku, trudniej je wykryć. Szkodliwe działania, które może wykonywać, są podobne do tych, które podejmują inne złośliwe programy. Najistotniejsza różnica polega na sposobie, w jaki dostaje się do komputera.

Jak dochodzi do infekcji?

Podobnie jak w przypadku innych rodzajów złośliwego oprogramowania, złośliwe oprogramowanie bezplikowe rozprzestrzenia się za pomocą niebezpiecznych linków zawartych w spamie, na zainfekowanych stronach internetowych, lub poprzez ataki socjotechniczne. Jednak sposób, w jaki działa, różni się tym, że szuka podatności w programach zainstalowanych na komputerze lub w systemie operacyjnym.

Do typowych aplikacji, które padają ofiarą ataków, należą Powershell, Instrumentacja Zarządzania Windows (WMI), przeglądarki internetowe i wszelkie zainstalowane wtyczki, które zawierają luki. Złośliwe oprogramowanie wykorzystuje te luki, wprowadzając szkodliwy kod do legalnego programu, co pozwala mu wykonywać zamierzone działania.

Na przykład, zainfekowany program Powershell może wykonywać polecenia z uprawnieniami administratora, umożliwiając kradzież danych lub szyfrowanie cennych informacji.

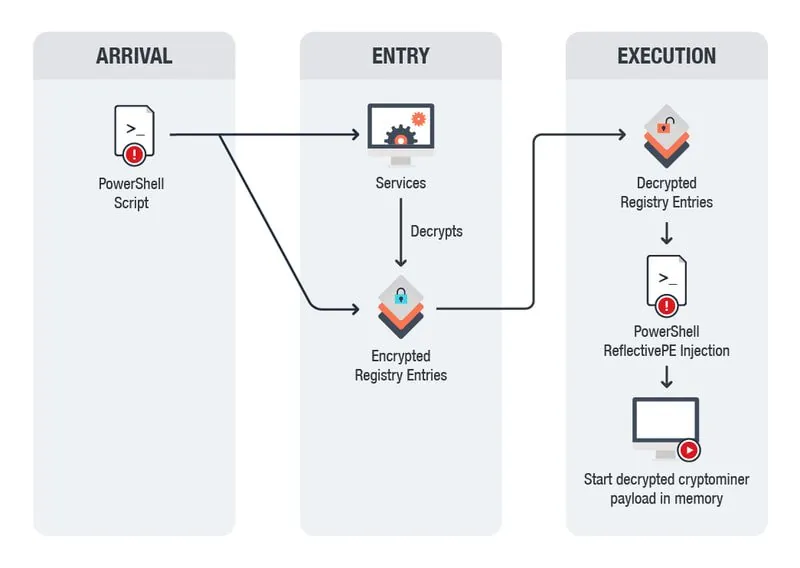

Źródło obrazu: TrendMikro

Może również stosować technikę "wydrążania procesów", polegającą na usunięciu zawartości legalnego procesu i zastąpieniu jej złośliwym kodem, który będzie działał pod tą samą nazwą.

PowerGhost to przykład ataku, w którym złośliwe oprogramowanie bezplikowe wykorzystało WMI i PowerShell do wydobywania kryptowalut na komputerach firmowych bez wykrycia.

Jakie zagrożenia stwarza oprogramowanie bezplikowe?

Złośliwe oprogramowanie bezplikowe jest w stanie wykonywać większość zadań realizowanych przez standardowe złośliwe programy, które działają w pamięci komputera. Wszystko zależy od celu, do jakiego zostało stworzone, oraz od wykorzystanej luki.

Typowe działania, jakie może wykonywać, to: kradzież danych, kradzież poświadczeń, szyfrowanie danych, monitorowanie aktywności, rejestrowanie naciśnięć klawiszy, wydobywanie kryptowalut, przeprowadzanie ataków DDoS oraz modyfikowanie ustawień bezpieczeństwa w celu przeprowadzenia dalszych ataków.

Poniżej przedstawiam przykłady ataków bezplikowego oprogramowania, które miały miejsce na szeroką skalę:

PowerWare: Ten rodzaj ransomware wykorzystywał Powershell do ukrytego uruchamiania poleceń, które blokowały dostęp do ważnych plików, symulując ich zaszyfrowanie. Następnie żądano okupu w kryptowalucie.

PowerSniff: Rozprzestrzeniał się poprzez wykorzystanie makr w programie Microsoft Word. Makro przeszukiwało komputer w celu kradzieży danych uwierzytelniających.

TrickBot: Choć nie jest to typowe bezplikowe oprogramowanie, w jednej z bardziej zaawansowanych wersji TrickBot ładował swoje moduły do pamięci. Jego głównym celem była kradzież danych logowania do kont bankowych.

Ransomware Netwalkera: To kolejny przykład ransomware, który stosuje taktyki bezplikowe. Zastępował on legalne procesy Microsoftu złośliwym kodem, by móc ukryć się i wykonywać swoje polecenia.

Jak wykryć bezplikowe złośliwe oprogramowanie?

Złośliwe oprogramowanie bezplikowe, ze względu na swoją naturę, jest bardzo trudne do wykrycia. Jeśli podejrzewasz, że kliknąłeś na podejrzany link i Twój komputer mógł zostać zainfekowany, możesz podjąć pewne kroki w celu ustalenia, czy rzeczywiście doszło do infekcji i jak sobie z nią poradzić.

Oto kilka sygnałów ostrzegawczych, na które warto zwrócić uwagę:

Nietypowe zachowanie systemu: Złośliwe oprogramowanie bezplikowe może wywoływać nietypowe reakcje systemu, takie jak otwieranie i zamykanie aplikacji, zawieszanie się komputera, awarie lub nieoczekiwane ponowne uruchomienia.

Spadek wydajności: Możesz zaobserwować nagłe obniżenie ogólnej wydajności systemu, co może prowadzić do jego zamrożenia.

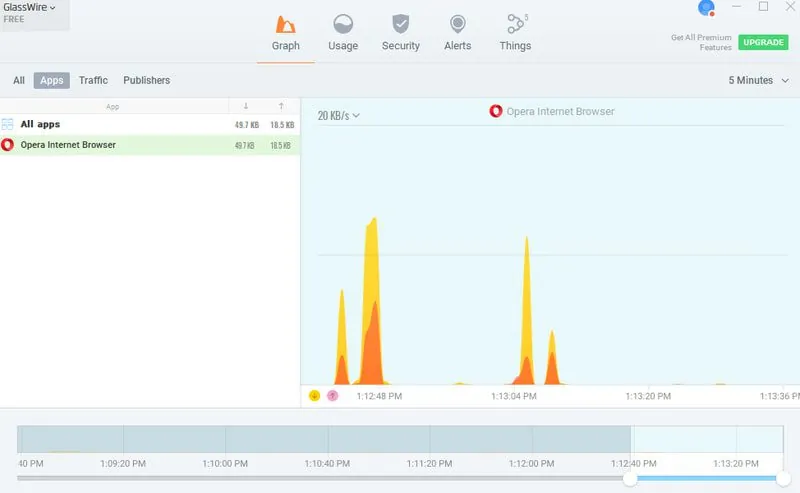

Nietypowy ruch w sieci: Oprócz pogorszenia wydajności sieci możesz zauważyć nietypowy ruch danych, w tym połączenia z nieznanymi adresami. Do analizy ruchu sieciowego zalecam użycie programu GlassWire.

Wysokie użycie procesora przez nieznany proces: Otwórz Menedżera Zadań i sprawdź, czy któryś z procesów nie zużywa nadmiernej ilości zasobów procesora, nawet gdy nie jest aktywnie używany.

Zmiany w ustawieniach antywirusa: Złośliwe oprogramowanie bezplikowe może próbować wyłączyć program antywirusowy, by komputer był bardziej podatny na ataki.

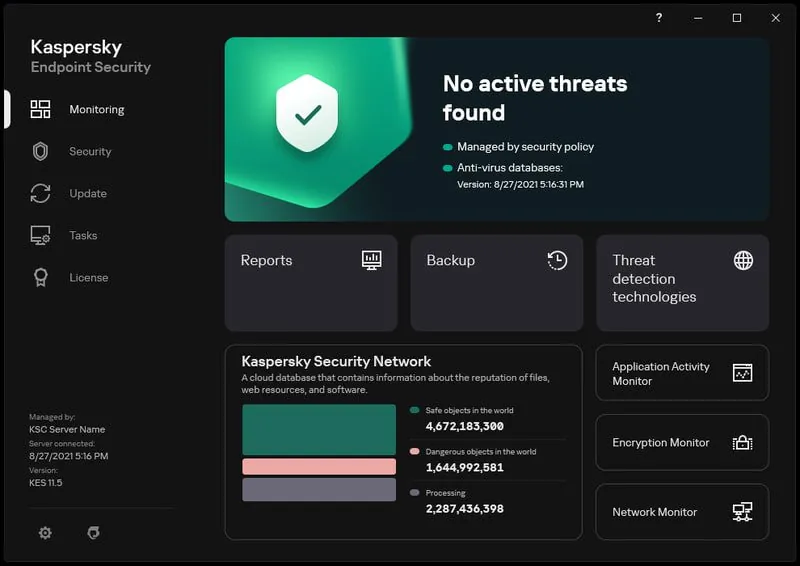

Dodatkowo, warto korzystać z programów antywirusowych wyposażonych w funkcję wykrywania zachowań, które mogą zidentyfikować nietypowe działania aplikacji i procesów. Szczególnie godny polecenia jest Kaspersky Antivirus, który oferuje narzędzia do ochrony przed złośliwym oprogramowaniem bezplikowym, analizujące wrażliwe obszary systemu, takie jak WMI czy rejestr. Kaspersky ma również duże doświadczenie w wykrywaniu popularnych ataków z użyciem złośliwego oprogramowania bezplikowego.

Co zrobić, gdy dojdzie do infekcji?

Jeśli podejrzewasz, że Twój komputer został zainfekowany, jest duża szansa, że jest już za późno, szczególnie jeśli złośliwe oprogramowanie miało na celu kradzież danych.

Pierwszym krokiem powinno być wyłączenie i ponowne uruchomienie komputera. Ponieważ zawartość pamięci RAM jest ulotna, zostaje wyczyszczona po wyłączeniu komputera. To może automatycznie usunąć złośliwe oprogramowanie bezplikowe, zanim zdąży wyrządzić większe szkody.

Niestety, wiele złośliwych programów bezplikowych posiada mechanizmy, które pozwalają im przetrwać ponowne uruchomienie, np. poprzez zapisanie kodu w rejestrze systemu. Jeśli to możliwe, uruchom komputer w trybie awaryjnym, a następnie zastosuj poniższe metody:

#1. Skanowanie za pomocą programu antywirusowego

Ponownie, powinieneś użyć programu antywirusowego, który ma funkcje ochrony przed złośliwym oprogramowaniem bezplikowym. Kaspersky jest nadal rekomendowany do wykrywania zmian wprowadzonych przez tego typu oprogramowanie. Możesz również wypróbować Malwarebytes, który wykorzystuje sztuczną inteligencję do wykrywania zachowań charakterystycznych dla złośliwego oprogramowania bezplikowego.

#2. Użycie przywracania systemu

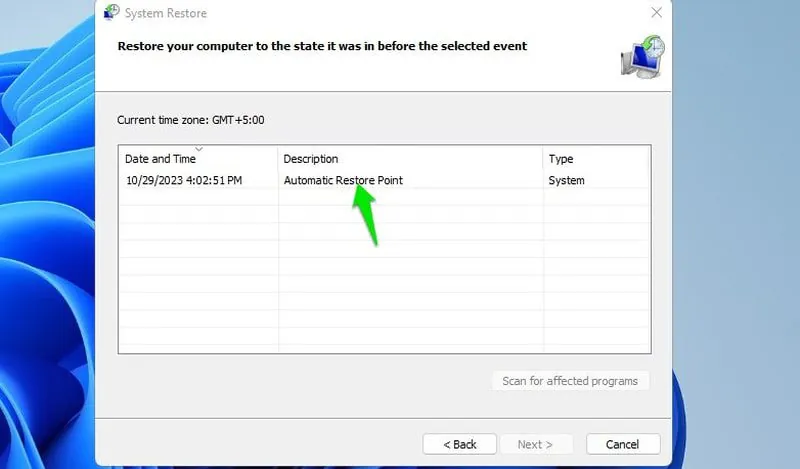

Przywracanie systemu pozwala na powrót do wcześniejszego stanu komputera, cofając wszystkie wprowadzone zmiany. Funkcja ta jest domyślnie włączona w systemie Windows i powinna być aktywna, chyba że została wyłączona ręcznie.

Aby skorzystać z przywracania systemu, wpisz w wyszukiwarce systemu Windows "Odzyskiwanie" i otwórz narzędzie przywracania systemu. Wybierz punkt przywracania z czasu przed infekcją, by cofnąć zmiany.

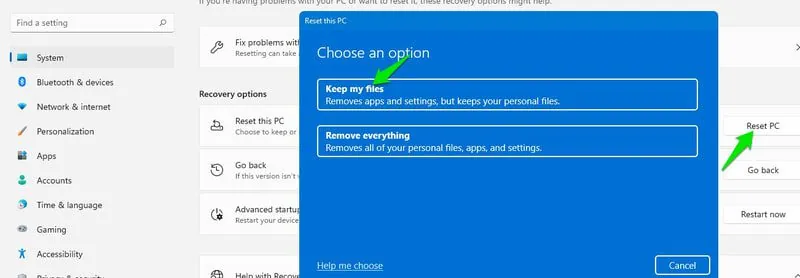

#3. Resetowanie komputera

Jeśli nie masz dostępnych punktów przywracania, zresetowanie komputera może pomóc w naprawieniu szkód, przy jednoczesnym zachowaniu danych. Resetowanie usunie jednak wszystkie zainstalowane programy, więc upewnij się, że nie masz w nich ważnych danych.

W Ustawieniach systemu Windows wybierz "System", a następnie "Odzyskiwanie" i "Resetuj komputer". W oknie, które się pojawi, kliknij "Zachowaj moje pliki" i postępuj zgodnie z instrukcjami, aby zresetować system.

Jak chronić się przed bezplikowym złośliwym oprogramowaniem?

Większość środków ostrożności, które stosujesz w celu ochrony przed zwykłym złośliwym oprogramowaniem, działa również w przypadku złośliwego oprogramowania bezplikowego. Pamiętaj tylko o zainstalowaniu programu antywirusowego z funkcją wykrywania zachowań i unikaj pobierania podejrzanych treści oraz klikania w nieznane linki.

Poniżej przedstawiam kilka środków, które są szczególnie ważne w kontekście ochrony przed złośliwym oprogramowaniem bezplikowym:

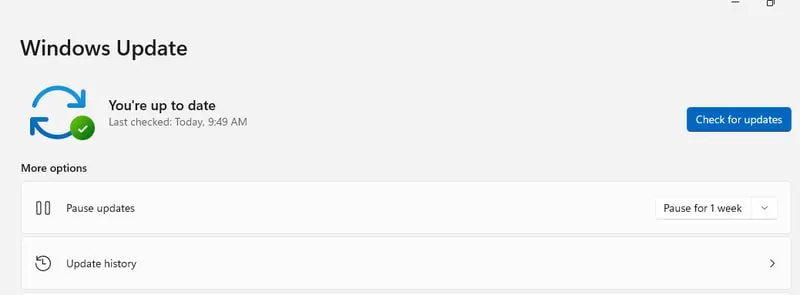

Aktualizuj system operacyjny i aplikacje

Złośliwe oprogramowanie bezplikowe często wykorzystuje luki w zabezpieczeniach oprogramowania. Upewnij się, że Twój system operacyjny ma zainstalowane najnowsze aktualizacje, a wszystkie aplikacje są aktualne, ponieważ wiele z tych aktualizacji zawiera poprawki na znane luki.

Uważaj na rozszerzenia przeglądarki

Złośliwe oprogramowanie bezplikowe może atakować również wtyczki przeglądarki zawierające luki. Upewnij się, że pobierasz rozszerzenia tylko z zaufanych źródeł i aktualizuj je regularnie. W przypadku podejrzenia infekcji, rozważ ponowną instalację rozszerzeń.

Monitoruj swoją sieć

Prawie wszystkie ataki złośliwego oprogramowania bezplikowego wymagają połączenia z zewnętrznymi serwerami. Program GlassWire może pomóc Ci w wykrywaniu podejrzanych połączeń i automatycznie je blokować za pomocą wbudowanej zapory. Włącz powiadomienia, aby otrzymywać alerty o każdym potencjalnie niebezpiecznym połączeniu.

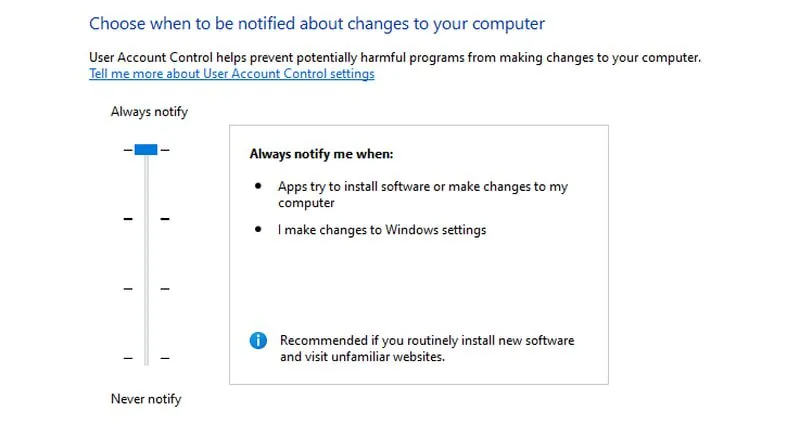

Zwiększ poziom bezpieczeństwa Kontroli Konta Użytkownika (UAC)

Skonfiguruj UAC tak, aby informował Cię o każdej zmianie wprowadzanej w systemie przez Ciebie lub przez aplikację. Może to być irytujące ze względu na częste powiadomienia, ale znacznie zwiększa bezpieczeństwo przed ukrytymi zagrożeniami, takimi jak złośliwe oprogramowanie bezplikowe.

W wyszukiwarce systemu Windows wpisz "UAC" i kliknij "Zmień ustawienia kontroli konta użytkownika". Ustaw poziom bezpieczeństwa na najwyższy.

Zastosuj rozwiązanie Endpoint Security

W przypadku firm i przedsiębiorstw ochrona wszystkich komputerów w sieci jest możliwa dzięki scentralizowanemu systemowi zabezpieczeń. Nawet jeśli jedno z urządzeń zostanie zainfekowane, pozostałe będą bezpieczne, a oprogramowanie zabezpieczające pomoże w naprawie zainfekowanego komputera. Aktualizacje są wdrażane w czasie rzeczywistym, co oznacza, że luki w zabezpieczeniach są natychmiast łata.

Crowdstrike to rozwiązanie, które oferuje ochronę opartą na sztucznej inteligencji. Posiada także dedykowany skaner pamięci chroniący przed złośliwym oprogramowaniem bezplikowym.

Podsumowanie

Złośliwe oprogramowanie bezplikowe jest jednym z najbardziej podstępnych rodzajów zagrożeń. Hakerzy wykorzystują je często jako element większych ataków. W większości przypadków, można jednak uniknąć infekcji, zachowując ostrożność i unikając klikania w podejrzane linki.

Możesz również przeczytać o tym, jak skanować i usuwać złośliwe oprogramowanie z telefonów z Androidem i iOS.