Ataki złośliwego oprogramowania mogą uderzyć w małe i średnie przedsiębiorstwa (SMB) tak samo, jak w wielkie korporacje. Tym bardziej, że małe i średnie firmy nie mają dużego budżetu na inwestowanie w najlepsze oprogramowanie zabezpieczające online, jakie mają większe korporacje.

Faktycznie, według statystyk, jedna na pięć małych firm w Wielkiej Brytanii i Stanach Zjednoczonych nie korzysta z żadnej ochrony punktów końcowych.

Co więcej, żyjemy obecnie w społeczeństwie, w którym coraz więcej pracowników pracuje w domu, korzystając z własnych gadżetów zamiast komputerów biurowych.

Siłą napędową ataków na małe i średnie firmy są często pieniądze. Hakerzy mogą zarabiać pieniądze na różne sposoby, w tym kradnąc i sprzedając informacje finansowe lub przechowując poufne dane w celu okupu.

W rezultacie odpowiednie zabezpieczenia online stały się krytyczne dla bezpieczeństwa sieci organizacji.

W tym poście przyjrzymy się sześciu najlepszym rozwiązaniom z zakresu bezpieczeństwa online, które chronią małe i średnie przedsiębiorstwa przed zagrożeniami ze strony złośliwego oprogramowania.

Spis treści:

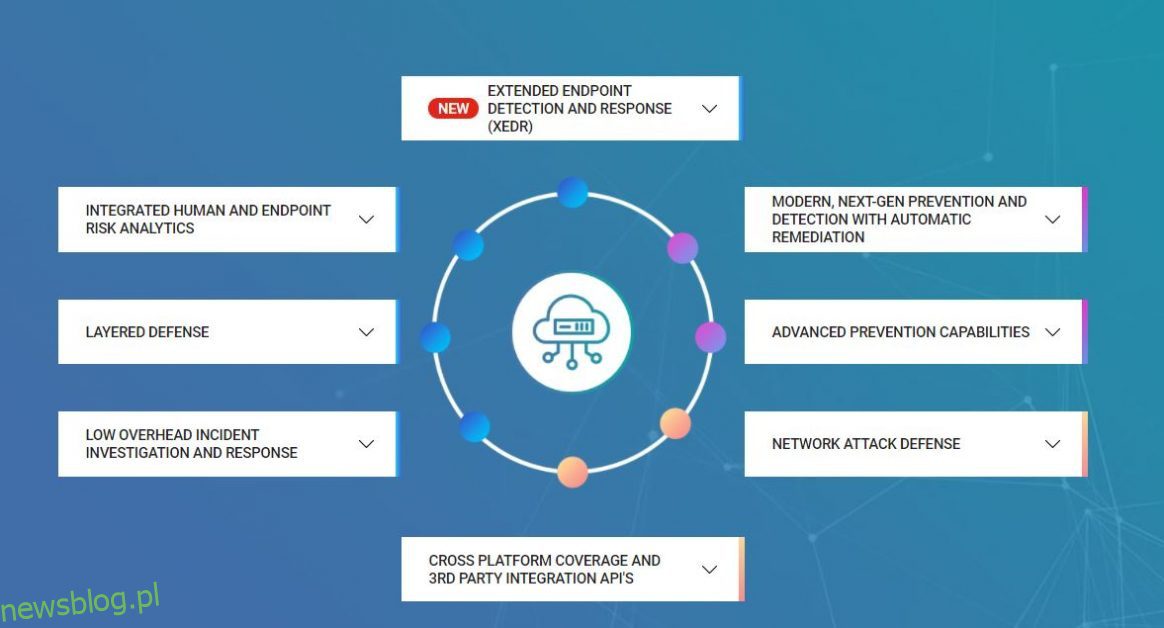

Avast Biznes

Avast Business to kompletne rozwiązanie zabezpieczające punkty końcowe i sieciowe, które zapewnia pełną ochronę małych i średnich firm przed lukami w zabezpieczeniach i zagrożeniami sieciowymi, takimi jak wirusy i złośliwe oprogramowanie.

Oprogramowanie jest w 100% oparte na chmurze, co oznacza, że możesz zarządzać wszystkimi swoimi punktami końcowymi, zasadami i alertami z jednej zintegrowanej platformy, niezależnie od tego, gdzie jesteś, ponieważ masz zdalny dostęp do wszystkich swoich urządzeń w chmurze.

Wykorzystuje wykrywanie behawioralne, uczenie maszynowe i wykrywanie oparte na sygnaturach, aby skutecznie identyfikować i poddawać kwarantannie zagrożenia złośliwym oprogramowaniem. Jest łatwy w instalacji, a jego interfejs użytkownika jest przyjazny i łatwy w zarządzaniu oraz jest kompatybilny z dowolnym komputerem stacjonarnym, laptopem lub serwerem.

Więcej funkcji i korzyści

VPN i zapora sieciowa

Jest wyposażony w VPN i wbudowaną zaporę ogniową, aby zapewnić dalszą ochronę, aby pomóc zabezpieczyć Twoją tożsamość online i zapobiec śledzeniu Twojego cyfrowego śladu przez adware.

Osłona poczty e-mail

Funkcja osłony poczty e-mail pomaga wykrywać i usuwać wiadomości e-mail phishingowe i spam ze skrzynek odbiorczych użytkowników, a funkcja niszczarki danych jest szczególnie przydatna do trwałego usuwania poufnych informacji.

Oparte na zasadach

Strony zasad umożliwiają ustawianie i zapisywanie zasad punktów końcowych. Możesz także z łatwością przełączać urządzenia między zasadami z portalu w chmurze.

Bitdefender GravityZone

Bitdefender Gravityzone to skalowalne, kompleksowe rozwiązanie zabezpieczające, które łączy pionierskie i opatentowane technologie, takie jak heurystyka, podejścia oparte na sygnaturach, inspektor procesów i algorytmy uczenia maszynowego, aby zaoferować małym i średnim przedsiębiorstwom zestaw rozwiązań zabezpieczających.

Bitdefender dobrze współpracuje z fizycznymi i wirtualnymi maszynami z systemem macOS, Windows, Linux i Microsoft Exchange, oferując rozwiązania zabezpieczające, takie jak antywirus, zapora, ochrona przed złośliwym oprogramowaniem, zapora programowa, kontrola treści, kontrola urządzeń itp., a także zapobieganie phishingowi i ataki dnia zerowego.

Interfejs użytkownika klienta (UI) — znany również jako centrum sterowania GravityZone — jest łatwy w użyciu i sprawia, że wdrożenie jest proste. Oprogramowanie może być zarządzane za pośrednictwem interfejsu opartego na chmurze lub może być hostowane lokalnie.

Dzięki GravityZone możesz korzystać z jednej konsoli, która zapewnia kompleksową ochronę i pokazuje linię trendu aktywności złośliwego oprogramowania, jednocześnie informując Cię o innych czynnikach zagrożeń, wykrywając i analizując ryzykowne błędy w konfiguracji oprogramowania i systemu operacyjnego (OS). A gdy zagrożenia zostaną wykryte, otrzymasz szczegółowy opis ataku.

Istnieje również interfejs sieciowy, który pozwala zdefiniować pakiety instalacyjne dla punktów końcowych. Możesz zainstalować moduł Firewall, Advanced Threat Control, Content Control oraz Power User. Ponadto można wybrać składniki, które mają być dołączone wraz z niektórymi ustawieniami instalacji, takimi jak hasło odinstalowania, niestandardowa ścieżka instalacji i skanowanie przed instalacją.

Kolejną przydatną funkcją jest strona Polityki, na której można dodawać i zarządzać politykami. Na przykład, możesz określić typ ruchu sieciowego, na który chcesz zezwolić, czy włączyć zaporę oraz typy urządzeń, które mają być podłączone do systemu.

Analizator piaskownicy to kolejna ekscytująca funkcja bezpieczeństwa Bitdefender GravityZone. Pozwala przesyłać pliki (do wirtualnego bezpiecznego środowiska) w celu ich zdetonowania i przeanalizowania przed uruchomieniem ich w prawdziwym świecie. Umożliwia to określenie, czy plik jest bezpieczny, przed jego otwarciem.

Więcej funkcji i korzyści

Zapobieganie ransomware i łagodzenie jego skutków

Ochrona przed ransomware obejmuje automatyczne i aktualizowane w czasie rzeczywistym kopie zapasowe plików, które mogły zostać zmodyfikowane przez złośliwe procesy. Jest to istotna funkcja, ponieważ te kopie zapasowe mogą być używane do cofania wszelkich zmian w oryginalnych danych po zneutralizowaniu zagrożenia.

Działa w trybie zerowego zaufania

GravityZone działa w trybie zerowego zaufania, co oznacza, że stale monitoruje wszystkie uruchomione procesy pod kątem podejrzanej aktywności lub nienormalnego zachowania. Umożliwia to wykrywanie typowych dróg ataku, takich jak próba zamaskowania typu procesu, wykonanie kodu i tak dalej.

Obrona przed atakami sieciowymi

Każdego dnia oprogramowanie uruchamia 11 miliardów zapytań w celu wykrycia i ochrony przed atakami, które próbują włamać się do systemu, wykorzystując luki w sieci.

Ta funkcja bezpieczeństwa oparta na sieci zapobiega wykonywaniu zagrożeń, takich jak ataki typu brute-force, kradzieże haseł, exploity sieciowe i ruchy boczne.

Warstwowa ochrona Twojego punktu końcowego

Chroni Twoje urządzenia i serwery przy użyciu różnych warstw narzędzi bezpieczeństwa, takich jak ciągłe monitorowanie, uczenie maszynowe, heurystyka, analiza oparta na sygnaturach i ochrona pamięci. Działają w celu blokowania złośliwego oprogramowania, leczenia urządzeń i kwarantanny zainfekowanych urządzeń.

Moduły internetowe i antyphishingowe

Oprogramowanie zawiera również filtrowanie online, które skanuje ruch sieciowy (w tym ruch zaszyfrowany HTTPS), aby zapobiegać pobieraniu złośliwego oprogramowania i blokować dostęp do witryn phishingowych i fałszywych. Ta funkcja pomaga użytkownikom uniknąć kłopotów dzięki znacznie zmniejszonej liczbie fałszywych alarmów.

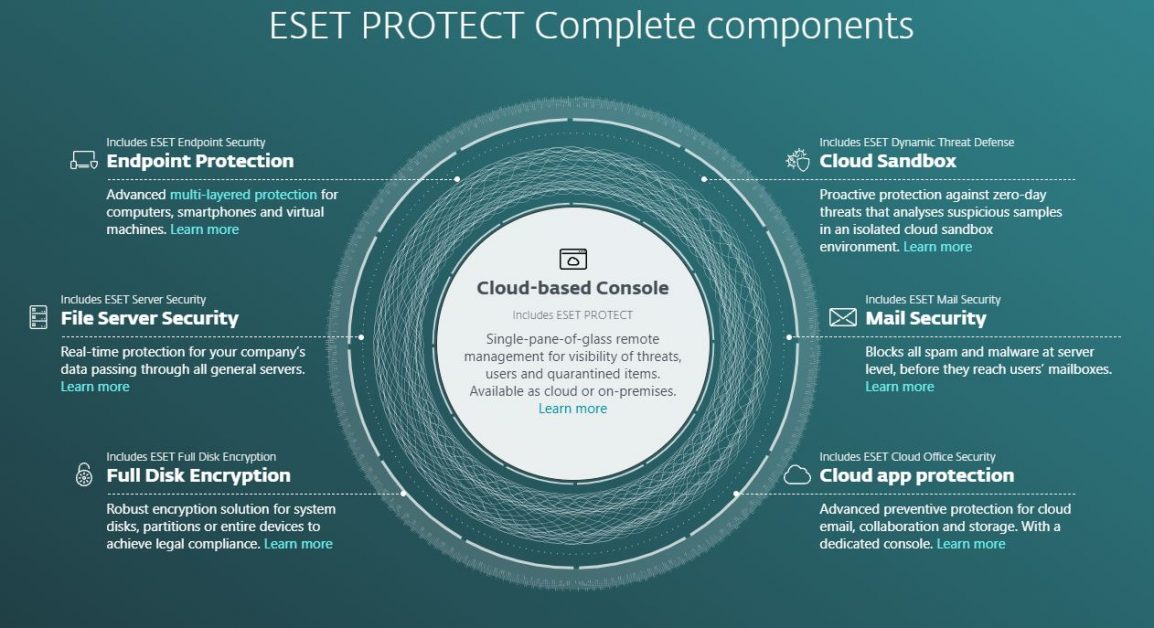

ESET Endpoint Security

ESET Endpoint Security to lekkie i wysoce elastyczne rozwiązanie, które działa z systemami operacyjnymi Windows, macOS, Linux i Android. Zawiera wbudowane systemy iOS i AndroidOS do zarządzania urządzeniami mobilnymi.

Oprogramowanie zabezpieczające jest dostępne lokalnie i w chmurze. System wykrywa ukierunkowane złośliwe oprogramowanie, oprogramowanie ransomware i ataki bezplikowe przy użyciu algorytmów uczenia maszynowego i inteligencji zagrożeń crowdsourcingowych ze względu na jego potężne możliwości wykrywania włamań.

Osiąga to poprzez ciągłe monitorowanie i ocenę wszystkich aktualnie uruchomionych aplikacji pod kątem złośliwej zawartości w oparciu o ich znane cechy.

ESET chroni również aplikacje internetowe i przeglądarki używane do uzyskiwania dostępu do poufnych danych biznesowych zarówno wewnątrz lokalu, jak i w chmurze. Bezpieczna przeglądarka internetowa gwarantuje, że użytkownicy nie pobierają złośliwych plików, a zespół IT może umieszczać adresy URL na białej i czarnej liście.

Jest dostępny w 38 językach i ma zlokalizowane wsparcie, dzięki czemu jest odpowiednim oprogramowaniem zabezpieczającym online dla małych i średnich firm o zróżnicowanej sile roboczej.

Więcej funkcji i korzyści

Wykrywanie ransomware

Ochrona przed złośliwym oprogramowaniem obejmuje Ransomware Shield, która identyfikuje złośliwe oprogramowanie przed, w trakcie i po fazie wykonania cyklu życia, aby zapewnić najlepszy dostępny poziom ochrony.

Wielowarstwowa obrona

Wielowarstwowa ochrona Eset obejmuje piaskownicę w produkcie, która może wykrywać złośliwe oprogramowanie, które próbuje się zamaskować, aby uniknąć wykrycia.

Obsługa wielu platform

Działa dobrze z systemami Windows, Mac, Linux i Android. Zarządzanie urządzeniami mobilnymi jest również w pełni zintegrowane z systemami iOS i Android.

Niezrównana wydajność

Jest to lekki system ochrony punktów końcowych, który poprawia wydajność urządzenia.

Ochrona przed atakami sieciowymi

Inną interesującą funkcją jest blokowanie exploitów na poziomie sieci, zapobiegając tym samym zainfekowaniu systemów firmy przez oprogramowanie ransomware.

Konsola oparta na chmurze

Pojedyncza ujednolicona konsola zarządzania oparta na chmurze umożliwia sterowanie wszystkimi punktami końcowymi firmy ESET — w tym urządzeniami mobilnymi. To, w połączeniu z automatycznymi aktualizacjami, sprawia, że konfiguracja i konserwacja są proste, bez dodatkowego sprzętu.

Avira Prime

Avira Prime oferuje najwyższy poziom bezpieczeństwa dla Twojej firmy, zapewniając pełną ochronę punktów końcowych. Twoja prywatność jest chroniona, gdy jesteś online, a Twoje urządzenie ma zoptymalizowaną szybkość i wydajność.

Jest dostarczany z Avira Protection Cloud, hybrydą technologii, takich jak sztuczna inteligencja, silniki wielu skanów, analiza zachowań i inteligencja roju. Łącząc wszystkie te funkcje, Avira zapewnia najlepszą ochronę przed licznymi zagrożeniami, takimi jak ataki phishingowe, oprogramowanie ransomware i złośliwe oprogramowanie.

Oprogramowanie zabezpieczające to rozwiązanie wieloplatformowe i na wiele urządzeń, które może rozwiązać wszystkie problemy związane z prywatnością na maksymalnie 25 urządzeniach, w tym na systemach Windows, Mac, przeglądarkach internetowych, systemach Android i iOS.

Więcej funkcji i korzyści

Inteligentne skanowanie

Jednym kliknięciem możesz przeskanować cały system w poszukiwaniu złośliwego oprogramowania, słabych haseł, niezałatanego lub nieaktualnego oprogramowania oraz luk w zabezpieczeniach sieci.

Ochrona antywirusowa

Wykrywa i chroni wszystkie punkty końcowe przed złośliwym oprogramowaniem i zagrożeniami internetowymi w czasie rzeczywistym.

Nieograniczony VPN

Narzędzie zabezpiecza dane biznesowe i zapewnia bezpieczeństwo w Internecie dzięki nieograniczonej sieci VPN, zapewniając jednocześnie zaawansowane ustawienia prywatności w celu ochrony poufnych danych biznesowych.

Środek do czyszczenia komputera

Avira może zoptymalizować Twoje cyfrowe wrażenia, czyszcząc niepotrzebne pliki, co zmniejsza ilość pamięci. Może to przyspieszyć czas uruchamiania, zmniejszyć opóźnienia i zwiększyć ogólną wydajność.

Zarządzanie hasłami

Możesz tworzyć i zarządzać bardzo bezpiecznymi hasłami do wszystkich swoich internetowych kont firmowych.

Acronis Cyber Protect

Acronis Cyber Protect wykorzystuje oparte na sztucznej inteligencji statyczne, behawioralne heurystyczne technologie antywirusowe, chroniące przed kryptojackingiem, chroniące przed złośliwym oprogramowaniem i chroniące przed ransomware w celu ochrony danych w czasie rzeczywistym.

Dzięki Acronis Cyber Protect otrzymujesz ciągłe monitorowanie i powiadomienia w czasie rzeczywistym o złośliwym oprogramowaniu, lukach w zabezpieczeniach, klęskach żywiołowych oraz alerty o potencjalnych zagrożeniach na całym świecie, które mogą zagrozić bezpieczeństwu danych, dzięki czemu możesz podjąć działania.

Ponadto możesz skanować swoje urządzenia w poszukiwaniu luk w zabezpieczeniach za pomocą funkcji oceny luk w zabezpieczeniach Acronis, aby zagwarantować, że wszystkie aplikacje i systemy operacyjne są aktualne i nie mogą zostać wykorzystane przez hakerów.

Inną przydatną funkcją jest zapobieganie exploitom, która pomaga zatrzymać i zapobiec atakom za pomocą narzędzi, takich jak ochrona przed eskalacją uprawnień, ochrona pamięci, ochrona przed wstrzyknięciem kodu i ochrona programowania zorientowanego na zwrot.

Więcej funkcji i korzyści

Kopia zapasowa plików i obrazów dysków

Automatycznie tworzy kopie zapasowe pojedynczych danych lub chroni całą organizację, tworząc kopię zapasową całego systemu w jednym pliku. Możesz bez wysiłku przywrócić wszystkie informacje na nowym sprzęcie w przypadku awarii danych.

Stała ochrona danych

Agent Acronis tworzy listę krytycznych aplikacji, które użytkownicy często odwiedzają, i stale tworzy kopie zapasowe każdej zmiany wprowadzonej w wymienionych aplikacjach, niezależnie od tego, gdzie użytkownik zapisuje plik, zapewniając, że użytkownicy nie stracą swojej pracy w toku. Jeśli system wymaga ponownego zobrazowania, można przywrócić dane z kopii zapasowej i zastosować najnowsze modyfikacje, zapewniając, że żadne dane nie zostaną utracone.

Monitorowanie stanu dysku

Narzędzie może ostrzegać o problemie z dyskiem, zanim do niego dojdzie, ponieważ wykorzystuje różne parametry systemu operacyjnego, takie jak raporty o alertach i uczenie maszynowe, do ciągłego monitorowania stanu dysku. Umożliwia to podjęcie niezbędnych środków ostrożności w celu zabezpieczenia danych, co pomaga uniknąć przypadkowej utraty danych, a jednocześnie wydłuża czas pracy bez przestojów.

Skanowanie kopii zapasowych pod kątem złośliwego oprogramowania

Posiada wbudowany skaner złośliwego oprogramowania, który zapobiega przywracaniu zainfekowanych plików, skanując kopie zapasowe całego dysku w scentralizowanej lokalizacji, zapewniając, że odzyskasz tylko czystą, wolną od złośliwego oprogramowania kopię zapasową.

Gromadzenie danych kryminalistycznych

Istnieje również wbudowany tryb kryminalistyczny do zbierania dowodów cyfrowych – takich jak zrzuty pamięci i informacje o procesach – z kopii zapasowych na poziomie dysku. Zbieranie dowodów cyfrowych pomaga uprościć przyszłe analizy.

Zdalne czyszczenie urządzeń

Inną gwiezdną funkcją jest zdalne wymazywanie zhakowanych lub brakujących urządzeń z systemem Windows. Oznacza to, że możesz skutecznie zapobiegać usuwaniu danych przez nieuczciwych pracowników lub dostępowi cyberprzestępców za pośrednictwem zgubionych lub skradzionych urządzeń.

Malwarebytes Endpoint Protection

Malwarebytes Ochrona punktów końcowych wykorzystuje:

- wykrywanie oparte na sygnaturach — które porównuje zagrożenie z bazą danych znanych sygnatur złośliwego oprogramowania

- wykrywanie heurystyczne — które analizuje cechy powszechnie używane w złośliwym oprogramowaniu i

- ochrona w czasie rzeczywistym na komputerze i w przeglądarce w celu ochrony przed oprogramowaniem ransomware i potencjalnie niechcianymi programami (PUP).

Funkcje ochrony przeglądarki i prywatności Malwarebytes skupiają się na zabezpieczeniu przeglądarki za pomocą wykrywania oszustw, blokowania reklam i ochrony przed śledzeniem danych innych firm. Aby zabezpieczyć swoją anonimowość online, możesz również użyć oprogramowania do połączenia się z VPN z serwerami w ponad 30 lokalizacjach.

Oprogramowanie posiada całkowicie odnowioną konsolę zarządzania chmurą, która jest intuicyjna, bardziej pouczająca i prosta w użyciu. Interfejs użytkownika umożliwia szybką konfigurację i zapewnia szybki, łatwy wgląd i raportowanie stanu i kondycji Twoich urządzeń, informując Cię i wyprzedzając cyberprzestępców. Panel zarządzania w chmurze pozwala również izolować i analizować problemy, chronić serwery, odwracać ataki ransomware i zarządzać bezpieczeństwem.

Silnik Katana Malwarebytes

Katana Engine (wprowadzony 27 stycznia 2020 r.) jest sercem programu Malwarebytes Endpoint Protection i usprawnia wykrywanie zagrożeń, czas reakcji i wydajność. Posiada wykrywanie behawioralne bez sygnatur, które wyszukuje najnowsze odmiany szkodliwych rodzin szkodliwego oprogramowania, które próbują uniknąć standardowych sygnatur poprzez pakowanie w czasie wykonywania, zaciemnianie i szyfrowanie, zapewniając szybką ochronę przed nowymi zagrożeniami, z którymi tradycyjny program antywirusowy ma problemy z wykryciem.

Wykorzystuje również połączenie zautomatyzowanego uczenia maszynowego i technologii ochrony przed oprogramowaniem ransomware, aby chronić komputery Twojej firmy przed zaawansowanymi atakami, takimi jak oprogramowanie ransomware. Eliminacja zagrożeń za pomocą kilku kliknięć usuwa złośliwe oprogramowanie z urządzeń i zapewnia płynne działanie Twojej organizacji.

Więcej funkcji i korzyści

Poprawiona prędkość

Oprogramowanie zmniejsza do 50 procent zużycie zasobów systemowych podczas skanowania, a wyniki testów innych firm udowadniają to ponad wszelką wątpliwość.

Wzmocnione bezpieczeństwo

Funkcja izolacji ataków została ulepszona, dzięki czemu oprogramowanie może wykrywać i blokować najbardziej wyrafinowane złośliwe oprogramowanie oraz blokować zainfekowane urządzenia, aby zatrzymać zagrożenia na ich śladach. Co więcej, jeśli zaawansowane zagrożenie, takie jak oprogramowanie ransomware, uniknie wykrycia i zaszyfruje dane, masz do 72 godzin przywrócenia oprogramowania ransomware, aby przywrócić system do prawidłowego stanu.

Ulepszone wykrywanie zerowej godziny

Szybszy proces definiowania zagrożeń w Malwarebytes skraca czas potrzebny na ochronę przed nowymi zagrożeniami poprzez usprawnienie publikowania nowych definicji. Mówiąc prościej, identyfikuje nowe zagrożenia w miarę ich pojawiania się, uniemożliwiając im sianie spustoszenia na Twoim urządzeniu.

Doskonała obsługa klienta

Jest to lekkie, niedrogie rozwiązanie zabezpieczające, które może chronić do 20 urządzeń. Co więcej, ich zespół wsparcia jest fantastyczny i dostępny 24 godziny na dobę, 7 dni w tygodniu przez telefon, czat i e-mail.

Ostatnie słowa 👩🏫

Cyberataki stały się bardziej wyrafinowane iz tego powodu ważne jest, aby wiedzieć, że inwestujesz w najlepsze rozwiązanie bezpieczeństwa online dla swojej małej lub średniej firmy.

Każde z omówionych powyżej rozwiązań bezpieczeństwa online oferuje nieco inne funkcje, w tym różne poziomy wykrywania zagrożeń i ochrony, zgodność z urządzeniami mobilnymi oraz zarządzanie poprawkami. Mimo to wszystkie nadają się do ochrony przed złośliwym oprogramowaniem dla małych i średnich firm.