Dla tych, którzy nie wiedzą, GraphQL jest językiem zapytań i środowiskiem wykonawczym dla interfejsów API opracowanych przez Facebooka, a teraz jest open-source (ulga 😌).

I jak każde inne oprogramowanie, również GraphQL ma swoje wady i zalety.

Możesz zignorować wady związane z funkcjami lub funkcjonalnością. Ale co, jeśli powiem ci, że w GraphQL jest lista luk w zabezpieczeniach?

Nie martw się. Istnieją różne narzędzia, które pomogą Ci znaleźć i naprawić luki w zabezpieczeniach GraphQL.

Ale zanim przedstawię Ci narzędzia, najpierw przyjrzyjmy się, czym jest GraphQL i jakie są jego luki.

Spis treści:

Co to jest GraphQL?

Aby wyjaśnić, czym jest GraphQL, wyobraź sobie scenariusz; siedzisz w restauracji i zamawiasz lunch.

Ale możesz nie chcieć dokładnie tego dania wymienionego w menu. Czasami możesz chcieć dodać/usunąć niektóre składniki. Załóżmy, że masz alergię na orzechy i chcesz dostosować jedzenie do swoich potrzeb.

Pomyśl o GraphQL jako o kelnerze, który dostosowuje określone jedzenie i dostaje dokładnie to, o co prosiłeś, ale GraphQL działa na danych z serwerów.

Korzystając z takiej technologii, współczesne aplikacje mogą uzyskać określone dane, które oszczędzają dużo przepustowości, a także poprawiają komfort użytkowania.

Przeczytaj więcej o topowym oprogramowaniu GraphQL.

Luki GraphQL

Oto lista potencjalnych luk, które mogą zostać wykorzystane przez osoby o ciemnych zamiarach w celu naruszenia poufnych informacji.

- Nadmierne pobieranie i niedostateczne pobieranie: ta luka w zabezpieczeniach może spowodować nadmierne wyczerpanie zasobów serwera. Jeśli instrukcje dotyczące pobierania danych z GraphQL są nieprawidłowe, może to prowadzić do nadmiernego pobierania danych (pobiera więcej danych niż żądano) lub niedostatecznego pobierania danych (pobiera mniej danych niż żądano i powoduje kilkakrotne żądanie danych przez użytkownika).

- Nadmierna ekspozycja danych: gdy kontrola dostępu jest źle skonfigurowana, ujawnia krytyczne dane. A jeśli serwer umożliwia nieautoryzowany dostęp, każdy haker z odpowiednimi umiejętnościami może łatwo naruszyć dane.

- Problem z zagnieżdżonymi zapytaniami: Domyślnie nie ma limitu złożoności, co pozwala na wysyłanie złożonych zapytań. Pomyśl teraz o wielu złożonych zapytaniach zagnieżdżonych, które przejmą wszystkie zasoby systemowe, prowadząc do powolnej odpowiedzi, a nawet potencjalnego ataku DOS (Denial Of Service).

- Zastrzyki: GraphQL to nic innego jak język zapytań z danymi wejściowymi dostarczonymi przez użytkownika, co po prostu oznacza, że jeśli twoje API nie jest bezpieczne, może zostać wstrzyknięte złośliwym kodem, a twoja baza danych, system plików, a nawet sieć i system operacyjny mogą stać się celem.

- Bomby GraphQL: zostały wykryte w sierpniu 2022 r. i wpływają na zaimplementowane interfejsy API Przesyłanie plików GraphQL. Jest to atak DOS (Denial Of Service), który polega na wysyłaniu wielu żądań HTTP do punktu końcowego GraphQL.

- Błędnie skonfigurowane nagłówki HTTP: choć brzmi to jak nic, zaufaj mi, może to wyrządzić o wiele więcej szkód, niż myślisz. Jeśli nie jest odpowiednio skonfigurowany, może otwierać bramy dla ataków takich jak CSRF (Cross-Site Request Forgery), wąchanie MIME, atak Man in the Middle i wiele innych.

- Ograniczenie szybkości jest źle skonfigurowane lub nieskonfigurowane: Ograniczenie szybkości to nic innego jak ograniczenie liczby zapytań, które klient może wykonać w określonym przedziale czasowym. A jeśli nie jest skonfigurowany, prowadzi to do potencjalnego zagrożenia DOS!

Brzmi przerażająco? prawda?

Teraz podzielę się niektórymi z najlepszych narzędzi, których możesz użyć do znalezienia i naprawienia luk GraphQL oraz zabezpieczenia serwera. Oto podsumowanie narzędzi, które omówimy.

Godne uwagi funkcje produktuWyjdź z zabezpieczeń GraphQLSzybkie skanowanie, realne ryzyko, integracja z narzędziami programistycznymiSkaner Inviciti GraphQLSkanuje w poszukiwaniu różnych ataków, współczesna ochrona przed atakamiTesty StackHawk GraphQLCiągłe sprawdzanie podatności na zagrożenia, automatyczne zabezpieczeniaOchrona BeaglaAktywne testowanie, integracja CI/CD, szczegółowe raportyBezpieczeństwo kropek GraphQLDarmowa opcja, sprawdzanie punktów końcowych, aktualna baza danychTestowanie długopisem Qualysec GraphQLAnaliza OWASP Top 10, dynamiczne/statyczne testy APISkanowanie bezpieczeństwa AppCheckTesty API, SPA i punktów końcowych, obsługa Jira/TeamCityStreszczenie Testy bezpieczeństwa APICiągłe testowanie w tle, wizualne mapowanie wadBright Security API TestowanieSkupienie na mikrousługach, CLI, oparte na SaaS, integracja CI/CD

Wyjdź z zabezpieczeń GraphQL

Ucieczka buduje swoje produkty z myślą o programistach, a jego narzędzie do sprawdzania bezpieczeństwa GeaphQL nie jest inne.

Będąc jednym z nielicznych dostawców usług bezpieczeństwa, możesz być pewien, że nowa luka zostanie przeskanowana w jednej chwili.

Ale chodzi o coś więcej:

- Rozpoczęcie pierwszego skanowania zajmuje około 60 sekund!

- Baza danych Escape jest aktualizowana pod kątem luk w zabezpieczeniach.

- Pokazuje rzeczywiste zagrożenia, a nie problemy, które mogą stanowić ryzyko.

- Integracja z Twoimi ulubionymi narzędziami programistycznymi.

Więc jeśli szukasz szybkiego i łatwego rozwiązania, aby sprawdzić luki GraohQL, Escape może być twoim następnym przystankiem.

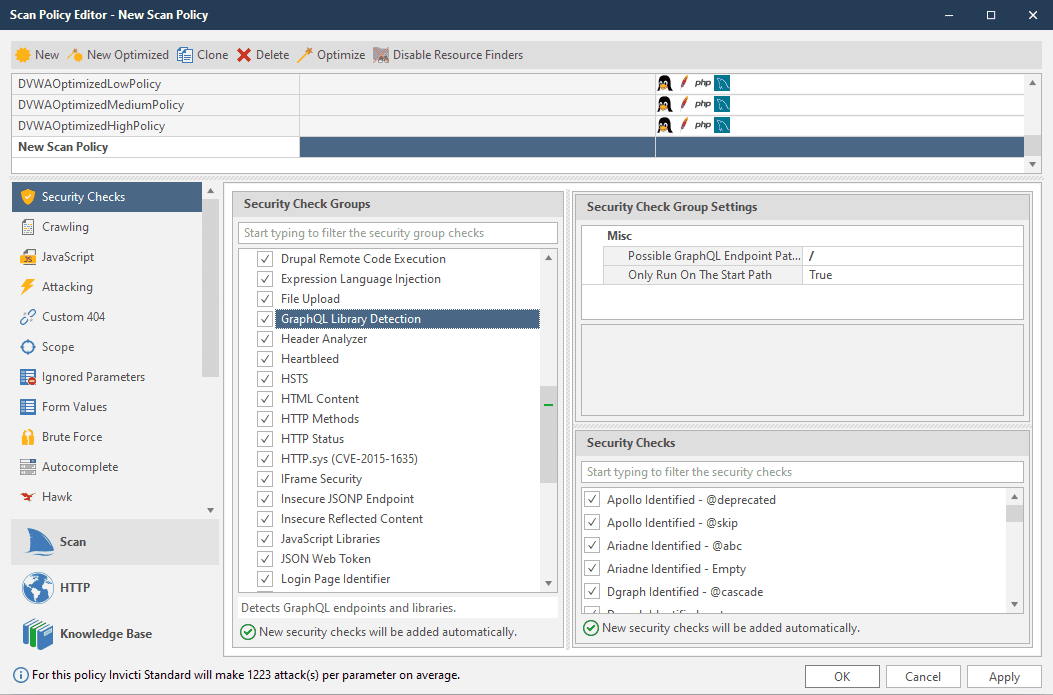

Skaner Inviciti GraphQL

Wcześniej znany jako Netsparker, Inviciti jest jedną z najbardziej zaufanych i popularnych nazw wśród interfejsów API skanowania.

Ale klient chce wiedzieć, ile rodzajów ataków może obsłużyć, dlatego oto lista poważnych ataków i luk w zabezpieczeniach, które można przeskanować za pomocą tego produktu:

- Wstrzyknięcie polecenia ślepego

- Ślepa iniekcja SQL

- Wstrzyknięcie polecenia

- Zdalne wykonanie kodu

- Fałszowanie żądań po stronie serwera

Solidne rozwiązanie, które ma uchronić przed współczesnymi atakami.

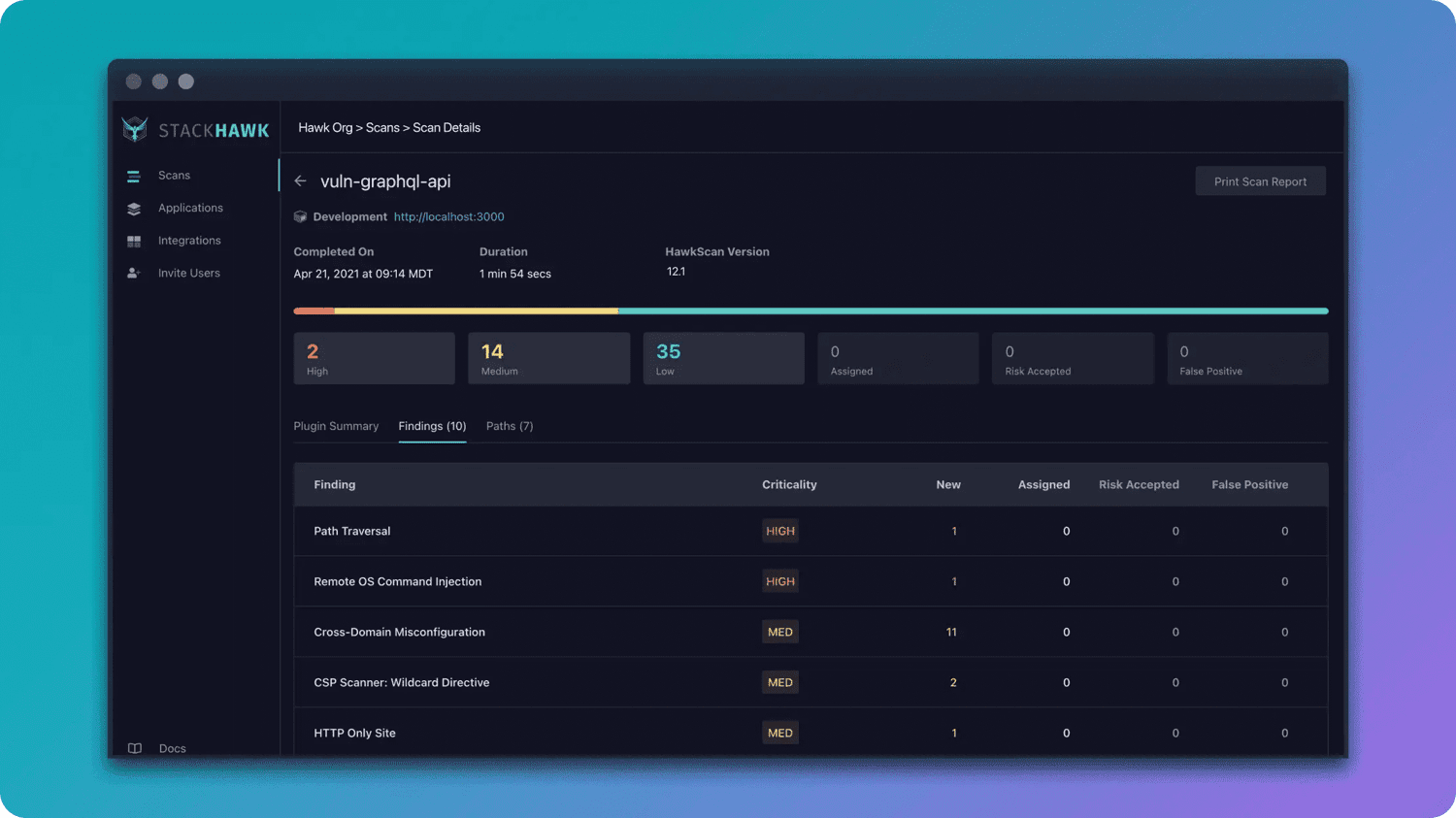

Testy bezpieczeństwa StackHawk GraphQL

Najlepsza część użytkowania Testy StackHawk GraphQL czy sprawdza wszystkie luki GraphQL przy każdym żądaniu ściągnięcia.

A jeśli ta kluczowa funkcja nie wystarczy, aby zdobyć twoje serce, oto bardziej ekscytujące funkcje od StackHawk:

- Automatyczne testy bezpieczeństwa.

- Błyskawiczne testowanie i naprawianie

- Łatwy interfejs użytkownika

- Wspaniała dokumentacja ułatwiająca samodzielną naprawę

Całkiem fajne. Prawidłowy?

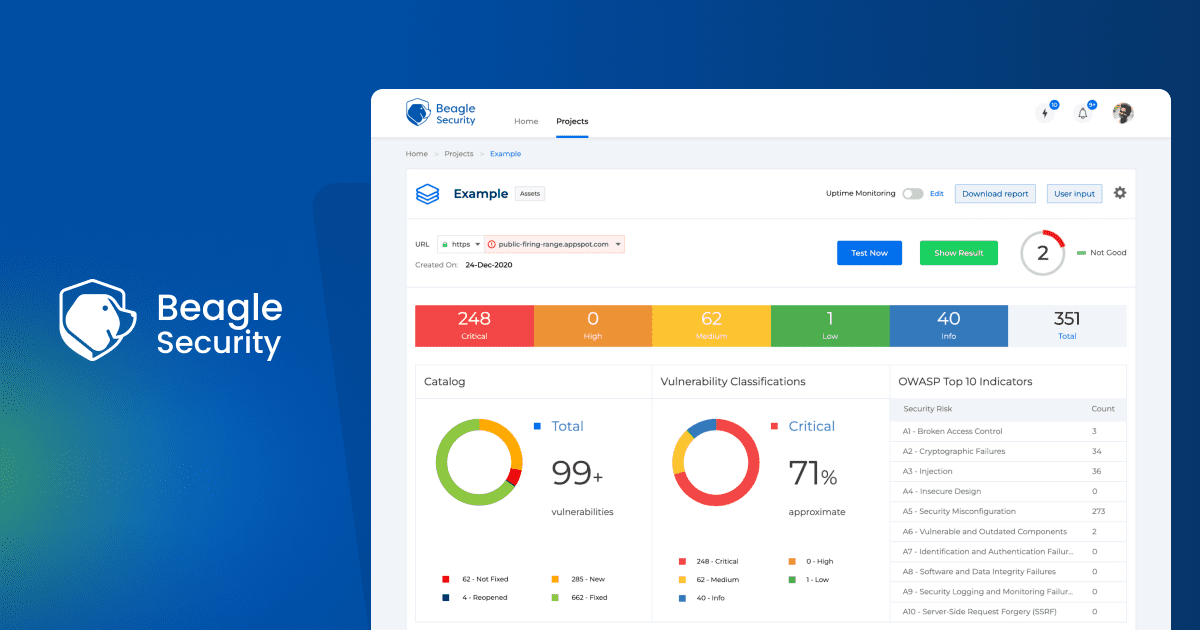

Ochrona Beagla

Ochrona Beagla specjalizuje się w dostarczaniu zautomatyzowanych rozwiązań do testowania bezpieczeństwa aplikacji internetowych i pomaga firmom identyfikować i naprawiać luki w zabezpieczeniach.

A ich cztery kluczowe cechy czynią je wyjątkowymi:

- Intensywne i aktywne testy

- Zintegrowany z CI/CD

- Szczegółowe raporty

- Szczegółowe sugestie poprawek od ekspertów ds. bezpieczeństwa

Możesz także skorzystać z ich darmowy weryfikator oceny strony internetowej znaleźć luki w zabezpieczeniach Twojej witryny.

GraphQL dot Security (graphql.security)

Jeśli szukasz darmowej opcji i wygodnej z ograniczonymi funkcjami, nie ma nic, co mogłoby przebić ofertę graphql.bezpieczeństwo.

To także produkt firmy Ucieczka dzięki czemu możesz być pewien ich testów i niezawodności.

A niektóre z kluczowych funkcji to:

- Aktualna baza danych Escape

- Rejestracja nie jest wymagana

- Możliwość sprawdzenia punktu końcowego jednym kliknięciem

- Darmowa usługa

Więc jeśli dopiero zaczynasz swoją działalność online i masz ograniczenia budżetowe, gorąco polecam korzystanie z graph.security.

Testy penetracyjne API Qualysec GraphQL

Qualysec zapewnia profesjonalne testy penetracyjne API GraphQL i jest usługą oceny bezpieczeństwa cybernetycznego, dzięki czemu możesz odkryć luki w zabezpieczeniach i naprawić je oraz mieć pewność, że wszystkie problemy z bezpieczeństwem zostaną rozwiązane.

A oto kilka interesujących funkcji, które zapewniają:

- Produkt analizowany pod kątem OWASP Top 10 GraphQL API Testing, aby uzyskać ochronę przed najczęstszymi zagrożeniami.

- Dynamiczne testowanie API.

- Statyczne testy API.

- Analiza składu oprogramowania.

Oprócz funkcji bezpieczeństwa ich raport dotyczący skanowania luk w zabezpieczeniach jest wyjątkowy, ponieważ obejmuje raport penetracji, raport z ponownego testu, list potwierdzający i certyfikat bezpieczeństwa.

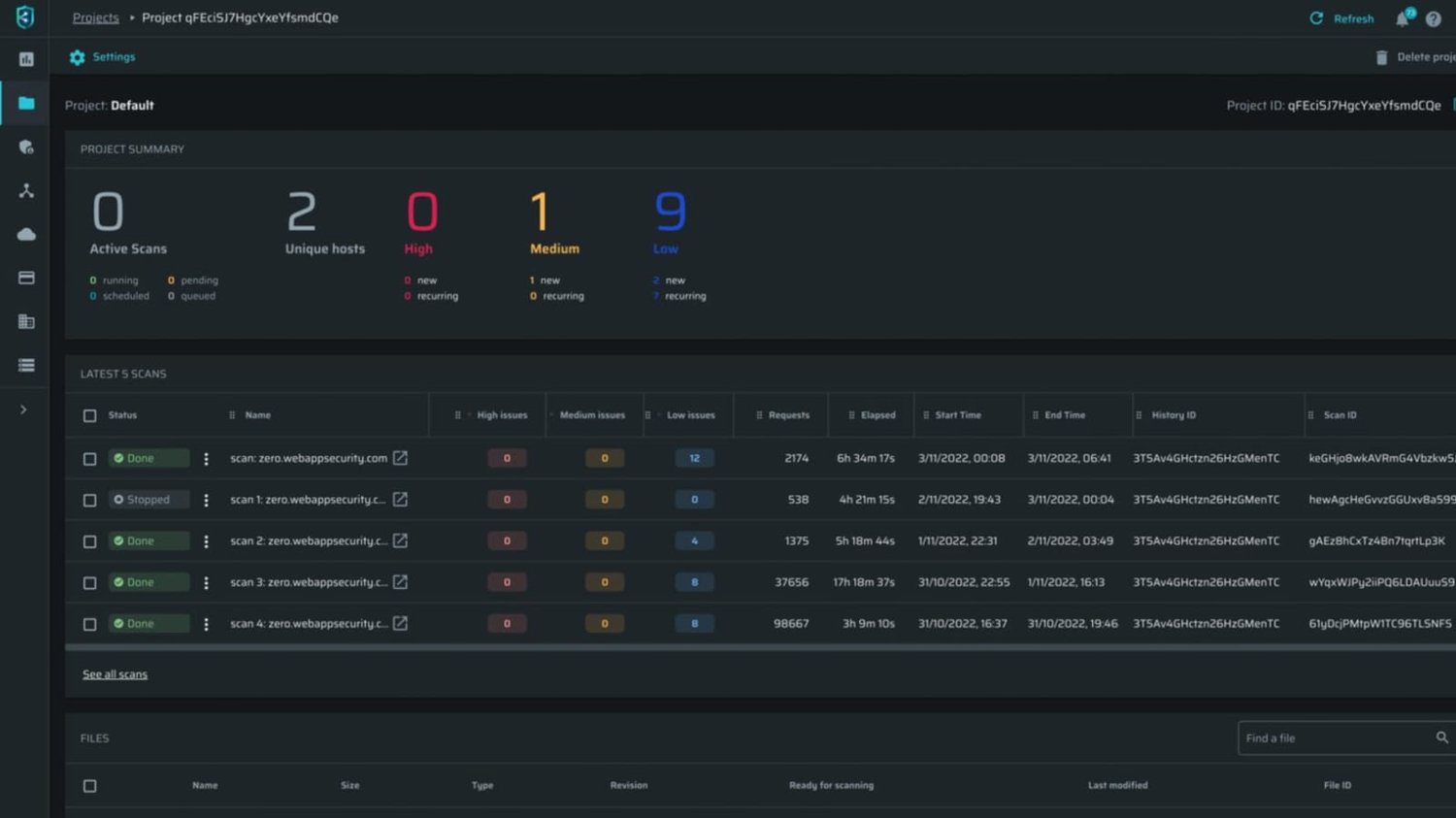

Skanowanie bezpieczeństwa AppCheck

Sprawdzanie aplikacji zapewnia pełną pomoc w testowaniu interfejsów API, ale nie tylko. Jest wyposażony w wiele funkcji, takich jak indeksowanie SPA, wykrywanie punktów końcowych i wiele innych.

Ale chodzi o coś więcej:

- Oszczędność czasu dzięki praktycznemu przepływowi pracy.

- Kompatybilny z Jira, TeamCity i innymi narzędziami programistycznymi.

- Odkryj zero dni, ponad 100 000 znanych luk w zabezpieczeniach i pełny OWASP.

Dość obszerna lista funkcji. prawda?

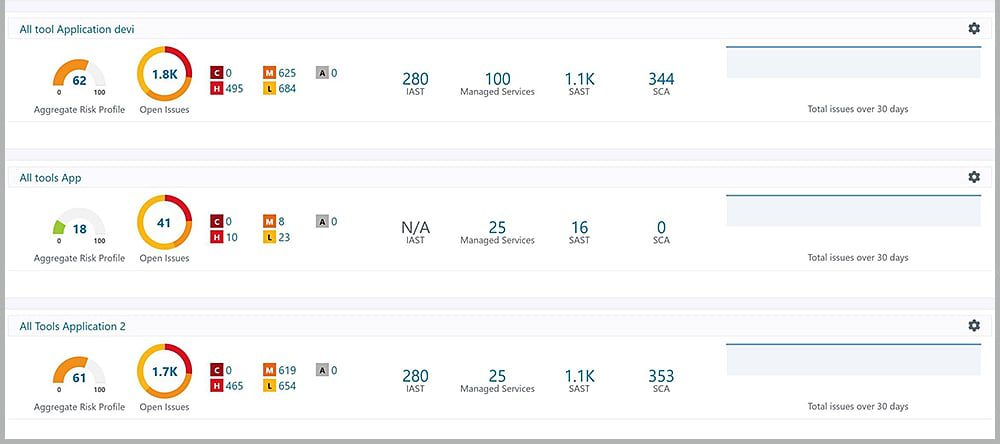

Streszczenie Testy bezpieczeństwa API

Streszczenie posiada program do testowania API, który automatycznie wykryje odsłonięte punkty końcowe Twojej aplikacji, a wszystko to będzie działać nieprzerwanie w tle!

To wciąż za mało, żeby Cię przekonać? Oto kilka innych niesamowitych funkcji:

- Wykrywa luki w kodzie i danych za pomocą wizualnego mapowania

- Automatyczne wykrywanie podatnych na ataki

- Oceny zagrożeń i ryzyka

Bright Security API Testowanie

Jasne bezpieczeństwo services są zaprojektowane dla nowoczesnych środowisk mikrousług i zapewniają bezproblemową integrację z przepływami pracy SDLC, CI/CD i git, dzięki czemu luki w zabezpieczeniach można wykryć tak łatwo, jak to tylko możliwe.

A oto kilka kluczowych cech Bright Security:

- Wygodny CLI dla programistów

- W 100% oparty na SaaS

- Integracja CI/CD

- Luki zmapowane na OWASP API Security Top 10

Podsumowanie…

W tym samouczku wyjaśniłem kluczowe luki GraphQL i najlepsze narzędzia do znajdowania luk w GraphQL i ich naprawiania.

Mam nadzieję, że ten przewodnik okaże się pomocny.

Możesz być również zainteresowany przeczytaniem o GraphQL vs. REST API i kiedy używać którego.