Czy Twój smartwatch Bluetooth może zostać zhakowany?

Najważniejsze informacje o inteligentnych zegarkach

- Smartwatche wykorzystujące Bluetooth opierają swoje działanie na technologii Bluetooth Low Energy (BLE), używając tak zwanych beaconów do nawiązywania połączenia ze smartfonem. Dzięki temu użytkownik może wygodnie odbierać powiadomienia i korzystać z innych funkcji.

- Zegarki inteligentne są narażone na różnego rodzaju zagrożenia, w tym złośliwe oprogramowanie, które może prowadzić do manipulacji danymi, a także na luki w firmware, które mogą być przyczyną poważnych problemów.

- Aby zapewnić bezpieczeństwo swojemu smartwatchowi, warto przed zakupem przeanalizować jego zabezpieczenia, dbać o regularne aktualizacje oprogramowania, unikać instalowania aplikacji z niepewnych źródeł oraz włączyć parowanie za pomocą kodu PIN. Kluczowe znaczenie ma również szyfrowanie Bluetooth, które chroni przesyłane dane.

Inteligentne zegarki z Bluetooth stały się nieodłącznym elementem naszego życia, umożliwiając łatwy dostęp do powiadomień, monitorowanie aktywności fizycznej, a nawet prowadzenie rozmów telefonicznych. W miarę ich rozwoju pojawia się istotne pytanie: czy nasz smartwatch jest odporny na ataki hakerskie?

Jak działają smartwatche z Bluetooth?

Zegarki inteligentne Bluetooth komunikują się ze smartfonami za pomocą technologii Bluetooth Low Energy (BLE), która choć działa w tym samym paśmie co standardowy Bluetooth, wykorzystuje inne kanały transmisji. Dokładnie rzecz biorąc, są to kanały w zakresie od 2,400 do 2,4835 MHz, a konkretnie kanał 40.

Główna różnica pomiędzy zwykłym Bluetooth a BLE polega na znacząco mniejszym zużyciu energii przez ten drugi. Urządzenia BLE, w tym nasze smartwatche, porozumiewają się za pomocą specjalnych pakietów, tak zwanych beaconów.

Beacony te informują urządzenia w pobliżu o obecności smartwatcha. Smartfon, odbierając taki sygnał, odpowiada zapytaniem SKANUJ. Smartwatch, reagując na to żądanie, przesyła kolejne dane.

Struktura danych przesyłanych między smartfonem a smartwatchem opiera się na protokole Generic Attribute Profile (GATT), który zawiera specyfikację funkcji, właściwości i usług urządzenia. Dzięki niemu smartfon jest w stanie rozpoznać możliwości i sposób interakcji ze smartwatchem. Potencjalny atakujący, który przechwyci sygnały beacon, może zdobyć informacje z GATT i wykorzystać je w celach destrukcyjnych.

Typowe zagrożenia i luki bezpieczeństwa

Inteligentne zegarki Bluetooth są narażone na szereg zagrożeń i luk bezpieczeństwa. Oto kilka przykładów:

- Złośliwe aplikacje: Smartwatche w dużym stopniu polegają na aplikacjach, które decydują o ich funkcjonalności. Aplikacja pełni rolę nadrzędną, a smartwatch wykonuje jej polecenia. Przejęcie kontroli nad aplikacją przez hakera może umożliwić manipulację danymi i działaniem smartwatcha.

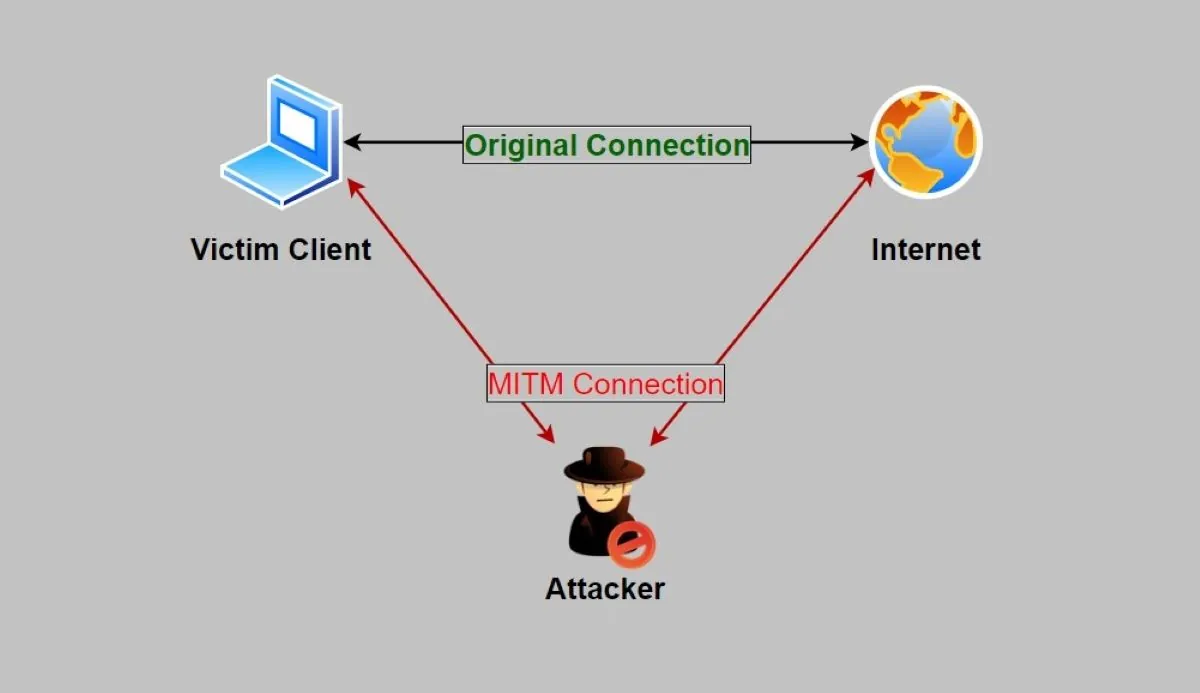

- Ataki MITM: Tanie smartwatche często nie szyfrują danych przesyłanych między zegarkiem a smartfonem. To ułatwia przeprowadzenie ataku typu Man-In-The-Middle (MITM), gdzie haker przechwytuje i analizuje wymieniane informacje.

- Wykorzystywanie funkcji: Atakujący, po zidentyfikowaniu sposobu wywołania określonych funkcji smartwatcha, może wysyłać złośliwe pakiety, aby manipulować jego działaniem, np. zmieniać datę i godzinę, lub nawet wymusić aktualizację oprogramowania.

- Luki w firmware: Firmware, czyli oprogramowanie niskiego poziomu, które zarządza wszystkimi funkcjami zegarka, może zawierać błędy, które hakerzy mogą wykorzystać do wyrządzenia szkód.

Jak się chronić?

Przed zakupem smartwatcha warto przeanalizować jego historię luk bezpieczeństwa i zastosowane zabezpieczenia. Należy unikać tanich, nieznanych marek, a jeśli już zdecydujemy się na taki zegarek, lepiej nie parować go ze smartfonem poza domem. Oto kilka dodatkowych kroków:

- Aktualizuj firmware: Instaluj wszystkie dostępne aktualizacje oprogramowania, które często zawierają poprawki zabezpieczeń.

- Unikaj podejrzanych aplikacji: Nie instaluj aplikacji z nieznanych źródeł i nie korzystaj z "pirackich" wersji, które mogą zawierać złośliwe oprogramowanie.

- Włącz parowanie za pomocą PIN: Jeśli to możliwe, skonfiguruj parowanie z wykorzystaniem kodu PIN, aby uniemożliwić połączenie z niezaufanymi urządzeniami.

Teraz wiesz, jak chronić swój smartwatch Bluetooth

Smartwatche są przydatnymi urządzeniami, które mogą zwiększyć naszą produktywność, pomóc w monitorowaniu zdrowia i stanowić modny dodatek. Jednak bez odpowiednich zabezpieczeń stają się łatwym celem dla hakerów. Kluczowym problemem większości smartwatchy jest brak szyfrowania przesyłanych danych. Szyfrowanie Bluetooth jest niezbędne, aby zapewnić bezpieczeństwo naszych informacji.