Czym jest cyberodporność i czym różni się od cyberbezpieczeństwa?

Ochrona cyfrowa: Klucz do przetrwania w cyfrowym świecie

Odporność cybernetyczna to fundament, na którym organizacje budują swoją zdolność do nieprzerwanego działania w obliczu cyberzagrożeń i ataków. To swoista tarcza, która pozwala utrzymać ciągłość pracy sieci, systemów, aplikacji i chroni dane, nawet gdy padają ofiarą złośliwych działań.

Mimo że dostępne są zaawansowane narzędzia ochronne, hakerzy i cyberprzestępcy wciąż znajdują luki w zabezpieczeniach. To umożliwia im przeprowadzanie udanych ataków na pozornie chronione systemy. Dlatego tak ważne jest, aby organizacje nie tylko starały się zapobiegać atakom, ale także były gotowe do szybkiego powrotu do normalnego funkcjonowania po takim incydencie, minimalizując jednocześnie potencjalne straty.

Podczas gdy zabezpieczenia cybernetyczne działają jako bariera ochronna przed atakami, odporność cybernetyczna ma na celu zminimalizowanie skutków tych ataków, redukując przestoje, przerwy w dostępie do usług i straty finansowe. Ponadto, daje możliwość dogłębnej analizy po ataku, co pozwala na udoskonalenie strategii bezpieczeństwa i planów odzyskiwania po awarii.

Czym właściwie jest cyberodporność?

Cyberodporność to zdolność organizacji do skutecznego planowania, przygotowania się, wykrywania, odpierania i odzyskiwania po atakach, naruszeniach bezpieczeństwa i innych incydentach. Kluczowe jest tutaj ograniczenie negatywnych konsekwencji, minimalizacja szkód i strat. Strategia cyberodporności ma na celu zagwarantowanie ciągłości działania firmy, mimo nieustannie ewoluujących zagrożeń cyfrowych. Dobrze opracowana strategia pozwala zredukować wpływ ataku na operacje biznesowe, umożliwiając im nieprzerwane funkcjonowanie.

W obliczu dynamicznie zmieniającego się krajobrazu cyberzagrożeń, ryzyko ataku istnieje zawsze, nawet przy zastosowaniu najnowocześniejszych rozwiązań ochronnych. To z kolei zwiększa prawdopodobieństwo wystąpienia nieoczekiwanych zdarzeń, które mogą zaburzyć normalny rytm pracy. Dlatego tak istotne jest, aby organizacje nie tylko inwestowały w ochronę swoich zasobów cyfrowych, ale także wdrażały mechanizmy umożliwiające szybkie i skuteczne odzyskiwanie po ewentualnym ataku.

Typowy program cyberodporności obejmuje działania przygotowawcze, systemy wykrywania i reagowania na ataki oraz skuteczne usuwanie ich następstw. Firma, która wykazuje się dużą odpornością cybernetyczną, jest w stanie utrzymać ciągłość działania zarówno w trakcie, jak i po wystąpieniu cyberincydentu.

Jak zbudować solidną strategię cyberodporności?

Poniżej przedstawiamy kilka praktyk, które pomogą w budowaniu odporności cybernetycznej:

- Wdrożenie kompleksowego systemu bezpieczeństwa, który chroni całą sieć, systemy, użytkowników oraz dane.

- Opracowanie i wdrożenie rzetelnego planu ciągłości działania i odzyskiwania po awarii (BCDR).

- Regularne wykonywanie kopii zapasowych danych w celu zapewnienia, że firma posiada aktualne kopie i może je szybko przywrócić w przypadku naruszenia bezpieczeństwa. Ważne jest jednak, aby system tworzenia kopii zapasowych działał w oddzielnej, bezpiecznej sieci.

- Przeprowadzanie regularnych testów, symulacji i analiz w celu sprawdzenia gotowości organizacji. Symulacje ataków pozwalają ocenić zdolność organizacji do radzenia sobie w sytuacji zagrożenia, pomagając zidentyfikować i wyeliminować potencjalne słabe punkty.

- Opracowanie strategii komunikacji publicznej w celu zapewnienia szybkiego i transparentnego informowania klientów oraz innych interesariuszy o ataku i procesie odzyskiwania. To klucz do utrzymania zaufania i dobrej reputacji.

- Analiza po ataku umożliwia identyfikację i usunięcie luk w systemie bezpieczeństwa, wzmacniając tym samym obronę przed przyszłymi zagrożeniami.

Teraz przyjrzyjmy się, jak działa odporność cybernetyczna w praktyce.

Jak działa odporność cybernetyczna?

Odporność cybernetyczna łączy w sobie szereg technologii, procedur i praktyk, które zapewniają wielowarstwową ochronę i skuteczne odzyskiwanie po awarii. Obejmuje to rozwiązania z zakresu bezpieczeństwa, systemy wykrywania, tworzenie kopii zapasowych danych i planowanie odzyskiwania po awarii.

Dzięki temu organizacje mogą blokować cyberzagrożenia, chronić urządzenia i dane, regularnie tworzyć kopie zapasowe i sprawnie przywracać usługi w przypadku ataku. W odróżnieniu od cyberbezpieczeństwa, za które odpowiedzialność ponoszą głównie zespoły IT, cyberodporność jest zadaniem całej organizacji. Zespoły IT muszą współpracować z kierownictwem i pracownikami wszystkich działów.

Organizacje mogą podjąć następujące kroki, aby wzmocnić swoją odporność cybernetyczną:

#1. Zwiększenie poziomu bezpieczeństwa

Konieczne jest ciągłe doskonalenie praktyk i środków bezpieczeństwa w celu zablokowania atakującym możliwości uzyskania dostępu lub penetracji sieci i systemów. Obejmuje to m.in. korzystanie z niezawodnego oprogramowania ochronnego, takich jak zapory sieciowe, stosowanie silnych haseł, regularne szkolenia pracowników z zakresu bezpieczeństwa, uwierzytelnianie wieloskładnikowe i wiele innych.

#2. Szybkie wykrywanie ataków i naruszeń

Niezbędne jest wdrożenie niezawodnego systemu, który pozwala na szybkie wykrywanie i powstrzymywanie ataków, co minimalizuje ich wpływ i potencjalne szkody. System powinien monitorować sieć i systemy komputerowe w poszukiwaniu podejrzanych aktywności. Ponadto, organizacja powinna uczyć pracowników, jak bezpiecznie korzystać z systemów i jak rozpoznawać potencjalne oznaki naruszeń bezpieczeństwa.

#3. Efektywne reagowanie na incydenty

Zespoły IT muszą mieć opracowany plan i odpowiednie narzędzia do szybkiego reagowania na każdy wykryty atak. Plan powinien precyzować odpowiedzialność zespołów i poszczególnych osób za rozwiązanie problemu oraz określać kroki, jakie należy podjąć w reakcji na atak. Szybka i skuteczna reakcja jest kluczowa do zminimalizowania negatywnego wpływu incydentu.

#4. Skuteczne odzyskiwanie po incydencie

Firmy powinny być w stanie szybko przywrócić swoje systemy do pełnej funkcjonalności po ataku. Jednym z podstawowych elementów tej strategii jest regularne tworzenie kopii zapasowych oraz posiadanie niezawodnego planu odzyskiwania po awarii. Nawet jeśli systemy zostaną naruszone, należy być przygotowanym na szybkie przywrócenie danych i operacyjności na podstawie kopii zapasowych.

Dlaczego cyberodporność jest tak ważna dla Twojej firmy?

Nawet przy bardzo zaawansowanych zabezpieczeniach, zawsze istnieje ryzyko wystąpienia zagrożeń zewnętrznych lub wewnętrznych, które mogą doprowadzić do udanego ataku. W praktyce całkowite wyeliminowanie ryzyka ataku jest niemożliwe. Dlatego tak ważna jest strategia, która pozwoli na przygotowanie, szybkie reagowanie i sprawne odzyskiwanie po ewentualnym incydencie.

Organizacje, które łączą w swojej strategii cyberbezpieczeństwo i cyberodporność, zyskują przewagę konkurencyjną i mogą zapewnić ciągłość działania, nawet w przypadku cyberataku. Cyberodporność gwarantuje utrzymanie nieprzerwanej pracy firmy, nawet podczas incydentu związanego z bezpieczeństwem. Dobrze przygotowana organizacja może szybko wznowić działalność, minimalizując lub całkowicie eliminując przestoje.

Cyberodporność przynosi szereg korzyści dla organizacji, klientów i użytkowników. Poniżej kilka kluczowych powodów, dla których cyberodporność jest tak ważna dla każdej firmy:

- Zapobiega stratom finansowym spowodowanym przestojami i utratą zaufania inwestorów, klientów oraz akcjonariuszy.

- Zapewnia ciągłość działania i minimalizuje zakłócenia w pracy firmy podczas incydentu związanego z bezpieczeństwem.

- Buduje dobrą reputację i wzmacnia zaufanie klientów i innych interesariuszy.

- Daje przewagę konkurencyjną nad firmami, które nie są odporne na cyberataki.

Teraz przyjrzyjmy się różnicy między cyberbezpieczeństwem a cyberodpornością.

Cyberbezpieczeństwo vs. Cyberodporność

Cyberbezpieczeństwo koncentruje się na ochronie zasobów cyfrowych przed różnego rodzaju cyberatakami, takimi jak złośliwe oprogramowanie, oprogramowanie ransomware, wycieki danych, kradzież informacji i wiele innych. Z drugiej strony, cyberodporność to zdolność organizacji do zapobiegania szkodom i stratom, a jednocześnie zapewnienia szybkiego i sprawnego przywrócenia usług po ataku.

Cyberbezpieczeństwo ma za zadanie ograniczać zagrożenia, natomiast cyberodporność skupia się na minimalizowaniu szkód i strat po ataku. Implementacja obu strategii gwarantuje, że oprócz ochrony zasobów cyfrowych, organizacja jest zdolna do szybkiego i skutecznego reagowania oraz odzyskiwania po ataku.

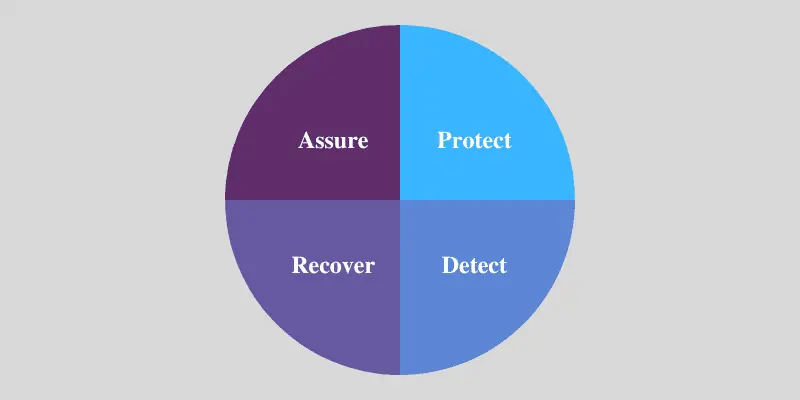

Kluczowe elementy programu cyberodporności

Poniżej przedstawiono główne elementy, z których powinien składać się program cyberodporności:

Ochrona

Ochrona to pierwszy i kluczowy etap strategii cyberodporności. Proces ten obejmuje wdrażanie solidnych narzędzi i praktyk bezpieczeństwa, które zapobiegają cyberatakom, nieautoryzowanemu dostępowi i awariom systemów. Ochrona ma na celu zabezpieczenie użytkowników, sieci, systemów, urządzeń i procesów. Kluczowym elementem ochrony jest zaangażowanie ludzi, stosowanie odpowiednich technologii, procedur i praktyk. Koncentruje się ona na zarządzaniu zasobami, zasadami bezpieczeństwa, kontroli dostępu, szyfrowaniu i zabezpieczeniach. Dodatkowo istotne są systemy zarządzania aktualizacjami i poprawkami, ochrona środowiska fizycznego i szkolenia podnoszące świadomość pracowników.

Wykrywanie

Drugim krokiem jest ciągłe monitorowanie infrastruktury w celu wykrywania podejrzanych działań, ataków, nieautoryzowanego dostępu oraz innych zagrożeń, które mogą zagrozić bezpieczeństwu systemów. W praktyce zakres i poziom monitoringu są uzależnione od wielkości i rodzaju infrastruktury oraz wymagań dotyczących zgodności z normami. Oprócz automatycznego monitorowania, zaleca się przeprowadzanie regularnych audytów dzienników, co pozwala na identyfikację działań, które mogły zostać pominięte przez zautomatyzowane narzędzia.

Odzyskiwanie

Organizacja musi być przygotowana na szybkie przywrócenie normalnej pracy w przypadku ataku. To wymaga skutecznej strategii reagowania na incydenty w połączeniu z praktykami ciągłości biznesowej, które minimalizują szkody i zakłócenia w świadczeniu usług. Idealnie byłoby, gdyby firma była w stanie w krótkim czasie powstrzymać atak i przywrócić sprawność zaatakowanym systemom, aplikacjom i danym. Celem etapu odzyskiwania jest szybkie przywrócenie bezpiecznych wersji systemów, aplikacji i danych, które zostały dotknięte naruszeniem bezpieczeństwa.

Zapewnienie

Ostatnim elementem jest zapewnienie, że cyberodporność jest odpowiednio wdrożona i nadzorowana przez kierownictwo wyższego szczebla. Kierownictwo powinno wspierać program, zapewniając jego zgodność z celami biznesowymi organizacji. Zapewnienie obejmuje zaangażowanie kierownictwa na wszystkich szczeblach, ustanowienie struktury zarządzania i uzyskanie zewnętrznej walidacji. Dodatkowo, kluczowe jest regularne przeprowadzanie audytów wewnętrznych i ciągłe doskonalenie procesów, aby skutecznie przeciwdziałać istniejącym i nowym zagrożeniom.

Korzyści płynące z cyberodporności

Odporność cybernetyczna pozwala organizacji na szybkie odzyskanie sprawności po incydentach cybernetycznych i kontynuowanie działalności z minimalnymi zakłóceniami. Do kluczowych korzyści należą:

- Szybki czas odzyskiwania, zwiększona produktywność i efektywność dzięki ograniczeniu przestojów i przerw w świadczeniu usług.

- Wzmocniona ochrona przed cyberzagrożeniami i atakami. Budowa strategii cyberodporności wzmacnia również zabezpieczenia, utrudniając przyszłe ataki.

- Zgodność z przepisami prawa i standardami branżowymi.

- Ograniczenie strat finansowych.

- Ochrona reputacji firmy i zwiększenie zaufania klientów.

- Poprawa ogólnego stanu bezpieczeństwa i praktyk odzyskiwania po awarii.

Teraz przyjrzyjmy się kilku przydatnym zasobom edukacyjnym z zakresu cyberodporności.

Zasoby edukacyjne

Program cyberodporności może być zróżnicowany w zależności od organizacji, a dostępnych jest wiele wartościowych zasobów, które mogą pomóc w jego opracowaniu. Jeśli jesteś w trakcie tworzenia lub udoskonalania strategii cyberodporności, poniżej znajdziesz kilka przydatnych źródeł:

#1. Odporność cyfrowa: Czy Twoja firma jest gotowa na kolejne cyberzagrożenie?

W dzisiejszych czasach pytanie nie brzmi "czy" Twoja organizacja zostanie zaatakowana, ale "kiedy". Czy jesteś jako menedżer przygotowany na to, co nieuniknione? Czy monitorujesz sieć, aby wykrywać i powstrzymywać ataki oraz kontynuować świadczenie usług? Czy masz plan awaryjny? Niestety, niewiele organizacji jest przygotowanych na skuteczne radzenie sobie z cyberatakami, minimalizując jednocześnie straty i zakłócenia. Książka "Digital Resilience" oferuje praktyczne wskazówki, jak zbudować skuteczną strategię cyberodporności. Zawiera cenne wskazówki dla firm każdej wielkości, pomagając w ochronie przed cyberzagrożeniami.

#2. Cyberodporność (seria River Publishers w dziedzinie bezpieczeństwa i kryminalistyki cyfrowej)

Współczesne systemy cybernetyczne są skomplikowane i bazują na szerokiej gamie zaawansowanych technologii Przemysłu 4.0, takich jak IoT/IIoT, 5G, Blockchain, AI, AR, VR i big data. Książka "Cyber Resilience" przedstawia koncepcje zarządzania cyberodpornością w systemach Przemysłu 4.0, metody zarządzania ryzykiem cybernetycznym oraz techniczne aspekty wdrażania programów zrównoważonego rozwoju biznesu.

#3. Cyberodporność Kompletny przewodnik – edycja 2020

Ten przewodnik pomoże Ci dokonać samooceny odporności cybernetycznej, aby sprawdzić, czy Twoja strategia jest zgodna z celami biznesowymi. Przewodnik umożliwia usprawnienie i optymalizację procesów rozwiązywania problemów, obniżenie kosztów i dostosowanie strategii cyberodporności do zmieniających się potrzeb. Dodatkowo, zyskujesz dostęp do dashboardu odporności cybernetycznej, który pomoże Ci w opracowaniu solidnego programu.

Podsumowanie

W miarę jak firmy coraz bardziej polegają na systemach cyfrowych, konieczna staje się ochrona przed rosnącymi zagrożeniami i cyberatakami. Wdrożenie solidnych zabezpieczeń pomaga zapobiegać atakom, które mogłyby prowadzić do zakłóceń, strat finansowych i nadszarpnięcia reputacji firmy. Jednakże, ponieważ ataki stają się coraz bardziej wyrafinowane, nawet zaawansowane zabezpieczenia nie zawsze wystarczają, by powstrzymać naruszenia bezpieczeństwa. Dlatego tak ważna jest strategia cyberodporności, która umożliwia organizacjom szybkie reagowanie i skuteczne odzyskiwanie po atakach, zapewniając nieprzerwane świadczenie usług.

W następnej kolejności warto zapoznać się z narzędziami EDR, które pomagają w szybkim wykrywaniu i reagowaniu na cyberataki.