Pełne szyfrowanie dysku doskonale nadaje się do zapobiegania dostępowi w przypadku kradzieży urządzenia. Sprawdźmy natywną funkcję BitLocker w systemie Windows i jej alternatywy.

Czy wiesz, co jest przerażające w skradzionym laptopie firmy Coplin Health Systems z Wirginii Zachodniej, zawierającym dane 43 000 pacjentów?

Albo co jest złego w sytuacji, gdy kontrahent w Japonii traci pamięć USB z danymi osobowymi 460 000 mieszkańców?

Dane nie zostały zaszyfrowane.

Tak więc zły aktor mógłby łatwo uzyskać dostęp do danych osobowych i sprzedawać je w ciemnej sieci.

Nauczyli się tej lekcji na własnej skórze. Ale tak nie powinno być, wiedząc, jak łatwo jest zaszyfrować dane.

W poniższych sekcjach omówiono szyfrowanie dysku, jak to zrobić za pomocą funkcji BitLocker i kilka alternatyw funkcji BitLocker.

Spis treści:

Pełne szyfrowanie dysku

Szyfrowanie całego dysku (FDE) odnosi się do blokowania dysków w systemie. Zapobiega dostępowi do danych na zhakowanych urządzeniach i może umożliwić sprawdzenie podczas rozruchu w celu zapewnienia dodatkowego bezpieczeństwa, jeśli zostanie zastosowane na dyskach systemowych.

BitLocker

Wersje Windows Professional, Enterprise i Education są fabrycznie wyposażone w szyfrowanie urządzeń funkcją BitLocker.

Korzystając z funkcji BitLocker, można zabezpieczyć hasłem dyski, które działają normalnie, gdy jesteś w środku. Istnieje również klucz odzyskiwania umożliwiający zresetowanie hasła, bez którego zawartość dysku będzie nieczytelna.

Poza tym działa to na wielu platformach. Na przykład dysk zaszyfrowany w systemie Windows pozostanie bezpieczny w systemie Linux.

Warto zauważyć, że nie ochroni Cię to po odblokowaniu systemu. Te mechanizmy szyfrowania będą bezskuteczne w przypadku, powiedzmy, oprogramowania szpiegującego wykradającego Twoje dane osobowe, które mogłeś nieświadomie zainstalować. Ergo, nie zastępują narzędzi antywirusowych ani antyspyware.

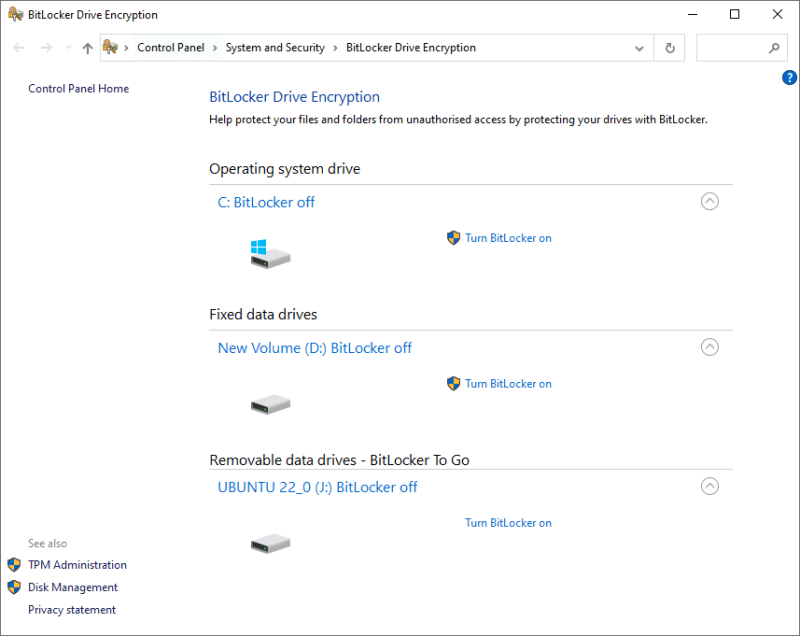

Aby rozpocząć, wpisz BitLocker w wyszukiwaniu na pasku zadań i otwórz Zarządzaj funkcją BitLocker.

Teraz wybierz dysk tematyczny i kliknij Włącz funkcję BitLocker.

Kolejny proces jest inny dla dysku systemu operacyjnego i partycji niesystemowych, w tym dysków przenośnych.

Funkcja BitLocker na dyskach systemowych

To domyślnie używa układu zabezpieczającego TPM (w wersji 1.2 lub nowszej) do uwierzytelniania. A maszyna uruchamia się, gdy moduł TPM zwróci klucz.

Trusted Platform Module (TPM) to chip, z którym dostarczane są nowoczesne komputery. Jest to oddzielny chip zapewniający ogólną integralność urządzenia. Ale może być konieczne aktywowanie tego, jeśli twój system nie wykrywa TPM nawet po jego posiadaniu.

W takich przypadkach nie ma uwierzytelniania przed uruchomieniem i każdy, kto ma komputer, może go włączyć, wymuszając brutalne wprowadzenie hasła logowania do systemu Windows.

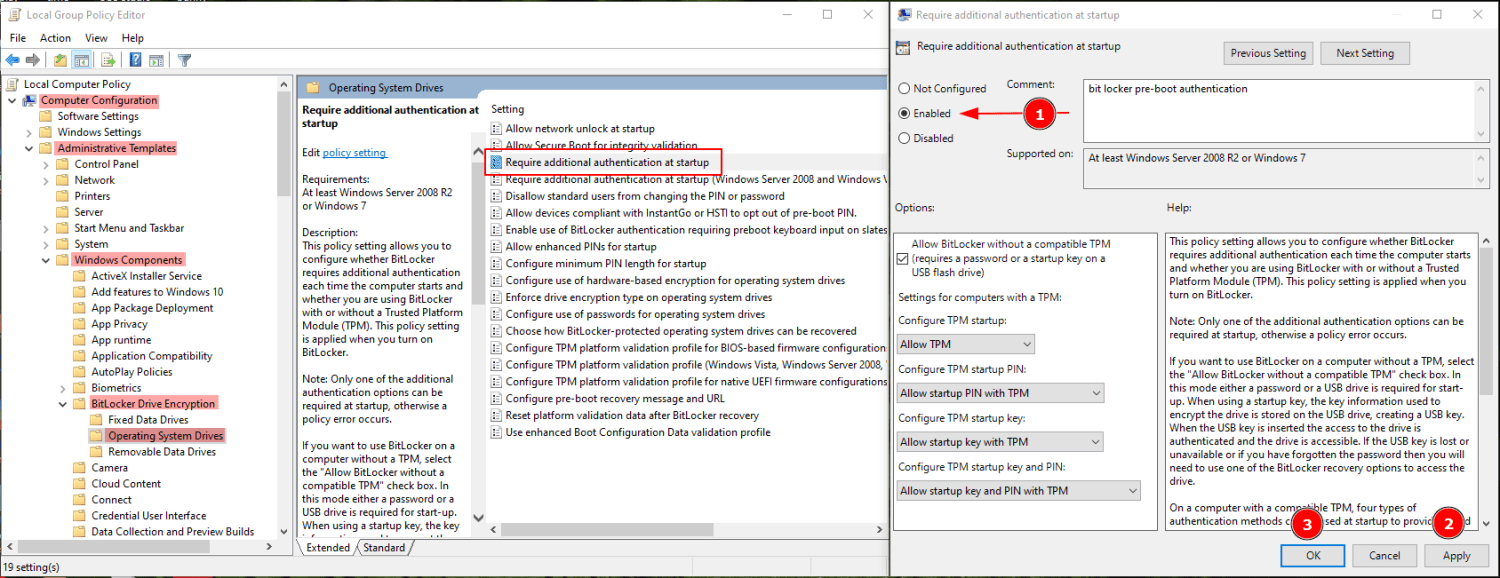

Można jednak włączyć kod PIN przed uruchomieniem z lokalnego edytora zasad grupy, aby cieszyć się maksymalnym bezpieczeństwem. Następnie układ TPM poprosi o klucz odzyskiwania i kod PIN przed zezwoleniem na uruchomienie komputera.

Wyróżnikiem jest to, że te chipy są wyposażone w ochronę przed brutalną siłą. Tak więc atakujący będzie miał tylko kilka prób, zanim się podda.

Pamiętaj tylko, aby skonfigurować to przed rozpoczęciem szyfrowania.

Proces jest dość prosty. Najpierw otwórz Windows Run, naciskając ⊞ + R, wpisz gpedit.msc i naciśnij Enter.

Następnie przejdź do Konfiguracja komputera> Szablony administracyjne> Składniki systemu Windows> Szyfrowanie urządzeń funkcją BitLocker> Dyski systemu operacyjnego:

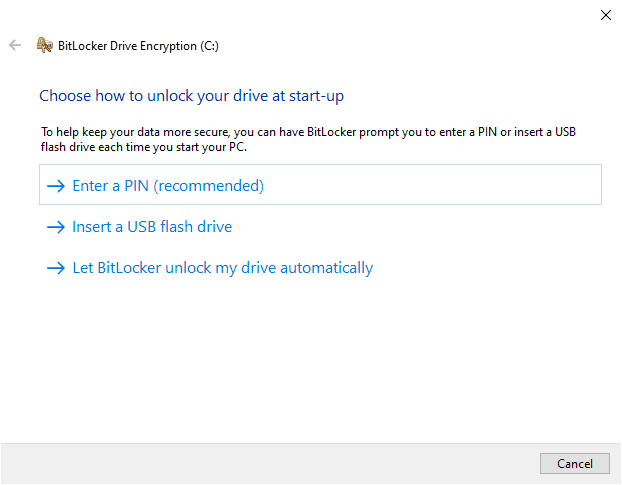

Teraz szyfrowanie BitLocker będzie wymagało kodu PIN lub wstępnie ustawionego dysku USB jako fizycznego uwierzytelniania przed uruchomieniem.

Następnie przechodzisz do Szyfrowania całego dysku lub tylko zajętego miejsca na dysku.

Szyfrowanie wszystkiego jest ogólnie lepszym pomysłem dla starszych komputerów, ponieważ możesz mieć dane, które można pobrać z pustych sektorów za pomocą narzędzi do odzyskiwania danych systemu Windows.

Następnie decydujesz, czy chcesz użyć nowego szyfrowania, czy trybu kompatybilnego. Możesz wybrać nowy tryb szyfrowania, ponieważ jest to dysk systemu operacyjnego. Tryb kompatybilny byłby bardziej odpowiedni dla dysków przenośnych.

Na koniec zaleca się uruchomienie sprawdzania systemu BitLocker w następnym oknie, aby sprawdzić, czy wszystko działa idealnie.

BitLocker na stałych dyskach danych

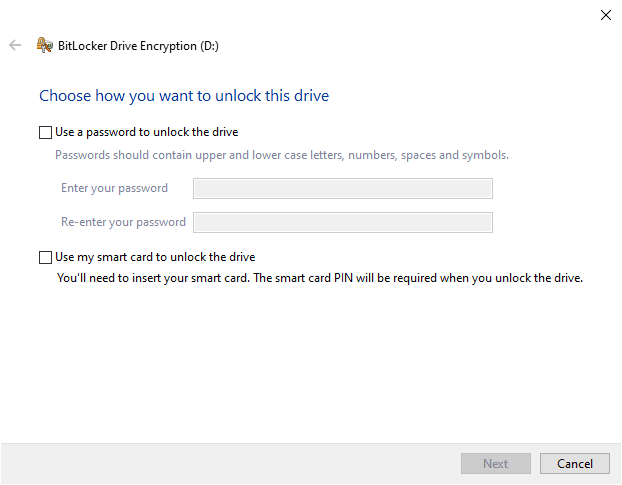

Szyfrowanie tych partycji i dysków jest prostsze. Zostaniesz poproszony o ustawienie hasła z góry.

Po przezwyciężeniu tego proces jest podobny do szyfrowania dysków systemu operacyjnego z wyłączeniem kontroli systemu BitLocker.

Chociaż funkcja BitLocker jest przydatna, jest niedostępna dla osób korzystających z wariantów systemu Windows Home. Drugą najlepszą darmową opcją jest szyfrowanie urządzeń Windows, jeśli Twoje urządzenie je obsługuje.

Różni się to od funkcji BitLocker tym, że narzuca wymagania modułu TPM. Poza tym nie ma możliwości uwierzytelniania przed uruchomieniem.

Możesz sprawdzić dostępność w Informacjach o systemie. Otwórz Windows Run, wpisz msinfo32 i naciśnij enter. Przewiń w dół i sprawdź, czy wymagania wstępne dotyczące Meet są wymienione w obsłudze szyfrowania urządzeń.

Jeśli tak nie jest, najprawdopodobniej Twoje urządzenie nie obsługuje szyfrowania urządzeń. Możesz jednak skontaktować się z obsługą producenta, aby zobaczyć możliwe rozwiązanie.

Alternatywnie istnieje kilka narzędzi do pełnego szyfrowania dysku, bezpłatnych i płatnych, z których można korzystać.

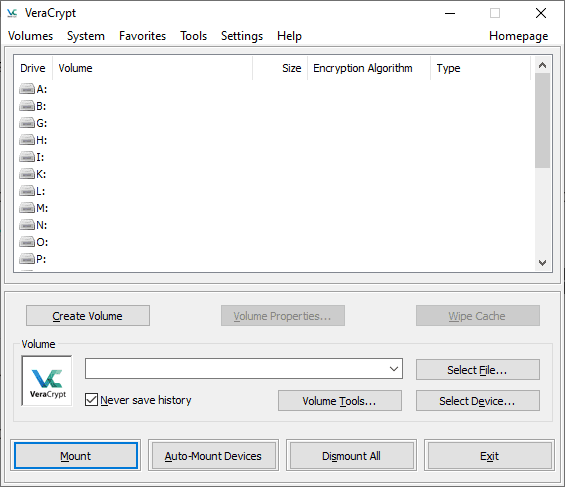

VeraCrypt

VeraCrypt to bezpłatne oprogramowanie szyfrujące typu open source dla systemów Windows, Mac i Linux. Podobnie jak w przypadku funkcji BitLocker, można szyfrować dyski systemowe, stałe dyski danych i dyski przenośne.

Jest to bardziej elastyczne i daje wiele opcji algorytmów szyfrowania. Poza tym może również szyfrować w locie. Stwórz więc zaszyfrowany kontener i prześlij swoje pliki, aby je zaszyfrować.

Dodatkowo VeraCrypt może tworzyć zaszyfrowane ukryte woluminy i obsługuje uwierzytelnianie przed uruchomieniem, takie jak BitLocker.

Jednak interfejs użytkownika może być przytłaczający, ale nic, czego samouczek YouTube nie może rozwiązać.

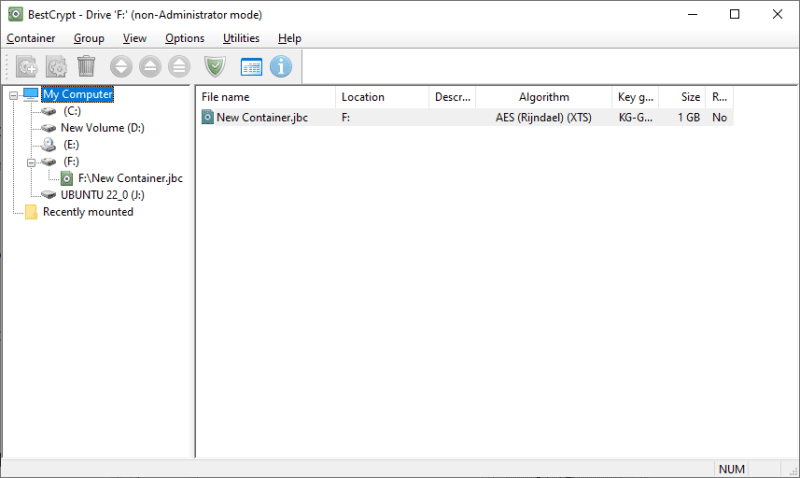

NajlepszaKrypta

Możesz nazwać BestCrypt przyjazną dla użytkownika i płatną wersją Veracrypt.

Daje to dostęp do różnych algorytmów i wielu opcji umożliwiających pełne szyfrowanie dysku. Obsługuje tworzenie szyfrujących kontenerów i dysków systemowych.

Poza tym możesz wdrożyć uruchamianie zatwierdzone hasłem.

BestCrypt to wieloplatformowe narzędzie szyfrujące z 21-dniową bezpłatną wersją próbną.

Komercyjne alternatywy dla funkcji BitLocker

Obejmują one gotowe rozwiązania korporacyjne oparte na licencjonowaniu zbiorowym.

ESET

Szyfrowanie pełnego dysku ESET doskonale nadaje się do zdalnego zarządzania. Zapewnia elastyczność dzięki rozwiązaniom do szyfrowania na miejscu i w chmurze.

Zapewnia to ochronę dysków twardych, dysków przenośnych, wiadomości e-mail itp. za pomocą standardowego w branży 256-bitowego szyfrowania AES.

Ponadto umożliwia to szyfrowanie pojedynczych plików za pomocą szyfrowania na poziomie plików (FLE).

Możesz to sprawdzić w interaktywnej wersji demonstracyjnej lub 30-dniowej bezpłatnej wersji próbnej, aby uzyskać pełną wiedzę praktyczną.

Symantec

Symantec, przez Broadcom, to kolejny wiodący gracz w dostarczaniu funkcji szyfrowania klasy korporacyjnej. To pełne szyfrowanie dysku obsługuje TPM, zapewniając stan bez manipulacji urządzeń instytucjonalnych.

Co więcej, otrzymujesz kontrole przed uruchomieniem, pocztę e-mail i szyfrowanie dysków wymiennych.

Firma Symantec pomaga w konfiguracji jednokrotnego logowania, a także chroni aplikacje działające w chmurze. Obsługuje karty inteligentne i ma różne metody odzyskiwania, jeśli użytkownik zapomni hasła.

Ponadto firma Symantec oferuje szyfrowanie na poziomie plików, wrażliwy monitor plików i różne inne funkcje, dzięki czemu jest to kompleksowe rozwiązanie do szyfrowania, któremu nie można się oprzeć.

Prace ZEN

ZENworks firmy Microfocus to najprostszy sposób obsługi szyfrowania AES-256 w każdej organizacji.

Obsługuje opcjonalne uwierzytelnianie przed uruchomieniem za pomocą nazwy użytkownika i hasła lub karty inteligentnej z kodem PIN. ZENworks oferuje scentralizowane zarządzanie kluczami, aby pomóc użytkownikom utknąć przy logowaniu podczas rozruchu.

Możesz tworzyć zasady szyfrowania dla urządzeń i egzekwować je za pośrednictwem standardowego połączenia internetowego HTTP.

Wreszcie, możesz skorzystać z bezpłatnej wersji próbnej bez karty kredytowej, aby zobaczyć ją z pierwszej ręki.

FDE vs FLE

Czasami nie warto szyfrować całego dysku. W takich przypadkach dobrze jest chronić określony plik, co daje początek Szyfrowaniu na poziomie plików lub Szyfrowaniu na podstawie plików (FBE).

FLE jest bardziej powszechny i często używamy go bez potwierdzenia jego obecności.

Na przykład rozmowy WhatsApp są szyfrowane od końca do końca. Podobnie wiadomości e-mail wysyłane za pośrednictwem poczty Proton są również automatycznie szyfrowane i tylko odbiorca ma dostęp do zawartości.

W podobny sposób można zabezpieczyć plik za pomocą FLE za pomocą narzędzi takich jak AxCrypt lub FolderLock.

Wyraźną przewagą FBE nad FDE jest to, że wszystkie pliki mogą mieć różne klucze szyfrowania. Ergo, jeśli jeden zostanie skompromitowany, pozostali pozostaną bezpieczni.

Powoduje to jednak dodatkowe kłopoty z zarządzaniem takimi kluczami.

Wniosek

Pełne szyfrowanie dysku ma kluczowe znaczenie w przypadku utraty urządzenia zawierającego poufne informacje.

Chociaż każdy użytkownik ma na pokładzie pewne kluczowe dane, to firmy potrzebują szyfrowania dysku bardziej niż ktokolwiek inny.

Osobiście BitLocker to najlepsze narzędzie do szyfrowania dla użytkowników systemu Windows. VeraCrypt to kolejna opcja dla kogoś, kto może znieść przestarzały interfejs.

Organizacje nie powinny polegać na czyimś werdykcie, ale podejmować próby, aby wybrać najlepszą dla ich przypadku użycia. Jedyne, czego właściciel firmy powinien unikać, to blokady dostawcy.

PS: Sprawdź nasze oprogramowanie do szyfrowania i uwierzytelniania, aby odświeżyć podstawy.