Krajobraz online nieustannie ewoluuje, co jest zarówno dobrodziejstwem, jak i zmorą dla infrastruktury IT.

To dobrodziejstwo; ponieważ widzieliśmy niesamowite innowacje, które czynią nasze życie łatwiejszym i bardziej produktywnym.

To zmora; ponieważ słyszymy również częste cyberataki, które kosztują firmy ogromne pieniądze i reputację.

W związku z tym zajęła się potrzebą posiadania zaawansowanych technologii, aby chronić firmy i ludzi przed nieszczęśliwymi wypadkami. Im bardziej wyrafinowani są cyberprzestępcy, tym większa jest potrzeba wyprzedzenia w wyścigu.

Zapory ogniowe zostały wprowadzone w celu rozwiązania tego problemu trzy dekady temu i od tego czasu postępują. Są to tarcze ochronne wdrożone w celu monitorowania i kontrolowania ruchu przychodzącego i wychodzącego w celu zapewnienia chronionego środowiska dla danych i systemów.

Teraz możesz wykorzystać różne zapory sieciowe, aby spełnić swoje osobiste lub biznesowe potrzeby. Obejmuje zapory sieciowe, zapory aplikacji internetowych (WAF), zapory nowej generacji, oparte na chmurze, oparte na oprogramowaniu i sprzęcie i wiele innych.

Często organizacjom trudno jest wybrać między zaporami w chmurze lub tradycyjnymi zaporami, takimi jak oprogramowanie lub sprzęt.

Ten artykuł dotyczy łączenia tych kropek, aby pomóc Ci wybrać odpowiednią zaporę sieciową w oparciu o Twoje potrzeby.

No to ruszamy!

Spis treści:

Zapory sprzętowe

Czym oni są?

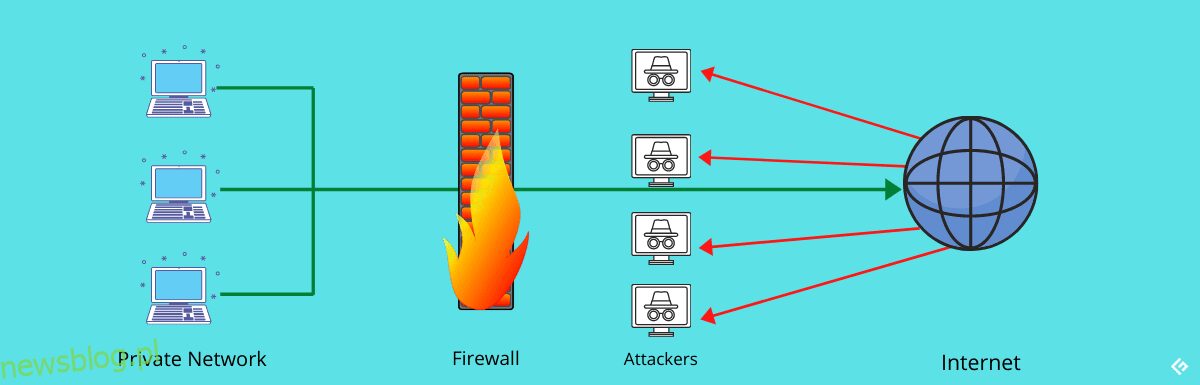

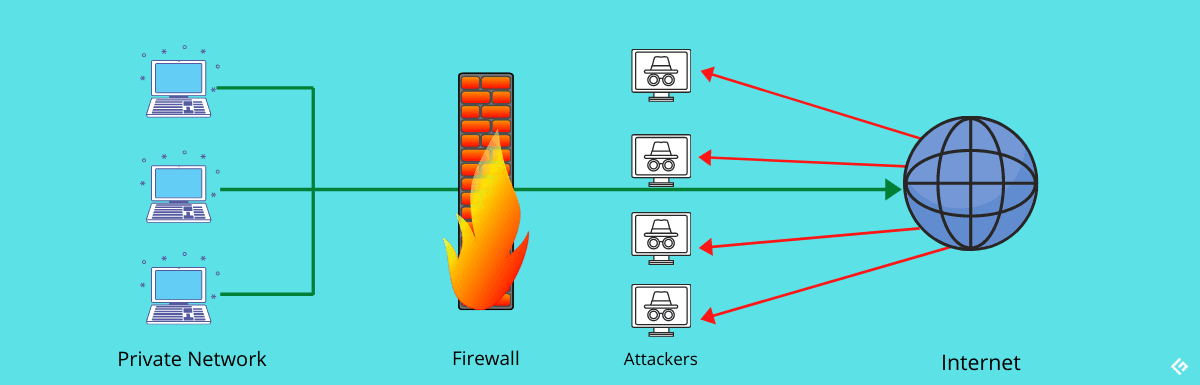

Fizycznym urządzeniem zainstalowanym między siecią komputerową a Internetem lub na obrzeżach sieci w celu monitorowania przesyłanych pakietów danych jest zapora sprzętowa. Nazwa wie również o zaporze obwodowej, ponieważ chroni całą sieć, oceniając ruch przychodzący i wychodzący na obwodzie.

Co oni robią?

W oparciu o pewne predefiniowane reguły zezwala lub blokuje pakiety, aby zapewnić bezpieczeństwo środowiska sieciowego. Filtruje pakiety na podstawie danych, takich jak adresy źródłowe i docelowe. Następnie zapewnia administratorom sieci dużą kontrolę nad prawidłowym użytkowaniem sieci.

Podsumowując, chroni połączone systemy i utrzymuje złych na zewnątrz.

Wymagania

Dedykowana zapora sprzętowa może wymagać zaawansowanej wiedzy i specjalistycznej wiedzy informatycznej do instalacji lub dedykowanego działu lub pracowników IT w tym zakresie. W związku z tym zapory sprzętowe są zwykle wykorzystywane przez duże firmy, które mają poważne obawy dotyczące bezpieczeństwa, takie jak bankowość.

Po zakończeniu instalacji wystarczy jeden punkt do zarządzania całym bezpieczeństwem sieci. Ostatecznie oszczędza mnóstwo zasobów i czasu.

Zalety posiadania zapór sprzętowych

- Pojedyncza zapora może chronić całą strefę sieci

- Szybkość i wydajność pozostają nienaruszone

- Mniej podatny na ataki

- Łatwo integruje się z innymi systemami bezpieczeństwa, takimi jak równoważenie obciążenia, VPN itp.

Przykłady

Niektóre znane nazwy zapór sprzętowych to SonicWall, Cisco i Fortinet.

Zapory programowe

Czym oni są?

Jak sama nazwa wskazuje, zapora programowa to rozwiązanie oparte na oprogramowaniu, które jest instalowane jako urządzenie wirtualne lub na poszczególnych komputerach w sieci, aby chronić je przed lukami. Może kontrolować zachowanie związane z niektórymi aplikacjami.

Na przykład możesz go użyć do blokowania niektórych witryn internetowych lub drukarek zainstalowanych w Twojej sieci.

Co oni robią?

Zapory programowe działają jako druga linia obrony przed atakami online. W scenariuszu, gdy złośliwy program próbuje uzyskać dostęp do sieci, zapora programowa może ocenić jego legalność, sprawdzając zaktualizowaną bazę danych.

Korzystając z tych informacji, zapora zezwala lub blokuje program. Świetnie sprawdzają się w ograniczaniu ryzyka związanego z adresem na czarnej liście, podejrzanymi aplikacjami, nieznanym złośliwym oprogramowaniem i nie tylko. Te zapory zapewniają większą elastyczność podczas przypisywania stacji roboczych i użytkowników z różnymi poziomami uprawnień.

Wymagania

Łatwiej jest zainstalować zapory programowe niż zapory sprzętowe. Dlatego małe firmy i użytkownicy domowi powszechnie korzystają z tego typu zapory. Ze względu na łatwość dostosowywania użytkownicy mogą mieć lepszą kontrolę nad jego funkcjami i funkcjami ochrony.

Zalety posiadania zapór programowych

- Niedrogie, nawet jeśli wybierzesz najlepiej oceniane zapory ogniowe

- Ekonomiczny dla małego biura z ograniczonymi systemami

- Łatwa konfiguracja i zarządzanie

- Możesz określić poziom ochrony podczas jego instalacji i odpowiednio zdefiniować poziom bezpieczeństwa dla użytkownika

- Lepsza kontrola i elastyczność w ocenie, które aplikacje muszą być dozwolone lub zablokowane

- Powiadamia użytkowników o złośliwym programie próbującym dostać się do sieci

Niektóre wady

- Wykorzystuje więcej zasobów, w tym pamięci i miejsca na dysku, w porównaniu do zapór sprzętowych

- Na wydajność może mieć wpływ szybkość systemu

- Wymaga regularnej administracji i aktualizacji

Przykłady

Jedną z najlepszych zapór programowych jest pfSense. Sprawdź bardziej zaporę typu open source.

Nie daj się pomylić z WAF (zaporą sieciową aplikacji internetowych). WAF i zapory programowe to dwie różne rzeczy. WAF służy tylko do ochrony witryn internetowych (warstwa 7), gdzie zapora programowa jest alternatywą dla sprzętu, który jest w stanie chronić zarówno przed zagrożeniami sieciowymi, jak i internetowymi.

☁️ Zapory sieciowe oparte na chmurze

Teraz ten pochodzi z innej ligi.

W miarę jak firmy zaczęły przechodzić na chmurę, potrzeby w zakresie bezpieczeństwa również odpowiednio ewoluowały. W związku z tym wprowadził zapory w chmurze.

W przeciwieństwie do zapór programowych i sprzętowych instalowanych lokalnie, zapory w chmurze wykorzystują rozwiązania chmurowe.

Czym oni są?

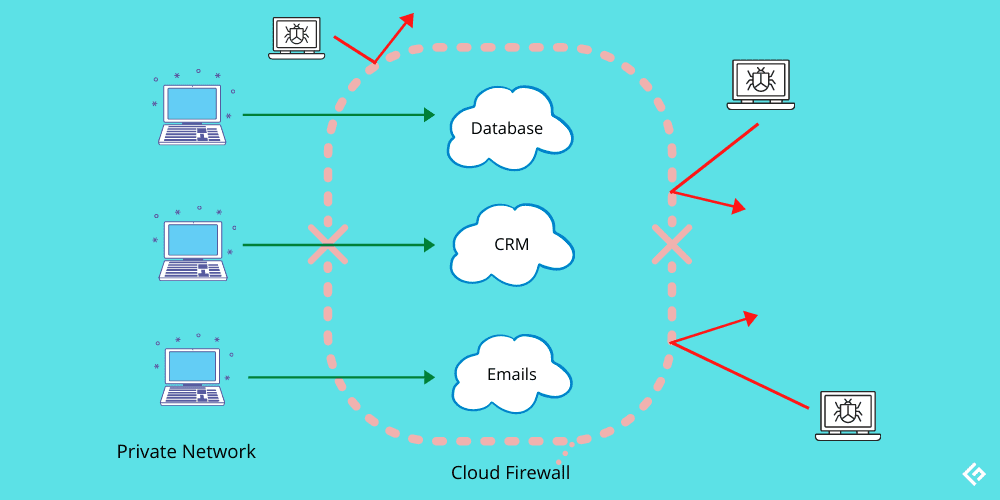

Zapory sieciowe w chmurze są hostowane w chmurze, co wyjaśnia przyczynę ich nomenklatury. Nazywa się je również Firewall-as-a-Service (FaaS). Tworzy bezpieczną wirtualną barierę otaczającą platformy, aplikacje i infrastrukturę w chmurze.

Co oni robią?

Podobnie jak w przypadku tradycyjnych zapór ogniowych, gdzie stanowią barierę otaczającą wewnętrzną sieć organizacji, zapory w chmurze również działają w ten sam sposób.

Kontrolują i zarządzają przepływem danych pomiędzy systemami wewnętrznymi organizacji a domenami zewnętrznymi. Aby zdecydować, które dane zezwolić lub odrzucić, wykorzystuje inteligentną analizę danych. Po pierwsze, czerpie informacje o znanych zagrożeniach z bazy danych, a także analizuje problemy z przeszłości i działania wewnętrzne w celu prognozowania przyszłych zagrożeń.

W przypadku zapór sieciowych w chmurze nie istnieje fizyczny obwód w stosunku do systemów i aplikacji. Tutaj elementy systemu są rozproszone. Zamiast filtrowania danych w jednym punkcie, zapory w chmurze filtrują dane na poziomie chmury, powstrzymując złych graczy.

Mogą filtrować ruch z wielu źródeł, w tym z Internetu, wirtualnych centrów danych, między dzierżawcami lub sieciami wirtualnymi.

Wymagania

Zapory sieciowe oparte na chmurze nie wymagają samodzielnej instalacji ani konfiguracji. Zewnętrzni dostawcy świadczący usługę dbają o wszystkie te rzeczy. Zarządzają również i aktualizują, aby stawić czoła pojawiającym się wyzwaniom, upewniając się, że Twoja sieć jest całkowicie bezpieczna.

Wszystko, co musisz zrobić, to kupić i zrelaksować się, mając pewność, że Twoje dane i systemy są zabezpieczone przed atakami. W ten sposób możesz zainwestować cały swój czas w pielęgnowanie i rozwój swojej firmy bez kłopotów i zmartwień.

Zalety posiadania zapór sieciowych opartych na chmurze

- Łatwe, przewiewne wdrożenie bez marnowania czasu

- Skalowalny zgodnie z potrzebami organizacji

- Wyższa dostępność gwarantuje stały przepływ usług bezpieczeństwa, nadmiarowe zasilanie i automatyczne tworzenie kopii zapasowych

- Ochrona tożsamości, ponieważ są one w stanie zintegrować się z kontrolą dostępu, dając użytkownikom lepszą kontrolę nad narzędziami filtrującymi

- Lepsza wydajność, ponieważ możesz kontrolować wszystko, od widoczności, konfiguracji, użytkowania, rejestrowania itp.

- W przypadku jakiegokolwiek problemu możesz użyć migawek, a następnie natychmiast odzyskać żądane stany.

Niektóre wady

- Dostępność zależy od dostępności infrastruktury chmury.

- Zaawansowane funkcje mogą spowolnić twoją sieć.

- Często rozważa ogólne przypadki użycia, które mogą nie być skuteczne w blokowaniu luk związanych z oprogramowaniem, takich jak te w wtyczkach.

Przykłady

Jeśli chcesz wypróbować niektóre zapory w chmurze, możesz wybrać Cloudflare, SUCURI, Sophosoraz Imperwa.

Wniosek

Teraz, gdy już wiesz, czym są zapory programowe, sprzętowe i chmurowe, mam nadzieję, że łatwiej będzie Ci zdecydować, która z nich będzie dla Ciebie odpowiednia. Zawsze bierz pod uwagę swoje potrzeby posiadania firewalla, przeanalizuj zalety i wady, a następnie wybierz najlepszą kombinację.

Następny krok,

Poznaj jedne z najlepszych zapór sieciowych aplikacji internetowych do ochrony witryn i firm internetowych.