Narzędzia do monitorowania ciemnej sieci pomagają proaktywnie chronić cyfrowe bezpieczeństwo. Będą one ostrzegać Cię, jeśli Twoje dane osobowe wyciekną, aby podjąć działania zapobiegawcze na czas.

Wchodzimy w interakcje tylko z niewielką częścią internetu. Chociaż nikt nie ma konkretnych danych na ten temat, około 10% internetu jest otwarte dla przeciętnego użytkownika. Nazywa się to otwartą siecią lub siecią powierzchniową, którą indeksują wyszukiwarki.

Pozostałe 90% to Deep Web. Większość z nich to bazy danych, publikacje akademickie, dokumenty prywatne itp., do których nie mamy wglądu.

I wtedy…

Spis treści:

Czym jest ciemna sieć?

Mniejsza część głębokiej sieci, mniej niż 1% całego internetu, jest postrzegana jako ciemna sieć, w której w większości odbywają się nielegalne działania.

Oznacza to sprzedaż twardych narkotyków, nielegalnych towarów, prywatnych poświadczeń i wielu innych rzeczy, które są zabronione przez prawo.

Te nielegalne kanały handlowe zazwyczaj mają system depozytowy i działają z kryptowalutami, takimi jak Bitcoin, w celu zachowania anonimowości online.

Co ciekawe, nie możemy uzyskać dostępu do ciemnej sieci za pomocą standardowych przeglądarek; zamiast tego potrzebujesz czegoś takiego jak Tor.

Adres internetowy tych ciemnych stron internetowych generalnie nie ma sensu i kończy się na .onion/ w porównaniu z .com, .net itp., które zwykle widzimy.

Mówiąc prościej, jako zwykli użytkownicy Internetu nie mamy nic wspólnego z ciemną siecią.

Jednak monitorowanie ciemnej sieci mówi nam, czy istnieje coś niepokojącego, aby chronić się w przypadku naruszenia danych.

Narzędzia do monitorowania ciemnej sieci

Narzędzia te nieustannie przechodzą przez naruszenia danych, aby sprawdzić nasze dokumenty tożsamości, numery kart kredytowych, adresy, numery telefonów, konta medyczne, konta w mediach społecznościowych itp. .

1Hasło

1Password to menedżer haseł premium, który służy również jako narzędzie do monitorowania ciemnej sieci.

Jako menedżer haseł jest niezwykle bezpieczny i przyjazny dla użytkownika. Jest zasilany wiodącymi w branży funkcjami, takimi jak szyfrowanie AES-256-bitowe, ochrona przed brutalną siłą, szyfrowanie danych podczas przesyłania i spoczynku i nie tylko.

Możesz sprawdzić pełny zestaw funkcji w tym zestawieniu 1Password.

Na froncie ciemnej sieci 1Password Watchtower jest połączone z narzędziem HIBP w celu zbierania informacji o wszystkim, co jest ważne, co zostało ujawnione. Natychmiast ostrzega, jeśli znajdzie informacje związane z użytkownikiem w bazie danych HIBP.

1Password nie ma darmowej wersji, ale możesz wypróbować ją dzięki 14-dniowej bezpłatnej wersji próbnej w ramach planów osobistych i biznesowych.

Ostatnia przepustka

LastPass to kolejny menedżer haseł, który ma wbudowany monitor ciemnej sieci. Jest to podobnie wydajne w przypadku szyfrowania AES-256-bitowego, sprawdzania stanu przechowalni, zaszyfrowanego przechowywania plików i natywnych aplikacji dla głównych platform.

Możesz po prostu wprowadzić adresy e-mail, a LastPass będzie na straży. Ostrzega Cię za pośrednictwem zarejestrowanego adresu e-mail o każdym naruszeniu danych.

Ponadto możesz uzyskać dostęp do pulpitu nawigacyjnego bezpieczeństwa, aby uzyskać ogólny stan swojego magazynu haseł. Pomaga to zidentyfikować słabe hasła, a także wskazuje ujawnione dane uwierzytelniające.

LastPass ma darmową wersję na zawsze. Jednak skany Dark Web są dostarczane z wersją premium, którą możesz wypróbować przez 30 dni za darmo.

NordVPN

Dobre wirtualne sieci prywatne to doskonałe produkty zabezpieczające, które ludzie wybierają, aby zachować cyfrową anonimowość i uzyskać dostęp do zablokowanych treści.

NordVPN nie wymaga przedstawiania w branży VPN. Mówimy o produkcie najwyższej klasy, zgrabnym interfejsie użytkownika, niesamowicie szybkich prędkościach i zazdrosnym rekordzie odblokowania geograficznego.

Podobnie jak wszystkie inne omówione dotąd narzędzia, to również działa w tle. Otrzymasz natychmiastowe informacje, jeśli cokolwiek związanego z Twoją pocztą e-mail NordVPN pojawi się na terytoriach ciemnej sieci.

Chociaż NordVPN nie ma darmowej wersji (podobnie jak większość VPN), możesz wypróbować tę usługę bez ryzyka dzięki 30-dniowej gwarancji zwrotu pieniędzy.

Nortona 360

Norton 360 od razu wydaje się skuteczny w ochronie znacznie więcej niż tylko adresów e-mail i numerów kart kredytowych.

Jest dostępny w dwóch wersjach: Norton 360 i Norton 360 LifeLock.

Te Norton 360 pozwalają dołączyć numer prawa jazdy, nazwisko panieńskie matki, pięć numerów identyfikacyjnych ubezpieczenia, pięć adresów e-mail, pięć numerów, dziesięć numerów kont bankowych itp. na potrzeby skanowania w ciemnej sieci.

Subskrypcja LifeLock dodaje do listy Twój numer ubezpieczenia społecznego, datę urodzenia i imię i nazwisko.

Poza tym Norton 360 oferuje program antywirusowy, tworzenie kopii zapasowych w chmurze, menedżera haseł, kontrolę rodzicielską, VPN itp.

Podsumowując, jest to naprawdę 360-stopniowa ochrona, którą możesz subskrybować, korzystając z 60-dniowej gwarancji pełnego zwrotu pieniędzy.

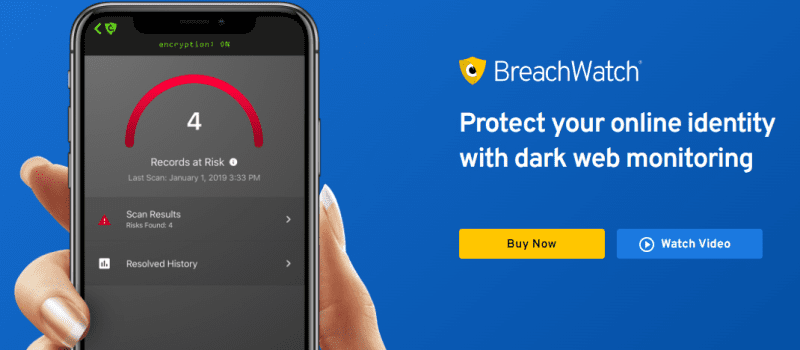

Opiekun

Keeper BreachWatch jest dodatkiem do menedżera haseł i innych usług. To narzędzie do monitorowania sieci po prostu skanuje zapisane hasła pod kątem tego, co wyciekło po ciemnej stronie Internetu.

Następnie otrzymasz powiadomienie o konieczności jak najszybszej zmiany skompromitowanych danych uwierzytelniających.

Ponadto BreachWatch identyfikuje słabe wpisy w przechowalni haseł i zaleca ich zmianę z wyprzedzeniem.

Poza tym jego menedżer haseł jest już dobrze znanym produktem, który ma również ograniczoną darmową wersję.

Wreszcie, menedżer haseł Keeper ma natywne aplikacje dla większości platform i 30-dniowy bezpłatny okres próbny, który możesz sprawdzić, czy jest odpowiedni.

Nie ma powodu do strachu!

Chociaż ciemna sieć jest domem dla niebezpiecznych działań, nie masz powodu do paniki jako zwykły użytkownik Internetu.

Końcowym celem tego artykułu jest opowiedzenie o narzędziach do monitorowania ciemnej sieci, z których możesz korzystać jako osoba fizyczna.

Takie narzędzia informują Cię, gdy tylko Twoje dane osobowe pojawią się w Internecie, aby podjąć działania zapobiegawcze na czas.

Jako praktyczną zasadę bezpieczeństwa w Internecie używaj silnych haseł i wdrażaj uwierzytelnianie dwuskładnikowe tam, gdzie ma to zastosowanie.

Ale jeszcze nie skończyliśmy. I mamy ten interesujący artykuł o wartości twoich danych osobowych w ciemnej sieci, aby przekazać ci kilka odkrywczych faktów.

Bądźcie czujni!