Ochrona danych poprzez szyfrowanie dysku: BitLocker i alternatywy

Pełne szyfrowanie dysku to skuteczny sposób na zabezpieczenie informacji w przypadku zgubienia lub kradzieży urządzenia. Przyjrzyjmy się bliżej funkcji BitLocker dostępnej w systemie Windows oraz dostępnym alternatywnym rozwiązaniom.

Czy zdajesz sobie sprawę, jak poważne konsekwencje może mieć kradzież laptopa, który zawiera wrażliwe dane? Przykładem może być incydent z firmy Coplin Health Systems, gdzie w niepowołane ręce trafiły informacje dotyczące 43 000 pacjentów.

Innym przykładem jest utrata pamięci USB przez firmę w Japonii, na której znajdowały się dane osobowe aż 460 000 osób.

W obu tych przypadkach dane nie były odpowiednio zabezpieczone – nie zostały zaszyfrowane.

W takich sytuacjach niepowołane osoby mogą z łatwością uzyskać dostęp do poufnych informacji i wykorzystać je w celach przestępczych.

Te sytuacje pokazują, jak istotne jest szyfrowanie danych, zwłaszcza że zabezpieczenie ich nie jest skomplikowane.

W dalszej części artykułu omówimy zagadnienie szyfrowania dysku, przedstawimy sposób jego realizacji za pomocą funkcji BitLocker oraz zaproponujemy alternatywne rozwiązania.

Pełne szyfrowanie dysku – FDE

Pełne szyfrowanie dysku (ang. Full Disk Encryption – FDE) to technika, która blokuje dostęp do danych na poziomie całego dysku. Dzięki temu nawet w przypadku przejęcia urządzenia, dostęp do danych jest uniemożliwiony. Dodatkowo, w przypadku dysków systemowych, może być wymagane uwierzytelnienie przy uruchomieniu, co zwiększa poziom bezpieczeństwa.

BitLocker

Systemy Windows w wersjach Professional, Enterprise i Education posiadają wbudowaną funkcję szyfrowania dysku o nazwie BitLocker.

BitLocker umożliwia zabezpieczenie dysków hasłem, które jest wymagane przy każdym starcie. Dodatkowo, istnieje możliwość utworzenia klucza odzyskiwania, który pozwala na zresetowanie hasła. Bez tych danych, zawartość dysku pozostaje nieczytelna.

BitLocker jest kompatybilny z różnymi platformami. Oznacza to, że dysk zaszyfrowany w systemie Windows pozostanie bezpieczny także w środowisku Linux.

Należy jednak pamiętać, że szyfrowanie nie chroni przed zagrożeniami po odblokowaniu systemu. Funkcja BitLocker nie uchroni przed oprogramowaniem szpiegującym, które może wykraść dane, jeśli nieświadomie zainstalujemy je na swoim komputerze. Z tego powodu, BitLocker nie zastępuje programów antywirusowych i antyspyware.

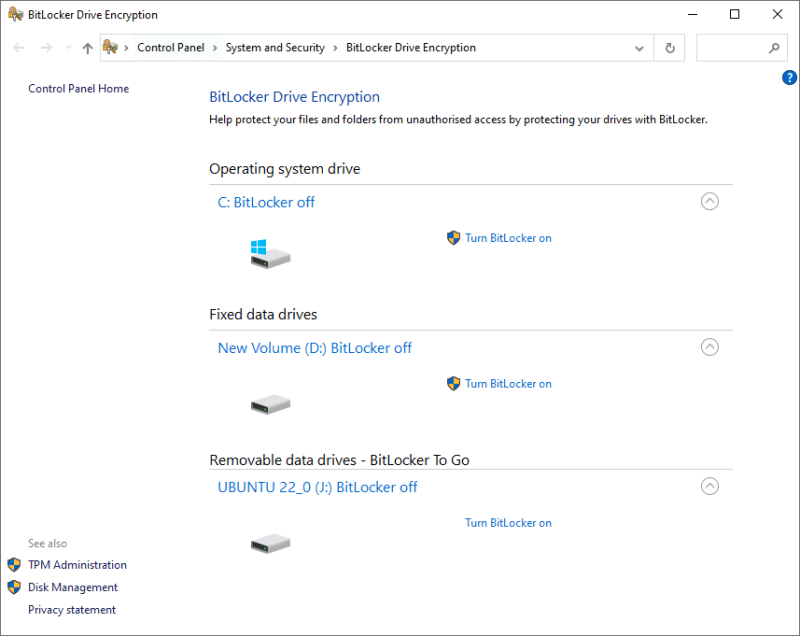

Aby uruchomić funkcję BitLocker, należy wpisać „BitLocker” w wyszukiwarce na pasku zadań i wybrać opcję „Zarządzaj funkcją BitLocker”.

Następnie wybieramy dysk, który chcemy zaszyfrować i klikamy „Włącz funkcję BitLocker”.

Dalszy proces różni się w zależności od tego, czy chcemy zaszyfrować dysk systemowy, czy partycję danych, w tym dyski przenośne.

BitLocker na dyskach systemowych

Domyślnie, do uwierzytelniania na dyskach systemowych używany jest moduł TPM (w wersji 1.2 lub nowszej). Komputer uruchamia się, gdy moduł TPM zwróci odpowiedni klucz.

Moduł TPM to fizyczny układ, w który wyposażone są nowoczesne komputery. Zapewnia on integralność urządzenia. W niektórych przypadkach może być konieczna aktywacja modułu, jeśli nie zostanie on automatycznie wykryty przez system.

W przypadku braku modułu TPM, nie jest wymagane uwierzytelnienie przed uruchomieniem, co oznacza, że każdy, kto ma dostęp do komputera, może go włączyć. W takiej sytuacji ochrona sprowadza się do silnego hasła do systemu Windows.

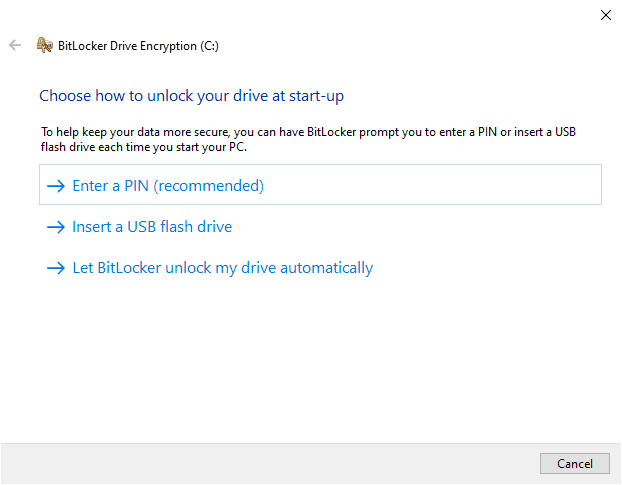

Dla zwiększenia bezpieczeństwa, można włączyć kod PIN, który będzie wymagany przy uruchomieniu komputera. W tym celu należy skorzystać z lokalnego edytora zasad grupy. Wtedy, przed uruchomieniem, moduł TPM poprosi o klucz odzyskiwania i kod PIN.

Moduły TPM posiadają zabezpieczenia przed atakami typu brute-force, ograniczające liczbę prób wprowadzenia hasła.

Pamiętaj, aby skonfigurować ochronę przed uruchomieniem przed rozpoczęciem szyfrowania.

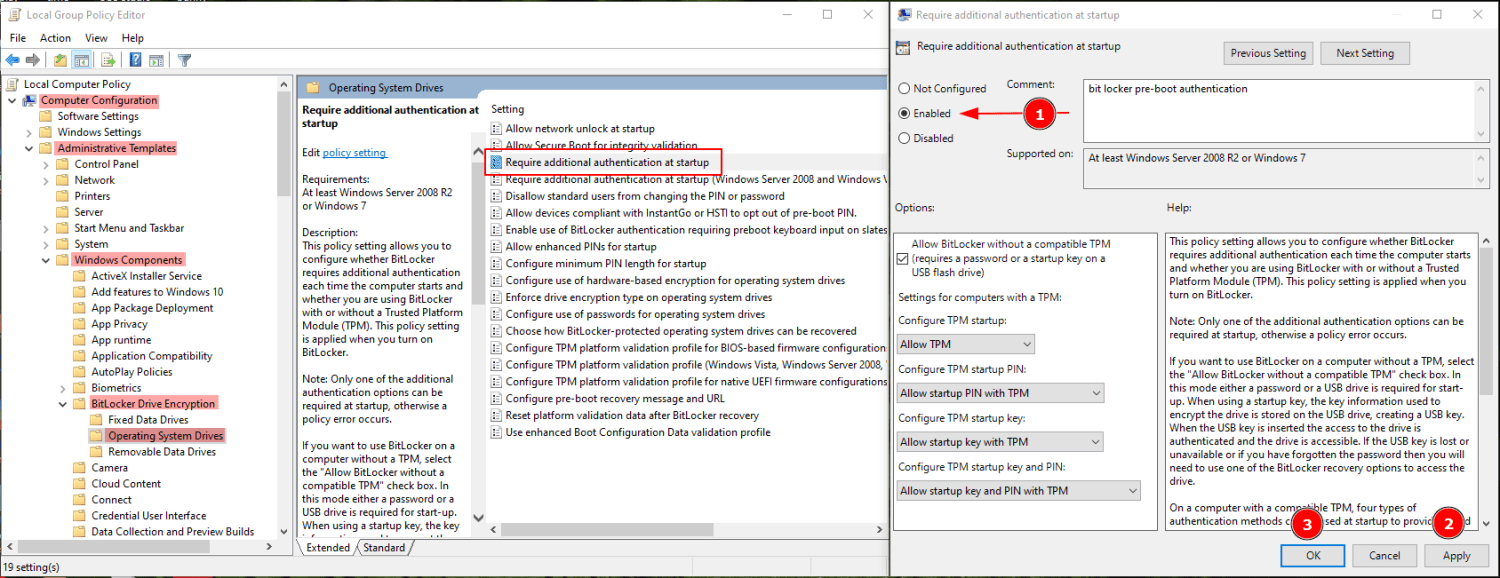

Proces jest stosunkowo prosty. Najpierw uruchamiamy okno „Uruchom” za pomocą skrótu ⊞ + R, wpisujemy „gpedit.msc” i zatwierdzamy klawiszem Enter.

Następnie przechodzimy do ścieżki: „Konfiguracja komputera” > „Szablony administracyjne” > „Składniki systemu Windows” > „Szyfrowanie urządzeń funkcją BitLocker” > „Dyski systemu operacyjnego”.

Teraz BitLocker będzie wymagał kodu PIN lub dysku USB jako fizycznego uwierzytelnienia przed uruchomieniem.

Kolejnym krokiem jest wybór, czy chcemy zaszyfrować cały dysk, czy tylko zajęte miejsce.

W przypadku starszych komputerów, szyfrowanie całego dysku jest bardziej zalecane, ponieważ narzędzia do odzyskiwania danych mogą odczytać dane z pustych sektorów.

Następnie decydujemy, czy chcemy użyć nowego trybu szyfrowania, czy trybu kompatybilnego. W przypadku dysków systemowych zaleca się nowy tryb szyfrowania, natomiast tryb kompatybilny jest bardziej odpowiedni dla dysków przenośnych.

Na koniec, zaleca się uruchomienie sprawdzenia systemu BitLocker, aby upewnić się, że wszystko działa prawidłowo.

BitLocker na dyskach danych

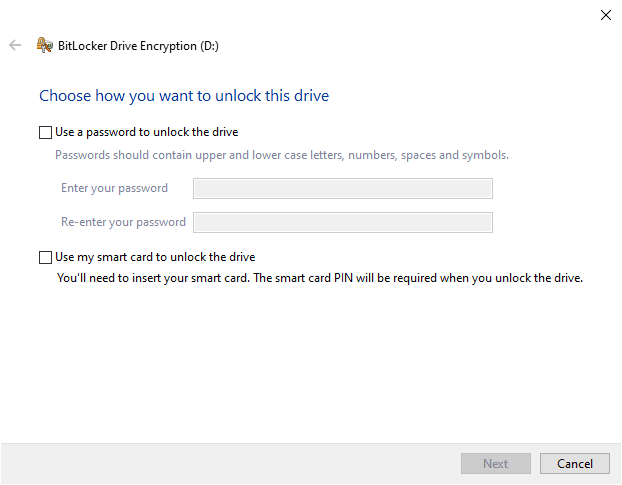

Szyfrowanie partycji i dysków danych jest prostsze. Na początku zostaniemy poproszeni o ustawienie hasła.

Po tej czynności, proces jest podobny do szyfrowania dysków systemowych, z pominięciem kontroli systemu BitLocker.

Mimo że BitLocker jest bardzo przydatny, nie jest on dostępny dla użytkowników systemów Windows Home. Jeśli nasze urządzenie obsługuje taką funkcję, drugą najlepszą darmową opcją jest szyfrowanie urządzenia.

Szyfrowanie urządzenia różni się od BitLockera tym, że wymaga modułu TPM i nie oferuje uwierzytelniania przed uruchomieniem.

Dostępność szyfrowania urządzenia można sprawdzić w „Informacjach o systemie”. Otwórz okno „Uruchom”, wpisz „msinfo32” i zatwierdź klawiszem Enter. Następnie wyszukaj pozycję „Obsługa szyfrowania urządzeń” i sprawdź, czy wymagania wstępne są spełnione.

Jeśli wymagania nie są spełnione, najprawdopodobniej urządzenie nie obsługuje szyfrowania urządzenia. W takiej sytuacji warto skontaktować się z producentem sprzętu.

Alternatywnie, istnieje wiele bezpłatnych i płatnych narzędzi do pełnego szyfrowania dysku.

VeraCrypt

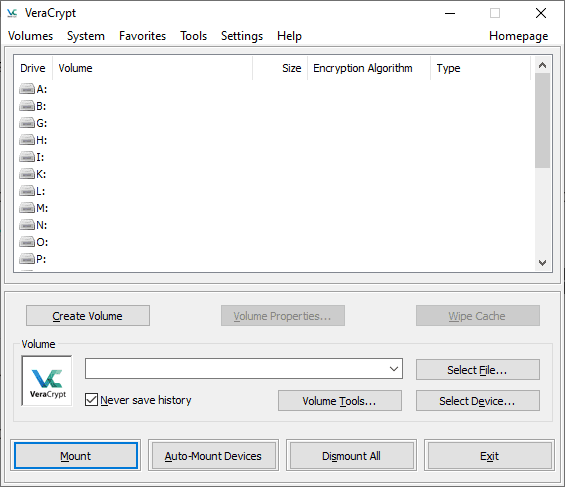

VeraCrypt to darmowe oprogramowanie do szyfrowania o otwartym kodzie źródłowym, dostępne dla systemów Windows, Mac i Linux. Podobnie jak BitLocker, VeraCrypt umożliwia szyfrowanie dysków systemowych, danych i dysków przenośnych.

VeraCrypt oferuje szeroki wybór algorytmów szyfrowania i umożliwia szyfrowanie w locie. Można utworzyć zaszyfrowany kontener i przesyłać do niego pliki, aby je zabezpieczyć.

Dodatkowo, VeraCrypt pozwala na tworzenie ukrytych woluminów i obsługuje uwierzytelnianie przed uruchomieniem, podobnie jak BitLocker.

Interfejs użytkownika może być początkowo nieco skomplikowany, ale z pewnością pomocne okażą się samouczki w serwisie YouTube.

BestCrypt

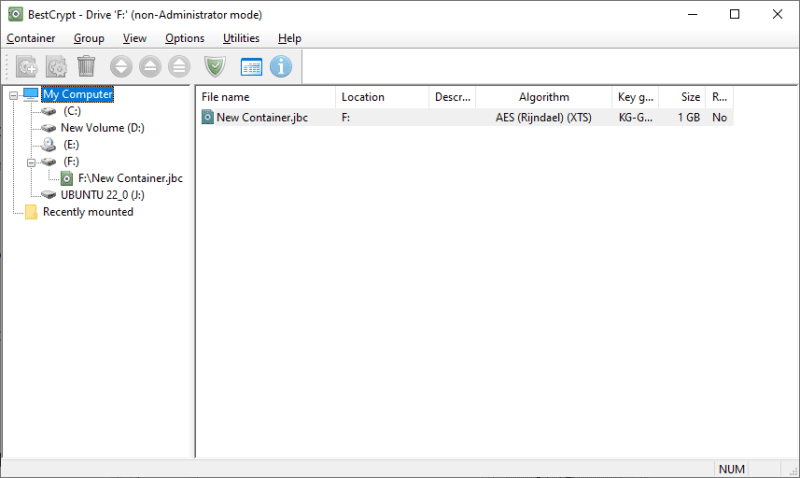

BestCrypt to płatna, ale bardziej przyjazna dla użytkownika wersja VeraCrypt.

Oferuje dostęp do wielu algorytmów szyfrowania i różnorodnych opcji pełnego szyfrowania dysku. Obsługuje tworzenie kontenerów szyfrujących i szyfrowanie dysków systemowych.

Dodatkowo, umożliwia uruchamianie z uwierzytelnieniem hasłem.

BestCrypt jest dostępny na różne platformy i oferuje 21-dniową bezpłatną wersję próbną.

Komercyjne alternatywy dla BitLockera

Są to rozwiązania korporacyjne oparte na licencjonowaniu zbiorowym.

ESET

Szyfrowanie pełnego dysku ESET doskonale sprawdza się w przypadku zdalnego zarządzania. Zapewnia elastyczność dzięki rozwiązaniom do szyfrowania on-site i w chmurze.

Oferuje ochronę dysków twardych, dysków przenośnych, wiadomości e-mail itp. za pomocą standardowego w branży 256-bitowego szyfrowania AES.

Umożliwia również szyfrowanie pojedynczych plików za pomocą szyfrowania na poziomie plików (FLE).

Możesz zapoznać się z funkcjonalnością poprzez interaktywną wersję demonstracyjną lub skorzystać z 30-dniowej bezpłatnej wersji próbnej.

Symantec

Symantec, należący do Broadcom, jest kolejnym liderem w dostarczaniu korporacyjnych rozwiązań w zakresie szyfrowania. Jego pełne szyfrowanie dysku obsługuje moduł TPM, co zapewnia ochronę przed manipulacją urządzeń.

Ponadto, oferuje kontrole przed uruchomieniem, szyfrowanie poczty e-mail i dysków wymiennych.

Symantec ułatwia konfigurację jednokrotnego logowania i chroni aplikacje działające w chmurze. Obsługuje karty inteligentne i oferuje różne metody odzyskiwania, gdy użytkownik zapomni hasła.

Ponadto, Symantec oferuje szyfrowanie na poziomie plików, monitorowanie plików i wiele innych funkcji, co czyni go kompleksowym rozwiązaniem do szyfrowania.

ZENworks

ZENworks firmy Microfocus to łatwy w obsłudze sposób wdrażania szyfrowania AES-256 w organizacjach.

Obsługuje uwierzytelnianie przed uruchomieniem za pomocą nazwy użytkownika i hasła lub karty inteligentnej z kodem PIN. ZENworks oferuje scentralizowane zarządzanie kluczami, co pomaga użytkownikom w przypadku problemów z logowaniem podczas rozruchu.

Możesz tworzyć zasady szyfrowania dla urządzeń i egzekwować je za pośrednictwem standardowego połączenia internetowego HTTP.

Dostępna jest bezpłatna wersja próbna, która umożliwia przetestowanie funkcjonalności bez konieczności podawania danych karty kredytowej.

FDE vs FLE

W niektórych przypadkach szyfrowanie całego dysku nie jest konieczne. W takich sytuacjach warto zabezpieczyć tylko określony plik. Wtedy lepszym rozwiązaniem jest Szyfrowanie na poziomie plików (ang. File-Level Encryption – FLE) lub Szyfrowanie bazujące na plikach (ang. File-Based Encryption – FBE).

FLE jest szeroko stosowane i często korzystamy z niego, nie zdając sobie z tego sprawy.

Na przykład, rozmowy w aplikacji WhatsApp są szyfrowane end-to-end. Podobnie, wiadomości e-mail wysyłane za pośrednictwem poczty Proton są automatycznie szyfrowane i tylko odbiorca ma dostęp do treści.

W podobny sposób, plik można zabezpieczyć za pomocą FLE, korzystając z narzędzi takich jak AxCrypt lub FolderLock.

Główną zaletą FBE nad FDE jest to, że każdy plik może mieć inny klucz szyfrowania. Oznacza to, że w przypadku naruszenia bezpieczeństwa jednego pliku, pozostałe pozostają bezpieczne.

Jednak zarządzanie tak wieloma kluczami może być problematyczne.

Podsumowanie

Pełne szyfrowanie dysku jest kluczowe w przypadku utraty urządzenia, które zawiera poufne informacje.

Chociaż każdy użytkownik ma dane, które należy chronić, firmy i organizacje powinny stosować szyfrowanie dysków w szczególności.

Dla użytkowników indywidualnych, BitLocker jest bardzo dobrym narzędziem do szyfrowania. VeraCrypt to kolejna opcja dla tych, którym nie przeszkadza nieco przestarzały interfejs.

Organizacje nie powinny polegać na opiniach innych, ale przetestować różne rozwiązania i wybrać to, które najlepiej spełnia ich wymagania. Ważne jest, aby unikać sytuacji uzależnienia od jednego dostawcy.

PS: Zachęcamy do zapoznania się z naszym oprogramowaniem do szyfrowania i uwierzytelniania, aby utrwalić swoją wiedzę.

newsblog.pl

Maciej – redaktor, pasjonat technologii i samozwańczy pogromca błędów w systemie Windows. Zna Linuxa lepiej niż własną lodówkę, a kawa to jego główne źródło zasilania. Pisze, testuje, naprawia – i czasem nawet wyłącza i włącza ponownie. W wolnych chwilach udaje, że odpoczywa, ale i tak kończy z laptopem na kolanach.