Rozwiązanie do wykrywania podejrzanych logowań może pomóc w dodaniu dodatkowej warstwy zabezpieczeń do oprogramowania/usług i witryny internetowej.

Zabezpiecza konta użytkowników, chroni ich dane logowania i inne dane oraz daje im kolejny powód, aby wybrać Ciebie zamiast innych.

Ale czy zastanawiasz się, jaki jest pożytek z tego wszystkiego, jeśli już włożyłeś wysiłek w bezpieczeństwo swojej aplikacji?

Czy to nie wystarczy?

Odpowiedź brzmi: nigdy dość, jeśli chodzi o cyberbezpieczeństwo. Im bardziej bezpieczna jest Twoja aplikacja, tym lepiej.

Według Akamaia, 43% wszystkich prób logowania online jest złośliwych. Jest to alarmujące dla każdego, kto obsługuje lub korzysta ze strony internetowej, oprogramowania lub usługi przechowującej dane osobowe.

I to jest powód, dla którego musisz zwiększyć bezpieczeństwo swojego oprogramowania, wdrażając systemy bezpieczeństwa, takie jak wykrywanie podejrzanych logowań.

Zastanówmy się, co to jest i jak może być przydatne dla Twojej firmy.

Spis treści:

Co to jest wykrywanie podejrzanego logowania?

Istnieje wiele zachowań, które można oznaczyć jako podejrzane na podstawie ich charakteru logowania. Haker może próbować użyć wielu haseł, aby uzyskać dostęp do konta użytkownika dowolnego oprogramowania, witryny lub usługi.

Niektóre podejrzane wykrycia są obarczone niskim ryzykiem, podczas gdy inne mogą wiązać się z wyższym ryzykiem. Może się to zdarzyć z powodu logowania:

- W niezwykłym czasie

- Z różnych lokalizacji

- Z różnych urządzeń

- Po wielu nieudanych próbach

Aplikacje są czasami zagrożone przez naruszenia bezpieczeństwa stron trzecich, takie jak masowe wycieki haseł. W tym momencie haker może wykraść niezbędne lub krytyczne informacje o użytkowniku. Mogą następnie niewłaściwie wykorzystać informacje, wykorzystać je groźbami lub całkowicie ukraść konto.

Podejrzany system wykrywania logowania informuje Cię o psotach, które mogą się wydarzyć w najbliższym czasie. Ta aplikacja zidentyfikuje wzorce zachowań związanych z logowaniem, które różnią się nieco od zwykłych logowań.

Niektóre aplikacje używają botów, które badają nietypowe prędkości podczas prób logowania. W tym momencie mogą zostać zablokowani możliwość logowania, a Ty otrzymasz powiadomienie. Alternatywnie można ich poprosić o dodatkowe kroki, takie jak weryfikacja adresu e-mail, wyzwanie MFA i wysłanie kodu na zarejestrowany numer telefonu komórkowego.

Dlaczego wdrożenie wykrywania podejrzanych logowań jest niezbędne?

Bezpieczeństwo jest głównym problemem na rynku SaaS. W dzisiejszym scenariuszu wielu używa produktów SaaS do różnych celów w życiu codziennym. To powiedziawszy, wszyscy szukają bezpieczeństwa, niezależnie od tego, czy chodzi o loginy do płatności, takie jak podawanie danych karty, adresu, numerów telefonów itp., czy dane logowania, takie jak nazwy użytkownika lub hasła.

Jeśli nie oferujesz bezpieczeństwa w swoim produkcie SaaS, dane użytkownika mogą zostać zhakowane lub wykorzystane. W rezultacie Twoi klienci będą mieli trudności z zaufaniem.

Dlatego jeśli prowadzisz działalność związaną z produktami SaaS, musisz wprowadzić konkretne środki bezpieczeństwa, aby Twoi klienci zaufali Tobie i Twojej firmie swoimi danymi osobowymi. Każdego dnia masz do czynienia z ogromnymi danymi klientów, więc wytyczne i systemy bezpieczeństwa również zapewnią bezpieczeństwo danych każdego klienta.

Wdrożenie bezpiecznego rozwiązania, takiego jak wykrywanie podejrzanego logowania, może być skuteczne w produkcie lub usłudze SaaS, oferując wyższy poziom bezpieczeństwa danych klientów i gwarantując, że nikt nie będzie mógł ich wykorzystać ani zagrozić użytkownikom.

Jak pomaga użytkownikom zachować bezpieczeństwo?

W dzisiejszym napiętym grafiku każdy szuka wygodnej obsługi. Ludzie codziennie korzystają ze stron internetowych i aplikacji, takich jak Gmail, Snapchat, Instagram, Facebook, Amazon, Flipkart, eBay, narzędzia produktywności, narzędzia do zarządzania czasem i wiele innych.

Używanie API do wykrywania podejrzanych logowań, takiego jak Zenlogin, zapewnia bezpieczeństwo danych użytkowników. A nawet jeśli zdarzy się coś podejrzanego, może ostrzec Cię o konieczności szybkiego podjęcia działań i zabezpieczenia kont i danych użytkowników.

Bezpieczne logowanie umożliwia użytkownikom uwierzytelnianie ich logowania za pomocą różnych mechanizmów uwierzytelniania. Użytkownicy będą otrzymywać alerty lub powiadomienia, gdy ktoś spróbuje zalogować się na ich konto z innego urządzenia, w nietypowych lokalizacjach i wiele więcej.

Wykrywanie podejrzanego logowania pomoże Ci chronić Twoje informacje podczas logowania. W momencie, gdy otrzymasz ostrzeżenie, jest gotowy do wykonania kilku kroków, abyś mógł natychmiast zabezpieczyć konto bez żadnych błędów i trudności.

Przykłady alertów logowania:

Będziesz otrzymywać alerty w wiadomościach e-mail lub SMS-ach o podejrzanych działaniach, takich jak:

- Odbieranie wiadomości ostrzegawczej, gdy ktoś próbuje zmienić hasło

- Zadawanie pytania zabezpieczającego podczas logowania, jeśli Twój login jest wątpliwy

- Odbieranie wiadomości e-mail związanej z kontem po wpisaniu tego samego w polu

- Otrzymywanie alertu na tej samej stronie podczas logowania, jeśli zostanie wprowadzona błędna nazwa użytkownika lub hasło

- Otrzymywanie powiadomienia SMS z usługi takiej jak Gmail na telefon komórkowy z prośbą o wpisanie tak lub nie lub wysłanie kodu SMS w celu weryfikacji

Gdy nastąpi nietypowe logowanie z nowego urządzenia lub lokalizacji, użytkownicy muszą zabezpieczyć konto, jeśli nie wykonują tej czynności.

Ale jak?

Użytkownicy muszą dokładnie sprawdzić jego zabezpieczenia i zapoznać się z polityką prywatności podczas logowania do dowolnej aplikacji. Upewnij się, że aplikacja dba o Twoje dane logowania.

W celu bezpiecznego logowania użytkownicy mogą wykonać kilka kroków na poziomie indywidualnym:

- Tworzenie złożonych i długich haseł z użyciem wielkich i małych liter, znaków specjalnych, cyfr itp.

- Używanie złożonej nazwy użytkownika zamiast oczywistej

- Nigdy nie udostępniaj niezbędnych danych uwierzytelniających

- Używanie różnych haseł do różnych czynności

- Unikaj podawania danych osobowych.

Użytkownicy mogą wykonać powyższe kroki, aby zmniejszyć prawdopodobieństwo wystąpienia zagrożeń na swoich kontach. Ale co, jeśli możesz ulepszyć swój produkt lub oprogramowanie SaaS od podstaw?

Doda dodatkową warstwę bezpieczeństwa do twojego oprogramowania, a powierzchnia zagrożeń jeszcze bardziej się zawęzi. Możesz to zrobić, korzystając z doskonałego rozwiązania do wykrywania podejrzanych logowań.

Na rynku jest ich wiele, ale musisz upewnić się, że używasz najlepszego oprogramowania dla bezpieczeństwa użytkowników. Niezawodny interfejs API do wykrywania podejrzanych logowań pochodzi od Zenlogin. Zobaczmy, jak może pomóc w zabezpieczeniu oprogramowania.

Jak Zenlogin może pomóc?

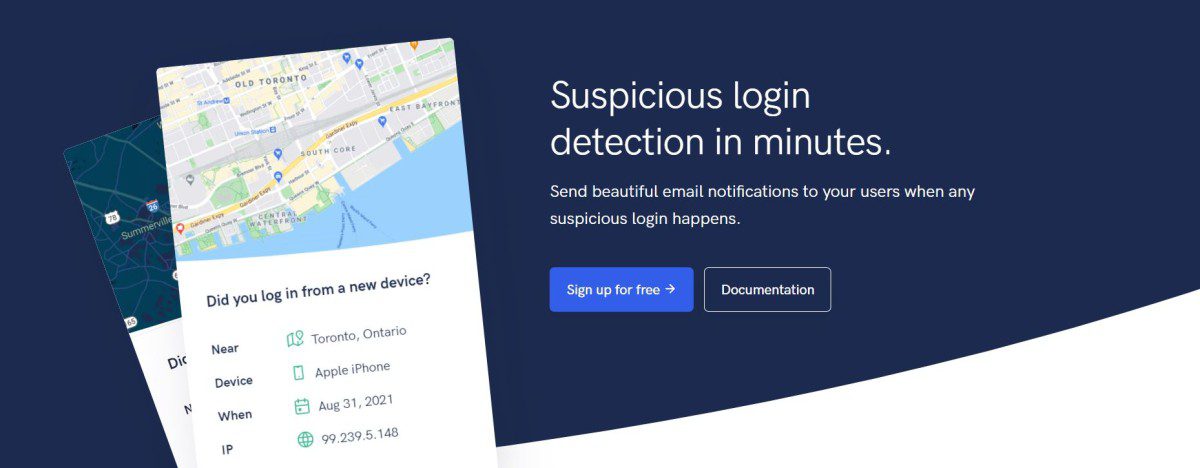

Zenlogin oferuje bezpieczeństwo dzięki interfejsowi API wykrywania podejrzanych logowań. Może wysyłać użytkownikom szybkie powiadomienia e-mail po wykryciu podejrzanej aktywności związanej z logowaniem. Zapewnia szybki sposób dodania warstwy bezpieczeństwa do produktów i oprogramowania SaaS.

Zenlogin może pomóc zapewnić spokój programistom, menedżerom produktów, założycielom i innym interesariuszom, zapewniając, że ich użytkownicy korzystają z bezpiecznego oprogramowania i że ich dane nie zostaną naruszone.

Korzystanie z interfejsu API Zenlogin do wykrywania podejrzanych logowań eliminuje narzut związany z wewnętrznym rozwojem systemu bezpieczeństwa. Zenlogin dba o wykrywanie podejrzanych logowań i ostrzega użytkowników za pośrednictwem wiadomości e-mail.

Jakie są funkcje i zalety Zenlogin?

Oto niektóre z ważnych funkcji i zalet Zenlogin, które mogą pomóc Twojemu oprogramowaniu zachować bezpieczeństwo, aby użytkownicy mogli Ci zaufać.

Łatwe dla programistów

Zenlogin ułatwia programistom integrację go z oprogramowaniem. Jest również wyposażony w ustawione interwały czułości i gotowe e-maile z powiadomieniami. Oszczędza to dużo czasu Twoim programistom, dzięki czemu przyczyniają się do innowacji.

Kontrola czułości

Zenlogin zapewnia lepszą kontrolę zdarzeń, gdy użytkownik jest ostrzegany o podejrzanych próbach logowania. Zwiększy to zaufanie użytkowników do Twojego produktu i marki.

Bezpieczeństwo premium

Zenlogin został zaprojektowany, aby oferować najwyższy poziom bezpieczeństwa. Gwarantuje najprostszy sposób na zwiększenie bezpieczeństwa Twojej aplikacji, usługi czy strony internetowej. Wykorzystują najnowsze technologie bezpieczeństwa, aby zwiększyć poziom ochrony. Rozwiązanie zabezpieczające chroni wszystkie dane wewnątrz aplikacji i uniemożliwia hakerom niewłaściwe użycie lub uzyskanie do nich dostępu.

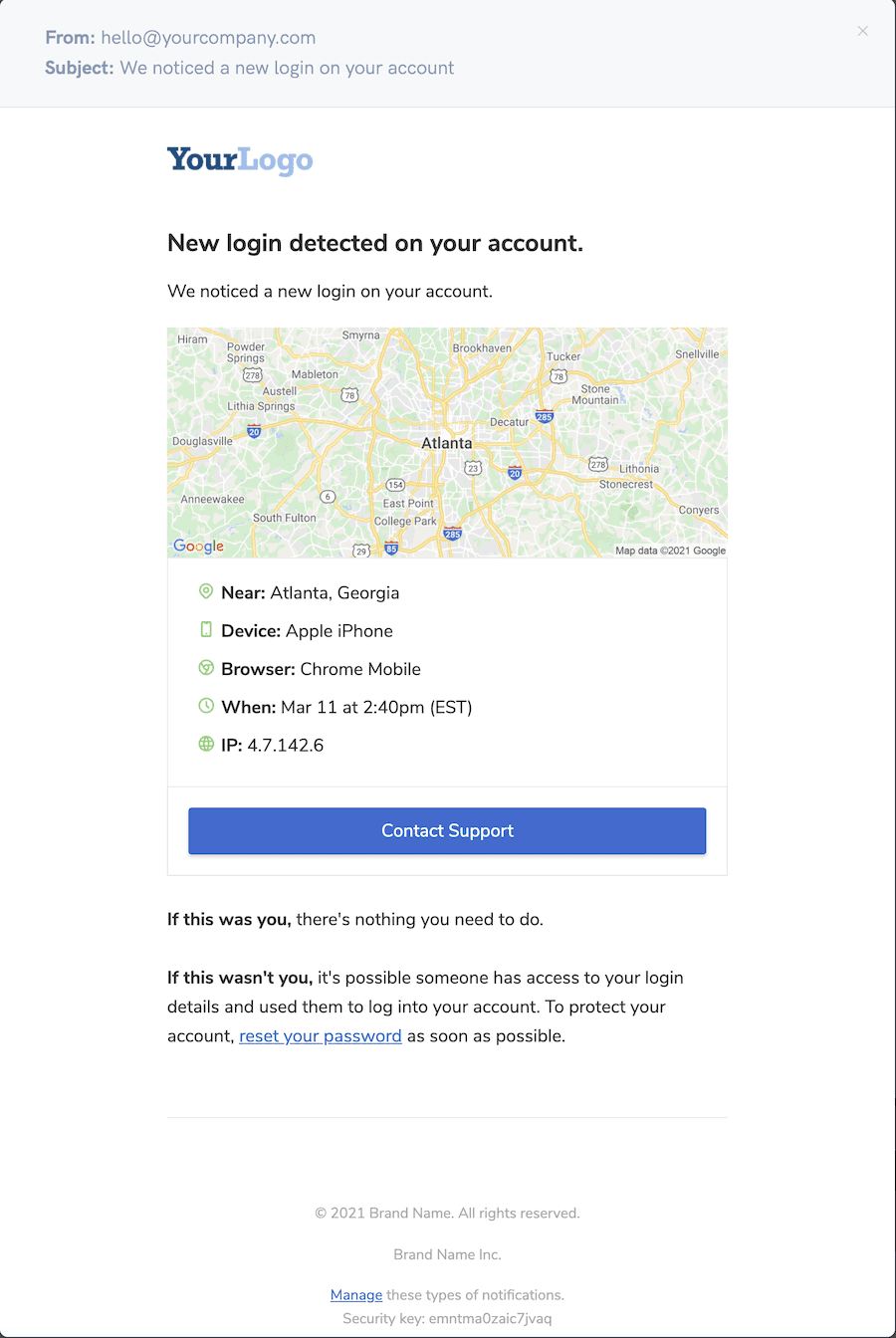

Integracja z mapą

Pozwalają zintegrować piękne mapy z powiadomieniami e-mail. Pozwala użytkownikom szybko zwizualizować, czy ich konto jest zagrożone lub naruszone.

Szczegółowe logi

Możesz śledzić wszystkie podejrzane próby logowania na kontach użytkowników i logować je w jednym miejscu w Zenlogin. Będzie zawierał wszystkie niezbędne szczegóły, które chcesz śledzić, aby zapewnić użytkownikom bezpieczniejszą aplikację.

Niestandardowe reguły

Zenlogin umożliwia zdefiniowanie określonych reguł i umożliwia natychmiastowe powiadomienie Twojego zespołu, gdy na jego kontach wystąpi podejrzana próba logowania.

Szybki w konfiguracji

Zenlogin można łatwo i szybko skonfigurować dla każdego punktu końcowego w ciągu kilku minut. Oszczędza to więc dużo czasu i energii. Możesz zacząć z niego korzystać po wklejeniu kilku linijek kodu napisanego w Curl, PHP, Python, Ruby lub Node.js.

Oprócz tego Zenlogin oferuje obsługę połączeń premium, nie przechowuje danych osobowych i proste powiadomienia e-mail.

Jak działa Zenlogin?

Możesz zbudować najwyższy poziom bezpieczeństwa dla swoich aplikacji w ciągu kilku minut, korzystając z API Zenlogin do wykrywania podejrzanych logowań w kilku prostych krokach. Oto jak działa Zenlogin.

1. Wklej fragment kodu

Na początek wszystko, co musisz zrobić, to wkleić mniejszy fragment kodu. Zenlogin obsługuje wszystkie główne języki po stronie serwera, takie jak PHP, Python, Node.js, Ruby, Curl itp.

2. Dostosuj poziom bezpieczeństwa

Wybierz poziom czułości wykrywania podejrzanych logowań. W tym celu otrzymasz e-mail z niektórymi polami, które musisz wypełnić. Na tej podstawie Twój poziom bezpieczeństwa zostanie dostosowany do Twoich potrzeb biznesowych i bazy użytkowników.

3. Chroń użytkowników

Powyższe zintegruje interfejs API Zenlogin do wykrywania podejrzanych logowań z Twoją aplikacją, witryną lub usługami. Następnie API zacznie monitorować logowanie i ostrzegać, gdy coś będzie wyglądać podejrzanie. Możesz także zacząć śledzić wszystkie podejrzane działania i ulepszać swój produkt.

Oto przykład powiadomienia e-mail.

cennik

Zenlogin ma dwa plany cenowe odpowiednie dla różnych firm w momencie pisania tego artykułu.

- Bezpłatnie: ten plan jest na zawsze bezpłatny, jeśli masz mniej niż 5000 próśb miesięcznie i zezwala na 500 powiadomień e-mail miesięcznie.

- Pro: Jest to płatny plan, którego cena wynosi 49 USD miesięcznie. Pozwala na 25 000 żądań miesięcznie i 2500 e-maili logowania miesięcznie oraz funkcje premium, takie jak szczegółowe dzienniki, integracja map, niestandardowe reguły, opcja usuwania brandingu itp.

Ponadto możesz wypróbować plan Pro bezpłatnie przez 30 dni i zdecydować, czy będzie on odpowiedni dla Twojej firmy, czy nie.

Podsumowanie 👩💻

Świat online oferuje wiele możliwości, wygodę i opcje ułatwiające nam życie. Ale obejmuje również ryzyko i niebezpieczeństwa.

Dlatego firmy SaaS muszą zabezpieczyć swoje oprogramowanie/usługi i użytkowników przed kradzieżą danych, wdrażając bezpieczne technologie, takie jak rozwiązania do wykrywania podejrzanych logowań, takie jak Zenlogin.