Współczesny świat doświadcza niesamowitego tempa rozwoju technologicznego, co ma fundamentalny wpływ na wiele sektorów i dyscyplin. Kryminalistyka, jako jedna z tych dziedzin, szczególnie skorzystała na postępie technologicznym.

Kryminalistyka to nauka o badaniu przestępstw w celu ustalenia ich przyczyn i przebiegu. Jej istotą jest gromadzenie i analizowanie dowodów, które mogą być przedstawione w sądzie w celu pomocy w rozwiązaniu zagadki przestępstwa.

W wyniku połączenia kryminalistyki i technologii powstała nowa gałąź – kryminalistyka cyfrowa. Specjalizuje się ona w badaniu i pozyskiwaniu dowodów z urządzeń cyfrowych, takich jak smartfony i komputery, co ma na celu pomoc w rozwiązywaniu przestępstw komputerowych.

Osoby zajmujące się kryminalistyką cyfrową często napotykają na poważną przeszkodę – szyfrowanie. Szyfrowanie to proces kodowania danych, aby uniemożliwić dostęp do nich osobom niepowołanym. Wraz z popularnością narzędzi szyfrujących, jak AxCrypt czy NordLocker, oraz funkcji szyfrowania w systemach operacyjnych, odzyskiwanie danych z urządzeń cyfrowych staje się coraz trudniejsze.

Wszechobecność szyfrowania generuje zapotrzebowanie na narzędzia do deszyfrowania kryminalistycznego. Są to specjalistyczne programy, które przekształcają zaszyfrowane dane w ich pierwotną, czytelną postać. Umożliwiają one kryminalistykom zbieranie danych z zaszyfrowanych plików w celu wsparcia śledztw.

Zalety stosowania narzędzi do deszyfrowania kryminalistycznego

Oto korzyści płynące z używania narzędzi do deszyfrowania kryminalistycznego:

- Szybkość – narzędzia do deszyfrowania kryminalistycznego pozwalają specjalistom szybko rozszyfrować duże ilości danych, niezależnie od ich złożoności.

- Prostota obsługi – odszyfrowanie zaszyfrowanych danych tradycyjnie wymagało zaawansowanej wiedzy z zakresu programowania, matematyki i kryptografii. Narzędzia do deszyfrowania eliminują tę potrzebę, wykonując całą skomplikowaną pracę.

- Wszechstronność – narzędzia do deszyfrowania kryminalistycznego oferują szereg funkcji, takich jak analiza rejestru komputera, odzyskiwanie haseł i odzyskiwanie usuniętych plików, poza samym deszyfrowaniem.

- Precyzja – dowody kryminalistyczne muszą być wiarygodne w sądzie, dlatego ich dokładność jest kluczowa. Narzędzia do deszyfrowania są poddawane intensywnym testom i obsługują różne algorytmy deszyfrowania, co gwarantuje wysoką precyzję danych.

Czynniki istotne przy wyborze narzędzia do deszyfrowania kryminalistycznego

Wybierając narzędzie do deszyfrowania kryminalistycznego, warto zwrócić uwagę na kilka kluczowych aspektów:

- Akceleracja GPU – wykorzystanie procesora graficznego (GPU) do przyspieszenia intensywnych obliczeń, co znacznie skraca czas potrzebny na odszyfrowanie dużych zbiorów danych.

- Deszyfrowanie FDE – zdolność do deszyfrowania pełnych dysków twardych (Full Disk Encryption, FDE), która jest ważna w przypadku firm stosujących ten rodzaj ochrony.

- Obsługiwane typy plików – możliwość deszyfrowania różnych formatów plików, takich jak archiwa, dokumenty Word i PDF, ponieważ różne narzędzia mogą obsługiwać tylko wybrane typy.

- Wykrywanie zaszyfrowanych plików – funkcja, która pozwala szybko zlokalizować wszystkie zaszyfrowane pliki w systemie, oszczędzając czas śledczym.

- Brak śladów – narzędzie do deszyfrowania kryminalistycznego nie powinno pozostawiać żadnych śladów swojej aktywności, aby uniknąć wzbudzania podejrzeń i umożliwienia dalszego śledztwa bez zakłóceń.

Na rynku istnieje wiele narzędzi do deszyfrowania, ale nie wszystkie oferują te same funkcje i możliwości.

Poniżej przedstawiamy najlepsze narzędzia do deszyfrowania kryminalistycznego, które mogą wspomóc śledztwa.

Passware Kit Ultimate

Passware Kit Ultimate to zaawansowane narzędzie firmy Passware, specjalizującej się w odzyskiwaniu i deszyfrowaniu haseł. Jest wykorzystywane przez organy ścigania na całym świecie do rozwiązywania spraw wymagających odszyfrowania.

To narzędzie posiada liczne funkcje, które czynią go liderem w swojej kategorii:

- Odzyskiwanie haseł z ponad 340 typów plików, w tym archiwów, portfeli bitcoin, dokumentów Word i QuickBooks, a także haseł zaszyfrowanych narzędziami takimi jak AxCrypt i VeraCrypt.

- Możliwość wyodrębniania danych i odzyskiwania haseł z ponad 250 urządzeń mobilnych, w tym iPhone’ów i popularnych marek Androida.

- Pełne odszyfrowanie dysku z możliwością odzyskiwania haseł z dysków z pełnym szyfrowaniem.

- Akceleracja sprzętowa za pomocą procesorów graficznych NVIDIA i AMD, znacznie skracająca czas odzyskiwania i deszyfrowania haseł.

- Odszyfrowywanie komputerów Mac z czipem Apple T2 Security.

Passware Kit Ultimate nie ma bezpłatnej wersji próbnej, ale oferuje 30-dniową gwarancję zwrotu pieniędzy.

Elcomsoft Forensic Disk Decryptor

Elcomsoft Forensic Disk Decryptor to narzędzie do deszyfrowania, które umożliwia błyskawiczny dostęp do danych zaszyfrowanych przy użyciu BitLocker, FileVault 2, TrueCrypt, Veracrypt i PGP Disk.

Charakterystyczne cechy Elcomsoft Forensic Disk Decryptor to:

- Operacja bez pozostawiania śladów – korzystanie z tego narzędzia nie powoduje powstania żadnych śladów po procesie odszyfrowywania.

- Dostęp do metadanych szyfrowania, które umożliwiają odzyskanie oryginalnego hasła w postaci jawnej.

- Dostęp w czasie rzeczywistym do zaszyfrowanych informacji poprzez zamontowanie zaszyfrowanego woluminu jako litery dysku.

Dodatkowo, narzędzie oferuje pełne odszyfrowanie dysku, automatyczne wyszukiwanie i identyfikowanie zaszyfrowanych woluminów oraz szczegółowe informacje o ustawieniach szyfrowania. Elcomsoft udostępnia bezpłatną wersję próbną.

Paladin

Paladin Forensics Suite to bootowalna dystrybucja Linuksa oparta na Ubuntu, przeznaczona dla kryminalistyki, dostępna zarówno dla komputerów 32-bitowych, jak i 64-bitowych. Jest rozwijana przez firmę SUMURI, specjalizującą się w oprogramowaniu i sprzęcie związanym z dowodami cyfrowymi.

Po uruchomieniu Paladin Forensics Suite użytkownik ma dostęp do ponad 100 preinstalowanych narzędzi kryminalistycznych typu open source, które umożliwiają wykonywanie różnych zadań, takich jak deszyfrowanie, analiza sprzętu, kryminalistyka komunikatorów, odzyskiwanie haseł i analiza mediów społecznościowych.

Unikalne cechy Paladin:

- Możliwość klonowania urządzeń, przydatna w przypadku braku możliwości usunięcia nośnika pamięci z urządzenia.

- Menedżer dysków, ułatwiający wizualizację i identyfikację podłączonych dysków oraz ich partycji.

- Automatyczne generowanie logów, które można przechowywać na dowolnym urządzeniu.

- Zintegrowana platforma Autopsy Digital Forensics Platform do badania dysków twardych.

Różne wersje oprogramowania są dostępne w ramach oferty „nazwij swoją cenę”.

Mobile Verification Toolkit (MVT), dostępny na GitHub, to zbiór narzędzi, które upraszczają i automatyzują proces gromadzenia śladów kryminalistycznych na urządzeniach z systemem Android i iOS. Został opracowany przez Amnesty International Security Lab w 2021 roku.

Narzędzie to zostało stworzone specjalnie dla urządzeń z Androidem i iOS, aby wykrywać oprogramowanie szpiegujące, takie jak Pegasus Spyware.

MVT jest bardzo skuteczny w identyfikowaniu, czy na urządzeniu z systemem Android lub iOS zainstalowano złośliwe oprogramowanie bez wiedzy użytkownika.

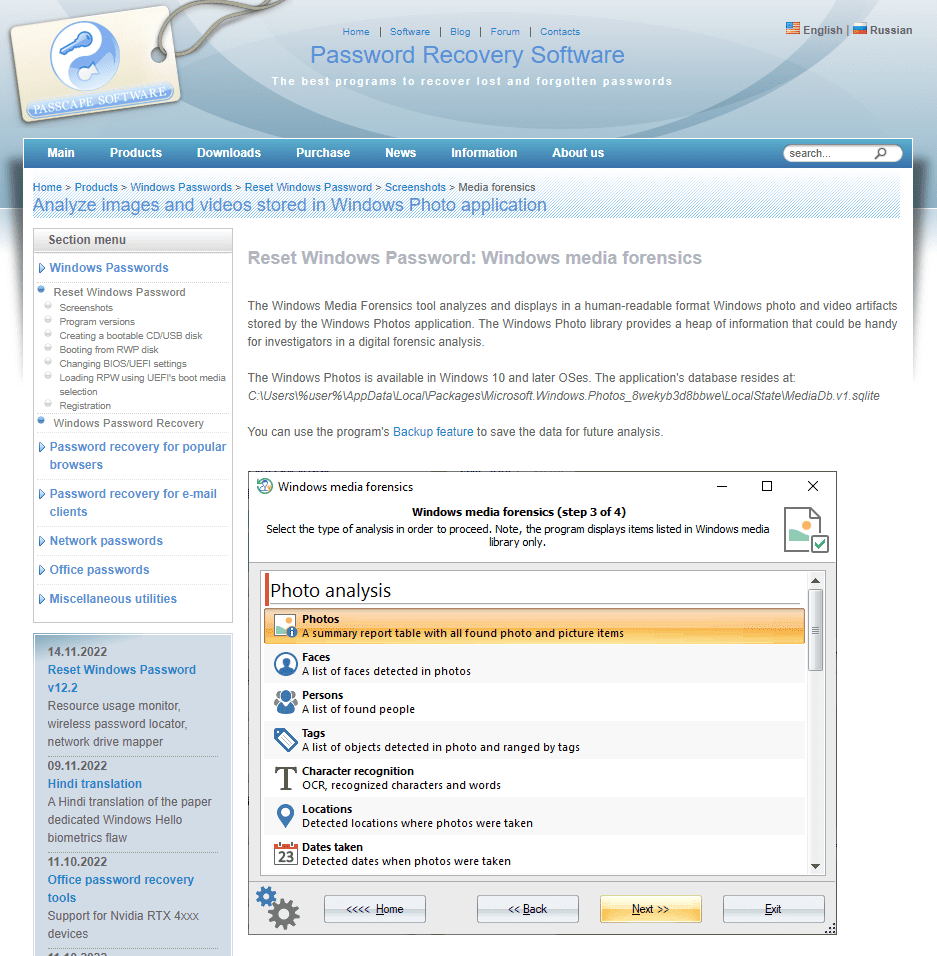

Narzędzie Windows Media Forensics składa się z trzech modułów: analizy obrazu, analizy wideo i działań użytkownika. Służą one do analizy zdjęć i filmów przechowywanych w aplikacji Zdjęcia systemu Windows. Z uwagi na dużą ilość zdjęć i filmów, przeszukanie ich może być trudne, dlatego przydaje się Windows Media Forensics.

Narzędzie to analizuje obrazy i filmy, identyfikując twarze, osoby, tagi, postacie i lokalizacje. Dodatkowo, określa czas wykonania zdjęć, model aparatu i producenta.

Umożliwia również śledzenie działań użytkownika, takich jak dostęp do zdjęć i filmów oraz wprowadzane zmiany. Wszystkie dane są przedstawiane w czytelnej formie i można je archiwizować do dalszej analizy.

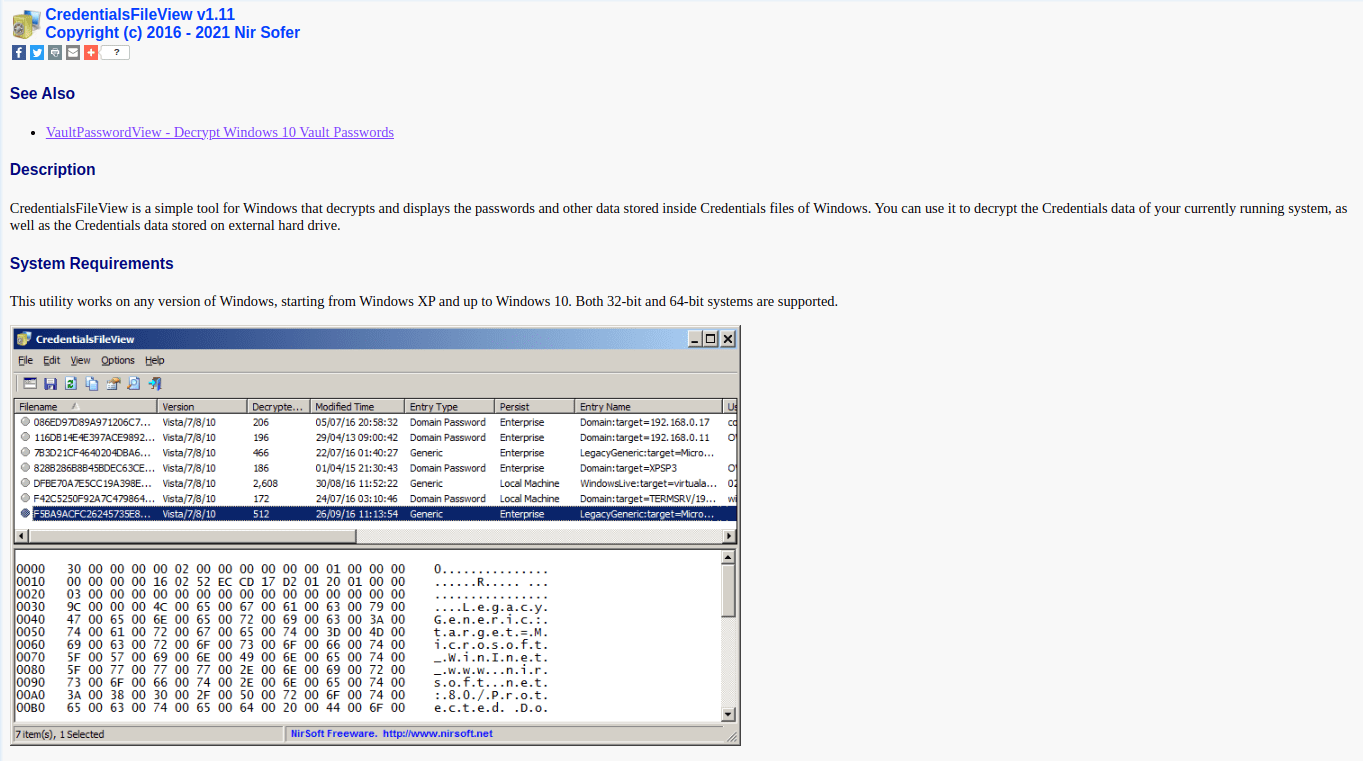

CredentialsFileView

CredentialsFileView to narzędzie dla systemu Windows, które odszyfrowuje i wyświetla dane przechowywane w plikach poświadczeń systemu operacyjnego.

Pliki poświadczeń systemu Windows przechowują hasła logowania do komputera i komputerów zdalnych w sieci LAN. Przechowują również hasła do kont komunikatorów Windows, kont pocztowych oraz hasła do chronionych stron internetowych dostępnych przez przeglądarkę Internet Explorer.

Narzędzie działa na systemach Windows do wersji Windows 10, obsługując zarówno systemy 32-bitowe, jak i 64-bitowe.

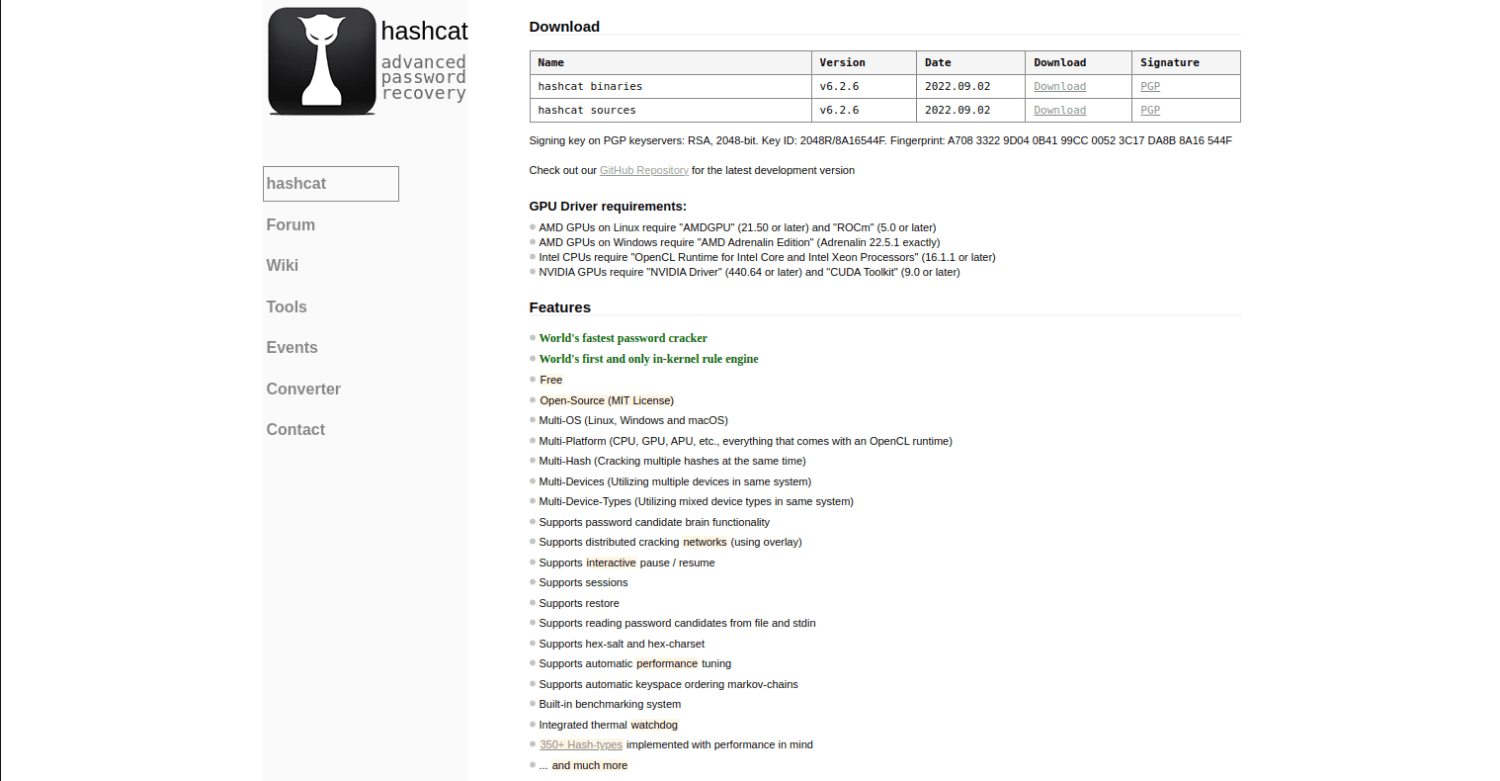

Hashcat

Hashcat to popularne narzędzie do łamania haseł, używane przez testerów penetracyjnych, administratorów systemów, przestępców i szpiegów.

Aby bezpiecznie przechowywać hasła, są one konwertowane na niezrozumiały ciąg znaków przy użyciu algorytmu haszującego. Hashcat odgaduje hasła, haszuje je i porównuje z zapisanym hashem, powtarzając ten proces, aż do znalezienia właściwego hasła. Narzędzie obsługuje wszystkie formaty skrótów i wykorzystuje procesor graficzny do przyspieszenia łamania haseł.

Hashcat oferuje różne ataki, w tym atak słownikowy, atak kombinatoryczny, atak maską i najbardziej skuteczny atak oparty na regułach.

To narzędzie jest kluczowe do łamania haseł.

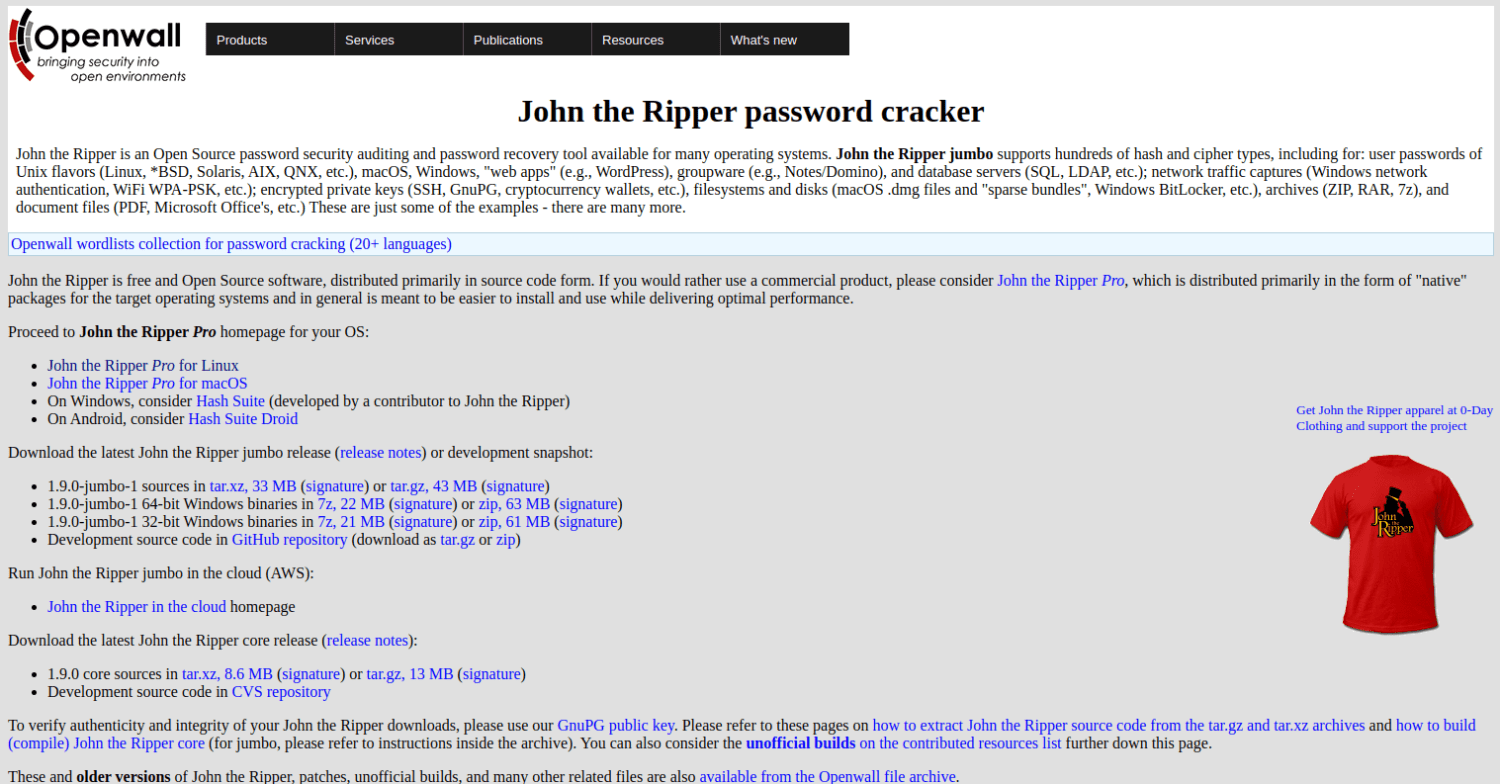

John the Ripper

John the Ripper to bezpłatne narzędzie typu open source do audytu bezpieczeństwa haseł i ich odzyskiwania. Może być używane do identyfikowania i łamania słabych haseł w systemie.

To narzędzie obsługuje setki skrótów i szyfrów, w tym hasła przechowywane w systemach UNIX, Windows, macOS, aplikacjach internetowych (np. WordPress), serwerach baz danych (np. SQL) i zaszyfrowanych kluczach prywatnych w portfelach kryptowalut.

W przeciwieństwie do Hashcat, John the Ripper nie wykorzystuje akceleracji GPU do przyspieszenia łamania haseł.

Podsumowanie

Deszyfrowanie kryminalistyczne wykorzystuje szeroką gamę narzędzi o unikalnych zastosowaniach. Niektóre narzędzia są bardziej odpowiednie do konkretnych zadań, np. Hashcat do łamania haseł w testach penetracyjnych.

Aby wybrać właściwe narzędzie do śledztwa, ważne jest, aby najpierw zdefiniować charakter dochodzenia i jego cel. Na podstawie tego można podjąć decyzję, które z omawianych narzędzi będzie najbardziej odpowiednie.

newsblog.pl

Maciej – redaktor, pasjonat technologii i samozwańczy pogromca błędów w systemie Windows. Zna Linuxa lepiej niż własną lodówkę, a kawa to jego główne źródło zasilania. Pisze, testuje, naprawia – i czasem nawet wyłącza i włącza ponownie. W wolnych chwilach udaje, że odpoczywa, ale i tak kończy z laptopem na kolanach.