Jeżeli nagle zaczynasz otrzymywać nieprzerwany strumień wiadomości spamowych, na przykład z prośbą o potwierdzenie subskrypcji, mogłeś stać się celem bombardowania e-mailami. Sprawca zazwyczaj stara się ukryć swoje prawdziwe zamiary, więc oto, co powinieneś zrobić.

Czym jest bombardowanie e-mailami?

Bombardowanie e-mailowe to forma ataku, która polega na wysyłaniu ogromnej ilości wiadomości na Twój adres e-mail. Często są to losowe wiadomości, ale zazwyczaj są to e-maile z prośbą o potwierdzenie subskrypcji biuletynów. W takich przypadkach sprawca korzysta z skryptu, który przeszukuje internet w poszukiwaniu forów i biuletynów, a następnie rejestruje konta przy użyciu Twojego adresu e-mail. W rezultacie otrzymujesz wiadomości z prośbą o potwierdzenie swojego adresu. Proces ten powtarza się na wielu niezabezpieczonych stronach internetowych, które skrypt może znaleźć.

Termin „bombardowanie e-mailami” może także odnosić się do zalewania serwera pocztowego nadmiarem wiadomości, co prowadzi do jego przeciążenia i wyłączenia. Jednak w tym przypadku chodzi o rozproszenie uwagi, które ma na celu ukrycie prawdziwych intencji atakującego.

Dlaczego to się dzieje?

Bombardowanie e-mailami jest często stosowane jako technika odwracania uwagi, aby zalać Twoją skrzynkę odbiorczą nieistotnymi wiadomościami, co uniemożliwia zauważenie ważnych e-maili. Na przykład atakujący mógłby uzyskać dostęp do Twojego konta na stronie zakupowej, takiej jak Amazon, i złożyć zamówienie na drogie przedmioty. W takim przypadku bombardowanie e-mailami zasypuje Twoją skrzynkę e-mailową, co utrudnia zauważenie wiadomości z potwierdzeniem zakupu.

Jeżeli posiadasz własną domenę, atakujący mogą próbować przenieść ją. W przypadku uzyskania dostępu do konta bankowego lub innego konta finansowego, mogą także dążyć do ukrycia wiadomości z potwierdzeniem transakcji.

Zalewając Twoją skrzynkę odbiorczą, bombardowanie e-mailami działa jako zasłona dymna, która maskuje istotne wiadomości dotyczące aktualnych działań, ukrywając je wśród bezużytecznych e-maili. Gdy atakujący przestanie wysyłać wiadomości, może być już za późno, aby naprawić wyrządzone szkody.

Bombardowanie e-mailowe może również służyć do przejęcia kontroli nad Twoim adresem e-mail. Jeśli posiadasz atrakcyjny adres, atakujący mogą próbować Cię zniechęcić, abyś zrezygnował z niego. Po porzuceniu adresu, sprawca może przejąć go i wykorzystać do własnych celów.

Co zrobić w przypadku bombardowania?

Jeśli doświadczysz bombardowania e-mailami, pierwszym krokiem jest sprawdzenie i zablokowanie podejrzanych kont. Zaloguj się na swoje konta zakupowe, na przykład Amazon, i sprawdź ostatnie zamówienia. Jeżeli zauważysz zamówienia, których nie składałeś, natychmiast skontaktuj się z obsługą klienta sklepu internetowego.

Możesz również podjąć dodatkowe kroki. Na Amazonie istnieje opcja archiwizowania zamówień, co pozwala na ich ukrycie z listy. Jeden z użytkowników Reddit odkrył, że e-mail z potwierdzeniem zakupu pięciu kart graficznych o wartości 1000 USD był ukryty wśród spamowych wiadomości. Kiedy chcieli anulować zamówienie, nie mogli go znaleźć, ponieważ atakujący zarchiwizował zamówienie, aby pozostać niewidocznym.

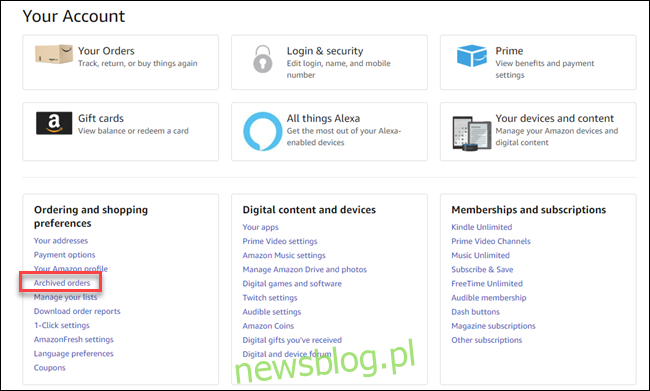

Aby sprawdzić zarchiwizowane zamówienia, przejdź do swojego konta Amazon i kliknij na „Zarchiwizowane zamówienia” w sekcji „Preferencje dotyczące zamówień i zakupów”.

Podczas sprawdzania kont zakupowych warto całkowicie usunąć z nich zapisane metody płatności. W przypadku, gdy sprawca planuje dalej korzystać z Twojego konta, nie będzie miał dostępu do żadnych środków.

Pamiętaj, aby dokładnie przeszukać swoje konta bankowe i karty kredytowe w poszukiwaniu nietypowych transakcji. Powinieneś również skontaktować się ze swoimi instytucjami finansowymi, aby poinformować je o sytuacji. Mogą pomóc w zablokowaniu Twojego konta oraz w identyfikacji podejrzanej aktywności. Jeśli jesteś właścicielem domeny, skontaktuj się z jej dostawcą, aby uzyskać pomoc w zablokowaniu przeniesienia domeny.

Jeżeli odkryjesz, że atakujący uzyskał dostęp do którejkolwiek z Twoich witryn internetowych, zmień hasło do tej witryny. Upewnij się, że korzystasz z silnych i unikalnych haseł dla wszystkich istotnych kont online. Użycie menedżera haseł może być pomocne. Gdy to możliwe, skonfiguruj też uwierzytelnianie dwuskładnikowe w każdej witrynie, która to oferuje. Dzięki temu, nawet jeśli atakujący zdobędzie Twoje hasło, nie będzie w stanie uzyskać dostępu do konta.

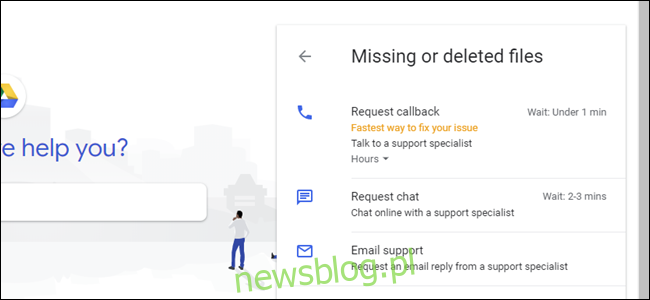

Po zabezpieczeniu swoich kont nadszedł czas, aby zająć się skrzynką e-mailową. W przypadku większości dostawców poczty e-mail, pierwszym krokiem powinno być skontaktowanie się z nimi. Niestety, kontakt z Google bywa bardzo trudny. Strona kontaktowa Google nie oferuje prostych metod komunikacji dla większości użytkowników. Jeśli jesteś subskrybentem Google One lub G Suite, możesz skontaktować się z ich wsparciem technicznym bezpośrednio.

Nie ma pewności, że zespół wsparcia będzie w stanie pomóc w rozwiązaniu Twojego problemu. Jeśli korzystasz z Gmaila bez płatnej subskrypcji, będziesz musiał przetrwać bombardowanie. Możesz utworzyć filtry, które pomogą oczyścić skrzynkę odbiorczą. Poszukaj wzorców w otrzymywanych wiadomościach i ustaw kilka filtrów, aby przenieść je do spamu lub kosza. Uważaj jednak, aby nie odfiltrować ważnych wiadomości.

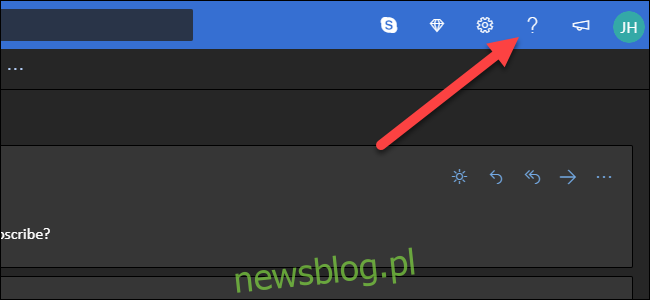

Jeśli korzystasz z Outlook.com, pomoc jest dostępna na stronie internetowej. Zaloguj się na swoje konto, a następnie kliknij ikonę zapytania w prawym górnym rogu.

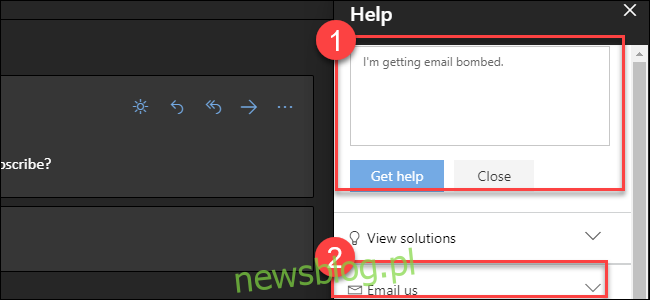

Wpisz na przykład „Otrzymuję za dużo e-maili” i kliknij „Uzyskaj pomoc”. Otrzymasz opcję „wyślij do nas e-mail”, a następnie postępuj zgodnie z instrukcją.

Choć nie uzyskasz natychmiastowej pomocy, miejmy nadzieję, że wsparcie skontaktuje się z Tobą z rozwiązaniem. W międzyczasie warto utworzyć reguły, aby odfiltrować niepożądane wiadomości.

Jeśli korzystasz z innego dostawcy e-mail, spróbuj skontaktować się z nim bezpośrednio i skonfigurować filtry. W każdym przypadku unikaj usuwania swojego konta lub adresu e-mail. Przejęcie kontroli nad Twoim adresem może być dokładnie tym, czego pragnie atakujący. Rezygnacja z adresu e-mail otwiera im drogę do osiągnięcia tego celu.

Nie możesz powstrzymać ataku, ale możesz czekać na jego zakończenie

Ostatecznie nie ma sposobu, aby samodzielnie zatrzymać atak. Jeśli Twój dostawca poczty e-mail nie może lub nie chce pomóc, musisz przetrwać bombardowanie i mieć nadzieję, że wkrótce się skończy.

Pamiętaj, że może to potrwać dłużej, niż się spodziewasz. Bombardowania e-mailowe mogą trwać od kilku dni do tak długo, jak sprawca ma na to środki. Dobrym pomysłem jest skontaktowanie się z osobami, które są dla Ciebie ważne, poinformowanie ich o sytuacji oraz zapewnienie alternatywnego sposobu kontaktu. W końcu atakujący albo osiągnie swoje cele, albo zorientuje się, że podjąłeś kroki, aby mu to uniemożliwić i przeniesie się do łatwiejszego celu.

newsblog.pl

Maciej – redaktor, pasjonat technologii i samozwańczy pogromca błędów w systemie Windows. Zna Linuxa lepiej niż własną lodówkę, a kawa to jego główne źródło zasilania. Pisze, testuje, naprawia – i czasem nawet wyłącza i włącza ponownie. W wolnych chwilach udaje, że odpoczywa, ale i tak kończy z laptopem na kolanach.