Podczas gdy organizacje podejmują najwyższe środki i inwestują w solidne rozwiązania i technologie cyberbezpieczeństwa, aby powstrzymać cyberprzestępców, błędy ludzkie, niewinność i zaniedbania pozostają wśród głównych przyczyn kilku cyberataków i naruszeń danych.

Ataki socjotechniczne, które nakłaniają pracowników do wykonania określonych czynności lub udostępnienia poufnych danych i informacji biznesowych, stanowią ok 98% wszystkich cyberataków.

Pokazuje to, w jaki sposób cyberprzestępcy nadal bezprawnie wykorzystują docelowych użytkowników i pracowników, co pozostaje jedną z największych słabości strategii bezpieczeństwa cybernetycznego wielu organizacji.

Jednym z takich powszechnych ataków socjotechnicznych jest tailgating.

Nazywany również piggybacking, tailgating jest jednym z fizycznych naruszeń bezpieczeństwa, w którym złośliwy lub nieautoryzowany podmiot podąża za upoważnionym podmiotem do zastrzeżonych pomieszczeń firmy.

W tym artykule przyjrzymy się bliżej tailgatingowi — omówimy, czym jest, jak działa, przykłady z życia wzięte i jak zapobiegać zmniejszaniu ryzyka fizycznych naruszeń w Twojej organizacji.

Spis treści:

Co to jest tailgating?

Źródło: fc-llc.org

Tailgating to forma ataku socjotechnicznego, która umożliwia złodziejom, hakerom i innym złośliwym podmiotom wejście i nieautoryzowany dostęp do nieograniczonego regionu.

Dlatego też, w przeciwieństwie do innych cyberataków online, które polegają na cyfrowym włamaniu do sieci firmowej, atakujący fizycznie narusza system bezpieczeństwa firmy, aby przesyłać strumieniowo, uzyskiwać dostęp i narażać na szwank jej poufne dane.

Mówiąc prościej, w przypadku tailgating osoba nieupoważniona po prostu podąża za upoważnioną osobą lub wślizguje się za nią, aby uzyskać dostęp do zastrzeżonych pomieszczeń firmy.

Ale jak działa tailgating i jak napastnicy oszukują upoważnione osoby i dostają się do obszarów o ograniczonym dostępie? Dowiedzmy Się.

Jak działa Tailgating?

Tailgating to powszechny atak socjotechniczny, w którym osoba atakująca próbuje uzyskać fizyczny dostęp do budynku lub obszaru firmy, który zawiera poufne informacje.

Atakujący mogą użyć przymusu, podstępu lub podstępu, aby skłonić upoważnioną osobę do zezwolenia jej na wejście na zastrzeżone i poufne tereny firmy.

Atakujący może to zrobić na wiele sposobów. Mogą albo zaczekać w pobliżu bezpiecznego wyjścia, aby szybko wkraść się, gdy upoważniona osoba odblokuje wejście, udając, że jest upoważnionym podmiotem.

Co więcej, mogli również udawać kogoś innego, na przykład mechanika lub dostawcę, prosząc upoważnione osoby o wpuszczenie ich na teren firmy.

Niektóre z najczęstszych technik tailgating stosowanych przez atakującego obejmują:

- Udawanie pracownika ze zgubionym lub zapomnianym identyfikatorem dostępu pracownika.

- Ukrywanie się w pobliżu zamkniętego punktu wejścia i skradanie się, gdy uprawniona osoba otworzy wejście.

- Przebieranie się za dostawcę z mnóstwem pudeł lub paczek w ręku.

- Celowo mając ręce pełne roboty lub zajęte — bez względu na to, kogo udają, prosząc kogoś o przytrzymanie drzwi lub wejścia bezpieczeństwa.

- Próba przejścia dokładnie za upoważnioną osobą — oczekiwanie, że drzwi pozostaną otwarte, aby mogli wejść tuż za nimi.

- Uzyskiwanie dostępu za pomocą skradzionego identyfikatora lub danych uwierzytelniających uprawnionego pracownika — podszywanie się pod legalnego pracownika firmy.

Bez względu na stosowane techniki ataki typu tailgating działają, gdy intruz uzyskuje fizyczny dostęp do zastrzeżonego obszaru firmy bez pozwolenia prawnego — przede wszystkim w celu skompromitowania, kradzieży i uszkodzenia poufnych informacji.

Co to jest fizyczne tailgating?

Jak sama nazwa wskazuje, fizyczny atak polega na fizycznym atakującym, który próbuje uzyskać dostęp do zastrzeżonego obszaru organizacji w złośliwych celach.

Atakujący wykorzystuje tę technikę socjotechniczną, aby uzyskać nieautoryzowany dostęp, podłączając się lub podążając za upoważnioną osobą.

W związku z tym atak fizyczny polega na tym, że atakujący wykorzystuje ludzkie zaufanie i zachowanie, uzyskując dostęp do autoryzowanych i zabezpieczonych pomieszczeń firmy — bez wzbudzania podejrzeń.

Co to jest Digital Tailgating?

Digital tailgating to nic innego jak typowy lub tradycyjny atak cybernetyczny lub socjotechniczny polegający na uzyskaniu nieautoryzowanego dostępu do systemów cyfrowych lub sieci poprzez oszustwo lub kradzież danych uwierzytelniających autoryzowanych użytkowników.

Typowe ataki socjotechniczne lub cyfrowe tailgating obejmują phishing, spear phishing, vishing, pretekst, przynętę i złośliwe oprogramowanie.

Przyjrzyjmy się bardziej szczegółowo, czym różni się fizyczne i cyfrowe śledzenie pod względem sposobu ich wykonania, docelowych ofiar, intencji i środków zapobiegawczych.

Fizyczne kontra cyfrowe Tailgating

Zazwyczaj tradycyjne cyberataki lub ataki socjotechniczne polegają na atakowaniu lub hakowaniu sieci lub systemów organizacji poprzez działania cyberprzestępcze, takie jak phishing, złośliwe oprogramowanie i ataki DDoS.

Z drugiej strony, fizyczna jazda na ogonie opiera się na czynniku ludzkim — wykorzystywaniu ludzkich zachowań, a nie luk technologicznych.

Oto kilka wyróżniających się wskaźników, które pomagają zrozumieć różnicę między cyfrowym a fizycznym śledzeniem:

- Cyfrowe ataki typu tailgating są stosunkowo łatwiejsze do przeprowadzenia, ponieważ przeprowadza się je za pośrednictwem interakcji zdalnych i online. Jednak sposób wykonania fizycznego tailgatingu jest inny, ponieważ osoba atakująca musi być fizycznie obecna w siedzibie docelowej organizacji, co czyni ją bardziej ryzykowną niż cyberataki.

- Podczas gdy celem digital tailgating jest przede wszystkim skupienie się na kradzieży danych cyfrowych w celu kradzieży poufnych informacji biznesowych lub zakłócenia operacji, fizyczne tailgating ułatwia fizyczną kradzież poprzez nieautoryzowany dostęp, co potencjalnie prowadzi do innych form cyberataków.

- Podczas gdy cyfrowe ataki typu tailgating mogą z łatwością wycelować w dowolną formę firmy, organizacji, systemów komputerowych lub biznesu internetowego, fizyczne ataki typu tailgating są ukierunkowane na infrastrukturę fizyczną, taką jak budynki biurowe, centra danych i laboratoria badawcze — w zasadzie organizacje posiadające kontrolę dostępu i wrażliwe dane.

- Środki zapobiegawcze w przypadku cyfrowych ataków typu tailgating obejmują stosowanie zapór ogniowych, oprogramowania antywirusowego i systemów wykrywania włamań; zapobieganie fizycznemu włamywaniu się obejmuje szkolenie i uświadamianie pracowników, solidne systemy kontroli dostępu, kamery do monitoringu i bezpieczeństwa oraz wiele innych.

- Wykorzystując wyrafinowane techniki, cyfrowe ataki typu tailgating mogą przybrać bardzo złożony i zaawansowany technologicznie charakter. Z drugiej strony fizyczne ataki typu tailgating nie są tak złożone, ponieważ polegają głównie na oszukiwaniu i manipulowaniu ludzkim zachowaniem, co czyni je bezpośrednim cyberatakiem z wykorzystaniem inżynierii społecznej.

Teraz, gdy rozumiemy różnicę między fizycznym a cyfrowym śledzeniem, przyjrzyjmy się kilku rzeczywistym scenariuszom i przykładom ataków, które miały miejsce na całym świecie.

Prawdziwe przykłady ataków Tailgating

Według ankiety przeprowadzonej przez Boon Edam, ponad 74% organizacji nie udaje im się śledzić tailgatingu, a ponad 71% z nich uważa, że są narażeni na ataki typu tailgating z powodu naruszeń fizycznych.

Oto przykłady rzeczywistych incydentów związanych z jazdą na tylnym siedzeniu oraz ich wpływu na globalne firmy i organizacje w firmie Target.

# 1. Naruszenie bezpieczeństwa firmy Siemens Enterprise Security autorstwa Colina Greenlessa

A Konsultant Siemens Enterprise Communications Security, Colin Greenlesspróbował uzyskać dostęp do wielu pięter budynku firmy za pomocą tailgatingu.

Colin szczególnie próbował uzyskać dostęp do pokoju centrum danych w instytucji finansowej notowanej na FTSE. Urządził sobie fałszywe biuro na trzecim piętrze i udawał pracującego pracownika – pracującego tam przez kilka dni.

Wykorzystując tailgating i inne ataki socjotechniczne, Colin mógł uzyskać dostęp do bardzo cennych i wrażliwych informacji firmowych.

#2. Naruszenie szpitala Mount Sinai St. Luke’s w Nowym Jorku

Ten incydent z ogonem miał miejsce, gdy zwolniony mieszkaniec szpitala św. Łukasza Mount Sinai w Nowym Jorku zyskał nieautoryzowanego dostępu do Brigham and Women’s Hospital’s pięć sal operacyjnych.

Cheryl Wang miała dostęp do sal operacyjnych, ubrana w fartuch i bez żadnych identyfikatorów w ciągu dwóch dni, aby obserwować procedury operacyjne.

#3. Wyłom 2019 autorstwa Yujhing Zhang

Yujhing Zhang, Chinkazostał przyłapany na wtargnięciu do klubu Mar-a-Lago prezydenta USA Donalda Trumpa na Florydzie w 2019 roku.

Po złapaniu Zhang miał przy sobie dwa chińskie paszporty, cztery telefony komórkowe, jeden komputer i inne urządzenia. Co więcej, Zhang został znaleziony z pendrive’em wywołanym złośliwym oprogramowaniem i skłamał o wejściu na teren posesji.

#4. Naruszenie danych Verizon w 2005 roku

Wykorzystując ataki fizyczne i socjotechniczne, hakerzy mogli uzyskać nieautoryzowany dostęp do wewnętrznej sieci Verizon w 2005 roku.

Napastnicy podszywając się pod pracowników dostawcy, przekonali ochroniarza, by wpuścił ich na teren firmy, a później zdołali wykraść poufne informacje o klientach.

#5. Naruszenie danych firm TJX w 2007 r

Firmy TJX, w tym Marshalls i TJ Maxx, doświadczyły ogromnego naruszenia bezpieczeństwa danych w 2007 r., obejmującego ataki fizyczne i cyberataki.

Napastnicy bardzo sprytnie umieścili nieuczciwe bezprzewodowe punkty dostępowe na jednym z parkingów sklepu, aby uzyskać nieautoryzowany dostęp do firmowej sieci. Hakerzy z powodzeniem złamali i ukradli miliony numerów kart kredytowych klientów oraz inne poufne informacje.

Wpływ Tailgating na cyberbezpieczeństwo

Tailgating jest jednym z najbardziej znaczących zagrożeń dla systemu bezpieczeństwa organizacji. Udany atak typu tailgating może zakłócić przychody firmy i stwarzać ogromne zagrożenie w postaci utraty danych.

Oto, w jaki sposób tailgating może wpłynąć na stan cyberbezpieczeństwa Twojej organizacji:

- Kradzież prywatnych danych, gdy atakujący uzyskuje fizyczny dostęp do poufnych informacji, takich jak dane logowania lub dokumenty pozostawione przez pracownika na biurku.

- Kradzież urządzeń firmowych, gdy osoba atakująca może z powodzeniem ukraść laptopa pracownika lub urządzenia mobilne pozostawione w jego ograniczonym obszarze roboczym.

- Sabotowanie operacji biznesowych przez atakującego, gdy uzyskuje on dostęp do urządzeń firmowych w celu tymczasowego lub trwałego zakłócenia operacji biznesowych w zamian za okup.

- Kradzież lub naruszenie bezpieczeństwa urządzeń, w wyniku której osoba atakująca instaluje na urządzeniach złośliwe oprogramowanie, oprogramowanie ransomware i keyloggery, omijając zabezpieczenia oparte na oprogramowaniu przed powszechnymi cyberatakami.

W ten sposób tailgating stwarza ogromne zagrożenie bezpieczeństwa cybernetycznego dla danych, personelu i mienia firmy, co skutkuje nieoczekiwanymi kosztami i utratą reputacji. Dlatego podjęcie środków zapobiegawczych przeciwko tailgatingowi z dużym wyprzedzeniem ma kluczowe znaczenie.

Tailgating Środki zapobiegawcze

Organizacje proaktywnie podejmują środki, aby zapobiegać incydentom i zagrożeniom związanym z ogonem. W rzeczywistości, według raportu, oczekuje się, że rynek systemów wykrywania tailgatingu skoczy z 63,5 miliona dolarów w 2021 roku do ogromnego 99,5 miliona dolarów do 2028 roku.

Chociaż może się to wydawać ogromną liczbą, oto kilka ekonomicznych i skutecznych kroków, które możesz podjąć, aby zapobiec atakom tailgatingu i zagrożeniu bezpieczeństwa Twojej organizacji.

# 1. Egzekwowanie programów szkoleniowych w zakresie świadomości bezpieczeństwa

Wielu pracowników nie jest świadomych ataków typu tailgating i innych ataków socjotechnicznych. Dlatego kluczowe znaczenie ma edukowanie pracowników w zakresie inżynierii społecznej, tego, co to oznacza, znaków pozwalających zidentyfikować tailgating i jak można temu zapobiec.

Przekonanie pracowników o ich roli w zapobieganiu „tailgatingowi” może pomóc w wzbudzeniu wśród pracowników poczucia odpowiedzialności i świadomości w zakresie zabezpieczania danych i systemu organizacji.

W związku z tym włączenie i wdrożenie szkoleń z zakresu cyberbezpieczeństwa może pomóc pracownikom wykryć podejrzane działania i uniknąć ataków socjotechnicznych, takich jak „tailgating” w ich miejscach pracy.

#2. Bądź świadomy swojego otoczenia i upewnij się, że drzwi zamykają się szybko

Jako pracownik, jednym z najłatwiejszych sposobów uniknięcia stania się ofiarą ataku typu tailgating jest bycie świadomym i czujnym na swoje otoczenie i ludzi wokół siebie — zwłaszcza podczas wchodzenia do zastrzeżonych obszarów firmy.

Upewnij się, że rozglądasz się podczas używania swojego identyfikatora lub wprowadzania hasła w celu odblokowania drzwi z kontrolą dostępu. Ważne jest również, aby szybko zamknąć za sobą drzwi i upewnić się, że nikt bez ważnego dokumentu tożsamości lub dostępu nie wkradnie się za tobą, gdy wejdziesz do obszaru zastrzeżonego.

Na poziomie organizacyjnym za pomocą bezpieczne drzwi obrotowe mogą być bardzo korzystne w zapobieganiu zagrożeniom związanym z ogonem.

#3. Zaawansowany nadzór wideo

Gdy Twoja firma obejmuje wiele wejść i obszarów o ograniczonym dostępie, monitorowanie ich może być trudne, a poleganie wyłącznie na elementach ludzkich, takich jak ochroniarze, nie jest rozsądne.

W związku z tym urządzenia monitorujące, takie jak kamery CCTV i zaawansowane rozwiązania do nadzoru, mogą zapobiegać kradzieży dzięki całodobowej kontroli na terenie firmy.

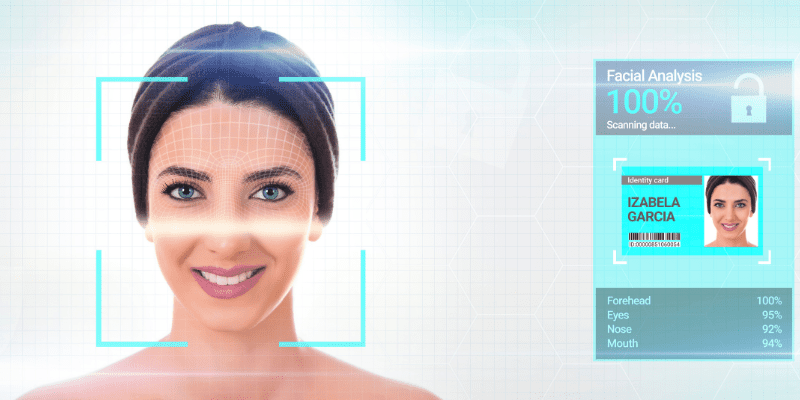

Zaawansowane rozwiązania nadzoru wideo wykorzystują techniki analizy wideo i sztucznej inteligencji w celu zwiększenia skuteczności środków bezpieczeństwa w czasie rzeczywistym. Oceniają osoby wchodzące do firmowych wejść i porównują nagrany materiał wideo ze skanami twarzy pracowników i kontrahentów. Ułatwia to wykrycie intruza, ponieważ zaawansowany monitoring wideo działa w czasie rzeczywistym.

#4. Użyj skanów biometrycznych

Skanery biometryczne, takie jak skanery linii papilarnych, rozpoznawanie twarzy, rozpoznawanie tęczówki oka, rozpoznawanie głosu, czujniki tętna lub inne dane osobowe (PII), zapewniają najwyższe bezpieczeństwo, zezwalając tylko jednej upoważnionej osobie na wejście do obszaru zastrzeżonego.

Ponieważ skanują unikalną cechę fizyczną upoważnionej osoby, okazują się znacznie bezpieczniejsze niż hasła i kody PIN — uniemożliwiając hakerom wkradanie się lub śledzenie upoważnionej osoby.

#5. Wydawaj inteligentne odznaki

Karty inteligentne lub plakietki inteligentne to inne krytyczne sposoby, które mogą pomóc w zwiększeniu fizycznego bezpieczeństwa organizacji i uniknięciu szansy na ogon.

Inteligentne identyfikatory wykorzystują technologię RFID i można je łatwo konfigurować, aby umożliwić dostęp do różnych lokalizacji firmy poprzez przesunięcie lub zeskanowanie ich przy określonych wejściach. W ten sposób łatwiej jest określić, kto ma dostęp do określonych obszarów, bez konieczności pobierania klucza za każdym razem, gdy chcą wprowadzić zmiany.

#6. Użyj czujników laserowych

Fotoczujniki lub czujniki laserowe ułatwiają wykrycie wielu osób przechodzących lub wchodzących jednocześnie do wejścia. Ograniczają one wejście do wejścia do jednej osoby — znacznie zmniejszając ryzyko związane z ogonem.

Jeśli intruz spróbuje wejść na tylną klapę, czujniki zaalarmują odpowiedzialnego za nią pracownika ochrony, co czyni go doskonałym rozwiązaniem zabezpieczającym, zwłaszcza w przypadku ogromnego napływu pracowników wchodzących i wychodzących z terenu firmy lub podczas imprez firmowych.

#7. Trenuj strażników

Wreszcie, o ile szkolenie pracowników i uświadamianie im o tailgatingu i socjotechnice jest kluczowe, ważne jest również przeszkolenie ochroniarzy Twojej firmy i uświadomienie im ataków typu tailgating oraz ich wpływu na dane, przychody i reputację organizacji.

To zaszczepi poczucie odpowiedzialności wśród strażników – sprawi, że będą bardziej czujni i świadomi wzywania osób bez identyfikatorów lub kart inteligentnych oraz natychmiastowego zgłaszania się odpowiednim pracownikom ochrony, jeśli znajdą kogoś podejrzanego.

Ostatnie słowa

Bezpieczeństwo nie jest zadaniem jednej osoby. Tylko wtedy, gdy cała organizacja — od najwyższego wyższego personelu ds. bezpieczeństwa i zespołów IT po poszczególnych pracowników i strażników, współpracuje i przyczynia się do przestrzegania najlepszych praktyk w zakresie bezpieczeństwa — może zapobiegać atakom takim jak tailgating.

Tailgating stanowi poważne zagrożenie dla organizacji — zagraża bezpieczeństwu ich danych i poufnych informacji, co kosztuje je miliony i miliardy dolarów jako rekompensatę za atak.

Tak więc, jeśli jesteś właścicielem dużej firmy lub organizacji w wielu lokalizacjach, upewnij się, że prowadzisz edukację w zakresie bezpieczeństwa cybernetycznego i świadomości na temat ogona oraz stosujesz najlepsze środki zapobiegawcze omówione w tym artykule.

Następnie sprawdź najlepsze certyfikaty bezpieczeństwa cybernetycznego, aby podnieść swoje umiejętności.