Jak chronić komputer Mac przed oprogramowaniem ransomware

MacOS cieszy się dobrą reputacją w zakresie bezpieczeństwa, za co odpowiada solidna polityka Apple, jednak żadna platforma nie jest całkowicie odporna na ataki. Ransomware to jeden z przykładów tego zagrożenia, który staje się coraz bardziej powszechny. W poniższym artykule przedstawimy, jak chronić komputer Mac przed takim oprogramowaniem.

Czym jest ransomware?

Jak wskazuje sama nazwa, ransomware to oprogramowanie, które zamienia komputer lub dane w zakładników, żądając okupu za ich uwolnienie. Wczesne wersje ransomware dla systemu Windows często blokowały dostęp do całego systemu, ale obecnie powszechnie stosowaną metodą jest szyfrowanie danych przy użyciu klucza, którego ofiara nie posiada.

Gdy komputer lub informacje są zablokowane, hakerzy żądają zapłaty, aby przywrócić dostęp. Okup może być uiszczany w gotówce przesyłanej przez systemy płatności, takie jak PayPal czy Western Union, a także z wykorzystaniem kodów kart podarunkowych do platform gamingowych lub kryptowalut, takich jak Bitcoin.

Nawet jeśli zapłacisz okup, nie ma pewności, że odzyskasz dostęp do swoich danych. Niektóre wersje ransomware całkowicie usuwają pliki, co uniemożliwia ich odzyskanie. Dlatego angażowanie się w takie działania jest wyjątkowo ryzykowne.

Niestety, wiele osób czuje się bezradnych w obliczu takiej sytuacji, co sprawia, że skuszenie się na zapłatę okupu wydaje się bardziej kuszące. Sposoby rozprzestrzeniania ransomware potęgują ryzyko, że ofiara zdecyduje się na zapłatę, aby uniknąć wstydu.

Na szczęście istnieje wiele metod ochrony. Podobnie jak w przypadku innych oszustw internetowych, najlepszym rozwiązaniem jest unikanie działań, które mogą narazić cię na ryzyko.

Unikaj pirackiego oprogramowania

Pirackie oprogramowanie to jeden z głównych wektorów rozprzestrzeniania ransomware. W czerwcu 2020 roku Malwarebytes zidentyfikowało ransomware "ThiefQuest" (początkowo znane jako "EvilQuest"), które było ukryte w instalatorze pękniętej wersji programu Little Snitch. Istnieją także doniesienia o złośliwym oprogramowaniu w pirackich wersjach programów DJ-skich, takich jak Ableton Live.

Te instalatory były rozpowszechniane za pośrednictwem BitTorrenta, a ich pierwotne publikacje miały miejsce na rosyjskich forach poświęconych udostępnianiu pirackiego oprogramowania. Torrenty te są dostępne na całym świecie i mogą być śledzone przez popularne trackery, takie jak The Pirate Bay. Nie musisz przeszukiwać nieznanych forów, aby natknąć się na potencjalnie zainfekowane pliki.

Pirackie wersje oprogramowania często mają zmodyfikowane pliki instalacyjne lub zawierają dodatkowe wtyczki stworzony z zamiarem zainfekowania komputera. Nawet jeśli torrent wydaje się legalny lub pochodzi od znanej grupy, można się zdziwić, co tak naprawdę pobierasz.

Warto również być ostrożnym co do oprogramowania przekazywanego przez znajomych, jeśli nie jesteś pewny źródła. Instalowanie drogiego oprogramowania za darmo może być kuszące, ale może to prowadzić do znacznie większych strat niż koszt licencji.

Zamiast tego warto poszukać tańszych alternatyw lub korzystać z oprogramowania open source. Możesz także rozważyć subskrypcję rozwiązania w stylu Netflix, takiego jak SetApp.

Bądź ostrożny w sieci

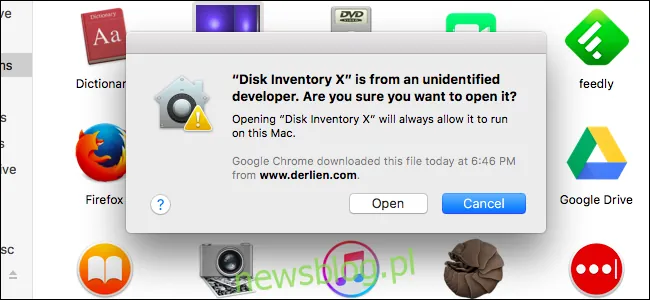

Nie tylko pirackie oprogramowanie jest źródłem złośliwego oprogramowania. Każdy plik wykonywalny może być zagrożeniem, dlatego przy pobieraniu i instalacji oprogramowania warto działać z rozwagą. To właśnie z tego powodu Apple wprowadziło funkcję Gatekeeper, która preferuje aplikacje z Mac App Store oraz te podpisane przez certyfikowanych programistów Apple.

Gdy próbujesz zainstalować aplikację, która nie spełnia tych wymogów, Gatekeeper wyświetli komunikat, że aplikacja nie może zostać zainstalowana, ponieważ nie pochodzi od zidentyfikowanego programisty. Możesz to zignorować (w Preferencjach systemowych > Bezpieczeństwo i prywatność), ale wówczas całkowicie bierzesz na siebie ryzyko związane z uruchomieniem tego oprogramowania.

Należy jednak pamiętać, że większość niepodpisanego oprogramowania nie jest złośliwa. Aby aplikacja mogła być zgodna z Gatekeeperem, twórca musi być zarejestrowany jako programista Apple i płacić roczną opłatę w wysokości 99 USD. W rezultacie wiele legalnych projektów pozostaje niepodpisanych z powodu ograniczeń finansowych, co jest szczególnie prawdziwe w przypadku projektów open source, które są realizowane przez ochotników.

Jeśli ufasz programiście, możesz skorzystać z skrótu MD5, aby zweryfikować autentyczność pliku. Większość programistów dołącza alfanumeryczny skrót kryptograficzny obok linku do pobrania. Jeśli skrót pobranego pliku zgadza się z tym dostarczonym przez programistę, masz pewność, że plik nie został zmodyfikowany.

Choć wszystkie aplikacje w Mac App Store są zgodne z zasadami Gatekeepera, w przeszłości złośliwe oprogramowanie również pojawiało się w iOS oraz w App Store. Ogólnie rzecz biorąc, aplikacje w App Store są bezpieczniejsze, ponieważ przechodzą one przez bardziej rygorystyczny proces weryfikacji.

Zainwestuj w solidny system tworzenia kopii zapasowych

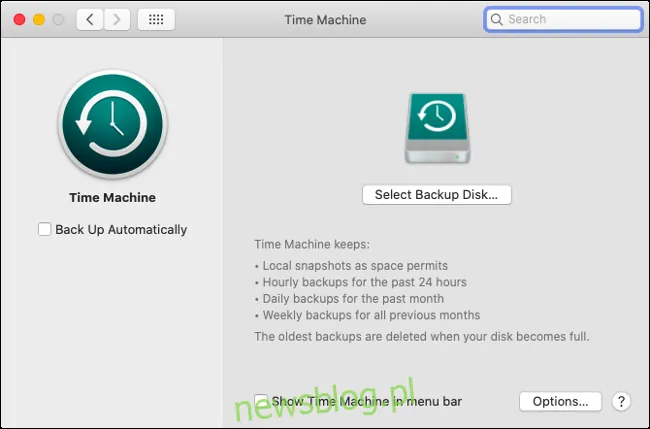

Kopie zapasowe są niezbędne. W idealnym scenariuszu powinny być przechowywane lokalnie na zewnętrznym dysku twardym przy użyciu Time Machine, a także powinny istnieć zdalne kopie zapasowe w chmurze na wypadek katastrofy, takiej jak pożar, które mogłyby zniszczyć zarówno komputer, jak i dysk Time Machine.

W kontekście ransomware kopie zapasowe są jeszcze bardziej krytyczne. Należy jednak przestrzegać pewnych zasad. Po pierwsze, odłącz dysk Time Machine, gdy nie jest używany. Przed wydaniem systemu macOS Catalina oprogramowanie mogło uzyskać dostęp do większości danych na dysku systemowym, w tym do podłączonych dysków zewnętrznych.

Chociaż Catalina wprowadza dodatkowe zabezpieczenia, hakerzy mogą nadal odnaleźć sposoby na ich obejście. W przeszłości widzieliśmy przypadki, w których złośliwe oprogramowanie omijało Gatekeeper oraz ochronę integralności systemu.

Warto zawsze zakładać najgorsze i odłączać dysk Time Machine po zakończeniu tworzenia kopii zapasowej.

Dodatkowo unikaj instalacji oprogramowania lub aktualizacji w trakcie tworzenia kopii zapasowych. Jeśli dysk kopii zapasowej jest podłączony przez sieć lub pamięć masową, możesz go odmontować, gdy nie jest używany. Kliknij prawym przyciskiem myszy na pulpicie i wybierz „Odmontuj”.

Jeśli komputer Mac zostanie zainfekowany, a kopia zapasowa jest gotowa do użytku, możesz usunąć wszystkie dane, zainstalować ponownie system MacOS i przywrócić wszystkie osobiste pliki. Jednak jeśli komputer jest zainfekowany, a dysk kopii zapasowej pozostaje podłączony, ryzyko, że także on stanie się zakładnikiem, znacznie wzrasta. To ryzyko jest jeszcze większe w przypadku wersji systemu macOS starszych niż Catalina.

W tym kontekście rozwiązanie do tworzenia kopii zapasowych w chmurze może stać się kluczowe. Ważne jest, aby wybrać dostawcę, który oferuje przechowywanie wersji plików, aby móc przywrócić niezaszyfrowane wersje, jeśli zajdzie taka potrzeba.

Pomyśl o oprogramowaniu zabezpieczającym przed złośliwym oprogramowaniem

Jak już wspomnieliśmy, niekoniecznie potrzebujesz oprogramowania antywirusowego dla swojego komputera Mac. Narzędzia takie jak Gatekeeper i System Integrity Protection mają na celu ochranianie systemu. Apple posiada również niewidoczny skaner złośliwego oprogramowania o nazwie XProtect, który działa w tle, monitorując wszystkie działania użytkownika.

Jeśli szukasz podstawowego narzędzia do usuwania złośliwego oprogramowania, warto rozważyć Malwarebytes (wersja dla Windows również cieszy się naszą rekomendacją). Darmowa wersja pomoże usunąć znane zagrożenia, podczas gdy wersja płatna (którą prawdopodobnie nie będziesz potrzebować) oferuje ochronę w czasie rzeczywistym.

Nie przeprowadzaliśmy niezależnych testów pozostałych programów, ale Test AV rekomenduje następujące oprogramowanie od czerwca 2020 roku:

Avira Antivirus Pro

Bitdefender Antivirus for Mac

ClamXAV

F-Secure SAFE

Kaspersky Cyber Security

Norton Antivirus

Trend Micro Antivirus

Obawiasz się zagrożeń, takich jak ransomware na swoim komputerze Mac? Zapoznaj się z podstawowymi zasadami bezpieczeństwa online, aby unikać wirusów, hakerów i oszustów.