Uwierzytelnianie wieloskładnikowe (MFA) wyjaśnione w maksymalnie 5 minut

Wieloskładnikowe uwierzytelnianie stanowi jedną z najskuteczniejszych metod ochrony cyfrowych zasobów przed nieautoryzowanym dostępem i cyberatakami.

Na czym polega uwierzytelnianie wieloskładnikowe (MFA)?

Czy zdarzyło Ci się, że po podaniu loginu i hasła, system wymagał dodatkowej weryfikacji? Może to być dostęp do bankowości internetowej, portalu społecznościowego czy po prostu odblokowanie urządzenia. Ten mechanizm to właśnie uwierzytelnianie wieloskładnikowe, znane również jako MFA.

Uwierzytelnianie wieloskładnikowe (MFA) to proces weryfikacji tożsamości użytkownika, który wymaga zastosowania co najmniej dwóch różnych czynników uwierzytelniających. Mogą to być kody, tokeny, PIN-y, dane biometryczne lub kombinacje tych elementów, stosowane przed udzieleniem dostępu do danych lub systemów.

Źródło obrazu: Microsoft

Podstawowe uwierzytelnianie opiera się na pojedynczym elemencie, najczęściej haśle. MFA natomiast, w celu podniesienia poziomu bezpieczeństwa, wykorzystuje więcej niż jeden czynnik.

W dzisiejszym zglobalizowanym i cyfrowym świecie, w którym przypadki kradzieży danych są coraz częstsze, MFA jest niezbędnym elementem każdego systemu bezpieczeństwa. Dzięki temu poufne informacje użytkowników są znacznie lepiej chronione przed niepowołanym dostępem.

Obecnie większość kont internetowych, w tym bankowe i społecznościowe, a także urządzenia mobilne, jak smartfony i laptopy, korzysta z zabezpieczeń opartych na MFA.

MFA dodaje dodatkową barierę ochronną, ponieważ nawet jeśli hasło użytkownika zostanie ujawnione, dostęp do konta nadal będzie wymagał posiadania przynajmniej jednego dodatkowego czynnika weryfikacji.

Hakerom zdecydowanie trudniej jest przejąć kontrolę nad kontem, gdy stosowane są różne formy autoryzacji. Muszą oni bowiem wejść w posiadanie wielu rodzajów informacji.

Zarówno osoby prywatne, jak i instytucje rządowe oraz firmy korzystają z MFA, aby zwiększyć poziom ochrony poufnych informacji i upewnić się, że dostęp do systemów i danych mają tylko uprawnieni użytkownicy.

W ostatnich latach MFA zyskuje na popularności, szczególnie wśród przedsiębiorstw, które poszukują bardziej niezawodnych metod weryfikacji tożsamości, niż tradycyjne hasła. Uwierzytelnianie wieloskładnikowe to potężne narzędzie, pozwalające skutecznie zapobiegać nieautoryzowanemu dostępowi do sieci i danych.

MFA jest niezbędnym elementem w ochronie danych użytkowników w obecnej, połączonej cyfrowo rzeczywistości. Pomaga obniżyć ryzyko kradzieży tożsamości, naruszeń danych oraz innych cyberataków.

W dalszej części tego artykułu przyjrzymy się bliżej zasadom działania MFA i omówimy kilka platform oferujących usługi związane z tym systemem.

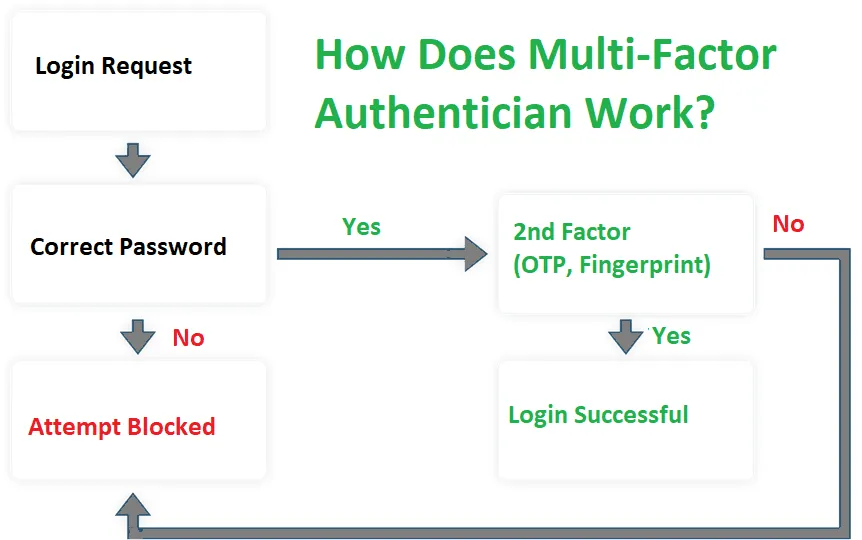

Jak działa MFA?

MFA, jako środek bezpieczeństwa, weryfikuje tożsamość osoby, ubiegającej się o dostęp do systemu lub konta, stosując różne metody uwierzytelniania. Celem jest znaczne utrudnienie atakującym dostępu do chronionych zasobów i informacji.

MFA łączy elementy fizyczne, np. kod wysyłany na telefon, z czymś, co użytkownik zna – hasłem. Dodatkowo, często wykorzystuje się dane biometryczne, takie jak odciski palców, do ustalenia tożsamości.

Użytkownicy, logując się przy pomocy MFA, najczęściej wprowadzają swoją nazwę użytkownika i hasło. Następnie system prosi o dodatkową formę weryfikacji.

Jednorazowe hasła (OTP), wysyłane SMS-em lub kody generowane przez aplikacje uwierzytelniające, to popularne alternatywy.

Aplikacje uwierzytelniające mogą również przesyłać dane biometryczne, np. odcisk palca lub skan twarzy. Niektóre korporacje wymagają od użytkowników weryfikacji za pomocą fizycznego tokena, np. klucza czy karty zbliżeniowej.

Aplikacje uwierzytelniające firm trzecich, jak np. Google Authenticator, zazwyczaj prezentują często zmieniające się, losowo generowane kody autoryzacyjne. Stanowią one dodatkowe zabezpieczenie w procesie uwierzytelniania wieloskładnikowego.

Elementy konfiguracji MFA

Uwierzytelnianie ma miejsce, gdy użytkownik próbuje uzyskać dostęp do danego zasobu, np. sieci, urządzenia czy aplikacji. Aby korzystać z produktu lub usługi, musi on potwierdzić swoją tożsamość poprzez weryfikację.

Organizacje i osoby prywatne, wdrażając MFA, korzystają z wymienionych poniżej metod uwierzytelniania:

Czynniki MFA można podzielić na trzy główne kategorie:

- Wiedza: coś, co użytkownik zna, np. hasło lub PIN.

- Posiadanie: coś, co użytkownik ma, np. token sprzętowy lub klucz USB.

- Cechy: coś, czym użytkownik jest, np. odcisk palca, skan tęczówki oka lub twarzy.

Kody przesyłane pocztą elektroniczną: Użytkownik ubiegający się o dostęp otrzymuje kody na swój adres e-mail. Jest to jedna z powszechniejszych metod uwierzytelniania MFA.

Tokeny tekstowe: Jednorazowe hasło (OTP), w postaci kodu PIN, jest wysyłane na telefon po podaniu nazwy użytkownika i hasła. Jest to jeden z najpopularniejszych czynników MFA.

Tokeny wirtualne: Aplikacje uwierzytelniające, wspierające MFA, podnoszą poziom bezpieczeństwa logowania do kont i stron internetowych. Aplikacja Microsoft Authenticator, podobnie jak Google Authenticator, generuje losowy, często zmieniany kod. Aby uzyskać dostęp do systemu lub usługi, po podaniu loginu i hasła, konieczne jest wprowadzenie kodu z tokena.

Weryfikacja biometryczna: Obejmuje wiele form, od rozpoznawania twarzy, po identyfikację odcisków palców. Użytkownicy komputerów i urządzeń mobilnych mogą korzystać z tej technologii, aby zwiększyć bezpieczeństwo online.

Tokeny sprzętowe: Generują kody przy pomocy niewielkiego urządzenia. Jest to jedna z najbezpieczniejszych metod uwierzytelniania MFA. Często wykorzystywana jest w sektorze finansowym, bankowym oraz innych aplikacjach o wysokim poziomie wymogów bezpieczeństwa.

W celu uzyskania dostępu do informacji na urządzeniu mobilnym, można skorzystać z „klucza sprzętowego” USB lub USB-C.

Pytania bezpieczeństwa: Czasami, w ramach MFA, zadawane są dobrze znane pytania. Podczas zakładania konta użytkownik może zostać poproszony o wybór pytania zabezpieczającego, np.:

- Jak miało na imię twoje pierwsze zwierzę?

- Na jakiej ulicy dorastałeś?

- Jakie jest nazwisko panieńskie twojej matki?

- Jakie miałeś przezwisko w dzieciństwie?

W celu uzyskania dostępu do konta, i odpowiedzi na pytanie, najpierw trzeba podać nazwę użytkownika i hasło. Ze względu na łatwość uzyskania podobnych informacji z mediów społecznościowych, tego typu MFA wymagają aktualizacji.

MFA jest bezpieczne, jeśli tokeny, kody dostępu, PIN-y oraz skany biometryczne są wdrażane w sposób dynamiczny.

MFA vs. 2FA

Spójrzmy na różnice pomiędzy MFA (uwierzytelnianiem wieloskładnikowym) a 2FA (uwierzytelnianiem dwuskładnikowym):

Uwierzytelnianie wieloskładnikowe (MFA) to proces, który wymaga wykorzystania kilku czynników do weryfikacji tożsamości osoby, ubiegającej się o dostęp do zasobu, strony internetowej lub innej aplikacji.

MFA daje większą pewność, że użytkownicy są tymi, za których się podają, ponieważ wymaga więcej niż jednego potwierdzenia tożsamości, co zmniejsza ryzyko nieautoryzowanego dostępu do wrażliwych danych. MFA jest więc definiowane, jako kombinacja dwóch lub więcej czynników.

Zastosowanie wyłącznie dwóch czynników to 2FA. Jest to najprostsza i najskuteczniejsza metoda dodania dodatkowej warstwy bezpieczeństwa, obok podstawowego loginu i hasła.

Po wprowadzeniu podstawowych danych uwierzytelniających, użytkownicy muszą potwierdzić swoją tożsamość za pomocą innego czynnika, np. kodu otrzymanego SMS-em lub mailem, czy też poprzez odpowiedzi na pytania bezpieczeństwa. Nawet jeśli złośliwe osoby wejdą w posiadanie haseł użytkowników, te protokoły zapobiegają próbom logowania do systemu.

Rodzaj zastosowanego uwierzytelnienia zależy od wrażliwości danych oraz innych okoliczności. Na przykład MFA stosowane jest w systemach finansowych lub bankowych, zaś prostsze 2FA przy dostępie do usług e-mail.

Wady MFA

Wdrożenie i stosowanie MFA nie ma wad, poza ewentualnym dyskomfortem psychicznym. Jeśli jesteśmy w stanie zarządzać różnymi metodami bezpieczeństwa, MFA nie ma minusów. W praktyce, MFA jest potrzebne, aby chronić dane i system.

MFA będzie stale prosić o wprowadzenie danych zabezpieczających tylko wtedy, gdy nastąpi wylogowanie z systemu. Tak długo, jak jesteśmy zalogowani, nie powinno być żadnych niedogodności.

Wymagania dotyczące logowania muszą zapewniać równowagę między bezpieczeństwem a wygodą. Powinny one być jednak łatwe w zarządzaniu, tak aby nie sprawiały nadmiernych problemów użytkownikom.

Aplikacje MFA

Uwierzytelnianie wieloskładnikowe Microsoft w Azure AD

Azure Active Directory (AD) firmy Microsoft, to rozwiązanie do zarządzania tożsamościami. Umożliwia przedsiębiorstwom kontrolowanie dostępu do aplikacji i usług. Jedną z funkcji Azure AD jest uwierzytelnianie wieloskładnikowe (MFA).

Azure AD MFA firmy Microsoft to podstawowa warstwa bezpieczeństwa, służąca do ochrony sieci biznesowych, aplikacji i danych. MFA wymaga od użytkowników logowania z wykorzystaniem co najmniej dwóch metod weryfikujących tożsamość.

Użytkownicy mogą uzyskiwać dostęp do kont, korzystając z kombinacji: czegoś, co znają (hasło) i czegoś, co posiadają (kod uwierzytelniający). Dzięki temu dostęp do kont jest możliwy tylko po spełnieniu dodatkowych wymagań.

Poprzez wymóg zastosowania dodatkowej metody weryfikacji, podczas logowania użytkownika, Azure AD MFA zapewnia dodatkową ochronę kont. Stanowi ochronę przed nieautoryzowanym dostępem i złośliwymi atakami. MFA można skonfigurować dla wybranych kont lub jako ogólną politykę dla wszystkich użytkowników firmy.

Metoda ta redukuje ryzyko nieuprawnionego dostępu do kont użytkowników, poprzez utrudnienie procesu uwierzytelniania potencjalnym napastnikom.

Uwierzytelnianie wieloskładnikowe Akamai (MFA)

Multi-Factor Authentication (MFA) firmy Akamai to oparte na chmurze, przyjazne dla użytkownika rozwiązanie. Zapewnia bezpieczne i profesjonalne środowisko.

Akamai MFA, to oparty na chmurze system z prostymi funkcjami, takimi jak automatyczna dystrybucja haseł jednorazowych (OTP), funkcje wieloskładnikowe i bezpośrednia interakcja z aplikacjami.

Unikalna technologia MFA Akamai ułatwia uwierzytelnianie użytkowników za pomocą głosu, twarzy, odcisków palców lub innych czynników biometrycznych. Zapewnia niezrównany wgląd i kontrolę nad tożsamościami użytkowników.

Organizacje mogą łatwo i szybko skonfigurować bezpieczne rozwiązanie do uwierzytelniania, dostosowane do ich unikalnych potrzeb. Akamai MFA oferuje swoim użytkownikom prostotę obsługi. Platforma MFA jest wysoce konfigurowalna i elastyczna, co ułatwia zaspokojenie potrzeb różnych grup użytkowników.

Rozwiązania MFA firmy Akamai zapewniają firmom zaawansowane metody uwierzytelniania. Pomagają w ochronie sieci przed wyrafinowanymi zagrożeniami i atakami. Rozwiązania MFA zostały stworzone, aby gwarantować pełną zgodność z wymogami branżowymi. To sprawia, że są one jednymi z najbezpieczniejszych na rynku.

Prostota MFA Akamai czyni je idealnym rozwiązaniem dla firm każdej wielkości.

Uwierzytelnianie wieloskładnikowe Duo (MFA)

Ochrona tożsamości cyfrowej przed potencjalnymi napastnikami staje się coraz prostsza dzięki pojawiającym się technologiom. Duo MFA Security, produkt firmy Cisco, jest obecnie wiodącym rozwiązaniem MFA.

Duo to bezpieczna platforma dostępu o zerowym zaufaniu (SaaS). Przeznaczona jest dla firm każdej wielkości. Oferuje uwierzytelnianie dwuskładnikowe, jednokrotne logowanie i bezpieczny dostęp zdalny.

Duo MFA dodaje warstwę ochronną do każdej usługi lub strony internetowej, wymagającej autoryzacji. Jest zaprojektowane z myślą o zastosowaniu w chmurze i lokalnie.

Użytkownicy muszą wykonać dodatkowy krok, aby uzyskać bezpieczny dostęp, korzystając z rozwiązania Duo Multi-Factor Authentication (MFA).

Dodatkowy krok jest włączony do procedury uwierzytelniania i wymaga od użytkownika potwierdzenia tożsamości. Może to być podanie czegoś, co wie (hasło lub kod PIN), coś, co ma (token lub smartfon) lub coś, czym jest (odcisk palca lub twarz).

Dzięki kompletnemu rozwiązaniu MFA od Duo, organizacje mogą podnieść poziom bezpieczeństwa, chroniąc użytkowników przed naruszeniem danych uwierzytelniających, phishingiem i innymi niepożądanymi działaniami.

Uwierzytelnianie wieloskładnikowe Lastpass

Lastpass Multifactor Authentication oferuje szereg produktów, pomagających chronić dane użytkowników. Twoje konto LastPass ma dodatkowe zabezpieczenia, gwarantujące, że tylko Ty masz dostęp do swoich danych.

Dzięki MFA, LastPass zapewnia prosty i bezpieczny sposób ochrony kont internetowych. Potwierdzając tożsamość za pomocą dodatkowego czynnika, takiego jak kod lub odcisk palca, użytkownicy mogą dodać dodatkowy poziom zabezpieczeń do swoich kont.

Dodatkowo, system umożliwia zarządzanie hasłami, pozwalając logować się na dowolnym urządzeniu, bez konieczności ich zapamiętywania. Aplikacje w chmurze, sieci VPN i punkty dostępu mogą być zabezpieczone za pomocą LastPass.

Użytkownicy mogą w prosty sposób skonfigurować procedurę MFA, aby ich konta były zawsze bezpieczne. Daje to pewność, że nawet jeśli hakerzy lub inne niebezpieczne osoby wejdą w posiadanie haseł, nie uzyskają dostępu do chronionych zasobów.

Nieupoważnionym stronom trudniej jest uzyskać dostęp, gdy używa się wielu elementów uwierzytelniających, takich jak hasła, dane biometryczne i pytania bezpieczeństwa. Użytkownicy mogą czuć się bezpiecznie, wiedząc, że ich dane są chronione podczas korzystania z tych produktów.

Główne funkcje, takie jak adaptacyjne uwierzytelnianie, prostota wdrożenia, centralne zarządzanie i automatyzacja tworzenia kont, za pomocą Microsoft AD, Google Workspace i Azure AD, są łatwe do zainstalowania w firmach każdej wielkości.

Podsumowanie

Reasumując, MFA polega na dodaniu większej liczby elementów uwierzytelniających do procesu logowania. Dwuskładnikowe uwierzytelnianie, to podzbiór MFA, w którym wykorzystuje się wyłącznie dwa czynniki weryfikacji. W firmach wdrażanie MFA jest koniecznością, ze względu na fakt, że samo hasło, jako jedyny czynnik uwierzytelniania, nie jest wystarczająco bezpieczne.

Czas ucieka. Po zapoznaniu się z różnicami pomiędzy 2FA i MFA oraz zagrożeniami związanymi z wykorzystywaniem haseł, jako jedynej metody autoryzacji, w celu uzyskania dostępu do systemów firmy, wzmocnienie bezpieczeństwa powinno być najwyższym priorytetem. Jest to kluczowe dla ochrony danych.

Następnym krokiem może być rozpoczęcie eksploracji platform do uwierzytelniania użytkowników.